Yerel ağlara neden ihtiyaç duyulur ve bunlar nasıldır? Birkaç bilgisayar cihazı aynı anda bir İnternet kanalına nasıl bağlanır? Bir ev ağı oluşturmak için hangi ekipman gereklidir? Tüm bu ve diğer eşit derecede önemli soruların yanıtlarını bu materyalde alacaksınız.

Tanıtım

Ev yerel ağlarını bağımsız olarak nasıl tasarlayacağınızı ve yapılandıracağınızı öğrenmeden önce, en önemli soruyu hemen cevaplayalım: "Neden gerekli?"

Kendi başına bir yerel ağ kavramı, aralarında bilgi alışverişi için birkaç bilgisayar veya bilgisayar cihazının tek bir sistemde birleştirilmesi ve ayrıca bilgi işlem kaynaklarının ve çevresel ekipmanların ortak kullanımı anlamına gelir. Böylece, yerel ağlar şunları sağlar:

Ağ üyeleri arasında veri alışverişi (filmler, müzik, programlar, oyunlar, vb.). Aynı zamanda film izlemek veya müzik dinlemek için bunları bilgisayarınıza kaydetmenize gerek yoktur. HDD... Modern ağların hızları, bunu doğrudan uzak bir bilgisayardan veya multimedya cihazından yapmanızı sağlar.

Tek bir erişim kanalı üzerinden aynı anda birden fazla cihazı küresel İnternet'e bağlayın. Bu muhtemelen en çok istenen özelliklerden biridir. yerel bölge ağları, çünkü günümüzde World Wide Web bağlantısının kullanılabileceği ekipman listesi çok geniştir. Her türlü ek olarak bilgisayar Teknolojisi ve mobil cihazlar, şimdi TV'ler, DVD / Blu-Ray oynatıcılar, multimedya oynatıcılar ve hatta her türlü Aletler buzdolaplarından kahve makinelerine.

Bilgisayarınızı paylaşın çevre ekipmanı yazıcılar, MFP'ler, tarayıcılar ve ağ depolama veri (NAS).

Ağ katılımcılarının bilgisayarlarının bilgi işlem gücünü paylaşın. Performansı artırmak ve veri işlemeyi hızlandırmak için 3D görselleştirme gibi karmaşık hesaplamalar gerektiren programlarla çalışırken ağdaki diğer bilgisayarların ücretsiz kaynaklarını kullanabilirsiniz. Böylece, yerel bir ağa bağlı birkaç zayıf makineye sahip olarak, kaynak yoğun görevleri gerçekleştirmek için toplam performanslarını kullanabilirsiniz.

Gördüğünüz gibi, aynı daire içinde bile yerel bir ağ oluşturmak birçok fayda sağlayabilir. Ayrıca, evde aynı anda İnternet bağlantısı gerektiren birkaç cihazın bulunması uzun süre nadir değildir ve bunları ortak bir ağda birleştirmek oldukça zordur. Acil görevçoğu kullanıcı için.

Yerel ağ oluşturmanın temel ilkeleri

Çoğu zaman, yerel ağlarda, bilgisayarlar arasında iki ana veri aktarımı türü kullanılır - kablo ile, bu tür ağlara kablo denir ve Ethernet teknolojisini kullanır ve ayrıca IEEE 802.11 standardına dayanan kablosuz ağlar üzerinden bir radyo sinyali kullanır. kullanıcılar tarafından daha çok Wi -Fi olarak bilinir.

Bugüne kadar kablolu ağlar hala en yüksek bant genişliğini sağlayarak kullanıcıların kullanılan ekipmana (Fast Ethernet veya Gigabit Ethernet) bağlı olarak 100 Mbps'ye (12 Mbps) veya 1 Gbps'ye (128 Mbps) varan hızlarda bilgi alışverişinde bulunmalarına izin veriyor. Ve modern kablosuz teknolojiler, tamamen teorik olarak, 1.3 Gbps'ye kadar veri iletimi de sağlayabilir ( Wi-Fi standardı 802.11ac), pratikte bu rakam çok daha mütevazı görünüyor ve çoğu durumda 150-300 Mbps'yi geçmez. Bunun nedeni, yüksek hızın yüksek maliyetidir. Wi-Fi ekipmanı ve günümüzün mobil cihazlarındaki düşük kullanım seviyesi.

Kural olarak, tüm modern ev ağları aynı prensibe göre düzenlenmiştir: ağ bağdaştırıcıları ile donatılmış kullanıcı bilgisayarları (iş istasyonları), özel anahtarlama cihazları aracılığıyla birbirine bağlanır, bunlar şunlar olabilir: yönlendiriciler (yönlendiriciler), anahtarlar (hub'lar veya anahtarlar), erişim noktaları veya modemler. Farklılıkları ve amaçları hakkında aşağıda daha ayrıntılı olarak konuşacağız, ancak şimdi sadece bu elektronik kutular olmadan birkaç bilgisayarı aynı anda tek bir sistemde birleştirmenin işe yaramayacağını biliyoruz. Elde edilebilecek en fazla şey, onları birbirine bağlayan iki PC'den oluşan bir mini ağ oluşturmaktır.

En başında, sizin için temel gereksinimleri belirlemeniz gerekir. gelecekteki ağ ve ölçeği. Gerçekten de, cihazların sayısı, fiziksel yerleşimleri ve olası yollar bağlantı, seçim doğrudan bağlı olacaktır gerekli ekipman... Çoğu zaman, bir ev yerel alan ağı birleştirilir ve aynı anda birkaç tür anahtarlama cihazı içerebilir. Örneğin, masaüstü bilgisayarlar kablolar kullanılarak ağa bağlanabilir ve çeşitli mobil cihazlar(dizüstü bilgisayarlar, tabletler, akıllı telefonlar) - Wi-Fi üzerinden.

Örneğin, bir ev yerel ağı için olası seçeneklerden birinin diyagramını düşünün. Çeşitli amaçlar ve görevler için tasarlanmış elektronik cihazların yanı sıra farklı bir bağlantı türünü içerecektir.

Şekilden de anlaşılacağı üzere, tek ağ birkaç masaüstü bilgisayar, dizüstü bilgisayar, akıllı telefon, set üstü kutu (IPTV), tablet ve medya oynatıcı ve diğer cihazlar aynı anda birleştirilebilir. Şimdi kendi ağınızı oluşturmak için ne tür ekipmana ihtiyacınız olduğunu bulalım.

Ağ kartı

Ağ kartı, bilgisayarların birbirleriyle iletişim kurmasını ve bir ağ üzerinden veri alışverişinde bulunmasını sağlayan bir aygıttır. Türlerine göre tüm ağ bağdaştırıcıları ikiye ayrılabilir büyük gruplar- kablolu ve kablosuz. Kablolu ağ kartları, bir kablo kullanarak Ethernet teknolojisini kullanarak elektronik cihazları bir ağa bağlamanıza izin verirken, kablosuz ağ bağdaştırıcıları Wi-Fi radyo teknolojisini kullanır.

Tipik olarak, tüm modern masaüstü bilgisayarlar zaten yerleşik olarak donatılmıştır. anakart ağ Ethernet kartları ve tüm mobil cihazlar (akıllı telefonlar, tabletler) - ağa bağlı Wi-Fi adaptörleri... Aynı zamanda, dizüstü bilgisayarlar ve ultrabook'lar çoğunlukla aynı anda her iki ağ arabirimiyle donatılmıştır.

Çoğu durumda, bilgisayar cihazlarının yerleşik ağ arayüzlerine sahip olmasına rağmen, bazen satın almak gerekli hale gelir. ek panolar, örneğin, sistem birimini donatmak için kablosuz modül Wi-Fi bağlantısı.

Yapıcı uygulamalarına göre, bireysel ağ kartları iki gruba ayrılır - dahili ve harici. Dahili kartlar arabirimleri ve bunlara karşılık gelen PCI ve PCIe yuvalarını kullanarak masaüstü bilgisayarlara kurulum için tasarlanmıştır. Harici kartlar, USB konektörleri veya eski PCMCIA (yalnızca dizüstü bilgisayarlar) aracılığıyla bağlanır.

Yönlendirici (Yönlendirici)

Bir ev yerel ağının ana ve en önemli bileşeni bir yönlendirici veya yönlendiricidir - birkaç elektronik cihazı tek bir ağda birleştirmenize ve bunları sağlayıcınız tarafından size sağlanan tek bir kanal üzerinden İnternet'e bağlamanıza izin veren özel bir kutu.

.jpg)

Yönlendirici, en az iki ağ arabirimine sahip kendi yerleşik işletim sistemine sahip çok işlevli bir cihaz veya hatta bir mini bilgisayardır. Birincisi LAN ( Yerel alan Ağ ) veya LAN (Yerel Alan Ağı), bilgisayar cihazlarınızdan oluşan bir dahili (ev) ağı oluşturmaya yarar. İkincisi WAN'dır ( Geniş alan Ağ) veya WAN (Geniş Alan Ağı), bir yerel alan ağını (LAN) diğer ağlara ve dünya çapındaki ağlara bağlar. küresel ağ- İnternet.

Bu tür cihazların temel amacı, kullanıcının diğer, daha büyük ağlara gönderdiği veya onlardan talep ettiği verilerle paketlerin yolunu (yönlendirmesini) belirlemektir. Yönlendiricilerin yardımıyla, büyük ağlar, biri yerel yerel ağ olan birçok mantıksal bölüme (alt ağlara) ayrılır. Bu nedenle, evde, yönlendiricinin ana işlevi, yerel ağdan küresele bilgi aktarımının organizasyonu ve bunun tersi olarak adlandırılabilir.

Yönlendiricinin bir diğer önemli görevi de World Wide Web'den ev ağınıza erişimi kısıtlamaktır. Bilgisayarlarınıza herhangi biri bağlanıp, canı ne isterse onu alıp çıkarsa, elbette mutlu olmayacaksınız. Bu ne olursa olsun, belirli bir alt ağa ait cihazlara yönelik veri akışı, sınırlarını aşmamalıdır. Bu nedenle, yönlendirici, yerel ağ üyeleri tarafından oluşturulan toplam dahili trafikten, yalnızca diğer harici alt ağlara yönelik bilgileri seçer ve global ağa yönlendirir. Bu, dahili verilerin güvenliğini sağlar ve genel ağ bant genişliğini korur.

Bir yönlendiricinin erişimi kısıtlamasına veya engellemesine izin veren ana mekanizma ortak ağ(dışarıdan) yerel ağınızdaki cihazlara NAT (Ağ Adresi Çevirisi) denir. Ayrıca, birden fazla dahili cihaz adresini İnternet servis sağlayıcınız tarafından sağlanan tek bir genel harici adrese dönüştürerek tüm ev ağı kullanıcılarına İnternet erişimi sağlar. Bütün bunlar, bir ev ağındaki bilgisayarların birbirleriyle kolayca bilgi alışverişinde bulunmasını ve diğer ağlardan almasını mümkün kılar. Aynı zamanda, içlerinde saklanan verilere, isteğiniz üzerine herhangi bir zamanda erişim sağlanabilmesine rağmen, harici kullanıcılar tarafından erişilemez durumda kalır.

Genel olarak, yönlendiriciler kablolu ve kablosuz olmak üzere iki büyük gruba ayrılabilir. Zaten isimlerden, tüm cihazların yalnızca kablolar kullanılarak birincisine, ikincisine ise hem teller yardımıyla hem de onlarsız Wi-Fi teknolojisi kullanılarak bağlandığı açıktır. Bu nedenle, evde en sık kullanılan, İnternet sağlamanıza ve bir ağda birleştirmenize izin veren kablosuz yönlendiricilerdir. bilgisayar donanımıçeşitli iletişim teknolojilerini kullanır.

Bilgisayar aygıtlarını kablolar kullanarak bağlamak için yönlendiricinin bağlantı noktası adı verilen özel yuvaları vardır. Çoğu durumda, yönlendiricide aygıtlarınızı bağlamak için dört LAN bağlantı noktası ve ISP kablonuzu bağlamak için bir WAN bağlantı noktası bulunur.

Makaleyi gereksiz bilgilerle aşırı yüklememek için, ana konuları ayrıntılı olarak düşünün. özellikler Bu bölümde yönlendiricilerden bahsetmeyeceğiz, yönlendirici seçimi ile ziyaret edilen ayrı bir makalede onlardan bahsedeceğim.

Çoğu durumda, geri kalanı gerekli olmayacağından, kendi yerel ağınızı oluşturmak için gereken tek bileşen bir yönlendirici olabilir. Daha önce de söylediğimiz gibi, en basit yönlendirici bile kabloları kullanarak dört adede kadar bilgisayar cihazını bağlamanıza izin verir. Wi-Fi teknolojisini kullanarak ağa eşzamanlı erişim sağlayan ekipman sayısı onlarca, hatta yüzlerce olabilir.

Yine de, bir noktada yönlendiricinin LAN bağlantı noktası sayısı yeterli olmazsa, kablo ağını genişletmek için yönlendiriciye ayırıcı olarak işlev gören bir veya birkaç anahtar (bunlar hakkında aşağıda konuşacağız) bağlanabilir. .

Modem

Modern bilgisayar ağlarında modem, normal kablolu telefon hatları (xDSL sınıfı) veya kablosuz mobil teknolojileri (3G sınıfı) kullanarak İnternet'e veya diğer ağlara erişim sağlayan bir cihazdır.

Modemler geleneksel olarak iki gruba ayrılabilir. İlki, bilgisayara aracılığıyla bağlananları içerir. USB arabirimi ve modemin doğrudan bağlı olduğu yalnızca belirli bir PC için ağa erişim sağlar. İkinci grupta, bir bilgisayara bağlanmak için zaten bilinen LAN ve/veya Wi-Fi arayüzleri kullanılır. Varlıkları, modemin yerleşik bir yönlendiriciye sahip olduğunu gösterir. Bu tür cihazlara genellikle birleşik denir ve yerel bir ağ oluşturmak için kullanılmaları gerekir.

Kullanıcılar, DSL ekipmanı seçerken, adlarındaki karışıklıktan kaynaklanan bazı zorluklarla karşılaşabilirler. Gerçek şu ki, çoğu zaman bilgisayar mağazalarının çeşitlerinde, birbirine çok benzer iki cihaz sınıfı aynı anda bir arada bulunur: yerleşik yönlendiricilere sahip modemler ve yerleşik modemlere sahip yönlendiriciler. Onların arasındaki fark ne?

Herhangi temel farklılıklar bu iki cihaz grubu pratikte yoktur. Üreticiler, yerleşik modemli bir yönlendiriciyi daha gelişmiş bir seçenek olarak konumlandırıyor, çok sayıda ek işleve ve gelişmiş performansa sahip. Ancak, örneğin ev ağınızdaki tüm bilgisayarları İnternet'e bağlamak gibi yalnızca temel özelliklerle ilgileniyorsanız, modem yönlendiricileri ile DSL modemin harici ağ arabirimi olarak kullanıldığı yönlendiriciler arasında özel bir fark yoktur.

Özetlemek gerekirse, yerel bir ağ oluşturabileceğiniz modern bir modem, aslında, harici ağ arabirimi olarak xDSL veya 3G modemi olan bir yönlendiricidir.

Bir anahtar veya anahtar, bir bilgisayar ağının farklı düğümlerini birbirine bağlamaya ve kablolar aracılığıyla aralarında veri alışverişi yapmaya yarar. Bu düğümler, masaüstü bilgisayar gibi ayrı cihazlar veya bağımsız bir ağ segmentine zaten entegre edilmiş tüm cihaz grupları olabilir. Bir yönlendiriciden farklı olarak, anahtarın yalnızca bir ağ arabirimi vardır - LAN ve evde esas olarak yerel ağları ölçeklendirmek için yardımcı bir cihaz olarak kullanılır.

Tıpkı yönlendiriciler gibi, kabloları kullanarak bilgisayarları bağlamak için anahtarların da özel jak bağlantı noktaları vardır. Odaklanılan modellerde Ev kullanımı, genellikle sayıları beş veya sekizdir. Bir noktada, anahtar bağlantı noktası sayısı artık tüm cihazları bağlamak için yeterli değilse, ona başka bir anahtar bağlayabilirsiniz. Böylece ev ağınızı dilediğiniz kadar genişletebilirsiniz.

Anahtarlar iki gruba ayrılır: yönetilen ve yönetilmeyen. Birincisi, adından da anlaşılacağı gibi, özel bir yazılım kullanılarak ağdan kontrol edilebilir. Gelişmiş işlevsellik ile pahalıdırlar ve evde kullanılmazlar. Yönetilmeyen anahtarlar, trafiği otomatik olarak dağıtır ve ağdaki tüm istemciler arasındaki veri değişim oranını düzenler. Bilgi alışverişinde katılımcı sayısının az olduğu küçük ve orta ölçekli yerel ağlar oluşturmak için ideal çözümler bu cihazlardır.

Modele bağlı olarak, anahtarlar 100 Mbps (Hızlı Ethernet) veya 1000 Mbps (Gigabit Ethernet) maksimum veri aktarım hızı sağlayabilir. Gigabit anahtarları, yerel cihazlar arasında genellikle büyük dosyaların aktarılmasının planlandığı ev ağları oluşturmak için en iyi şekilde kullanılır.

kablosuz erişim noktası

İnternete veya yerel ağ kaynaklarına kablosuz erişim sağlamak için kablosuz yönlendiriciye ek olarak kablosuz erişim noktası adı verilen başka bir cihaz kullanabilirsiniz. Bir yönlendiriciden farklı olarak, bu istasyonun harici bir WAN ağ arabirimi yoktur ve çoğu durumda bir yönlendiriciye veya anahtara bağlanmak için yalnızca bir LAN bağlantı noktası bulunur. Bu nedenle, yerel ağınız Wi-Fi desteği olmayan normal bir yönlendirici veya modem kullanıyorsa bir erişim noktasına ihtiyacınız olacaktır.

Ağda ek erişim noktalarının kullanımı kablosuz yönlendirici geniş bir alanın gerekli olduğu durumlarda haklı gösterilebilir Wi-Fi kapsama alanı... Örneğin, bir kablosuz yönlendiricinin sinyal gücü, büyük bir ofiste veya çok katlı bir kır evinde tüm alanı tamamen kaplamak için tek başına yeterli olmayabilir.

Düzenlemek için erişim noktaları da kullanılabilir kablosuz köprüler kablolamanın istenmediği veya zor olduğu yerlerde bir radyo sinyali kullanarak ayrı cihazları, ağ bölümlerini veya tüm ağları birbirine bağlamanıza olanak tanır.

Ağ kablosu, konektörler, prizler

Kablosuz teknolojilerin hızlı gelişimine rağmen, birçok yerel ağ hala teller kullanılarak oluşturulmaktadır. Bu sistemler yüksek güvenilirliğe, mükemmel verime sahiptir ve ağınıza dışarıdan yetkisiz bağlantı olasılığını en aza indirir.

Ev ve ofis koşullarında kablolu bir yerel alan ağı oluşturmak için, sinyalin "bükümlü çift" (TP-Twisted Pair) üzerinden iletildiği Ethernet teknolojisi kullanılır - birlikte bükülmüş dört bakır telden oluşan bir kablo. paraziti azaltır).

İnşa ederken bilgisayar ağları esas olarak korumasız CAT5 kablosu kullanılır ve daha sıklıkla CAT5e'nin geliştirilmiş bir sürümüdür. Bu kategorideki kablolar, yalnızca iki çift (yarım) kablo kullanıldığında 100 Mbps hızında ve dört çiftin tümü kullanıldığında 1000 Mbps hızında bir sinyal iletebilir.

Bükümlü çiftin uçlarındaki cihazlara (yönlendiriciler, anahtarlar, ağ kartları vb.) bağlanmak için, genellikle RJ-45 olarak adlandırılan 8 pinli modüler konektörler kullanılır (ancak bunlar doğru isim- 8P8C).

İsteğinize bağlı olarak, herhangi bir bilgisayar mağazasından "patch kablo" adı verilen belirli uzunlukta hazır (kıvrımlı konektörlü) ağ kabloları satın alabilir veya ayrıca bükümlü çift kablo ve konektörleri satın alabilir ve ardından kendi kablolarınızı yapabilirsiniz. doğru miktarda gerekli boyutta. Bunu nasıl yapacağınızı ayrı bir materyalde öğreneceksiniz.

Bilgisayarları bir ağa bağlamak için kabloları kullanarak, elbette, onları doğrudan anahtarlardan veya yönlendiricilerden PC'nizin ağ kartlarındaki konektörlere bağlayabilirsiniz, ancak başka bir seçenek daha var - ağ çıkışlarının kullanılması. Bu durumda, kablonun bir ucu anahtar bağlantı noktasına, diğeri ise daha sonra bilgisayar veya ağ cihazlarını bağlayabileceğiniz harici konektöre soketin dahili kontaklarına bağlanır.

Elektrik prizleri duvara monte edilebilir veya harici olarak monte edilebilir. Çıkıntılı kablo uçlarını elektrik prizleriyle değiştirmek çalışma alanınıza estetik bir görünüm katacaktır. Soketlerin çeşitli ağ segmentlerinin referans noktaları olarak kullanılması da uygundur. Örneğin, bir dairenin koridoruna bir anahtar veya yönlendirici kurabilir ve ardından kabloları ondan tüm gerekli odalarda bulunan çıkışlara yönlendirebilirsiniz. Böylece, sadece bilgisayarları değil, aynı zamanda herhangi bir ağ cihazını, örneğin ev veya ofis ağınızı genişletmek için ek anahtarlar gibi istediğiniz zaman bağlanabileceğiniz dairenin farklı yerlerinde bulunan birkaç nokta alacaksınız.

Kablolamanızı oluştururken ihtiyaç duyabileceğiniz bir diğer küçük şey, önceden kıvrılmış RJ-45 konektörlü iki bükümlü çifti bağlamak için kullanabileceğiniz bir uzatma kablosudur.

Doğrudan kullanıma ek olarak, uzatma kabloları kablonun ucunun bir değil iki konektör ile bittiği durumlarda kullanımı uygundur. Bu seçenek, sinyal iletimi için yalnızca iki çift kablonun yeterli olduğu 100 Mbit / s bant genişliğine sahip ağlar oluştururken mümkündür.

Anahtar kullanmadan iki bilgisayarı aynı anda tek bir kabloya bağlamak için bir ağ ayırıcı da kullanabilirsiniz. Ama yine de hatırlamakta fayda var ki bu durumda azami hız veri alışverişi 100 Mbps ile sınırlı olacaktır.

Bükümlü çift kıvırma, bağlantı çıkışları ve ağ kablolarının özellikleri hakkında daha fazla bilgi için özel materyali okuyun.

Artık yerel bir ağın temel bileşenlerine aşina olduğumuza göre, topoloji hakkında konuşmanın zamanı geldi. konuşursak basit dil, sonra ağ topolojisi konumları ve bağlantı yöntemlerini açıklayan bir diyagramdır ağ cihazları.

Üç ana ağ topolojisi türü vardır: Bus, Ring ve Star. Bir veri yolu topolojisinde, ağdaki tüm bilgisayarlar ortak bir kabloya bağlanır. PC'leri "Ring" topolojisini kullanarak tek bir ağda birleştirmek için birbirlerine seri olarak bağlanırlar. son bilgisayar ilkine bağlanır. Bir Star topolojisinde, her cihaz ayrı bir kablo kullanılarak özel bir hub aracılığıyla ağa bağlanır.

Muhtemelen, dikkatli okuyucu, bir ev veya küçük ofis ağı oluşturmak için, esas olarak yönlendiricilerin ve anahtarların hub cihazları olarak kullanıldığı "Yıldız" topolojisinin kullanıldığını tahmin etmiştir.

Zvezda topolojisini kullanarak bir ağ oluşturmak, derin teknik bilgi ve büyük finansal yatırımlar gerektirmez. Örneğin, 250 rubleye mal olan bir anahtar kullanarak, 5 bilgisayarı birkaç dakika içinde ağa bağlayabilir ve birkaç bin ruble için bir yönlendirici kullanarak, İnternet ve yerel erişimi olan birkaç düzine cihaz sağlayarak bir ev ağı bile oluşturabilirsiniz. Kaynaklar.

Bu topolojinin şüphesiz diğer avantajları, iyi ölçeklenebilirlik ve yükseltme kolaylığıdır. Böylece, ağın dallanması ve ölçeklenmesi, basitçe gerekli olan ek hub'lar eklenerek elde edilir. işlevsellik... Ayrıca, ekipmanın daha pratik kullanımını sağlamak ve bağlantı kablolarının sayısını ve uzunluğunu azaltmak için istediğiniz zaman ağ cihazlarının fiziksel konumunu değiştirebilir veya değiştirebilirsiniz.

"Yıldız" topolojisinin ağ yapısını hızlı bir şekilde değiştirmenize izin vermesine rağmen, yönlendiricinin konumu, anahtarlar ve diğer gerekli unsurlar, odanın düzenini, birleşik cihazların sayısını dikkate alarak önceden düşünülmelidir. ve ağa bağlanma yöntemleri. Bu, uygun olmayan veya gereksiz ekipmanın satın alınmasıyla ilişkili riskleri en aza indirecek ve finansal maliyetlerinizi optimize edecektir.

Çözüm

Bu materyalde, yerel ağlar oluşturmanın genel ilkelerini, bu durumda kullanılan ana ekipmanı ve amacını inceledik. Artık hemen hemen her ev ağının ana öğesinin, hem kablolu (Ethernet) hem de kablosuz (Wi-Fi) teknolojilerini kullanarak birçok cihazı birbirine bağlamanıza izin verirken, hepsine tek bir İnternet bağlantısı sağlayan bir yönlendirici olduğunu biliyorsunuz. .

LAN bağlantı noktalarını kablolarla genişletmek için yardımcı ekipman olarak anahtarlar kullanılır, aslında bunlar ayırıcılardır. Kablosuz bağlantıların organizasyonu için, Wi-Fi teknolojisinin yalnızca her türlü cihazı kablosuz olarak ağa bağlamakla kalmayıp, aynı zamanda yerel ağın tüm bölümlerini "köprüde" birbirine bağlamak için kullanılmasına izin veren erişim noktaları kullanılır. " modu.

Gelecekteki bir ev ağı oluşturmak için ne kadar ve ne tür ekipman satın almanız gerektiğini tam olarak anlamak için önce topolojisini hazırladığınızdan emin olun. Kablo bağlantısı gerektiren tüm ağ katılımcılarının konumlarının bir diyagramını çizin. Buna bağlı olarak, yönlendirici için en uygun konumu ve gerekirse ek anahtarları seçin. Yönlendirici ve anahtarların fiziksel konumu birçok faktöre bağlı olduğundan, burada tek tip kurallar yoktur: cihazların sayısı ve türü ile bunlara atanacak görevler; odanın düzeni ve büyüklüğü; anahtarlama düğümü tipinin estetiği için gereklilikler; kablo döşeme olanakları ve diğerleri.

Böylece, gelecekteki ağınız için ayrıntılı bir planınız olur olmaz, gerekli ekipmanın seçimine ve satın alınmasına, kurulumuna ve konfigürasyonuna geçebilirsiniz. Ancak sonraki materyallerimizde bu konular hakkında konuşacağız.

öğretici:

Dördüncü baskı

Moskova, 2006

D-Link LAN Anahtarları

GİRİŞ AĞ İLKELERİNE KISA GENEL BAKIŞ | |

TASARIM ............................... | |

YEREL AĞLARIN DÖNÜŞÜMÜ: PAYLAŞIMLI BİR İLETİM ORTAMINDAN ANAHTARLI... | |

Anahtarlamalı ara bağlantı bileşenleri ağ modeli. ............................................... | |

İLE YEREL AĞ ANAHTARLARI... | |

LAN anahtarlarının çalışması.................................................. | |

................................... | |

Anahtarlama yöntemleri............................... | |

Anahtarlama teknolojileri ve OSI modeli........... | |

Anahtarların teknolojik uygulaması | |

Kumaş Anahtarlar ........................................... | |

Paylaşılan bellek anahtarları....... | |

Ortak veri yolu anahtarları... | |

Anahtar tasarımı...... | |

XStack™ teknolojisi.............. | |

Sanal yığın. Tek IP Yönetimi ™ teknolojisi ..................................... | |

X ANAHTARLARIN PERFORMANSINI ETKİLEYEN ÖZELLİKLER ................................ | |

Filtrasyon oranı ve avans oranı...................................................... | |

Adres tablosu boyutu................. | |

Çerçeve arabelleği boyutu............ | |

NS ANAHTAR YAZILIMI..... | |

Ağ Yönetim Araçları ve Yazılımları... | |

Ö AĞ TASARIMININ GENEL İLKELERİ........................................................................................ | |

Üç seviyeli hiyerarşik ağ modeli.............................................................. | |

Çekirdek seviyesi ....................... | |

dağıtım seviyesi................................................................................................... | |

Erişim düzeyi ............. | |

D-L MÜREKKEP ÜRÜNLERİ ........... | |

Katman Anahtarlarına Erişim........................................................................................... | |

Dağıtım Katmanı Anahtarları............................................................................ | |

Çekirdek anahtarlar.................................................................................................. | |

ANAHTARI YAPILANDIRMA................................................................................................ | |

KONTROLSİZ, KONTROLLÜ VE AYARLANABİLİR ANAHTARLARI ANLAMAK ..................... | |

NS ANAHTARA BAĞLANMA..................................................................................................... | |

NS ANAHTARIN YEREL KONSOLUNA BAĞLANMA............................................................. | |

H İLK ANAHTAR YAPILANDIRMASI.................................................................................. | |

Komutlarla yardım çağırma.............................................................................................. | |

Temel Anahtar Yapılandırması............................................................................. | |

Anahtar yönetimi web arayüzüne bağlanma .............................. | |

EK ANAHTAR FONKSİYONLARI.................................................. | |

V IRTUAL YEREL AĞLAR VLAN ................................................................ ................................................ | |

VLAN türleri ................................................................ ................................................................ ................................ | |

Bağlantı noktası tabanlı VLAN......................................................................................................... | |

D-Link LAN Anahtarları |

|

MAC adreslerine dayalı VLAN ................................................ ................................................................ | |

Etiket tabanlı VLAN - IEEE 802.1Q standardı......................................................... | |

IEEE 802.1Q Tanımları.............................................................................................. | |

VLAN 802.1Q Paketlerini Yönlendirme.......................................................................... | |

IEEE 802.1Q VLAN Etiketleri ................................................................ ........ ..... | |

Bağlantı Noktası VLAN Kimliği ................................................................. ................................................................ ................................ | |

Etiketli ve Etiketsiz ................................................................ ................................................................ ................ | |

Gelen trafik filtreleme................................................................................. | |

CLI Komutlarını Kullanarak VLAN Oluşturma....................................................................... | |

Asimetrik VLAN............................................................................................................ | |

Örnek 1. Birinde asimetrik VLAN'ları yapılandırma |

|

anahtar ................................................. ................................................................ ...................... | |

Örnek 2. İki otonom üzerinde asimetrik VLAN'ları yapılandırma |

|

anahtarlar ................................................................ ................................................................ ................................ | |

O PORTLARI BAĞLAMAK VE YÜKSEK HIZLI AĞLAR OLUŞTURMAK ...................... | |

CLI komutlarını kullanarak toplu bir kanal oluşturma ................................. | |

Örnek 1. Statik Bağlantı Toplama ................................................................ ................................ | |

Örnek 2. Aşağıdakilere uygun olarak birleştirilmiş bir kanal grubu oluşturma |

|

IEEE 802.3ad standardı................................................................................................ | |

S PANNING T REE P ROTOKOLÜ (IEEE 802.1 D) ....................................... ................................................ | |

Döngü kavramı ..................................................... .................................................................. .. ................................ | |

Yayın fırtınası......................................................................................... | |

Çerçevelerin birden çok kopyası..................................................................................... | |

Çoklu döngüler...................................................................................................... | |

STP İşlemi Örneği .................................................. ................................................................. ................. | |

Hızlı Yayılan Ağaç Protokolü (IEEE 802.1w)............................................................... | |

IEEE 802.1w Yakınsama................................................................................................. | |

Tekliflerin / anlaşmaların sırası.................................................. | |

Topoloji değiştirme mekanizması.................................................................................. | |

IEEE 802.1d / IEEE 802.1w Uyumlu.............................................................. | |

Maksimum ağ çapı....................................................................................... | |

STP 802.1d ve RSTP 802.1w Karşılaştırması .......................................... | |

CLI Komutlarını Kullanarak STP'yi Yapılandırma................................................. | |

HİZMET KALİTESİ (QOS) ................................................ ................................................................ ................ | |

Öncelikli çerçeve işleme (IEEE 802.1p)..................................................... | |

CLI Kullanarak Çerçeve Öncelikli İşlemeyi Yapılandırma ... | |

bant genişliği kontrolü...................................................................................... | |

Bant Genişliğini CLI Komutlarını Kullanarak Yapılandırma ..................... | |

Ö AĞ ERİŞİM KISITLAMALARI.................................................................................................... | |

Port Güvenliği ve Switch Filtreleme Tablosu................................................ | |

CLI Kullanarak Bağlantı Noktası Güvenliğini Yapılandırma................................................................. | |

İLE BİRLİKTE TRAFİK EGMENTASYONU................................................................................................................. | |

CLI Kullanarak Trafik Segmentasyonunu Yapılandırma ............................... | |

P ROTOKOL IEEE 802.1 X ................................................. ................................................................ .................. | |

Cihaz Rolleri ................................................................ ................................................................ ................................ | |

Bağlantı noktası durumunu değiştir..................................................................................... | |

IEEE 802.1x Kimlik Doğrulama Sınırlamaları......................................................... | |

CLI Kullanarak IEEE 802.1x'i Yapılandırma................................................ | |

BİR ERİŞİM KONTROL LİSTELERİ (ACL) ................................................. ................................................................ ......... | |

Erişim profili oluşturmak için algoritma......................................................................... | |

D-Link LAN Anahtarları |

|

Erişim profillerinin oluşturulması (web arayüzünü kullanarak) ........... | |

CLI Kullanarak Erişim Kontrol Listelerini (ACL) Yapılandırma .................... | |

Erişim profilleri örnekleri........................................................................................ | |

MAC adresleri grup postası................................................................................. | |

Grup aboneliği ve hizmeti.................................................................................. | |

IGMP v1 ................................................. . ................................................ . ........... | |

IGMP v2 ................................................. . ................................................ . ........... | |

CLI Kullanarak IGMP Gözetlemeyi Yapılandırma ......................................... | |

REFERANSLAR: ................................................ ................................................................ ................................ | |

EK A. KOMUT SÖZ KONUSU.................................................................... | |

EK B. SÖZLÜK.......................................................................................... | |

D-Link LAN Anahtarları

GİRİŞ Ağ Tasarım İlkelerine Kısa Bir Bakış

Yerel ağların evrimi: paylaşılan medyadan anahtarlamaya

On yıl öncesine kadar, geliştiricilerin kampüs ağları oluşturmak için sınırlı miktarda donanımı vardı. Sunucu odalarına hub'lar kuruldu ve veri merkezlerinde ve ağ omurgalarında yönlendiriciler kullanıldı. İş istasyonu işlemcilerinin artan gücü, multimedya ve istemci-sunucu uygulamalarının ortaya çıkması, sağlayabileceğinden daha fazla bant genişliği gerektirdi. geleneksel ağ paylaşılan bir iletim ortamı ile. Bu gereksinimler, tasarımcıları kablolama bölmelerine kurulu hub'ları anahtarlarla değiştirmeye yöneltti.

Şekil 1 LAN Evrimi

Bu strateji, Türkiye'de yapılan yatırımların korunmasına yardımcı oldu. kablo sistemi ve her kullanıcıya özel bant genişliği sağlayarak ağ performansını artırın.

Katman 3 anahtarlama, VLAN'lar ve diğerleri gibi teknolojilerin oluşturulması, kampüs ağları oluşturmayı her zamankinden daha karmaşık hale getirdi.

Çoğu ağ tasarımcısı, aşağıdaki hedeflere ulaşmak için anahtarlama cihazlarını paylaşılan medya ağlarına entegre etmeye başlamıştır:

Paylaşılan bant genişliği ağlarındaki tıkanıklığı azaltırken her ağ kullanıcısının kullanabileceği bant genişliğini artırın.

Kullanıcıları mantıksal gruplara ayırarak sanal yerel alan ağlarının (VLAN) oluşturulması,

D-Link LAN Anahtarları

Taşıma, ekleme ve değiştirme maliyetini azaltmak ve ağın esnekliğini artırmak için fiziksel topolojiden bağımsız.

Farklı platform ve teknolojilerin anahtarları üzerinde yeni multimedya uygulamalarının konuşlandırılması ve farklı kullanıcıların kullanımına sunulması.

Güvenlik basit geçiş yeni yüksek hızlı teknolojiler Hızlı Ethernet, Gigabit Ethernet gibi.

1990'larda, geleneksel kampüs ağları tek bir yerel alan olarak ortaya çıktı. bilgisayar ağı ve işlevselliklerini korumak için segmentasyona ihtiyaç duyulana kadar büyüdü. Segmentasyon, ağ kullanıcılarını fiziksel konumlarına göre birkaç gruba (segmente) bölmeyi mümkün kıldı ve her birinde bant genişliği için rekabet eden istemcilerin sayısını azalttı. Yerel ağın segmentleri, segmentler arası trafiği taşıyan ve diğer her şeyi engelleyen ağ geçitleri aracılığıyla birbirine bağlandı.

LAN anahtarları bu eğilim göz önünde bulundurularak tasarlanmıştır. Onlar kullanırlar mikro segmentasyon bu, özel veya özel LAN segmentleri oluşturmanıza olanak tanır - birer birer iş istasyonu segment başına (bir segment değil, anahtar bağlantı noktasına yalnızca bir iş istasyonu bağlanır). Aynı zamanda, her iş istasyonu tüm bant genişliğine tek seferde erişir ve diğer istasyonlarla rekabet etmesi gerekmez.

Anahtarlar, farklı LAN segmentlerini birbirine bağlar ve akıllı trafik yönetimi gerçekleştirir. Ek olarak, anahtarlar genellikle, cihazın tüm bağlantı noktalarından veri akışlarının aynı anda iletilmesine izin veren engellemesiz hizmetler sağlar.

Anahtarlama teknolojisi, aşağıdaki nedenlerle LAN trafik yönetiminin esnekliğini artırmak için hızla tercih edilen çözüm haline geldi:

V Hub'ların ve tekrarlayıcıların aksine, anahtarlar birden çok veri akışının aynı anda iletilmesine izin verir.

Mikro segmentasyon ile anahtarlar yüksek hız iletim ve gecikmeye duyarlı uygulamalara özel bant genişliği sağlama yeteneğine sahiptir.

Anahtarlar, kullanıcılara özel bant genişliği sağlar.

Anahtarlamalı ağlar arası modelin bileşenleri.

Anahtarlamalı ağ aşağıdaki ana bileşenlerden oluşur:

LAN anahtarları;

Yazılımı değiştir;

Ağ yönetim araçları.

D-Link, ağ tasarımcılarına ölçeklenebilir, güvenilir bir anahtarlamalı ağ oluşturmak ve yönetmek için eksiksiz bir araç seti sağlar.

D-Link LAN Anahtarları

LAN anahtarları

Anahtarlı ağlar arası modelin ilk bileşeni LAN anahtarlarıdır.

LAN anahtarlarının çalışması

Anahtarlar, birden çok fiziksel LAN segmentini tek bir parçaya bağlamanıza izin veren veri bağlantı cihazlarıdır. büyük ağ... Yerel ağları değiştirmek, birkaç veri akışının paralel iletimi ile, ağ cihazlarının özel bir hat üzerinden çarpışma olmadan etkileşimini sağlar.

LAN, esas olarak aşağıdakilerde kullanılan IEEE 802.1 şeffaf köprü algoritmasını temel alan işlem çerçevelerini değiştirir. Ethernet ağları... Açılışta, anahtar, gelen çerçevelerin kaynaklarının MAC adreslerini analiz ederek bağlı tüm ağların iş istasyonlarının konumunu incelemeye başlar. Örneğin, düğüm 1'den bir çerçeve anahtarın 1 numaralı bağlantı noktasına gelirse, bu çerçevenin geldiği bağlantı noktası numarasını hatırlar ve bu bilgiyi sisteme ekler. anahtarlama tablosu(yönlendirme veritabanı). Adresler dinamik olarak öğrenilir. Bu, okunduğu anda yeni adres ardından içerik adreslenebilir belleğe (CAM) hemen girilecektir. Anahtarlama tablosuna her adres girildiğinde, ona bir zaman damgası atanır. Bu, adresleri belirli bir süre için tabloda saklamanıza izin verir. Bu adrese her arama yapıldığında yeni bir zaman damgası alır. Adreslerle iletişime geçilmedi uzun zaman, tablodan çıkarılır.

Şekil 2 Anahtarlama tablosu oluşturma

D-Link LAN Anahtarları

Anahtar, trafiği iletmek için anahtar tablosunu kullanır. Bir veri paketi bağlantı noktalarından birine ulaştığında, alıcının MAC adresi hakkında bilgi alır ve bu MAC adresini anahtarlama tablosunda arar. Tabloda, alıcının MAC adresini, çerçeveyi alan dışında, anahtar bağlantı noktalarından biri ile ilişkilendiren bir giriş varsa, çerçeve bu bağlantı noktası üzerinden iletilir. Böyle bir ilişki yoksa çerçeve, geldiği bağlantı noktası dışındaki tüm bağlantı noktalarından iletilir. denir çığ yayılması (sel).

Yayın ve çok noktaya yayın da sel ile gerçekleştirilir. Bu, anahtarların kullanımını sınırlayan sorunlardan biridir. Ağdaki anahtarların varlığı, şeffaflığını korurken yayın çerçevelerinin (yayın) tüm ağ segmentlerine dağıtılmasını engellemez. Herhangi bir yazılım veya donanım arızasının bir sonucu olarak, üst katman protokolü veya ağ bağdaştırıcısının kendisi düzgün çalışmıyorsa ve sürekli olarak yayın çerçeveleri üretecekse, bu durumda anahtar çerçeveleri tüm segmentlere ileterek ağı hatalı bir şekilde dolduracaktır. trafik.

Bu duruma denir yayın fırtınası

Anahtarlar, çapraz segment trafiğini güvenilir bir şekilde yalıtır, böylece bireysel segmentlerdeki trafiği azaltır. Bu süreç denir filtreleme ve kaynak ve hedef MAC adreslerinin aynı segmente ait olduğu durumlarda gerçekleştirilir. Tipik olarak, filtreleme, ağın kullanıcı tarafından algılandığı şekilde yanıt verme hızını artırır.

Anahtarın dupleks ve yarım dupleks çalışması

LAN anahtarları iki çalışma modunu destekler:

yarım dubleks ve tam dubleks.

Yarım dubleks modu bir çakışma alanında1 herhangi bir zamanda yalnızca bir cihazın veri iletebildiği bir moddur.

dubleks modu MAC alt katmanında gönderici istasyon ile alıcı istasyon arasında eş zamanlı iki yönlü veri iletimini sağlayan bir çalışma modudur. çalışırken dubleks modu, ağ cihazları arasında, iletilen bilgi... Bunun nedeni, dubleks iletimin iletim ortamında çarpışmalara neden olmaması, yeniden iletimlerin programlanmasını ve kısa çerçevelerin sonuna uzatma bitlerinin eklenmesini gerektirmemesidir. Bu, yalnızca veri aktarımı için mevcut süreyi artırmakla kalmaz, aynı zamanda her kanal tam hızlı, eşzamanlı, iki yönlü iletim sağladığı için kullanılabilir kanal bant genişliğini iki katına çıkarır2.

1 Bir çarpışma etki alanı, bu çarpışmanın ağın hangi bölümünde meydana geldiğine bakılmaksızın, tüm düğümleri bir çarpışmayı tanıyan bir Ethernet ağının bir parçasıdır.

2 Çift yönlü çalışma, anahtarlar ve neredeyse tüm modern adaptörler tarafından desteklenir. Hub'lar bu modu desteklemez.

D-Link LAN Anahtarları

Tam çift yönlü IEEE 802.3x akış kontrolü

Çift yönlü işlem, akış denetimi gibi ek işlevler gerektirir. Alıcı ana bilgisayarın (örneğin, bir ağ anahtarındaki bir bağlantı noktası), kaynak ana bilgisayara (örneğin, bir dosya sunucusu) bir taşma durumunda çerçevelerin iletimini kısa bir süre için askıya alma talimatı vermesini sağlar. Kontrol, alıcı MAC katmanı tarafından otomatik olarak oluşturulan bir duraklama çerçevesi kullanılarak MAC katmanları arasında gerçekleştirilir. Zaman aşımı süresi sona ermeden önce taşma temizlenirse, iletimi sürdürmek için zaman aşımı değeri sıfır olan ikinci bir duraklama çerçevesi gönderilir (bkz. Şekil 3).

Şekil 3 IEEE 802.3x Akış Kontrol Dizisi

Dubleks çalışma ve beraberindeki akış kontrolü ek modlar baud hızından bağımsız olarak tüm Ethernet MAC katmanları için. Duraklatma çerçeveleri, bireysel (ayrılmış) uzunluk / tip alan değerlerine göre MAC kontrol çerçeveleri olarak tanımlanır. Ayrıca, gelen duraklama çerçevesinin üst katman protokollerine veya diğer anahtar bağlantı noktalarına gönderilmesini önlemek için ayrılmış bir hedef adres değeri atanır.

Anahtarlama yöntemleri

LAN anahtarlarında çeşitli çerçeve iletim yöntemleri uygulanabilir.

Kaydet ve ilet anahtarlama için -

anahtar, alınan çerçevenin tamamını bir arabelleğe kopyalar ve hata olup olmadığını kontrol eder. Çerçeve hatalar içeriyorsa (sağlama toplamı eşleşmiyorsa veya çerçeve 64 bayttan küçük veya 1518 bayttan fazlaysa), atılır. Çerçeve hata içermiyorsa, anahtar, anahtarlama tablosunda hedef adresi bulur ve giden arabirimi belirler. Daha sonra herhangi bir filtre tanımlanmamışsa bu çerçeveyi alıcıya iletir.

Bu iletim yöntemi gecikmelerle ilişkilidir - daha daha büyük boyçerçeve, onu almak ve hataları kontrol etmek için daha uzun sürer.

D-Link LAN Anahtarları

Arabelleğe almadan geçiş (kesme) - LAN anahtarı yalnızca alıcı adresini (ön ekten sonraki ilk 6 bayt) dahili arabelleklere kopyalar ve çerçevenin tamamen alınmasını beklemeden hemen iletmeye başlar. Bu mod gecikmeyi azaltır ancak hataları kontrol etmez. Arabelleğe alınmamış anahtarlamanın iki biçimi vardır:

Hızlı ileri anahtarlama - Bu anahtarlama biçimi, hedef adres okunur okunmaz çerçevenin hemen iletilmeye başlaması nedeniyle düşük gecikme süresi sunar. İletilen çerçeve hatalar içerebilir. Bu durumda, bu çerçevenin amaçlandığı ağ bağdaştırıcısı onu atacaktır, bu da gerekli olacaktır. yeniden iletim bu çerçeve.

Parçasız anahtarlama -

anahtar, çarpışma çerçevelerini iletmeden önce filtreler. Düzgün işleyen bir ağda, ilk 64 baytın aktarımı sırasında bir çakışma meydana gelebilir. Bu nedenle, 64 bayttan uzun tüm çerçeveler geçerli kabul edilir. Bu anahtarlama yöntemi, alınan çerçeve çarpışmalar için kontrol edilene kadar bekler ve ancak bundan sonra onu iletmeye başlar. Bu anahtarlama yöntemi, hatalarla iletilen paketlerin sayısını azaltır.

Anahtarlama teknolojileri ve OSI modeli

LAN anahtarları, çerçeveleri ilettikleri, filtreledikleri ve değiştirdikleri OSI modelinin katmanlarına göre sınıflandırılabilir. Katman 2 Anahtarları, Katman 3 Anahtarları ve Katman 3 Anahtarları arasında bir ayrım yapılır.

Katman 2 anahtarları OSI modelinin bağlantı katmanının MAC adreslerine dayalı olarak gelen çerçeveleri analiz eder, daha sonraki iletimleri hakkında karar verir ve bunları hedeflerine iletir. Katman 2 anahtarlarının ana avantajı, üst katman protokolleri için şeffaflıktır. Anahtar katman 2'de çalıştığından, OSI modelinin üst katmanlarından gelen bilgileri ayrıştırması gerekmez.

Katman 2 anahtarlama donanımdır. Veri paketi değişikliğe uğramadığı için performansı yüksektir. Anahtardaki çerçeve aktarımı, Uygulamaya Özel Tümleşik Devreler (ASIC) adı verilen özel bir denetleyici tarafından yapılabilir. Anahtarlar için tasarlanan bu teknoloji, minimum gecikmeyle yüksek anahtarlama hızları sağlar.

Katman 2 anahtarlarını kullanmanın 2 ana nedeni vardır - ağ segmentasyonu ve çalışma grubu konsolidasyonu. Anahtarların yüksek performansı, ağ tasarımcılarının fiziksel bir segmentteki düğüm sayısını önemli ölçüde azaltmasına olanak tanır. Büyük bir ağı mantıksal segmentlere bölmek, ağ performansını (bireysel segmentlerde aktarılan veri miktarını azaltarak) ve ayrıca bir ağ oluşturma esnekliğini, veri koruma derecesini artırarak ve ağ yönetimini basitleştirerek iyileştirir.

Katman 2 anahtarlamanın avantajlarına rağmen, yine de bazı sınırlamaları vardır. Ağdaki anahtarların varlığı engellemez

Ev LAN'larının ezici çoğunluğunda, aktif ekipmandan yalnızca bir kablosuz yönlendirici kullanılır. Ancak, dörtten fazla kablolu bağlantıya ihtiyaç duymanız durumunda, bir ağ anahtarı eklemeniz gerekecektir (bugünlerde istemciler için yedi ila sekiz bağlantı noktası için yönlendiriciler olmasına rağmen). Bu ekipmanı satın almanın ikinci yaygın nedeni, daha iyi ağ kablolaması içindir. Örneğin, anahtarı bir TV'nin yanına kurabilir, yönlendiriciden gelen bir kabloyu ona bağlayabilir ve TV'nin kendisini, bir medya oynatıcıyı, bir oyun konsolunu ve diğer ekipmanı diğer bağlantı noktalarına bağlayabilirsiniz.

En basit modeller ağ anahtarları sadece birkaç temel özelliği vardır - bağlantı noktalarının sayısı ve hızları. Ve verilen modern gereksinimler ve geliştirme eleman tabanı, herhangi bir maliyetle veya herhangi bir özel gereksinimle tasarruf etme hedefi satın almaya değmiyorsa, gigabit portlu modelleri satın almaya değer olduğunu söyleyebiliriz. 100 Mbit/s hıza sahip FastEthernet ağları günümüzde elbette kullanılmaktadır, ancak kullanıcılarının yönlendiricideki bağlantı noktası eksikliği sorunuyla karşılaşmaları pek olası değildir. Tabii ki, bu mümkün olsa da, yerel bir ağ için bir veya iki bağlantı noktası için bazı tanınmış üreticilerin ürünlerini hatırlarsak. Ayrıca burada tüm kablolu LAN'ın performansını artırmak için bir gigabit anahtarı kullanmak uygun olacaktır.

Ek olarak, seçim yaparken, kasanın markasını, malzemesini ve tasarımını, güç kaynağını uygulama seçeneğini (harici veya dahili), göstergelerin varlığını ve konumunu ve diğer parametreleri de dikkate alabilirsiniz. Şaşırtıcı bir şekilde, diğer birçok cihaza aşina olan çalışma hızının özelliği, bu durumda, yakın zamanda yayınlanan pratik olarak mantıklı değil. Veri aktarım testlerinde tamamen farklı kategori ve maliyetlerdeki modeller aynı sonuçları göstermektedir.

Bu yazıda, ikinci seviyenin (Seviye 2) "gerçek" anahtarlarında nelerin ilginç ve faydalı olabileceğinden kısaca bahsetmeye karar verdik. Tabii ki, bu materyal konunun en ayrıntılı ve derinlemesine sunumu gibi görünmüyor, ancak yerel ağlarını bir apartman dairesinde kurarken daha ciddi görevler veya gereksinimlerle karşılaşanlara faydalı olacağını umuyorum. , bir yönlendirici koymak ve Wi-Fi yapılandırmak yerine ev veya ofis. Buna ek olarak, birçok konu basitleştirilmiş bir formatta sunulacak, ilginç ve çeşitli geçiş konularında sadece ana noktaları yansıtacak. ağ paketleri.

"Ev Ağı Oluşturma" serisindeki geçmiş makalelere aşağıdaki bağlantılardan ulaşabilirsiniz:

Ayrıca, bu alt bölümde ağ oluşturma hakkında faydalı bilgiler mevcuttur.

teori

İlk olarak, "normal" bir ağ anahtarının nasıl çalıştığını hatırlayalım.

Bu "kutu" küçük boyutludur, ağ kablolarını bağlamak için birkaç RJ45 bağlantı noktası, bir dizi gösterge ve bir güç girişidir. Üretici tarafından programlanan algoritmalara göre çalışır ve kullanıcıya herhangi bir ayar sunmaz. "Kabloları takın - gücü açın - çalışır" ilkesi kullanılır. Yerel ağdaki her aygıtın (daha doğrusu ağ bağdaştırıcısının) benzersiz bir adresi vardır - MAC adresi. Altı bayttan oluşur ve "AA: BB: CC: DD: EE: FF" biçiminde onaltılık rakamlarla yazılır. bulabilirsin programlı olarak veya bilgi plakasına göz atın. Resmi olarak bu adresin üretici tarafından üretim aşamasında verildiği ve benzersiz olduğu kabul edilir. Ancak bazı durumlarda durum böyle değildir (yalnızca yerel ağ segmentinde benzersizlik gerekir ve birçok işletim sisteminde adresi kolayca değiştirebilirsiniz). Bu arada, ilk üç bayt bazen çipin yaratıcısının veya hatta tüm cihazın adını verir.

Küresel ağ için (özellikle İnternet), cihaz adresleme ve paket işleme IP adresleri düzeyinde gerçekleştirilirse, bunun için her bir yerel ağ segmentinde MAC adresleri kullanılır. Aynı yerel ağdaki tüm cihazların farklı MAC adresleri olmalıdır. Durum böyle değilse, ağ paketlerinin teslimi ve ağ çalışması ile ilgili sorunlar olacaktır. Ayrıca, bu düşük seviyedeki bilgi alışverişi, işletim sistemlerinin ağ yığınları içinde uygulanmaktadır ve kullanıcının onunla etkileşime girmesine gerek yoktur. Belki de gerçekte, bir MAC adresinin kullanılabileceği birkaç durum vardır. Örneğin, bir yönlendiriciyi yeni bir cihazda değiştirirken aynı MAC adresini belirtin WAN bağlantı noktası eskisi üzerindeydi. İkinci seçenek, İnternet veya Wi-Fi erişimini engellemek için yönlendiricideki MAC adres filtrelerini etkinleştirmektir.

Geleneksel bir ağ anahtarı, aralarında ağ trafiği alışverişini gerçekleştirmek için birkaç istemciyi birleştirmenize olanak tanır. Ayrıca, her bir porta sadece bir bilgisayar veya başka bir istemci cihazı değil, aynı zamanda istemcileriyle birlikte başka bir anahtar da bağlanabilir. Anahtarın çalışmasının kaba bir diyagramı aşağıdaki gibidir: bir paket bir bağlantı noktasına ulaştığında, gönderenin MAC'sini hatırlar ve "bu fiziksel bağlantı noktasındaki istemciler" tablosuna yazar, alıcının adresi diğer benzer tablolarla kontrol edilir ve ne zaman bunlardan birinde, paket ilgili fiziksel bağlantı noktasına gönderilir. Ek olarak, döngüleri ortadan kaldırmak, yeni aygıtları aramak, bir aygıtın bir bağlantı noktasını değiştirip değiştirmediğini kontrol etmek ve diğerleri için algoritmalar sağlanmıştır. Bu şema herhangi bir işlem gerektirmez karmaşık mantık, her şey oldukça basit çalışır ve ucuz işlemciler, yani yukarıda da söylediğimiz gibi junior modeller bile maksimum hızları gösterebiliyor.

Yönetilen veya bazen "akıllı" olarak adlandırılan anahtarlar çok daha karmaşıktır. İşlemleri için daha karmaşık algoritmalar uygulamak için ağ paketlerinden daha fazla bilgi kullanabilirler. Bu teknolojilerin bazıları, "üst düzey" ev kullanıcıları veya artan gereksinimler, ayrıca bazı özel görevleri çözmek için.

İkinci seviyenin anahtarları (Seviye 2, veri kanalının seviyesi), paketleri değiştirirken, ağ paketlerinin bazı alanları, özellikle VLAN, QoS, çok noktaya yayın ve diğerleri içindeki bilgileri dikkate alabilir. Bu yazıda bahsedeceğimiz bu seçenek hakkında. Üçüncü seviyenin (Seviye 3) daha karmaşık modelleri, IP adresleriyle çalıştıkları ve üçüncü seviye protokollerle (özellikle RIP ve OSPF) çalıştıkları için halihazırda yönlendiriciler olarak kabul edilebilir.

Yönetilen anahtarlar için tek bir evrensel ve standart özellik grubu olmadığını lütfen unutmayın. Her üretici, kendi tüketici gereksinimleri anlayışına dayalı olarak kendi ürün hatlarını yaratır. Bu nedenle, her durumda, belirli bir ürünün özelliklerine ve bunların belirlenen görevlere uygunluğuna dikkat etmeye değer. Daha fazlasına sahip herhangi bir "alternatif" ürün yazılımı hakkında geniş fırsatlar burada, elbette, soru yok.

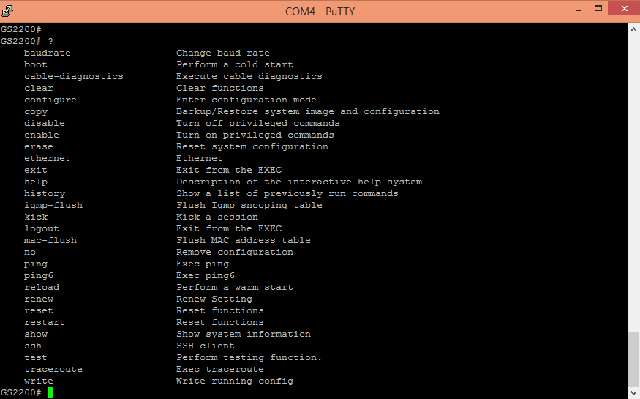

Örnek olarak, bir Zyxel GS2200-8HP cihazı kullanıyoruz. Bu model uzun süredir piyasada ama bu yazı için oldukça uygun. Zyxel'in bu segmentteki mevcut ürünleri genellikle benzer yetenekler sağlar. Özellikle, aynı konfigürasyona sahip mevcut cihaz, GS2210-8HP ürün numarası altında sunulmaktadır.

Zyxel GS2200-8HP, PoE desteği ve birleşik RJ45 / SFP bağlantı noktalarının yanı sıra daha yüksek anahtarlama düzeylerinin bazı özelliklerine sahip 8 bağlantı noktalı (serideki 24 bağlantı noktalı sürüm) yönetilen bir Gigabit Düzey 2 anahtarıdır.

Formatına göre masaüstü modeli olarak adlandırılabilir, ancak paket standart 19 ″ rafa kurulum için ek bağlantı elemanları içerir. Gövde metalden yapılmıştır. Sağ tarafta bir havalandırma ızgarası görüyoruz ve karşı tarafta iki küçük fan var. Arkada, yerleşik güç kaynağı için yalnızca bir ağ kablosu girişi vardır.

Tüm bağlantılar, patch panelli raflarda kullanım kolaylığı için bu tür ekipman için geleneksel olarak ön taraftan yapılır. Sol tarafta, üreticinin logosu ve vurgulanmış cihaz adının yer aldığı bir ek yer almaktadır. Sonraki göstergeler - güç, sistem, alarm, durum / etkinlik ve her bağlantı noktası için güç LED'leri.

Ardından, ana sekiz ağ konektörü kurulur ve onlardan sonra iki RJ45 ve iki SFP, bunları kendi göstergeleriyle çoğaltır. Bu tür çözümler başka Karakteristik özellik benzer cihazlar. Genellikle SFP, optik iletişim hatlarını bağlamak için kullanılır. Her zamanki bükümlü çiftten temel farkları, onlarca kilometreye kadar önemli ölçüde daha uzun mesafelerde çalışma yeteneğidir.

Burada kullanılabilecek olması nedeniyle farklı şekiller fiziksel çizgiler, SFP bağlantı noktaları, içine özel alıcı-verici modüllerinin takılması gereken ve bunlara zaten bağlı olan anahtara doğrudan kurulur optik kablolar... Aynı zamanda, alınan bağlantı noktaları, PoE desteğinin olmaması dışında, elbette diğerlerinden farklı değildir. Ayrıca bağlantı noktası kanalı modunda, VLAN senaryolarında ve diğer teknolojilerde de kullanılabilirler.

Açıklamayı bir konsolla tamamlar seri port... Servis ve diğer işlemler için kullanılır. Özellikle ev ekipmanlarında alışılagelmiş olan reset butonunun burada olmadığını not ediyoruz. V zor vakalar kontrol kaybının seri bağlantı noktası üzerinden bağlanması ve tüm yapılandırma dosyasını hata ayıklama modunda yeniden yüklemesi gerekecektir.

Çözüm, Web ve komut satırı yönetimini, bellenim güncellemelerini, yetkisiz bağlantılara karşı koruma sağlamak için 802.1x protokolünü, izleme sistemlerine entegrasyon için SNMP'yi, ağ performansını artırmak için 9216 bayta (Jumbo Çerçeveler) kadar paketleri, L2 anahtarlama hizmetlerini, kolay yığınlama özelliğini destekler idarenin.

Sekiz birincil bağlantı noktasının yarısı, bağlantı noktası başına 30 W'a kadar PoE + destekler ve diğer dördü 15,4 W PoE'yi destekler. Maksimum güç tüketimi 230 W olup, bunun 180 W'a kadarı PoE üzerinden sağlanabilir.

Kullanım kılavuzunun elektronik versiyonu üç yüz sayfadan fazladır. Bu nedenle, bu makalede açıklanan özellikler, bu cihazın özelliklerinin yalnızca küçük bir bölümünü temsil etmektedir.

Yönetim ve kontrol

Basit ağ anahtarlarının aksine, akıllı anahtarların uzaktan yapılandırma için araçları vardır. Rolleri genellikle tanıdık Web arayüzü tarafından oynanır ve "gerçek yöneticiler" için telnet veya ssh aracılığıyla kendi arayüzleriyle komut satırına erişim sağlanır. Benzer bir komut satırı, anahtar üzerindeki bir seri port bağlantısı aracılığıyla elde edilebilir. Alışkanlığa ek olarak, komut satırıyla çalışmak, uygun komut dosyası oluşturma otomasyonunun avantajına sahiptir. Ayrıca, yeni bellenim dosyalarını hızlı bir şekilde yüklemenize ve yapılandırmaları yönetmenize olanak tanıyan FTP protokolü desteği de vardır.

Örneğin, bağlantıların durumunu kontrol edebilir, bağlantı noktalarını ve modları yönetebilir, erişime izin verebilir veya erişimi reddedebilirsiniz vb. Ayrıca, bu seçenek bant genişliğine daha az ihtiyaç duyar (daha az trafik gerektirir) ve erişim için kullanılan ekipmandır. Ancak ekran görüntülerinde elbette Web arayüzü daha güzel görünüyor, bu yüzden bu yazıda onu illüstrasyonlar için kullanacağız. Güvenlik, geleneksel yönetici kullanıcı adı/şifresi, HTTPS desteği ile sağlanır ve anahtar yönetimine erişimle ilgili ek kısıtlamalar yapılandırılabilir.

Birçok ev cihazının aksine, arabirimin geçerli anahtar yapılandırmasını kalıcı belleğine kaydetmek için açık bir düğmesi olduğunu unutmayın. Ayrıca birçok sayfada, bağlamsal yardımı getirmek için Yardım düğmesini kullanabilirsiniz.

Anahtarın çalışmasını izlemek için başka bir seçenek kullanmaktır. SNMP protokolü... kullanma özel programlar, örneğin, bir bağlantı noktasındaki bir bağlantının sıcaklığı veya kaybı gibi cihazın donanım durumu hakkında bilgi alabilirsiniz. İçin büyük projeler uygulanması faydalı olacaktır özel rejim tek bir arabirimden birden çok anahtarı (bir anahtar kümesi) yönetme - Küme Yönetimi.

Aygıtı başlatmak için minimum başlangıç adımları genellikle bellenimi güncellemeyi, yönetici parolasını değiştirmeyi ve anahtarın kendi IP adresini ayarlamayı içerir.

Ek olarak, genellikle ağ adı, yerleşik saatin senkronizasyonu, olay günlüğünü harici bir sunucuya (örneğin, Syslog) gönderme gibi seçeneklere dikkat etmeye değer.

Ağ şeması ve anahtar ayarlarını planlarken, cihazda engelleme ve tutarsızlıklar için yerleşik kontroller bulunmadığından, tüm noktaları önceden hesaplamanız ve düşünmeniz önerilir. Örneğin, daha önce bağlantı noktası toplamayı yapılandırdığınızı "unutursanız", katılımlarıyla birlikte VLAN'lar hiç gerektiği gibi davranmayabilir. Özellikle uzaktan bağlanırken sinir bozucu olan anahtarla iletişimi kaybetme olasılığından bahsetmiyorum bile.

Anahtarların temel "akıllı" işlevlerinden biri, ağ bağlantı noktası toplama (trunking) teknolojilerini desteklemektir. Ayrıca bu teknoloji için kanal oluşturma, bağlama ve ekip oluşturma gibi terimler kullanılır. Bu durumda, istemciler veya diğer anahtarlar bu anahtara bir kablo ile değil, aynı anda birkaç kablo ile bağlanır. Tabii ki, bu da bilgisayarda birkaç ağ kartı gerektirir. Ağ kartları ayrı olabilir veya birden çok bağlantı noktasına sahip tek bir genişletme kartı olarak yapılabilir. Tipik olarak bu senaryoda, iki veya dört bağlantıdan bahsediyoruz. Bu şekilde çözülen ana görevler, ağ bağlantısının hızını artırmak ve güvenilirliğini (çoğaltma) artırmaktır. Bir anahtar, donanım yapılandırmasına, özellikle fiziksel bağlantı noktalarının sayısına ve işlemci gücüne bağlı olarak, bu tür birkaç bağlantıyı aynı anda destekleyebilir. Seçeneklerden biri, bu şemaya göre artacak olan bir çift anahtar bağlamaktır. Genel performans ağ ve darboğazları ortadan kaldırın.

Şemayı uygulamak için, bu teknolojiyi açıkça destekleyen ağ kartlarının kullanılması arzu edilir. Ancak genel olarak, bağlantı noktası toplamanın uygulanması yazılım düzeyinde yapılabilir. Bu teknolojiçoğu zaman, bağlantıların durumunu izlemek ve yönetmek için kullanılan açık protokol LACP / 802.3ad aracılığıyla uygulanır. Ancak bireysel satıcıların özel sürümleri de vardır.

İstemci işletim sistemi düzeyinde, uygun yapılandırmadan sonra, genellikle kendi MAC ve IP adreslerine sahip yeni bir standart ağ arabirimi görünür, böylece tüm uygulamalar herhangi bir özel işlem yapmadan onunla çalışabilir.

Hata toleransı, birkaç varlığı ile sağlanır fiziksel bağlantılar cihazlar. Bağlantı başarısız olursa, trafik otomatik olarak kalan bağlantılar boyunca yönlendirilir. Hat geri yüklendikten sonra tekrar çalışmaya başlayacaktır.

Hız artışına gelince, burada durum biraz daha karmaşık. Biçimsel olarak, verimliliğin kullanılan hat sayısına göre çarpıldığını varsayabiliriz. Ancak, veri aktarım hızındaki gerçek büyüme şunlara bağlıdır: özel görevler ve uygulamalar. Özellikle, bir bilgisayardaki bir ağ sürücüsünden dosya okumak gibi basit ve yaygın bir görevden bahsediyorsak, her iki cihaz da anahtara birkaç bağlantıyla bağlı olsa bile, bağlantı noktası demetlemesinden faydalanmayacaktır. Ancak, NAS'ta bağlantı noktası kanalı yapılandırılırsa ve birden fazla "normal" istemci buna aynı anda erişirse, bu seçenek zaten genel performansta önemli bir kazanç elde edecektir.

Makalede bazı kullanım örnekleri ve test sonuçları verilmiştir. Bu nedenle, evde bağlantı noktası bağlantı teknolojilerinin kullanılmasının, yalnızca birkaç hızlı istemci ve sunucunun yanı sıra ağ üzerinde yeterince yüksek bir yük varsa yararlı olacağını söyleyebiliriz.

Bir anahtarda bağlantı noktası toplamayı yapılandırmak genellikle basittir. Özellikle Zyxel GS2200-8HP'de istenen parametreler Gelişmiş Uygulama - Bağlantı Toplama menüsünde bulunur. Toplamda, bu model sekiz adede kadar grubu destekler. Aynı zamanda, grupların oluşumunda herhangi bir kısıtlama yoktur - herhangi bir grupta herhangi bir fiziksel bağlantı noktasını kullanabilirsiniz. Anahtar, hem statik bağlantı noktası kanalını hem de LACP'yi destekler.

Durum sayfasında, mevcut atamaları gruplara göre kontrol edebilirsiniz.

Ayarlar sayfası şunları gösterir: aktif gruplar ve türleri (paketleri fiziksel bağlantılar üzerinden dağıtmak için bir şema seçmek için kullanılır) ve ayrıca istenen gruplara bağlantı noktaları atamak için kullanılır.

Gerekirse, üçüncü sayfada gerekli gruplar için LACP'yi etkinleştirin.

Ardından, bağlantının diğer tarafındaki cihazda benzer parametreleri yapılandırmanız gerekir. Özellikle, QNAP NAS'ta bu şu şekilde yapılır - ağ ayarlarına gidin, bağlantı noktalarını ve ilişkilendirme türünü seçin.

Bundan sonra switch üzerindeki portların durumunu kontrol edebilir ve görevlerinizdeki çözümün etkinliğini değerlendirebilirsiniz.

VLAN

Yerel bir ağın olağan konfigürasyonunda, üzerinde "yürüyen" ağ paketleri, metro transfer istasyonlarındaki insan akışları gibi ortak bir fiziksel ortam kullanır. Elbette, anahtarlar belirli bir anlamda "yabancı" paketlerin ağ kartınızın arayüzüne girmesini engeller, ancak bazı paketler, örneğin yayın, ağın herhangi bir köşesine girebilir. Bu şemanın basitliğine ve yüksek hızına rağmen, bazı nedenlerden dolayı belirli trafik türlerini ayırmanız gereken durumlar vardır. Bu, güvenlik gereksinimlerinden veya performans veya önceliklendirme gereksinimlerinin karşılanması ihtiyacından kaynaklanabilir.

Elbette bu sorunlar ayrı bir segment oluşturularak çözülebilir. fiziksel ağ- Kendi anahtarları ve kabloları ile. Ancak bunu uygulamak her zaman mümkün değildir. Bu, VLAN (Sanal Yerel Alan Ağı) teknolojisinin kullanışlı olabileceği yerdir - mantıksal veya sanal bir yerel bilgisayar ağı. Ayrıca 802.1q olarak da ifade edilebilir.

Kaba bir yaklaşımla, bu teknolojinin çalışması, anahtarda ve açıkken işlendiğinde her ağ paketi için ek "etiketlerin" kullanılması olarak tanımlanabilir. uç cihaz... Aynı zamanda, veri alışverişi yalnızca aynı VLAN'a sahip bir grup cihaz içinde çalışır. Tüm ekipman VLAN kullanmadığından, şema, anahtardan geçerken bir ağ paketinin etiketlerini ekleme ve çıkarma gibi işlemleri de kullanır. Buna göre, VLAN üzerinden göndermek için "normal" fiziksel bağlantı noktasından bir paket alındığında eklenir ve paketin VLAN'dan "normal" bağlantı noktasına aktarılması gerektiğinde çıkarılır.

Bu teknolojiyi kullanmanın bir örneği olarak, tek bir kablo üzerinden internete, IPTV'ye ve telefona eriştiğinizde, operatörlerin çoklu hizmet bağlantılarını hatırlayabiliriz. Daha önce ADSL bağlantılarında karşılaşılan bu durum günümüzde GPON'da kullanılmaktadır.

Göz önünde bulundurulan anahtar, sanal ağlara bölünme fiziksel bağlantı noktaları düzeyinde gerçekleştirildiğinde basitleştirilmiş bir "Port tabanlı VLAN" modunu destekler. Bu şema 802.1q'dan daha az esnektir, ancak bazı konfigürasyonlarda faydalı olabilir. Bu modun 802.1q ile karşılıklı olarak özel olduğunu ve Web arayüzündeki ilgili öğenin seçim için sağlandığını unutmayın.

802.1q standardına göre bir VLAN oluşturmak için Gelişmiş Uygulamalar - VLAN - Statik VLAN sayfasında sanal ağın adını, tanımlayıcısını belirtin ve ardından işleme dahil olan bağlantı noktalarını ve parametrelerini seçin. Örneğin, normal istemcileri bağlarken, onlara gönderilen paketlerden VLAN etiketlerini çıkarmaya değer.

İstemci bağlantısı mı yoksa anahtar bağlantısı mı olduğuna bağlı olarak, Gelişmiş Uygulamalar - VLAN - VLAN Bağlantı Noktası Ayarları sayfasında gerekli seçenekleri yapılandırmanız gerekir. Özellikle bu, porta giren paketlere etiket eklenmesi, paketlerin port üzerinden etiketsiz veya diğer tanımlayıcılarla yayınlanmasına izin verilmesi ve sanal ağın izolasyonu ile ilgilidir.

Erişim kontrolü ve kimlik doğrulama

Ethernet teknolojisi başlangıçta fiziksel medya erişim kontrolünü desteklemiyordu. Cihazı bir anahtar bağlantı noktasına takmak yeterliydi - ve yerel bir ağın parçası olarak çalışmaya başladı. Çoğu durumda bu yeterlidir çünkü koruma, ağa doğrudan fiziksel bağlantının karmaşıklığı ile sağlanır. Ancak günümüzde ağ altyapısı gereksinimleri önemli ölçüde değişti ve 802.1x protokolünün uygulanması ağ ekipmanlarında giderek daha fazla yer alıyor.

Bu senaryoda, bir anahtar bağlantı noktasına bağlanırken, istemci kimlik doğrulama verilerini sağlar ve erişim kontrol sunucusundan onay alınmadan ağ ile hiçbir bilgi alışverişi yapılmaz. Çoğu zaman şema, RADIUS veya TACACS + gibi harici bir sunucunun varlığını varsayar. 802.1x ayrıca şunları sağlar: Ek özellikler kontrol etmek ağ oluşturma... Standart şemada, örneğin IP vermek, hız sınırlarını ve erişim haklarını ayarlamak için yalnızca müşterinin donanım parametresine (MAC adresi) "bağlanmak" mümkünse, büyük ağlarda kullanıcı hesaplarıyla çalışmak daha uygun olacaktır. , çünkü istemcilerin hareketliliğine ve diğer üst düzey yeteneklere izin verir.

Test için bir QNAP NAS'ta bir RADIUS sunucusu kullandık. Ayrı olarak kurulabilen bir paket olarak tasarlanmıştır ve kendi kullanıcı tabanına sahiptir. Bu görev için oldukça uygundur, ancak genel olarak çok az fırsatı vardır.

İstemci bir Windows 8.1 bilgisayarıydı. 802.1x'i kullanmak için üzerinde bir hizmeti etkinleştirmeniz gerekir ve bundan sonra ağ kartının özelliklerinde yeni bir sekme belirir.

Bu durumda, yalnızca anahtarın fiziksel bağlantı noktasına erişimi kontrol etmekten bahsettiğimizi unutmayın. Ayrıca, anahtarın RADIUS sunucusuna sürekli ve güvenilir erişimi olduğundan emin olmayı unutmayın.

Anahtarın bu özelliği uygulamak için iki işlevi vardır. Birincisi, en basiti, belirli bir fiziksel bağlantı noktasında gelen ve giden trafiği kısıtlamanıza izin verir.

Bu anahtar ayrıca fiziksel bağlantı noktalarının önceliklendirilmesine de olanak tanır. Bu durumda hız için kesin sınırlar yoktur, ancak trafiği önce işlenecek cihazları seçebilirsiniz.

İkincisi daha fazlasına dahildir genel şema anahtarlamalı trafiğin çeşitli kriterlere göre sınıflandırılması ve kullanım seçeneklerinden sadece bir tanesidir.

İlk olarak, Sınıflandırıcı sayfasında trafik sınıflandırma kurallarını tanımlamanız gerekir. Seviye 2 kriterleri - özellikle MAC adresleri - uygularlar ve bu modelde - protokol tipi, IP adresleri ve port numaraları dahil olmak üzere - Seviye 3 kuralları uygulanabilir.

Politika Kuralı sayfasında ayrıca, seçilen kurallara göre "seçilen" trafik ile gerekli eylemleri belirtirsiniz. Burada şu işlemler sağlanır: bir VLAN etiketi ayarlamak, hızı sınırlamak, belirli bir bağlantı noktasına bir paket çıkışı vermek, bir öncelik alanı ayarlamak, bir paketi bırakmak. Bu işlevler, örneğin müşteri verileri veya hizmetleri için veri değişim oranlarını sınırlamaya izin verir.

Daha karmaşık şemalar, ağ paketlerinde 802.1p öncelik alanlarını kullanabilir. Örneğin, anahtara önce telefon trafiğini işlemesini ve tarayıcıları en düşük önceliğe ayarlamasını söyleyebilirsiniz.

giriş noktası

Paket anahtarlama işlemiyle doğrudan ilgili olmayan bir başka olasılık da, istemci cihazlara güç sağlamak. ağ kablosu... Bu genellikle IP kameraları, telefonları ve telefonları bağlamak için kullanılır. kablosuz noktalar kablo sayısını azaltan ve geçişi kolaylaştıran erişim. Böyle bir model seçerken, ana müşteri ekipmanı tarafından kullanılan standart olan birkaç parametreyi dikkate almak önemlidir. Gerçek şu ki, bazı üreticiler diğer çözümlerle uyumlu olmayan ve hatta "başkasının" ekipmanının bozulmasına yol açabilecek kendi uygulamalarını kullanıyor. Güç nispeten düşük bir voltajla iletildiğinde "pasif PoE"yi vurgulamaya değer. geri bildirim ve alıcı kontrolü.

Daha doğru, kullanışlı ve evrensel seçenek 802.3af veya 802.3at standartlarına göre çalışan ve 30 W'a kadar iletim yapabilen "aktif PoE" kullanacak (standartların yeni sürümlerinde, daha fazlası var) yüksek değerler). Bu şemada, verici ve alıcı birbirleriyle bilgi alışverişinde bulunur ve anlaşırlar. gerekli parametreler güç kaynağı, özellikle güç tüketimi.

Test için anahtara Axis PoE 802.3af uyumlu bir kamera bağladık. Anahtarın ön panelindeki ilgili LED, o bağlantı noktasına güç sağlandığını aydınlatır. Ayrıca web arayüzü üzerinden portlara göre tüketim durumunu takip edebileceğiz.

Ayrıca ilginç olan, bağlantı noktalarına giden güç kaynağını kontrol etme yeteneğidir. Kamera tek bir kablo ile bağlıysa ve ulaşılması zor bir yerdeyse, gerekirse yeniden başlatmak için bu kabloyu ya kameranın yanından ya da kablo dolabından çıkarmanız gerekecektir. Ve burada, anahtara herhangi bir şekilde uzaktan oturum açabilir ve "güç kaynağı" onay kutusunun işaretini kaldırabilir ve ardından geri koyabilirsiniz. Ayrıca, PoE ayarları, güç kaynağına öncelik verecek şekilde yapılandırılabilir.

Daha önce yazdığımız gibi, bu ekipmandaki ağ paketlerinin anahtar alanı MAC adresidir. Yönetilen anahtarlar genellikle bu bilgileri kullanmaya odaklanan bir dizi hizmete sahiptir.

Örneğin, söz konusu model, MAC adreslerinin bir bağlantı noktasına statik olarak atanmasını (genellikle bu işlem otomatik olarak gerçekleşir), paketlerin göndericinin veya alıcının MAC adreslerine göre filtrelenmesini (engellenmesini) destekler.

Ayrıca, ek bir güvenlik geliştirme seçeneği olarak da düşünülebilecek anahtar bağlantı noktasındaki istemci MAC adresi kayıtlarının sayısını sınırlayabilirsiniz.

Katman 3 ağ paketlerinin çoğu genellikle tek yönlüdür - bir hedeften bir alıcıya giderler. Ancak bazı hizmetler, bir paketin aynı anda birkaç alıcısı olduğunda çok noktaya yayın teknolojisini kullanır. En ünlü örnek IPTV'dir. Burada çok noktaya yayın kullanımı, çok sayıda istemciye bilgi iletmek gerektiğinde bant genişliği gereksinimlerini önemli ölçüde azaltabilir. Örneğin, 1 Mbit / s akışına sahip çok noktaya yayın 100 TV kanalı, herhangi bir sayıda istemci için 100 Mbit / s gerektirir. Standart teknolojiyi kullanarak 1000 istemci 1000 Mbps gerektirir.

IGMP'nin ayrıntılarına girmeyeceğiz, yalnızca bu tür ağır bir yük altında verimli çalışma için anahtarın ince ayarını yapma yeteneğine dikkat çekiyoruz.

Karmaşık ağlarda, ağ paketlerinin yolunu kontrol etmek için özel protokoller kullanılabilir. Özellikle, topolojik döngüleri (paketlerin "döngüleri") ortadan kaldırmanıza izin verirler. Dikkate alınan anahtar STP, RSTP ve MSTP'yi destekler ve bunların çalışması için esnek ayarlara sahiptir.

Büyük ağlarda talep edilen bir diğer fonksiyon ise "yayın fırtınası" gibi durumlara karşı korumadır. Bu konsept, ağdaki yayın paketlerinde önemli bir artışı karakterize eder ve "normal" yük trafiğinin geçişini engeller. Bununla başa çıkmanın en kolay yolu, işleme limitleri belirlemektir. belirli bir sayı anahtar bağlantı noktaları için saniyede paket.

Ek olarak, cihazın bir Hata Devre Dışı Bırakma işlevi vardır. Üzerinde aşırı hizmet trafiği algılanırsa anahtarın bağlantı noktalarını devre dışı bırakmasını sağlar. Bu, performansı korumanıza ve sorun giderildiğinde otomatik olarak kurtarmanıza olanak tanır.

Güvenlikle ilgili başka bir görev de tüm trafiği izlemektir. Normal modda, anahtar, paketleri yalnızca doğrudan alıcılarına gönderme şemasını uygular. "Yabancı" bir paketi başka bir bağlantı noktasında "yakalamak" imkansızdır. Bu görevi gerçekleştirmek için bağlantı noktası yansıtma teknolojisi kullanılır - kontrol ekipmanı anahtarın seçilen bağlantı noktasına bağlanır ve belirtilen diğer bağlantı noktalarından gelen tüm trafik bu bağlantı noktasına gönderilmek üzere yapılandırılır.

IP Source Guard, DHCP Snooping ARP Inspection da güvenliği artırmaya odaklanmıştır. Birincisi, tüm paketlerin içinden geçeceği MAC, IP, VLAN ve port numaraları ile filtreleri yapılandırmanıza izin verir. İkincisi DHCP protokolünü korur, üçüncüsü yetkisiz istemcileri otomatik olarak engeller.

Çözüm

Elbette, yukarıda açıklanan yetenekler, bugün piyasada bulunan ağ anahtarlama teknolojilerinin yalnızca bir kısmıdır. Ve bu küçük listeden bile, hepsi ev kullanıcıları arasında gerçek kullanım bulamaz. Belki de en yaygın olanları PoE (örneğin, ağ kameralarına güç sağlamak için), port kanalı (büyük bir ağ olması ve hızlı trafik alışverişi ihtiyacı olması durumunda), trafik kontrolü (akış uygulamalarının çalışmasını sağlamak için). yüksek yük kanal başına).

Tabii ki, bu sorunları çözmek için işletme düzeyinde cihazlar kullanmak hiç de gerekli değildir. Örneğin, mağazalarda PoE ile normal bir anahtar bulabilirsiniz, bazı üst yönlendiricilerde port kanalı da mevcuttur, bazı modellerde önceliklendirme de oluşmaya başlar. hızlı işlemciler ve kaliteli yazılım. Ancak bize göre, ikincil pazar da dahil olmak üzere daha profesyonel ekipman satın alma seçeneği, artan performans, güvenlik ve yönetilebilirlik gereksinimleri olan ev ağları için düşünülebilir.

Bu arada, aslında başka bir seçenek var. Yukarıda söylediğimiz gibi, tüm "akıllı" anahtarlarda "zihin"in kendisi de olabilir. farklı miktar... Ve birçok üretici, ev bütçesine uygun ve yukarıda açıklanan özelliklerin çoğunu sağlayan bir dizi ürüne sahiptir. Örnek olarak Zyxel GS1900-8HP'den bahsedebiliriz.

Bu model kompakt bir metal kasaya, harici güç kaynağına, sekiz Gigabit PoE bağlantı noktasına ve yapılandırma ve yönetim için bir Web arabirimine sahiptir.

Aygıt bellenimi, LACP, VLAN, bağlantı noktası hızı sınırlama, 802.1x, bağlantı noktası yansıtma ve diğer işlevlerle bağlantı noktası birleştirmeyi destekler. Ancak yukarıda açıklanan "gerçek yönetilen anahtar"dan farklı olarak, tüm bunlar yalnızca Web arayüzü aracılığıyla ve gerekirse asistan kullanılarak yapılandırılır.

Tabii ki, bu modelin bir bütün olarak yetenekleri açısından yukarıda açıklanan cihaza yakınlığından bahsetmiyoruz (özellikle trafik sınıflandırma araçları ve Seviye 3 işlevleri yoktur). Aksine, bir ev kullanıcısı için daha uygun bir seçenektir. Benzer modeller diğer üreticilerin kataloglarında bulunabilir.

IGMP ve diğerleri, ayrıca bu teknolojilerin pratikte en etkili şekilde nasıl uygulanabileceğine dair bilgi."Anahtarlamalı Bilgisayar Ağları Oluşturma" kitabı, D-Link ile ülkenin önde gelen teknik üniversitesi - M.V. N.E. Bauman. Kitap, teorinin derin bir sunumunu ve pratik bilginin oluşumunu amaçlamaktadır. D-Link şirketinin eğitim materyallerinin yanı sıra D-Link eğitim merkezinde - M.V. N.E.Bauman - D-Link ve Sandalyeler " bilgisayar sistemleri ve ağlar."

Kitap, yerel alan ağlarını değiştirmek için temel teknolojilerin tam bir tanımını, kullanım örneklerini ve ayrıca D-Link anahtarlarındaki ayarları içerir. "Bilişim ve Bilgisayar Mühendisliği" alanında okuyan öğrenciler, lisansüstü öğrenciler, ağ yöneticileri, yeni tanıtıcı işletme uzmanları için faydalı olacaktır. bilgi Teknolojisi , modern ağ teknolojileri ve anahtarlamalı ağlar oluşturma ilkeleri ile ilgilenen herkesin yanı sıra.

Yazarlar, kurs için danışma, düzenleme ve çizim hazırlığında yer alan herkese teşekkür eder. Yazarlar, D-Link International PTE Ltd ve MSTU im Temsilci Ofisi başkanlarına şükranlarını sunarlar. N.E.Bauman, D-Link uzmanları Pavel Kozik, Ruslan Bigarov, Alexander Zaitsev, Evgeny Ryzhov ve Denis Evgrafov, teknik danışmanlık için Alexander Schadnev; Kitabın kurgusu için Olga Kuzmina; Alesya Dunaeva'ya çizimlerin hazırlanmasındaki yardımlarından dolayı. El yazması hazırlama ve test etmede büyük yardım uygulamalı eğitim Moskova Devlet Teknik Üniversitesi öğretmenleri tarafından sağlanmaktadır. N.E.Bauman Mikhail Kalinov, Dmitry Chirkov.

Derste Kullanılan Kurallar

Kurs metni boyunca çeşitli ağ cihazlarını belirtmek için aşağıdaki piktogramlar kullanılır:

Komut sözdizimi

Komutların nasıl girileceğini açıklamak için aşağıdaki karakterler kullanılır, beklenen değerler ve anahtarı komut satırı arabirimi (CLI) üzerinden yapılandırırken kullanılan argümanlar.

| Sembol | Randevu |

|---|---|

| < köşeli parantez > | Beklenen değişkeni veya belirtilecek değeri içerir |

| [ köşeli parantez] | Gerekli bir değeri veya bir dizi gerekli bağımsız değişkeni içerir. Bir değer veya argüman belirtilebilir |

| | dikey çubuk | Biri girilmesi/belirtilmesi gereken iki veya daha fazla birbirini dışlayan öğeyi listeden ayırır |

| { diş telleri} | İsteğe bağlı bir değer veya bir dizi isteğe bağlı bağımsız değişken içerir |

Yerel alan ağlarının evrimi

Yerel alan ağlarının evrimi, bugüne kadar en yaygın yerel alan ağı teknolojisi olmaya devam eden Ethernet teknolojisinin gelişim tarihi ile ayrılmaz bir şekilde bağlantılıdır.

Başlangıçta, LAN teknolojisi veri paylaşımı, disk alanı ve pahalı çevre birimleri için zaman kazandıran ve uygun maliyetli bir teknoloji olarak görülüyordu. Kişisel bilgisayarların ve çevre birimlerinin maliyetindeki düşüş, bunların iş dünyasında yaygın olarak kullanılmasına yol açmıştır. ağ kullanıcıları keskin bir şekilde yükseldi. Aynı zamanda, uygulamaların mimarisi ("istemci-sunucu") ve bunların bilgi işlem kaynakları için gereksinimleri ve ayrıca bilgi işlem mimarisi ( dağıtılmış bilgi işlem). Popüler olmak küçülme(küçültme) - bilgi sistemlerinin ve uygulamaların ana bilgisayarlardan ağ platformlarına aktarılması. Bütün bunlar, ağların kullanımına vurguda bir kaymaya yol açtı: Bilginin en verimli şekilde işlenmesini sağlayarak iş dünyasında vazgeçilmez bir araç haline geldiler.

İlk Ethernet ağlarında (10Base-2 ve 10Base-5), her bilgisayar tek bir koaksiyel kablo kullanılarak diğer cihazlara bağlandığında bir veri yolu topolojisi kullanıldı. veri iletim ortamı... Ağ ortamı paylaşıldı ve cihazların veri paketlerini iletmeye başlamadan önce serbest olduğundan emin olmaları gerekiyordu. Bu ağların kurulumu kolay olsa da, boyut, işlevsellik ve genişletilebilirlik, güvenilirlik eksikliği ve üstel büyüme ile baş edememe açısından önemli dezavantajları vardı. ağ trafiği... Yerel ağların verimliliğini artırmak için yeni çözümler gerekiyordu.

Bir sonraki adım, her düğümün ayrı bir kabloyla merkezi bir cihaza bağlandığı bir "yıldız" topolojisine sahip 10Base -T standardının geliştirilmesiydi - merkez... Yoğunlaştırıcı, OSI modelinin fiziksel katmanında çalıştı ve bağlantı noktalarından birinden gelen sinyalleri geri yükledikten sonra diğer tüm aktif bağlantı noktalarına tekrarladı. Hub'ların kullanımı, ağın güvenilirliğini artırdı, çünkü herhangi bir kablodaki bir kopukluk tüm ağın arızalanmasına neden olmadı. Bununla birlikte, ağda hub kullanımının yönetim ve bakım görevlerini basitleştirmesine rağmen, iletim ortamı paylaşılmaya devam etti (tüm cihazlar aynı çarpışma alanındaydı). Dışında, toplam tutar hub'lar ve bağlandıkları ağ segmentleri, zaman gecikmeleri ve diğer nedenlerle sınırlıydı.