Zobrazené: 3378

Článok je určený pre tých, ktorí o bezpečnosti siete začali uvažovať alebo v tom pokračujú a posilňuje ochranu webových aplikácií pred novými hrozbami – veď najprv treba pochopiť, aké hrozby môžu vo všeobecnosti predstavovať, aby ste im predišli.

Potreba premýšľať bezpečnosť siete z nejakého dôvodu sa to považuje za právo len veľkých spoločností, ako sú a, alebo, ktoré otvorene vyhlasujú súťaže na vyhľadávanie slabín a všetkými prostriedkami zvyšujú bezpečnosť svojich produktov, webových aplikácií a sieťových infraštruktúr. Zároveň drvivá väčšina existujúcich webových systémov obsahuje „diery“ rôzneho charakteru (90 % systémov obsahuje stredne rizikové zraniteľnosti).

Čo je sieťová hrozba alebo sieťová zraniteľnosť?

WASC (Web Application Security Consortium) identifikovalo niekoľko základných tried, z ktorých každá obsahuje niekoľko skupín bežných zraniteľností, ktorých použitie môže firme uškodiť. Úplná klasifikácia je uvedená vo formulári a existuje preklad do ruštiny predošlá verzia z InfoSecurity - ktorý bude použitý ako základ pre klasifikáciu a podstatne doplnený.

Hlavné skupiny bezpečnostných hrozieb lokality

Nedostatočná autentifikácia pri prístupe k zdrojom

Táto skupina hrozieb zahŕňa brutálne útoky (), funkčné zneužitie () a predvídateľné umiestnenia zdrojov (). Hlavným rozdielom oproti nedostatočnej autorizácii je nedostatočné overenie práv (alebo funkcií) už autorizovaného užívateľa (napr. bežný autorizovaný užívateľ môže získať administrátorské práva jednoducho tým, že pozná adresu ústredne, ak neexistuje dostatočné overenie prístupu práva).Proti takýmto útokom možno účinne bojovať len na úrovni aplikačnej logiky. Niektoré útoky (napríklad príliš časté vyhľadávanie) je možné blokovať na úrovni sieťovej infraštruktúry.

Nedostatočná autorizácia

To zahŕňa útoky zamerané na jednoduchosť vyčíslenia prístupových údajov alebo použitie akýchkoľvek chýb pri kontrole prístupu do systému. Okrem techník zhody () to zahŕňa hádanie prístupu () a fixáciu relácie ().

Ochrana pred útokmi tejto skupiny zahŕňa súbor požiadaviek na spoľahlivý systém autorizácia užívateľa.

To zahŕňa všetky techniky na zmenu obsahu webovej stránky bez akejkoľvek interakcie so serverom obsluhujúcim požiadavky – t.j. hrozba je implementovaná na úkor prehliadača používateľa (samotný prehliadač však zvyčajne nie je „ slabý článok': Problémy sú filtrovanie obsahu na strane servera) alebo medziľahlý server vyrovnávacej pamäte. Typy útokov: falšovanie obsahu (), požiadavky naprieč stránkami (XSS, ), zneužívanie presmerovania (), falšovanie požiadaviek naprieč stránkami (), delenie odpovede HTTP ( , pašovanie odpovedí HTTP () a obchádzanie smerovania (), delenie požiadaviek HTTP () a pašovanie požiadaviek HTTP ().

Značnú časť týchto hrozieb je možné blokovať už na úrovni nastavenia serverového prostredia, ale aj webové aplikácie musia starostlivo filtrovať prichádzajúce dáta aj reakcie používateľov.

Spustenie kódu

Útoky na spustenie kódu sú klasickými príkladmi hackovania webových stránok prostredníctvom zraniteľností. Útočník môže spustiť svoj kód a získať prístup k hostingu, kde sa stránka nachádza, odoslaním špeciálne pripravenej požiadavky na server. Útoky: Buffer Overflow(), String Format(), Integer Overflow(), LDAP Injection(), Mail Injection(), Null Byte(), OS Command Execution(), Execution externý súbor(RFI, ), SSI Injection(), SQL Injection(), XPath Injection(), XML injekcia(), XQuery Injection () a XXE Injection ().

Nie všetky špecifikované typyútoky môžu ovplyvniť vašu stránku, ale správne sú blokované iba na úrovni WAF (Web Application Firewall) alebo filtrovania dát v samotnej webovej aplikácii.

Zverejnenie informácií

Útoky tejto skupiny nie sú hrozbou čistej forme pre samotnú stránku (pretože stránka nimi nijako netrpí), ale môže poškodiť podnikanie alebo byť použitá na vykonávanie iných typov útokov. Zobrazenia: odtlačky prstov () a prechod cez adresár ()Správne nastavenie serverové prostredie plne ochráni pred takýmito útokmi. Musíte však venovať pozornosť aj chybovým stránkam webovej aplikácie (môžu obsahovať veľké množstvo technická informácia) a prácu so súborovým systémom (ktorý môže byť ohrozený nedostatočným filtrovaním vstupu). Stáva sa tiež, že v vyhľadávací index existujú odkazy na akékoľvek zraniteľnosti stránok a to samo o sebe predstavuje značné bezpečnostné riziko.

Logické útoky

Táto skupina zahŕňala všetky zostávajúce útoky, ktorých možnosť spočíva najmä v obmedzených zdrojoch servera. Konkrétne sú to Denial of Service() a cielenejšie útoky – SOAP Abuse(), XML Attribute Overflow a XML Entity Extension().Ochrana proti nim len na úrovni webových aplikácií, prípadne blokovanie podozrivých požiadaviek ( sieťový hardvér alebo webový proxy). So vznikom nových typov cielených útokov je však potrebné kontrolovať zraniteľnosť webových aplikácií.

DDoS útoky

Ako by malo byť zrejmé z klasifikácie, útok DDoS v profesionálnom zmysle je vždy vyčerpaním zdrojov servera tak či onak. Iné metódy () priamo na DDoS útok nemajú žiadny vzťah, ale predstavujú jeden alebo iný typ zraniteľnosti lokality. V tej istej Wikipédii sú spôsoby ochrany opísané dostatočne podrobne, nebudem ich tu duplikovať.

Ako často sa stretávame s problémom bezpečnosti nášho počítača, pokiaľ ide o internet. Hrozby od World Wide Web veľa. A ešte viac, ak pri počítači neskúsený používateľ. S rozvojom internetových technológií sa totiž paralelne vyvíjajú rôzne druhy internetových hrozieb. Tie obsahujú vírusové programy, spam a pod. Preto je v našom záujme, aby sme dokázali rozpoznať škody, ktoré môžu byť spôsobené, a predchádzať im dôležité programy alebo operačný systém vo všeobecnosti, pričom šetrí čas a finančné zdroje, ktoré môžu byť neskôr vynaložené na obnovu dát.

Phishing

Najviac nebezpečný internet Medzi hrozby patrí phishing. Ide o druh internetového podvodu, ktorý je založený na získaní prístupu k osobným údajom. To sa môže stať prostredníctvom e-mailov odoslaných údajne od známej spoločnosti. Výsledkom je, že používateľ bez akéhokoľvek podozrenia klikne na odkaz uvedený v liste a dostane sa na stránku, kde je požiadaný o poskytnutie svojich údajov. Podvodníci tak získajú dôverné údaje o osobe. Buďte preto ostražití a nenechávajte svoje osobné údaje, ak si nie ste istí spoľahlivosťou zdroja.

Vírusy

Najbežnejšie sú vírusové programy. V závislosti od typu môžu počítaču škodiť rôzne. Niektoré ovplyvňujú fungovanie softvéru, iné kradnú prihlasovacie údaje a heslá, iné odosielajú spam z vašej IP adresy a iné používajú váš počítač na sieťové útoky.

Základné bezpečnostné pravidlá

Komu povinné fondy ochrana počítača zahŕňa, pokiaľ možno licencovanú alebo s často aktualizovanou vírusovou databázou. Je možné poznamenať, že s takýmto programom budete v bezpečí aj bez prístupu na internet, pokiaľ samozrejme nechcete dostať „darček“ na vymeniteľné médium. Pre dodatočná ochrana použitie firewally a softvér na filtrovanie spamu. Je dôležité aktualizovať včas softvér ktoré používate. A postupujte podľa týchto pokynov:

- nesťahujte neznáme súbory;

- nesledujte podozrivé odkazy;

- nepoužívajte jednoduché a krátke heslá;

- nezdieľajte heslá s nikým;

- nenavštevujte stránky s pochybným obsahom;

- buďte opatrní pri používaní internetu na verejných miestach, pretože je vysoko pravdepodobné, že vaše heslo bude ukradnuté.

Smartfóny, tablety, počítače – považujeme ich za hlavný prvok našej reality. Používame ich v práci, na hry, na štúdium, spravovanie bankových účtov, platíme účty, kontrolujeme e-maily, nakupujeme...

Môžete ich vymenovať takmer donekonečna, ale všetko sa týka jednej veci - s ich pomocou prenášame celý riadok dôležité údaje, ktoré, ak sa dostanú do nesprávnych rúk, môžu viesť ku kritickej situácii.

Strata nezabudnuteľných fotografií alebo kópií vedecká práca, v tomto prípade najmenší z našich problémov. Ak sú napadnuté naše úspory alebo elektronická schránka, pomocou ktorej prenášame dôležitú korešpondenciu, potom sa hrozba stáva ešte zlovestnejšou. A hoci Rusi chápu, že internet sa hemží hrozbami, často neprijímajú žiadne opatrenia, aby sa náležite ochránili.

Podľa štúdie zadanej spoločnosťou Intel, iba každý piaty používateľ používa spoplatnenú rozšírenú ochranu a to aj napriek tomu, že až 93 % z nás sa stalo obeťou počítačového vírusu.

Dokonca aj v prípade smartfónov, kde je povedomie o rizikách veľmi vysoké (96 %), až tretina opýtaných netušila, či má ich zariadenie nainštalovaný nejaký bezpečnostný balík, keďže 55 % používateľov internetu sa pripája na web pomocou smartfónov, považovalo sa to za veľmi prekvapivé.

Skutočnosť, že my strach z online hrozieb(82 % opýtaných), sa len zriedka premietne do konkrétnych činov. Veľa nasvedčuje tomu, že jednoducho nevenujeme dostatočnú pozornosť zachovávaniu dôvernosti vlastných údajov... ale mali by sme. Pretože zoznam hrozieb je veľmi dlhý.

Malvér predstavuje hrozbu pre váš počítač

Malvér bol zďaleka najčastejšie uvádzaný zo všetkých online hrozieb. A má to dobrý dôvod – veď ide o najobľúbenejšiu „formu akcie“ medzi ľuďmi, ktorí chcú ublížiť ostatným používateľom.

Vyžaduje si správnu ochranu neustála aktualizácia databázový antivírusový program- nové typy malvér vyskytujú takmer každý deň. Z obyčajných vzdialené nástroje hardvérové kontroly, prenesenie kontroly nad počítačom na inú osobu a končiace nespočetnými vírusmi a trójskymi koňmi. A k tomu treba prirátať červy, rootkity či keyloggery, ktoré sa často tradičnými metódami nedajú odhaliť.

Heslá uložené v prehliadači

Jeden z najviac užitočné funkcie Hrozbu predstavujú aj webové prehliadače. Vzhľadom na pohodlie a výraznú úsporu času ho používa takmer každý, no v situácii, keď sa telefón alebo počítač dostane do nesprávnych rúk, máme vážne problémy, a zlodej, bez akejkoľvek námahy, môže vstúpiť do nášho poštová schránka alebo účet na sociálnych sieťach.

Znamená to, že by bolo bezpečnejšie nepoužívať zapamätávanie hesiel vôbec? Samozrejme, že nie - dosť mať spoľahlivý manažér heslá, ktorá sama o sebe je dodatočné prostriedky bezpečnosť.

Phishing a pharming – hrozba pre dôverčivých

Phishing je čoraz populárnejším typom online podvodu, ktorý sa snaží od používateľov získať citlivé údaje, aby ich použil napríklad na získanie kontroly nad bankovým účtom.

Pokusy získať kľúčové informácie majú veľmi často podobu falošných listov – od ruskej pošty, banky alebo inej organizácie, ktorej väčšina používateľov dôveruje. S hrozbami tohto typu sa v živote stretlo takmer 60 % používateľov. Tí, ktorí nevedia rozlišovať falošné správy od skutočných (podľa výskumu Intelu až 15% ruských užívateľov internetu) sú po takýchto akciách veľmi chamtiví.

A čo farmárčenie? Toto je zase pokročilejšia a často ťažšie odhaliteľná forma phishingu, ktorá využíva skutočné adresy inštitúcií, ale presmeruje na falošné kópie stránok.

Jediný úplne spoľahlivú ochranu v tomto prípade bude vo vašom softvéri aktuálna vírusová databáza a samokontrola certifikácia lokality.

Spam – informačná hrozba

V tomto prípade oveľa menej rozprávame sa o priamom ohrození údajov v smartfóne alebo počítači (aj keď v niektorých prípadoch, samozrejme, existuje), ale skôr o frustrácii, ktorá je spojená s používaním Email.

Internetové poštové služby, samozrejme, majú základné filtre, no aj tak sa občas do schránky niečo dostane. 80 % používateľov internetu pravidelne používa poštovú schránku a zrejme nikoho z nich netreba presviedčať o škodlivosti spamu.

Problém odpadá, ak používame pokročilé bezpečnostné balíky a máme aj licenciu na jeho mobilnú verziu.

Botnetové siete

Toto je druh nebezpečenstva, o ktorom si často ani neuvedomujeme. Jeho prítomnosť je takmer nepostrehnuteľná, neškodí, pretože má úplne inú úlohu. Používa výpočtový výkon infikované počítače, napríklad na rozosielanie spamu alebo útokov na vybrané servery.

Spoľahlivá ochrana

Zoznam nebezpečenstiev je oveľa dlhší a čo je horšie, neustále sa rozširuje. Každý z nich je však skutočne vážnou hrozbou, ktorá v dôsledku neopatrnosti používateľa môže viesť k situácii, že stratí prístup ku kritickým dátam.

Najdôležitejšie je v každom prípade použitie technológií a riešení, ktoré nám dávajú istotu, že dáta uložené na diskoch alebo v sieti sú spoľahlivo chránené. Aj keď dokonca najviac plné balenie nás nezbavuje potreby zachovať si zdravý rozum pri práci na internete.

Sieť ako predmet ochrany

Najmodernejšie automatizované systémy spracovanie informácií sú distribuované systémy, postavené na štandardných sieťových architektúrach a využívajúce štandardné sady sieťové služby a aplikačný softvér. Firemné siete„zdediť“ všetky metódy neoprávneného zásahu „tradičné“ pre miestne počítačové systémy. Okrem toho sa vyznačujú aj špecifickými kanálmi prieniku a neoprávneného prístupu k informáciám v dôsledku používania sieťových technológií.

Uvádzame hlavné vlastnosti distribuovaných výpočtových systémov:

- územná vzdialenosť komponentov systému a prítomnosť intenzívnej výmeny informácií medzi nimi;

- široká škála používaných metód reprezentácie, uchovávania a prenosu informácií;

- integrácia údajov na rôzne účely, patriace rôznym subjektom, v rámci jednotných databáz a naopak umiestňovanie údajov potrebných pre niektoré subjekty do rôznych vzdialených sieťových uzlov;

- abstrakcia vlastníkov údajov z fyzických štruktúr a umiestnenia údajov;

- používanie distribuovaných režimov spracovania údajov;

- účasť v procese automatizované spracovanie informácie Vysoké číslo užívateľov a personál rôznych kategórií;

- priamy a súčasný prístup k zdrojom Vysoké číslo používateľov;

- heterogenita použitých prostriedkov počítačová veda a softvér;

Čo sú sieťové zraniteľnosti, hrozby a útoky?

AT počítačová bezpečnosť termín " zraniteľnosť“ (angl. zraniteľnosť) sa používa na označenie chyby v systéme, pomocou ktorej môže útočník úmyselne narušiť jeho integritu a príčinu nesprávna práca. Zraniteľnosť môže byť výsledkom programovacích chýb, nedostatkov v návrhu systému, slabých hesiel, vírusov a iného škodlivého softvéru, skriptov a injekcií SQL. Niektoré zraniteľnosti sú známe len teoreticky, zatiaľ čo iné sa aktívne využívajú a majú známe exploity.

Zraniteľnosť zvyčajne umožňuje útočníkovi „oklamať“ aplikáciu, aby urobila niečo, na čo by nemala mať povolenie. A to tak, že dáta alebo kód sa nejakým spôsobom vkladajú do programu na také miesta, aby ich program vnímal ako „svoje“. Niektoré zraniteľnosti sa objavujú v dôsledku nedostatočného overenia používateľského vstupu a umožňujú vkladanie ľubovoľných príkazov (vloženie SQL, XSS, SiXSS) do interpretovaného kódu. Ďalšie zraniteľnosti sa objavujú v dôsledku viacerých ťažké problémy, ako je zápis údajov do vyrovnávacej pamäte bez kontroly jej hraníc (pretečenie vyrovnávacej pamäte). Hľadanie zraniteľností je niekedy tzv znejúce ako keď hovoríme o sondovaní vzdialený počítač- zahŕňa vyhľadávanie otvorených sieťových portov a prítomnosť zraniteľností spojených s aplikáciami, ktoré tieto porty používajú.

Pod hrozba(všeobecne) zvyčajne rozumie potenciálne možnej udalosti, činnosti, procesu alebo javu, ktorý by mohol viesť k poškodeniu niečích záujmov. Ohrozenie záujmov subjektov informačných vzťahov je udalosť, proces alebo jav, ktorý vplyvom na informácie alebo iné zložky AS môže priamo alebo nepriamo viesť k poškodeniu záujmov týchto subjektov.

sieťový útok- akcia, ktorej účelom je prevzatie kontroly (povýšenie práv) nad vzdialeným/miestnym výpočtový systém, alebo jeho destabilizácia, alebo odmietnutie služby, ako aj získavanie údajov od používateľov pomocou tohto vzdialeného / lokálneho výpočtového systému. informačná počítačová kriminalita

Pojem „škodlivý softvér“ sa vzťahuje na akýkoľvek program vytvorený a používaný na vykonávanie neoprávnených a často škodlivých činností. Spravidla zahŕňa rôzne druhy vírusov, červov, trójskych koní, keyloggery, zlodeji hesiel, makrovírusy, vírusy zavádzacieho sektora, skriptové vírusy, rogueware, spyware a reklamné programy. Žiaľ, tento zoznam nie je ani zďaleka úplný a každý rok je aktualizovaný o ďalšie a ďalšie nové typy malvéru, ktoré v tomto článku budeme často označovať ako bežné slovo- vírusy.

Motívy na písanie počítačových vírusov môžu byť veľmi odlišné: od banálnej túžby otestovať svoje zručnosti v programovaní až po túžbu poškodiť alebo získať nelegálny príjem. Napríklad niektoré vírusy nespôsobujú takmer žiadne škody, ale iba spomaľujú stroj kvôli ich reprodukcii, zatiaľ čo odpadky, HDD počítač alebo vytvárať grafické, zvukové a iné efekty. Iné môžu byť veľmi nebezpečné, čo vedie k strate programov a údajov, vymazaniu informácií v oblastiach systémovej pamäte a dokonca k zlyhaniu dielov. pevný disk.

VÍRUSOVÁ KLASIFIKÁCIA

AT tento moment, neexistuje však jasná klasifikácia vírusov určité kritériá existujú rozdelenia.

Habitat pre vírusy

V prvom rade sa malvér rozdeľuje podľa biotopu (podľa dotknutých objektov). Najbežnejším typom malvéru je súborové vírusy že nakaziť spustiteľné súbory a aktivujú sa pri každom spustení infikovaného objektu. Niet divu, že niektorí poštové služby(napríklad, služba Gmail), neumožňujú odosielanie e-maily so spustiteľnými súbormi (súbormi s príponou .EXE), ktoré sú k nim pripojené. Deje sa tak na ochranu príjemcu pred prijatím listu s vírusom. Keď sa takýto vírus dostane do počítača cez sieť alebo akékoľvek pamäťové médium, nečaká, kým sa spustí, ale automaticky sa spustí a vykoná škodlivé činnosti pre ktorý je naprogramovaný.

To vôbec neznamená, že všetky spustiteľné súbory sú vírusy (napr. inštalačné súbory majú tiež príponu .exe), alebo ktoré majú iba vírusy príponu .exe. Môžu mať príponu inf, msi a vo všeobecnosti môžu byť bez prípony alebo môžu byť pripojené existujúce dokumenty(nakaziť ich).

Ďalší typ vírusu má svoje vlastné výrazná vlastnosť, sú zapísané v zavádzacích oblastiach diskov alebo sektorov obsahujúcich zavádzač systému. Takéto vírusy sa spravidla aktivujú v čase načítania operačného systému a volajú sa vírusy zavádzacieho sektora .

Objekty infekcie makrovírusy slúžia ako súbory dokumentov, ktoré obsahujú oboje textové dokumenty, a tabuľky, vyvinuté v makrojazykoch. Väčšina vírusov tohto typu je napísaná pre najpopulárnejšie textový editor MS slovo.

A nakoniec sieťové alebo skriptové vírusy reprodukovať, používať protokoly počítačové siete a príkazy skriptovacieho jazyka. AT nedávne časy Tento typ hrozby je veľmi rozšírený. Útočníci napríklad často používajú zraniteľné miesta JavaScriptu na infikovanie počítača, čo aktívne využívajú takmer všetci vývojári webových stránok.

Vírusové algoritmy

Ďalším kritériom na oddelenie škodlivých programov sú špecifiká ich algoritmu a použitých technológií. Vo všeobecnosti možno všetky vírusy rozdeliť na dva typy – rezidentné a nerezidentné. Obyvatelia sú v Náhodný vstup do pamäťe počítač a sú aktívne, kým sa nevypne alebo nereštartuje. Nerezidentná, pamäť neinfikuje a je aktívna iba v určitý momentčas.

Sprievodné vírusy (sprievodné vírusy) nemenia spustiteľné súbory, ale vytvárajú ich kópie s rovnakým názvom, ale s inou, prioritnejšou príponou. Napríklad súbor xxx.COM bude vždy spustený pred xxx.EXE kvôli povahe systém súborov Windows. Škodlivý kód je teda spustený skôr pôvodný program a potom len ona sama.

Červy nezávisle distribuované v adresároch pevné disky a počítačových sietí vytváraním vlastných kópií tam. zneužívanie slabých miest a rôzne chyby správa v programoch umožňuje červom šíriť sa úplne autonómne, vyberať a útočiť na stroje používateľov v automatickom režime.

Neviditeľné vírusy (stealth vírusy) sa snažia čiastočne alebo úplne skryť svoju existenciu v OS. Za týmto účelom zachytia prístup operačného systému k infikovaným súborom a sektorom disku a nahradia neinfikované oblasti disku, čo značne bráni ich odhaleniu.

Duchové vírusy (polymorfné alebo samošifrovacie vírusy) majú zašifrované telo, takže dve kópie toho istého vírusu nemajú rovnaké časti kódu. Táto okolnosť značne komplikuje postup pri odhaľovaní takýchto hrozieb, a preto túto technológiu používané takmer všetkými typmi vírusov.

rootkity umožňujú útočníkom skryť stopy ich aktivít v napadnutom operačnom systéme. Tieto typy programov pokrývajú škodlivé súbory a procesov, ako aj ich vlastnej prítomnosti v systéme.

Dodatočná funkčnosť

Mnoho škodlivých programov obsahuje ďalšie funkčnosť, ktoré nielenže sťažujú ich odhalenie v systéme, ale umožňujú útočníkom ovládať váš počítač a získať potrebné údaje. Medzi tieto vírusy patria zadné vrátka (systémový hacker), keyloggery (zachytávač klávesnice), spyware, botnety a iné.

Ovplyvnené operačné systémy

Rôzne vírusy môžu byť navrhnuté tak, aby fungovali na určitých operačných systémoch, platformách a prostrediach (Windows, Linux, Unix, OS/2, DOS). Samozrejme, drvivá väčšina malvéru je napísaná pre svetovo najpopulárnejšie systémy Windows. Niektoré hrozby však fungujú iba v Prostredie Windows 95/98, niektoré iba na Windows NT a niektoré iba na 32-bitové prostredia bez infikovania 64-bitových platforiem.

ZDROJE HROZENÍ

Jednou z hlavných úloh útočníkov je nájsť spôsob, ako doručiť infikovaný súbor do vášho počítača a prinútiť ho tam sa aktivovať. Ak váš počítač nie je pripojený k počítačovej sieti a nevymieňa si informácie s inými počítačmi cez vymeniteľné médiá, môžete si byť istí, že sa ho počítačové vírusy neboja. Hlavnými zdrojmi vírusov sú:

- disketa, laserový disk, flash karta alebo iná vymeniteľné médiá informácie obsahujúce súbory infikované vírusmi;

- Pevný disk, ktorý bol infikovaný vírusom v dôsledku práce s infikovanými programami;

- Akákoľvek počítačová sieť vrátane lokálnej siete;

- Systémy elektronickej pošty a správ;

- Globálny internet;

TYPY POČÍTAČOVÝCH HROZENÍ

Pravdepodobne pre vás nie je tajomstvom, že dnes je hlavným zdrojom vírusov celosvetová globálna sieť. Akým typom počítačových hrozieb môže čeliť každý bežný používateľ globálneho internetu?

- Kybervandalizmus . Šírenie škodlivého softvéru na poškodenie používateľských údajov a deaktiváciu počítača.

- Podvod . Distribúcia škodlivého softvéru na získanie nelegálneho príjmu. Väčšina programov používaných na tento účel umožňuje útočníkom zbierať dôverné informácie a použiť ho na krádež peňazí od používateľov.

- Hackerské útoky . Prelomenie jednotlivé počítače alebo celé počítačové siete za účelom odcudzenia dôverných údajov alebo inštalácie škodlivého softvéru.

- Phishing . Vytváranie falošných stránok, ktoré sú presnú kópiu existujúce (napríklad webová stránka banky) s cieľom ukradnúť dôverné údaje, keď ich používatelia navštívia.

- Nevyžiadaná pošta . Anonymné hromadné e-maily, ktoré sa upchávajú elektronické boxy používateľov. Spravidla sa používajú na reklamu tovaru a služieb, ako aj na phishingové útoky.

- Adware . Šírenie škodlivého softvéru, ktorý spúšťa reklamy vo vašom počítači alebo presmerováva vyhľadávané výrazy platené (často pornografické) webové stránky. Často je zabudovaný do bezplatných alebo sharewarových programov a inštalovaný do počítača používateľa bez jeho vedomia.

- Botnety . Zombie siete pozostávajúce z počítačov infikovaných trójskymi koňmi (vrátane vášho PC) ovládaných jedným vlastníkom a používaných na svoje účely (napríklad na rozosielanie spamu).

ZNAKY POČÍTAČOVEJ INFEKCIE

V počiatočnom štádiu je veľmi dôležité odhaliť vírus, ktorý sa dostal do vášho počítača. Veď kým sa nestihol premnožiť a nasadiť systém sebaobrany proti odhaleniu, šanca zbaviť sa ho bez následkov je veľmi vysoká. Prítomnosť vírusu vo svojom počítači môžete určiť sami, pričom poznáte prvé príznaky jeho infekcie:

- Zníženie množstva voľnej pamäte RAM;

- Silné spomalenie načítania a prevádzky počítača;

- Nepochopiteľné (bezdôvodné) zmeny v súboroch, ako aj zmeny ich veľkosti a dátumov posledná zmena;

- Chyby pri načítaní operačného systému a počas jeho prevádzky;

- Nie je možné uložiť súbory do určité priečinky;

- Nezrozumiteľné systémové hlášky, hudobné a vizuálne efekty.

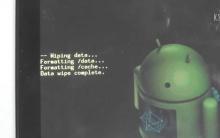

Ak zistíte, že niektoré súbory zmizli alebo sa nedajú otvoriť, nie je možné načítať operačný systém alebo a ťažké formátovanie disku, znamená to, že vírus vstúpil do aktívnej fázy a jednoduchou kontrolou počítača špeciálnym antivírusovým programom sa nedostanete von. Možno budete musieť preinštalovať operačný systém. Alebo začať prostriedky liečby z núdze zavádzací disk, keďže antivírus nainštalovaný v počítači pravdepodobne stratil svoju funkčnosť v dôsledku toho, že bol tiež upravený alebo zablokovaný škodlivým softvérom.

Je pravda, že aj keď sa vám podarí zbaviť sa infikovaných objektov, často nie je možné obnoviť normálnu funkčnosť systému, pretože dôležité súbory môžu byť nenávratne stratené. systémové súbory. Zároveň nezabúdajte, že vašim dôležitým údajom, či už ide o fotografie, dokumenty alebo hudobnú zbierku, môže hroziť zničenie.

Aby ste sa vyhli všetkým týmto problémom, musíte neustále monitorovať antivírusovú ochranu vášho počítača, ako aj poznať a sledovať elementárne pravidlá informačná bezpečnosť.

PROTIVÍRUSOVÁ OCHRANA

Používa sa na detekciu a neutralizáciu vírusov špeciálne programy, ktoré sa nazývajú „antivírusové programy“ alebo „antivírusy“. Blokujú nepovolený prístup k vašim informáciám zvonku, zabrániť infekcii počítačové vírusy a ak je to potrebné, eliminovať následky infekcie.

Technológia antivírusová ochrana

Teraz sa zoznámime s používanými technológiami antivírusovej ochrany. Prítomnosť konkrétnej technológie antivírusový balík závisí od toho, ako je produkt umiestnený na trhu a ovplyvňuje jeho konečnú cenu.

Súborový antivírus. Komponent, ktorý riadi súborový systém počítača. Kontroluje všetky otvorené, spustené a uložené súbory vo vašom počítači. V prípade zistenia známe vírusy, spravidla sa zobrazí výzva na dezinfekciu súboru. Ak to z nejakého dôvodu nie je možné, potom sa vymaže alebo presunie do karantény.

Mailový antivírus. Poskytuje ochranu prichádzajúcej a odchádzajúcej pošty a kontroluje, či sa v nej nenachádzajú nebezpečné objekty.

Webový antivírus. Implementuje antivírusová kontrola Internetový prenos HTTP protokol, ktorý poskytuje ochranu pre váš prehliadač. Monitoruje všetky spustené skripty pre škodlivý kód vrátane skriptov Java a skriptov VB.

IM antivírus. Zodpovedný za bezpečnosť práce s internetovými pagermi (ICQ, MSN, Jabber, QIP, Mail.RUAgent atď.) kontroluje a chráni informácie prijaté prostredníctvom ich protokolov.

Ovládanie programu.

Tento komponent registruje akcie programov spustených vo vašom operačnom systéme a na základe toho reguluje ich aktivity zavedené pravidlá. Tieto pravidlá upravujú prístup programov k rôznym systémovým zdrojom.

POŽARNE DVERE

(POŽARNE DVERE). Zabezpečuje bezpečnosť vašej práce v lokálnych sietí a internet, sledovanie počas prichádzajúca premávkačinnosť typická pre sieťové útoky, ktoré využívajú zraniteľné miesta v operačných systémoch a softvéri. Všetkým sieťové pripojenia uplatňujú sa pravidlá, ktoré povoľujú alebo zakazujú určité akcie na základe analýzy určitých parametrov.

Proaktívna obrana. Tento komponent je určený na detekciu nebezpečného softvéru na základe analýzy jeho správania v systéme. Škodlivé správanie môže zahŕňať: aktivitu charakteristickú pre trójske kone, prístup do systémového registra, samokopírovanie programov v rôznych oblastiach súborový systém, zachytávanie vstupu z klávesnice, zavádzanie do iných procesov a pod. Preto sa pokúša chrániť počítač nielen pred už známymi vírusmi, ale aj pred novými, ktoré ešte neboli preskúmané.

Anti-Spam. Filtruje všetku prichádzajúcu a odchádzajúcu poštu na nevyžiadanú poštu (spam) a triedi ju v závislosti od nastavení používateľa.

Anti-Spy. Kritický komponent určené na boj proti podvodom na internete. Chráni pred phishingovými útokmi, backdoor programami, downloadermi, zraniteľnosťami, crackermi hesiel, únoscami dát, únoscami klávesnice a proxy servermi, platenými dialermi webových stránok, žartovnými programami, adwarom a otravnými bannermi.

Rodičovská kontrola. Ide o komponent, ktorý vám umožňuje nastaviť obmedzenia prístupu na používanie počítača a internetu. Pomocou tohto nástroja budete môcť ovládať spustenie rôzne programy, používanie internetu, návštevy webových stránok na základe ich obsahu a oveľa viac, čím chráni deti a dospievajúcich pred negatívny vplyv pri práci na počítači.

Bezpečné prostredie alebo pieskovisko. Obmedzený virtuálny priestor, ktorý blokuje prístup k systémovým prostriedkom. Poskytuje bezpečnú prácu s aplikáciami, dokumentmi, internetovými zdrojmi, ako aj s webovými zdrojmi Internet bankingu, kde je bezpečnosť obzvlášť dôležitá pri zadávaní dôverných údajov. Umožňuje vám tiež bežať vo svojom vnútri nezabezpečené aplikácie bez rizika infekcie systému.

Základné pravidlá antivírusovej ochrany

Presne povedané, univerzálny spôsob neexistuje boj proti vírusom. Aj keď má váš počítač najaktuálnejšie antivírusový program- absolútne nezaručuje skutočnosť, že váš systém nebude infikovaný. Najprv sa totiž objavia vírusy a až potom na ne len liek. A napriek tomu, že mnohé moderné antivírusové riešenia majú systémy na detekciu zatiaľ neznámych hrozieb, ich algoritmy sú nedokonalé a neposkytujú vám 100% ochranu. Ak však budete dodržiavať základné pravidlá antivírusovej ochrany, je možné výrazne znížiť riziko infikovania počítača a straty dôležitých informácií.

- Váš operačný systém by mal mať nainštalovaný pravidelne aktualizovaný dobrý antivírusový program.

- Najcennejšie dáta by sa mali zálohovať.

- Rozdeľte pevný disk na viacero oddielov. Toto bude izolovať dôležitá informácia a nedržte to ďalej systémový oddiel kde bol nainštalovaný váš OS. Koniec koncov, je to on, kto je hlavným cieľom votrelcov.

- Nenavštevujte webové stránky s pochybným obsahom, a najmä tie nelegálna distribúcia obsah, kľúče a generátory kľúčov platené programy. Spravidla existuje, okrem bezplatného "zadarmo". veľké množstvo malware všetkého druhu.

- Keď používate e-mail, neotvárajte ani nespúšťajte prílohy pošty z listov od neznámych adresátov.

- Všetci milovníci komunikácie pomocou internetových pagerov (QIP, ICQ) by si mali dávať pozor aj na sťahovanie súborov a klikanie na odkazy zaslané neznámymi kontaktmi.

- Používatelia sociálne siete treba si dávať dvojnásobný pozor. V poslednej dobe sa stali hlavným cieľom kybernetických podvodníkov, ktorí prichádzajú s viacerými schémami, ako ukradnúť peniaze používateľov. Žiadosť o zahrnutie vašich citlivých údajov do sporných správ by vás mala okamžite upozorniť.

ZÁVER

Po prečítaní rozmýšľame tento materiál, teraz chápete, aké dôležité je brať vážne otázku bezpečnosti a ochrany vášho počítača pred votrelcami a škodlivým softvérom.

Na tento moment Existuje veľké množstvo spoločností, ktoré vyvíjajú antivírusový softvér, a ako viete, nebude ťažké zmiasť sa s jeho výberom. Toto je však veľmi dôležitý moment, pretože je to antivírus, ktorý je stenou, ktorá chráni váš systém pred prúdom infekcie prúdiacim zo siete. A ak má táto stena veľa medzier, potom je v nej nulový zmysel.

Aby sme bežným používateľom uľahčili výber správnej ochrany počítača, na našom portáli testujeme najobľúbenejšie antivírusové riešenia, oboznamujeme sa s ich možnosťami a užívateľské rozhranie. Môžete sa zoznámiť s posledným z nich a čoskoro ho nájdete nová recenzia najnovšie produkty v tejto oblasti.

Rozmýšľame, ako obnoviť Skype na prenosnom počítači

Fixies masters plná verzia Fixies hra plná verzia stiahnutá do vášho počítača

Inštalácia alebo aktualizácia, oprava chýb Net framework 3

Virtuálne meny a virtuálne burzy vo svete

Zlaté čísla Ako predať krásne telefónne číslo