Очень многие пользователи Windows сталкивались с тем, что иногда компьютер блокируется. Сообщения вроде «Ваша Windows заблокирована» могут выдаваться в нескольких случаях. И это не всегда связано именно с вирусным воздействием. Дело в том, что и сама система может выдавать уведомления подобного рода. Далее предлагается ознакомиться с возможными ситуациями и основными методами устранения такой проблемы.

Компьютер с Windows заблокирован: возможные причины такого явления

Итак, начнем с первопричин блокировки самой операционной системы, регистрационной записи, диска или доступа к каким-то приложениям. Вообще, ситуаций, когда сообщается, что компьютер с Windows заблокирован, может быть не так уж и много.

Среди всего того, что встречается чаще всего, можно выделить такие проблемы:

- система блокируется вследствие отсутствия активации;

- доступ к программам ограничен системой безопасности или администратором;

- систему блокируют вирусы-вымогатели.

Что делать, если Windows 7 заблокирована после установки?

Не секрет, что для всех систем этого семейства, включая уже и ранее свободно распространяемую десятую модификацию, в процессе инсталляции требуется вводить специальный ключ-лицензии. Однако в любом инсталляторе этот шаг можно пропустить, отложив активацию операционной системы на потом. Работать система будет, но срок ее использования, как правило, ограничен тридцатью днями.

Если в течение этого времени не ввести активационный код, на экране в области системного трея и появится постоянно висящее уведомление о том, что, например, Windows 7 заблокирована. Иными словами, пользоваться ею в полной мере будет невозможно. Как уже понятно, для исправления ситуации необходимо провести активацию. После успешного выполнения процедуры и перезагрузки системное уведомление о том, что система Windows заблокирована, исчезнет. Многие пользователи, к сожалению, постоянно откладывают регистрацию, оставляя эту процедуру на потом, и совершенно не следят за сроками окончания пробного периода. Таким образом, обычная невнимательность и приводит к тому, что вся система в один прекрасный момент перестает работать.

Использование активатора

Однако далеко не все пользователи стремятся приобрести официальные копии системы и далеко не всегда имеют в наличии необходимые ключи активации. Понятно, что в этом случае снова будет выдано сообщение о том, что Windows заблокирована. Что делать в такой ситуации?

Решение есть, хотя отнести его можно к неким противоправным действиям со стороны пользователя, которые нарушают международное законодательство. Впрочем, нашего пользователя это никогда не останавливало. Если хотите активировать систему без ключа, достаточно воспользоваться утилитами вроде KMSAuto Net, которые производят данную процедуру автоматически. Единственное, на что следует обратить внимание, - соглашение на внесение процесса переактивации в «Планировщик заданий» (повторная регистрация будет осуществляться каждые десять дней). Кроме того, сам файл удалять нельзя. В случае срабатывания антивируса или системы защиты самой ОС («Защитник» и файрвол) объект необходимо добавить в списки исключений всех инструментов, следящих за безопасностью системы. В файрволе программу можно сразу внести в список разрешенных или создать новое правило для ее запуска. Точно такие же действия производятся в антивирусах.

Права администратора

Но заблокировать доступ к Windows может и администратор компьютера, и сисадмин, если используются сетевые модификации. В этом случае речь идет не только об ограничении использования программ или инструментов системы, но и даже о том, что вход на уровне зарегистрированного пользователя окажется просто невозможным.

Итак, если администратор заблокировал Windows 10 для входа, решение очевидно - необходимо обратиться к нему, чтобы восстановить доступ. Если знаете администраторский логин и пароль, решение выглядит еще более простым. Просто входите в систему под админом, переходите к управлению учетными записями, выбираете свою регистрацию и устанавливаете необходимые права или снимаете блокировку. Кстати сказать, установка соответствующих прав на изменение системных параметров или отключение контроля «учеток» может пригодиться и в том случае, если Windows 10 заблокировала программу, считая ее неблагонадежной при попытке установки или при старте после ее инсталляции.

Самым простым решением выглядит именно доступ к которому можно получить через поисковую систему Windows (чтобы долго не рыться в разного рода меню). В окне настроек нужно просто переставить ползунок в самое нижнее положение, сохранить настройки и произвести рестарт. Также можно отключить файрвол и службу TrustedInstaller. В случае, если какой-то апплет заблокировал Windows, разблокировать его можно, но уже установив постоянный запуск от имени админа. Для этого используется раздел свойств исполняемого файла или его ярлыка с установкой отметки на соответствующей строке, чтобы приложение постоянно стартовало с нужными пользователю правами, а система не выдавала постоянные запросы о доверии. Кстати сказать, то же самое касается службы TrustedInstaller, отключить которую простейшим методом можно через раздел служб, где в параметрах она сначала деактивируется, а потом для нее в типе запуска выставляется опция отключенного старта.

Блокировка со стороны вирусов: варианты исправления ситуации

Наконец, одной из самых распространенных ситуаций можно назвать невозможность входа в систему, когда на экране в процессе загрузки появляется постоянно висящий баннер с уведомлением о том, что компьютер заблокирован (Windows заблокирована) вследствие посещений каких-то сомнительных сайтов в интернете или распространения нежелательного контента, которое якобы производится с вашего адреса.

На самом деле, в самой операционной системе такой блокировки не предусмотрено, а пользователь имеет дело с обычным вирусом-вымогателем, который вдобавок ко всему выдает еще и требование уплаты определенной суммы, после чего система вроде бы должна прийти в норму. Не вздумайте ничего перечислять на указанные реквизиты. От подобного рода вирусов можно избавиться и более простыми методами:

- восстановить систему из контрольной точки;

- удалить ключи вируса из системного реестра;

- воспользоваться антивирусным программным обеспечением.

Восстановление системы

Рассмотрим ситуацию, когда, например, заблокирована Windows XP. Система не стартует, и на стадии загрузки «Рабочего стола» появляется вышеуказанный баннер.

Для начала можно попытаться принудительно выключить компьютер или ноутбук, после чего включить снова и посмотреть, запустится ли автоматическое восстановление. Если по каким-то причинам это не работает, включение и выключение нужно будет произвести несколько раз, чтобы сама система определила, что было произведено некорректное завершение работы.

Если же восстановление все равно не работает, система не грузится, или при старте оказывается, что заблокирована учетная запись Windows, можно использовать классический метод выбора типа загрузки путем нажатия при старте клавиши F8 (в Windows 10 этот вариант не работает, и для старта можно использовать съемные носители). Здесь просто выбираете загрузку последней работоспособной конфигурации и смотрите, как поведет себя система.

Если же и это не поможет, попробуйте произвести старт в безопасном режиме, а затем войти в настройки восстановления системы через «Панель управления» и произвести откат, используя для этого контрольную точку, которая предшествовала проникновению вируса в систему (если такой точки нет, нажмите на ссылку показа других точек).

Использование редактора реестра в безопасном режиме

Но, предположим, что это эффекта не дало. Снова наблюдаем ситуацию, когда Windows заблокирована приложением-вирусом. Как поступить в этом случае?

Для начала следует использовать загрузку в безопасном режиме с поддержкой командной строки, после чего уже через консоль вызвать редактор реестра (команда regedit). Теперь начинается самое главное.

Первым делом необходимо в ветке HKLM найти ключи Shell и Userinit, которые расположены в директории Winlogon. Для первой записи (без вариантов) должно быть указано значение explorer.exe, а для второй полный путь к исполняемому файлу userinit.exe, который находится в системной папке System32 корневой директории Windows в системном разделе (обычно на диске С).

После этого следует проверить аналогичный раздел в ветке HKCU. Здесь в такой же директории вышеуказанных ключей быть не должно вообще. Если они есть, их необходимо удалить. Затем для верности нужно проверить каталоги Run и RunOnce в ветках HKLM и HKCU. В этих разделах нужно избавиться от всех подозрительных записей, в которых в качестве текущих значений установлены ссылки на исполняемые EXE-файлы, названия которых состоят из бессмысленного набора символов (если вы по каким-то причинам сомневаетесь, стоит ли удалять определенный ключ, просто зайдите в редактирование параметров через двойной клик и установите в качестве значения единицу - это позволит отключить выполнение приложения, а при необходимости значение можно будет вернуть в прежнее состояние после устранения основных проблем с самой операционной системой, но уже после ее рестарта в рабочем состоянии).

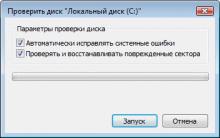

Следующим шагом, если диск с Windows заблокирован, станет его очистка. Для этого используется все та же командная строка, но в ней прописывается сокращение cleanmgr. В появившемся окне необходимо установить галочки на всех строках, которые присутствуют в списке, за исключением пункта удаления файлов резервного копирования.

По окончании редактирования реестра и процедуры очистки можно произвести рестарт компьютера и посмотреть, как будет производиться загрузка. Если по каким-то причинам старт снова оказывается невозможным, в командной консоли введите explorer.exe, перейдите к пользовательской папке Users, в своем каталоге перейдите к папке AppData и в подкаталогах удалите файлы с теми именами, от которых вы избавились в реестре.

Если при выполнении указанных действий с реестром и системным разделом вызвать командную строку через старт в безопасном режиме не представляется возможным, придется воспользоваться загрузкой со съемного носителя (установочного или восстановительного диска/флешки) с последующим выполнением аналогичных процедур. Командная консоль в этом случае самым быстрым способом может быть активирована через сочетание Shift + F10.

Приложение AntiWinLocker

Но что делать, если и после этого оказывается, что компьютер с Windows заблокирован приложением вирусного характера? Тут на помощь придут специализированные утилиты. Одной из самых интересных можно назвать описываемую загрузочную программу, которая позволяет произвести старт, будучи записанной на оптический или USB-носитель.

После запуска программы необходимо принять лицензионное соглашение и выбрать автоматический запуск. Далее этот инструмент произведет полную проверку компьютерной системы и укажет, где именно находятся вирусы. Удалить их можно сразу же или оставить выполнение таких действий на потом, но после рестарта дополнительно потребуется запуск какого-нибудь антивирусного сканера. По идее, система должна загрузиться в штатном режиме.

Если предыдущее решение не помогло, и снова оказывается так, что компьютер с Windows заблокирован, можно воспользоваться не менее действенной утилитой Kaspersky Rescue Disk, которая также стартует со съемных носителей.

После запуска утилиты сначала нужно выбрать язык и предпочитаемый интерфейс (лучше всего графический). После этого можно либо провести проверку на предмет наличия вирусов, либо обратиться непосредственно к разблокированию системы. Для первого варианта отмечаются все диски и разделы, после чего запускается процесс сканирования.

Для второго варианта используется строка терминала, вызываемая через кнопку основного меню (как «Пуск» в Windows), а в появившейся консоли вписывается строка windowsunlocker. После этого появится черное окно наподобие командной консоли, где будет предложено три варианта действий. Для моментального разблокирования вводится единица, после чего останется только дождаться окончания выполнения процесса. Впрочем, даже в случае немедленного проведения сканирования и обнаружении вируса с его удалением или нейтрализацией запуск операционной системы станет возможным. Кстати, именно эта программа позволяет обнаружить и устранить практически все известные угрозы, поэтому ее использование в случае глубокого заражения является максимально эффективным.

Программа AVZ

Теперь еще одна ситуация, при возникновении которой оказывается, что Windows заблокирована. Программа AVZ или какой-то портативный сканер может использоваться, так сказать, уже для контрольного выстрела - проведения проверки системы и/или ее восстановления с устранением обнаруженных проблем.

Приложение запускается при старте системы со съемного носителя или в безопасном режиме, после чего из файлового меню выбирается пункт восстановления. Отмечаете все, что нужно, и нажимаете кнопку выполнения выбранных действий. Но радоваться пока еще рано. Далее необходимо перейти к встроенному «Мастеру устранения проблем», выбрать системные проблемы и пункт «Все», отметить все строки и выполнить необходимые действия по сканированию и устранению найденных сбоев. После этого точно так же нужно использовать раздел настроек и твиков браузера, а затем через сервисное меню перейти к редактору расширений проводника, где снимаются флажки со всех пунктов, отмеченных черным цветом. Далее через то же сервисное меню нужно перейти к менеджеру расширений Internet Explorer и удалить все строки, которые появятся в окне настроек.

Когда компьютер с Windows заблокирован, запуск данного приложения в безопасном режиме может не работать. Если хотите использовать именно такой вариант старта утилиты, можно использовать загрузочное меню системы (F8) и выбрать сначала запуск средства восстановления, а затем использовать командную строку, из которой нужно запустить стандартный «Блокнот» посредством ввода команды notepad. В этой программе следует произвести открытие файла AVZ.exe, выбрав в типе файлов «Все», а сам исполняемый файл антивируса запускать через ПКМ с выбором строки «Открыть», а не «Выбрать», поскольку использование второго пункта приведет только к тому, что будет показано текстовое представление компилированного файла, а не его старт в качестве исполняемого апплета.

Что делать, если ничего не помогает?

Как уже понятно, заблокировать доступ к Windows вирусы могут совершенно элементарно. Обычно такие ситуации связывают с устаревшими версиями ХР, однако далеко не факт, что и более поздние модификации не могут быть подвержены такому воздействию.

Однако, возвращаясь к основному вопросу, можем предположить, что ни одно из выше перечисленных решений положительного результата не дало. Что же делать в такой ситуации? Тут в качестве последнего варианта можно предложить снять винчестер с зараженной системой, подключить его к незараженному компьютерному терминалу и произвести его проверку на предмет наличия вирусов при помощи портативного антивируса, запускаемого с компьютера, к которому подключен ваш жесткий диск. Что использовать? В принципе, неплохо подойдут утилиты вроде Dr. Web CureIt или KVRT от «Лаборатории Касперского». В них, правда, отметить загрузочные или скрытые области подключенного HDD не получится, однако именно как последний вариант использовать такое решение можно (естественно, при условии, что никакие другие меры не помогают).

Вместо итога

Вот, собственно, и все, что касается возникновения проблем, когда система или ее некоторые функции оказываются заблокированными. Если операционная система стартует, сразу можно сделать вывод, что запреты наложены в связи с отсутствием активации или представляют собой меры безопасности со стороны самой системы или администратора компьютера. А вот в случае появления сообщений в виде баннеров это явный признак вирусного воздействия.

Что же касается устранения проблем и приведения системы в нормальное работоспособное состояние, для активации лучше всего использовать KMSAuto Net (программа портативная и установки не требует), для устранения проблем с запретами со стороны самой ОС подойдет отключение контроля UAC или предоставление себе расширенных прав на изменение системной конфигурации или доступа к заблокированными программам. Ну а для борьбы с вирусами без утилит, которые стартуют еще до загрузки основных модулей Windows, в данном случае обойтись бывает невозможно.

Да, и вот еще что. Даже если операционная система запускается в безопасном режиме, ни при каких обстоятельствах не рекомендуется использовать якобы антивирусные программы вроде SpyHunter, поскольку угрозы, может быть, обнаружены и будут, но удалить их или нейтрализовать без покупки основного приложения будет невозможно. К тому же потом избавиться от самих антивирусных апплетов такого типа будет намного сложнее, нежели удалить угрозы, обнаруженные другими приложениями, например, программами от «Лаборатории Касперского». Так что, если вам предлагается скачивать и устанавливать подобные утилиты, лучше, как говорится, не рисковать.

Давно уже известный блокировщик Winlock не дремлет, уже около семи лет «шантажируя» пользователей. На сегодняшний день представитель троянов достиг явного успеха - эволюция на лицо. Пользователи тратят не только время на уничтожение вируса, но и довольно часто - финансовые средства. Но, что радует, нашлось уже немало способов, помогающих разблокировать систему без особого труда. Читайте дальше, как разблокировать windows 7 самостоятельно и абсолютно бесплатно, а также обратите внимание на возможность предотвращения этого неприятного момента.

Где можно «подцепить» трояна и как он работает?

На самом деле скачать вирус может любой пользователь и даже самостоятельно его запустить. Троян может сидеть в любой картинке или видеофайле. Если вы качаете файл с незнакомого сайта, обращайте внимание на расширение. Стандартное расширение представителя семейства троянов винлок - .exe. При запуске сразу начинается активная фаза заражения windows. Пользователь может изначально и не заметить изменений, однако троян сразу же прописывается в автозагрузке, а затем ограничивает действия, которые может производить пользователь. Человек может продолжать «шерстить» страницы в сети, когда появится баннер на весь экран и полностью заблокирует работу. Закрыть его или свернуть не предоставляется возможным. Изображение может иметь порнографический характер, а может использовать обращение, грозно обращаясь к законодательству. И в обязательном порядке будет предложено заплатить штраф или отправить платное сообщение на указанный номер. Скорее всего, троян предложит штраф и пригрозит какими-либо последствиями игнорирования. Конечно же, после оплаты вам ничего не светит, и, естественно, делать этого не стоит. Сначала нужно обратить внимание на предоставленный номер и узнать принадлежность к мобильному оператору, затем обратиться в его службу безопасности. Бывают случаи, когда оператор сразу же диктует пароль разблокировки, но не всегда все так просто.

Чтобы разблокировать систему, нужно убрать вирус с автозагрузки, а затем удалить. Сделать это можно несколькими способами.

Узнаем код разблокировки

Некоторые антивирусники действительно могут предоставить код для снятия блокировки windows. После его ввода в соответствующее поле троян благородно удаляется, причем в прямом смысле слова. Но не всегда, конечно. Узнать этот код можно на сайтах антивирусников. Тут все просто - вводить указанный на баннере номер кошелька или телефона, на который просят отправить смс, и получаете комбинации паролей и дальнейшие указания. Зайти на сайты можно с другого ПК или телефона.

Если все же удастся одолеть трояна таким способом, не выключайте компьютер после работы! Обязательно полностью просканируйте windows на вирусы.

Пользуемся подручными средствами

Не спешите подключать сложные утилиты и вызывать мастера. Попробуйте еще один метод. Необходимо вызвать диспетчера задач нажатием CTRL, ALT, DEL или CTRL, SHIFT, ESC. Ели удалось это сделать, значит проблема не настолько велика. Ищем в перечне активных процессов это приложение и выключаем. Найти его не сложно - зачастую винлок подозрительно подписан, а описание программы и вовсе отсутствует. Если же вы сомневаетесь, просто в порядке очереди завершайте все непонятные приложения до того момента, пока не исчезнет баннер.

Если же операция не прошла так гладко, как хотелось бы, и диспетчер задач не соизволил порадовать своим присутствием, сделаем еще одну попытку его вызвать. Используйте команду «Выполнить», которую можно запустить, нажав Win+R.

Обычная локация блокировщика - каталоги временных файлов windows и браузеров. Однако троян может позаботиться и о копиях, поэтому полноценная проверка системы все же необходима.

Еще один способ удаления простого трояна

Избавиться от трояна (рекламного изображения, например) вы сможете, обратив внимание на реакцию некоторых программ. К примеру, заметив баннер, откройте WordPad или блокнот, удерживайте одновременно «win» - «r» и пропишите «notepad» .

Перед вами всплывет новый текстовый документ, введите какие-нибудь символы и отключите компьютер кнопкой выключения питания. Данное действие вызовет завершение всех активных задач, как и вируса, но ваш ПК будет продолжать работать.

Остается окно с предложением сохранения или отказа изменений, теперь вы отделались от баннера в текущем сеансе, это дает возможность основательно разделаться с вирусом.

Удаление более устойчивых разновидностей трояна

Некоторые трояны имеют более устойчивый иммунитет к попыткам уничтожить его. Вирус проявляет устойчивость и блокирует какие-либо действия, например, не запускается диспетчер задач или происходит замена важных компонентов в windows. При таком раскладе вам остается лишь перезагрузить свой ПК, во время включения удерживайте «F8» . Перед вами появится окно с предполагаемыми вариантами включения системы, вам необходимо избрать строку с . Затем пропишите «explorer» , подтвердите, это действие запустит проводник. Дальше вводим «regedit» и снова жмем «enter», вы заметите редактор реестра, который поможет определить, где прячется троян, и откуда исходит автоматический запуск вируса.

Скорее всего, вам представятся целые пути к вирусу в корнях «shell»

и «userinit»

. В корне «shell»

троян будет находится в строке вместо explorer.exe

, в «userinit»

он будет прописан после запятой. Найдя сведения, экспортируйте имя вируса в буферный обмен, прописываем в командной строке «del»

, жмем пробел и кликом правой кнопкой мыши вызываем меню. Вставляем выделенные сведения и жмем подтверждение (enter). Затем вы удаляете один вирус за другим, и так до победного.

Следующим логичным действием будет проверка реестра на оставшиеся вирусы, начните поиск с именем трояна. Все подозрительные файлы сразу же ликвидируем, далее снесите все копии созданных файлов и папок, а заем очистите корзину.

Для предосторожности воспользуйтесь антивирусом и основательно проверьте каждую лазейку в вашей системе. Возможно, что из-за активности вируса сбились настройки сетевого подключения, восстановить их вы сможете с помощью настроек «Windows Sockets API» программой «AVZ».

Основательное заражение системы

При основательном инфицировании windows практически бесполезно пытаться что-то исправить проблему. Более продуктивный и эффективный метод - запустить чистую систему и излечить основную. Существует множество вариантов осуществления этого процесса, но одним из наиболее действующих способов является использование программы , который основан на Gentoo Linux. Существует несколько основных файловых образа, которые создаются либо через запись на диск, либо созданием загрузочного файла на флешке с помощью программы «Kaspersky USB Rescue Disc Maker».

При включении инфицированного ПК зажмите надлежащую клавишу для входа в BIOS, чаще всего этой кнопкой является «F2» либо «Del» . В настройках выберите ваш файловый образ и сохраните, нажав клавишу «F12» . Современные версии BIOS дают возможность выбрать устройство загрузки, не посещая основные настройки. Просто нажмите «F11» или «F12» . Сразу же после перезагрузки запустится Kaspersry Rescue Disc. Операция предполагает автоматическое или же ручное излечение на ваш выбор.

Удаление угрозы с помощью установочного диска

Существует отдельная группа трояна, которая поражает загрузочную систему «MBR» , которые Вы сможете найти в слотах автоматического запуска. В начальной стадии излечения от вируса необходимо восстановить начальный пароль «MBR» . Для Windows XP эта операция производится с помощью установочного диска, нажатием клавиши «R» вызываем меню восстановления и вводим в ней «fixmbr» , после чего соглашаемся с помощью кнопки «Y», выполняя перезагрузку. Для Windows 7 выполняется тот же процесс с помощью BOOTREC.EXE , вводим bootrec.exe/Mbr. Таким образом, Вы запускаете windows и имеете возможность отыскать зараженные файлы с помощью антивируса.

Работа с менее производительными ПК

На малообеспеченных ПК и ноутбуках процесс восстановления windows проходит немного дольше и затруднительнее. Объясняется это нехваткой мощности и затруднением в проверке внешних дисков. Эффективным решением может быть извлечение инфицированного жесткого диска и подключение к другому, более мощному ПК. Рекомендовано использовать боксы с интерфейсом eSATA либо USB3.0/2.0. Для предотвращения распространения вируса лучше всего отключить на другом ПК автоматический запуск HDD, это можно совершить с помощью программы AVZ. Проверку лучше производить с помощью другой программы. Заходим в меню «Мастер поиска и устранения проблем», выбираем «системные неполадки» , «Все» и нажмите Пуск . Выбираем пункт «разрешен автозапуск HDD» и исправляем все отмеченное. Перед запуском инфицированного носителя необходимо убедиться в том, что вся антивирусная база работает без сбоев и пробелов, отнеситесь к этому моменту серьезно.

Если разделы диска не обнаружены, то выполните следующую операцию: «Пуск» , «Выполнить» , пропишите и подтвердите. После этого разделами винчестера должны быть указаны буквы.

Чтобы избежать инфицирования системы снова, установите добротный антивирус, который будет выполнять регулярные проверки. Основными правилами предосторожности можно назвать:

- Пользование ПК с ограниченными правами

- Необходимо использовать проверенные браузеры, с хорошей системой защиты

- Выключайте Java-скрипт незнакомых сайтов

- Моментально избавляйтесь от всплывающих рекламных окон

- Разделяйте диски на пользовательские файлы и системные

- Отключить автозапуск флешек.

Чтобы при необходимости восстановить работу ПК в короткий промежуток времени, рекомендуется пользоваться следующими утилитами: «Symantec Ghost», «Acronis True Image», «Paragon Backup and Recovery».

Как самостоятельно разблокировать компьютер, не отправляя деньги на запрос вымогателей и без использования специальных средств.

Эта статья является дополнением к моей статье Вирусы вымогатели. . В ней даются конкретные рекомендации по удалению наиболее распостраненных блокировщиков.

Здесь рассмотрены два вида блокировки: полная блокировка жесткого диска и, соответственно, компьютера, и блокировка проводника (explorer) Windows.

В первом случае изменяется главная загрузочная запись жесткого диска (MBR). Попытка загрузки компьютера может закончиться лишь мигающим курсором в левом углу на черном фоне или картинкой подобно следующей:

Во втором случае компьютер грузится, доходит до момента прорисовки значков на рабочем столе, но вместо них мы видим следующее:

Здесь блокируется только текущая Windows. Другие ОС, если такие установлены, будут преспокойно загружаться.

Разблокировка MBR.

Для Windows XP

Загружаемся с любого CD/DVD с дистрибутивом Windows XP, поддерживающим консоль восстановления. Заходим в консоль восстановления

и выполняем команду fixmbr

.

На предупреждение, что у вас нестандартная загрузочная запись и это может закончиться плохо, не обращаем внимания.

После выполнения команды и перезагрузки, восстанавливается загрузка Windows.

Для Windows 7

Загружаемся с оригинального установочного дистрибутива Windows 7, поддерживающего опцию восстановления

Выбираем "Восстановление системы"

В окне "Параметры восстановления системы" выбираем операционную систему, которую необходимо восстановить, и жмем "Далее".

В следующем окне выбрать пункт "Командная строка"

Откроется окно интерпретатора командной строки cmd.exe, где следует ввести:

Bootrec.exe /FixMbr

Запущенная с ключом /FixMbr, утилита записывает совместимую с Windows 7 главную загрузочную запись MBR (Master Boot Record) в системный раздел.

В большинстве случаев этого бывает достаточно, чтобы восстановить нормальную загрузку Windows 7. Если все же загрузка системы не произойдет, то повторите вышеуказанную операцию и дополнительно введите команду:

Bootrec.exe /FixBoot

Запущенная с ключом /FixBoot , утилита записывает в системный раздел новый загрузочный сектор, совместимый с Windows 7.

Разблокировка Windows

Здесь описан вариант для Windows XP. Для семерки все аналогично.Загружаемся в "Безопасный режим с поддержкой командной строки

".

Внимание! Именно "Безопасный режим с поддержкой командной строки". Просто "Безопасный режим" вам ничего не даст. Блокировка сохранится.

Напомню, для загрузки в безопасном режиме после вклучения компьютера необходимо нажимать клавишу F8. В некоторых BIOS F8 выводит загрузочное меню откуда должен загружаться компьютер (FDD, CD/DVD, HDD). В таком случае нужно выбрать HDD нажать Enter и затем снова F8.

В командном процессоре набираем: regedit

и жмем Enter. Запускается редактор реестра, в котором заходим в следующую ветвь

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Здесь исправляем приведенные ниже параметры, чтобы они были именно такими:

Shell = Explorer.exe

Userinit = C:\\WINDOWS\\system32\\userinit.exe,

(если Windows на диске C:)

Кто с реестром не в ладах, может заранее скачать этот файл, а в случае блокировки запустить в командной строке explorer - откроется проводник с графической оболочкой, с помощью которого отыщете скачанный файл и запустите его, соглашаясь с внесением изменений в реестр.

Закрываем редактор реестра и еще проверим, не стоит ли наш вредонос в автозагрузке. Иначе вся наша коррекция будет отменена при перезагрузке.

Для этого вначале через Ctrl+Alt+Del вызываем диспетчер задач, в котором вибирам "новая задача", где набираем msconfig

и жмем ОК.

Откроется окно настройки системы, где переходим на вкладку

Просматривая элементы автозагрузки особо следует обратить внимание на столбец "Команда". Здесь указаны места откуда запускаются файлы. Если это папка Temp или Temporary Internet Files , то это практически 100% вирус. Записываем где он находится, удаляем из автозагрузки и, далее, запустив Explorer , находим и удаляем сам вредоносный файл. Если не уверены, то можно его просто переименовать, установив впереди имени например такой знак #.

Здесь рассмотрены наиболее простые методы блокировки. Техническая мысль злоумышленников не стоит на месте и в будущем возможно придется столкнуться с более изощренными методами. Чтобы обезопасить себя от возможных сюрпризов необходимо периодически делать архивные копии системного раздела, желательно на внешнем носителе.

Принцип работы блокировщика системы или как разблокировать windows

:

При посещении сомнительных сайтов может скачаться программка под названием winlocker и запуститься. Так же вы сами можете ее скачать незнаючи и запустить. Всегда при скачивании обращайте внимание на расширение скачиваемого файла.

Винлокеры обычно имеют расширение.exe. Допустим вам предлагают скачать видео или картинку, но скачивается не видео (с расширением.avi; .flv; .mp4) и не файл картинок (.jpg; .png; .gif), а файл с расширением.exe — расширение исполнимого файла. Это есть программка, которая начинает сразу работать и делать свои нехорошие дела. Во первых она прописывает себя в автозагрузке, чтобы запускаться сразу после включения компьютера. После того как запустится, она ограничивает все другие действия, которые можно выполнять при помощи мыши или клавиатуры. Ну и конечно же просит оплатить некоторую сумму для разблокировки windows. Конечно если вы оплатите, то вам не придет никакой пароль для разблокировки системы. Поэтому, чтобы разблокировать windows

, нужно убрать winlocker из автозагрузки, а потом просто удалить его вообще. Как это сделать рассказано ниже.

Если всё же ваш компьютер заразился этим вирусом, можно попытаться разблокировать windows и удалить winlocker (винлокер)

самостоятельно. Надо узнать все ли функции операционной системы windows он заблокировал или нет.

1. Нажать комбинацию клавиш, которая открывает диспетчер задач. (ctrl + alt + del), завершить ненужные задачи.

2. Можно попробовать запустить меню «выполнить» сочетанием клавиш Win + R. Выполнить команду regedit, если открылся редактор реестра, то читаем дальше.

3. Если первые два варианта заблокированы, то запускаем систему в безопасном режиме. (при загрузке нажимаем F-8)

Выбираем безопасный режим с поддержкой командной строки. При запуске компьютера в безопасном режиме не запускаются никакие программы, которые прописаны в автозагрузке и запускаются автоматически.

Если заблокированы все функции Windows , то вам .

Теперь нам надо в командной строке прописать команду regedit, чтобы запустить редактор реестра.

1. HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\ Windows\CurrentVersion\Run

2. HKEY_CURRENT_USER\Software\Microsoft\ Windows\CurrentVersion\Run

Убираем ненужные и незнакомые программы, которые автоматически загружаются.

Эти программы (если есть), убирать не нужно:

C:\Windows\System32\hkcmd.exe

C:\Windows\System32\igfxtray.exe

C:\Windows\System32\igfxpers.exe

3. HKEY_LOCAL_MACHINE\SOFTWARE\ Microsoft\Windows NT\CurrentVersion\Winlogon

В этом разделе реестра также содержатся значения параметров, отвечающих за автозапуск различных приложений при входе пользователя в систему:

Нам нужны параметр Shell и Userinit.

В параметре Shell должно быть прописано explorer.exe

В параметре Userinit должнен быть прописан путь к файлу userinit.exe

В моем случае (I\ Windows\ system32\ userinit. exe,)

Если у вас система установлена на диск С, то значение будет (C\ Windows\ system32\ userinit.exe,) (ставится запятая после.exe)

Если в этих параметрах стоит другое значение, то запоминаем или записываем его (это есть путь к самому винлокеру, он прячется по этому адресу.)

Меняем значения на такие, которые должны быть.

Мы только удалили автозапуск вируса. Теперь, чтобы разблокировать windows, нужно удалить сам винлокер (winlocker) .

Но если его не найдете, то можете и не удалять, он все равно не запустится уже при загрузке системы. 😉

Для этого закрываем редактор реестра, в командной строке вводим команду explorer.exe Откроется проводник.

Идём по пути, записанным вами ранее (тот путь, который был записан вместо верных значений), находим и удаляем винлокер (winlocker).

Но может прописаться в скрытых системных папках и файлах. Для этого нужно разблокировать доступ к скрытым файлам и папкам в проводнике:

Для Windows7:

В проводнике — упорядочить / параметры папок и поиска / вид / показывать скрытые файлы, папки и диски.

Показывать скрытые файлы, папки и диски в Windows 7

Для Windows Xp:

В проводнике — меню / Сервис / Свойства папки / Вид, в появившемся окне удалить галочку напротив скрывать защищённые системные файлы,

ставим галочку показывать скрытые файлы и папки.

Показывать скрытые файлы, папки и диски в Windows Xp

Чтобы полностью разблокировать windows , идём по пути, записанным вами ранее (который был записан вместо верных значений — вместо userinit.exe или explorer.exe), находим и удаляем винлокер (winlocker).

После перезагрузки компьютера проблема исчезнет.

Если все функции windows заблокированы , то чтобы разблокировать Windows , вам потребуется , с помощью нее вы можете запустить систему прям с флешки и разблокировать свою windows удалив вредоносный файл и прописав верные значения в реестр.

Итак, сегодня мы поговорим с вами о том, как разблокировать компьютер от вируса "МВД". Это современный вид компьютерной заразы, которую можно легко подцепить в интернете. А вот избавиться от нее будет довольно трудно, особенно если не знать, что делать. Так что давайте поскорее попробуем разобраться, как бороться с проблемой.

Внешний вид

Но перед тем от вируса "МВД", давайте подумаем, с чем же нам придется иметь дело. Ведь всегда хорошо знать врага в лицо. Это поможет нам поскорее найти путь обхода той или иной компьютерной заразы.

Итак, вирус "МВД" - это так называемый блокиратор доступа в интернет. При работе в сети он выскакивает поверх страницы, не давая вам продолжать действия. При всем этом, если вам удалось перезагрузить компьютер, то данная дрянь будет все время выскакивать при запуске браузера. И работать в интернете теперь будет просто невозможно.

Если вы думаете, от вируса "МВД РФ", то ни в коем случае не отправляйте СМС-сообщение, которое требует баннер. Вы просто потеряете деньги - никакого кода для разблокировки вам не придет. Вы так и останетесь с проблемой, да еще и без денег. Теперь давайте посмотрим, откуда может браться данная зараза, а также как ведет себя компьютер, когда он инфицирован. После этого можно будет говорить о том, как разблокировать компьютер от вируса "МВД РФ".

Где встречается

Что ж, каким образом можно напороться на нашу сегодняшнюю заразу? Дело все в том, что просто так блокираторы не появляются в операционной системе. Надо очень постараться, чтобы наткнуться на подобный вирус.

В отличие от спама или "МВД" (как удалить его, мы поговорим позже) встречается преимущественно на разнообразных сайтах. Это не обязательно рекламная страница. Можно сказать, что ни один пользователь не застрахован от данной заразы. Правда, есть один маленький совет, которому можно последовать. Он поможет избежать раздумий о том, как разблокировать компьютер от вируса "МВД России" самостоятельно.

Совет прост - не посещайте сайты, которые выглядят подозрительно, а также рекламируют что-то запрещенное правительством. Например, страницы интимного характера или же торрент-трекеры с пиратским программным обеспечением. Как правило, именно на таких сайтах наиболее часто встречается наш сегодняшний "герой" обзора. А удалить его бывает довольно трудно. Так что давайте теперь посмотрим, как ведет себя компьютер после инфицирования, а также изучим методы исцеления системы.

Поведение

Итак, что же происходит с вашей операционной системой после того, как в нее попал наш сегодняшний блокировщик? Наверное, стоит обсудить ряд особенностей, которые можно выделить. Особенно если вам удалось просто закрыть браузер и перезагрузить систему, а после этого работать в интернете вы не пытались.

Для начала стоит отметить, что у вас тут же начнет тормозить операционная система. Дело все в том, что вирус прописывается в автозапуске, а это довольно сильно загружает процессор. Кроме того, зараза оставляет свои файлы в "Виндовс", тем самым замедляя работу. Если вы заметили что-то подобное, то, скорее всего, в ближайшем будущем вам придется задуматься, как разблокировать компьютер от вируса "МВД" самому.

Кроме того, если вы попытаетесь поработать в интернете, то у вас этого не получится - вместо браузера выскочит окно-блокиратор, которое сообщит о том, что вы должны выслать СМС-сообщение с определенным кодом, для получения разблокировки. Естественно, как уже было сказано, делать этого не надо. Так что, если вы лишились своего браузера, то стоит подумать о том, как разблокировать компьютер от вируса "МВД". Существует несколько хороших способов. Правда, использовать их надо комплексно.

Проверка

Итак, первый шаг, который потребуется сделать для проведения очистки вашего компьютера от сегодняшнего вируса - это самая банальная проверка операционной системы на наличие вирусов и троянов. Этот ход не избавит вас от заразы полностью, зато поможет исцелить большую часть файлов.

Для того чтобы практически ответить на вопрос о том, как разблокировать компьютер от вируса "МВД", придется купить Здесь прекрасно подойдет Dr.Web. Если он не нравится вам, то воспользуйтесь Nod32. Обновите базу данных о вирусах, а потом начните глубокое сканирование. Этот процесс может отнять довольно много времени. Тем не менее дождитесь результатов.

Все, что было обнаружено, придется вылечить. Будьте готовы к тому, что не все файлы поддадутся терапии. В этом случае их достаточно просто удалить. Закройте антивирусную программу, а потом приступайте к следующему этапу. Правда, если вы не особо беспокоились за безопасность вашего компьютера, то можно пропустить данный шаг из-за невозможности его использования.

Антишпион

Данное приложение прекрасно справляется с поиском и папок, которые содержат в себе вредоносное и опасное программное обеспечение. Проверка такой утилитой после антивируса -это прекрасный способ избавить систему от вирусов, которые очень хорошо шифруются. Запустите проверку, а потом удалите все то, что будет найдено. Если у вас не была установлена данная программа, то можно пропустить этот шаг. Ведь скачать Spy Hunter у вас не выйдет, пока вы не избавитесь от компьютерной заразы.

Работа в системе

Итак, теперь давайте посмотрим, что нам надо для того, чтобы ответить, как разблокировать компьютер от вируса "МВД". После сканирования придется проделать еще парочку манипуляций, после чего можно будет перезагрузиться.

Итак, первым делом отправляемся в реестр. Открыть его можно после выполнения команды "regedit". Перед этим нажмите Win+R, а потом напишите данную функцию. Зайдите в "Правку", а потом в "Поиск". Напишите в открывшейся строчке "МВД", а потом начните проверку. Удалите все, что было обнаружено, затем закрывайте реестр.

Теперь переходите в "Мой компьютер". Тут придется залезть в системную папку "Windows". Найдите там "System32", а в ней "Drivers". Загляните туда. Дважды кликните по надписи "etc", а затем откройте блокнотом "host". Вы увидите какие-то надписи. Не будем вникать в них - сейчас нам надо избавиться от блокировщика. Поэтому смело стираем все, что там написано, а потом сохраняем изменения. Теперь достаточно перезагрузить компьютер. Не помешает и заново переустановить браузер. Вот и все. Теперь вы знаете, как разблокировать компьютер от вируса "МВД" самому.

Обзор Samsung Galaxy A7 (2017): не боится воды и экономии Стоит ли покупать samsung a7

Делаем бэкап прошивки на андроиде

Как настроить файл подкачки?

Установка режима совместимости в Windows

Резервное копирование и восстановление драйверов Windows