Bilgisayar Ağı Modelleri ve Protokolleri

13.6.1. Genel görünüm

Genel anlamda protokol, hem etkileşim tarafları hem de bilinen davranış kurallarıdır. Aynısı ağ protokolleridir: Hem etkileşim tarafları için bilinen davranış kuralları. Ne, hangi noktada, hangi verileri yapmanız gerektiğine cevaben

Ağ bağlantılarının, hizmetlerin, teknolojilerin ve cihazların sistematik gelişimi ve standardizasyonu için, belirli çözümler geliştirmek mümkün olacağı temelinde temel ilkeleri, parametreleri ve terimleri tanımlayan bazı evrensel çerçeve sözleşmesi için gereklidir. Böyle bir çerçeve sözleşmesi, genel olarak, her seviyede ağ etkileşiminde bilgi almak ve iletmek için belirleyici prosedürü ağ modeli olarak adlandırılmıştır.

TCP / IP, IPX / SPX, NetBIOS / SMB olan çeşitli protokol yığınları vardır. Kendimizi TCP / IP yığınının göz önünde bulunduracağını, çünkü bu yığının protokolleri üzerine internetin tamamı inşa edildi.

13.6.2. TCP / IP Protokolü yığını

Ağ arayüzü seviyesi

Ağ arayüzleri herhangi bir protokol ile karşılaştırılmamıştır, ancak bugün hemen hemen tüm teknolojiler için destek uygular ve ağa bilgisayar dernek protokolleri.

Firewalk seviyesi

Bağlantının düzeyinde, veri yönlendirme görevleri çözülür. Bu seviyede birkaç protokol var.

□ IP (İnternet Protokolü - Firewalk Protokolü). Ağlar arasındaki verileri aktarma görevini çözer.

□ RIP (Yönlendirme Bilgisi Protokolü - Yönlendirme Bilgisi Protokolü) ve OSPF (ilk önce en kısa yolun seçilmesi - ilk önce). Optimum veri aktarım rotasını seçmekten sorumlu rota bilgilerini toplamak ve yapılandırmak için protokoller.

□ ICMP (İnternet Kontrol Mesaj Protokolü - Aralıksız Mesajlaşma İletilerinin Protokolü). Bu protokolle, teslimat hataları ve paketlerin ömrünün uzunluğu ile ilgili bilgiler toplanır ve ağdaki istenen düğümün varlığını onaylayan mesajları test edin.

Taşıma seviyesi

Taşıma seviyesi veri dağıtım mekanizmalarını sağlar.

□ TCP (İletim Kontrol Protokolü - İletim Yönetimi Protokolü). Uzak işlemler ile paket dağıtım hatası işleme mekanizması arasında mantıksal bir bağlantı oluşturma kurallarını açıklar ("başarısız" paketlerin yeniden gönderilmesi mekanizması).

□ UDP (Kullanıcı Datagramm Protokolü - Özel Datagramlar Protokolü). Mantıksal bir bağlantı kurmadan ve paket teslimat hatalarını kontrol etmeden basitleştirilmiş veri teslimi protokolü.

Uygulamalı Seviye

Uygulamalı seviye uygulanan protokolleri içerir. Bu protokollerin çoğu, bunlara dayanarak ilgili uygulama programlarıyla ilişkilidir.

□ FTP (Dosya TRANCFER protokolü - dosya aktarım protokolü). Bir taşıma protokolü olarak, bu protokol, çok sayıda ara düğümden gelen dosya aktarımının güvenilirliğini artıran TCP'yi kullanır.

□ TFTP (TRIVIAL DOSYA TRANCFER Protokolü - En basit dosya transfer protokolü). Bu protokol UDP'ye dayanmaktadır ve yerel ağlarda kullanılır.

□ SNMP (Basit Ağ Yönetimi Protokolü - Basit Ağ Yönetimi Protokolü).

□ Telnet, uzak istasyon terminalini taklit etmek için kullanılan bir protokoldür.

□ SMTP (Basit Posta Transfer Protokolü - Basit Mesaj Aktarım Protokolü). TCP Transport Protokolünü kullanarak e-posta mesajları gönderir.

□ HTTP (Hiper Metin Transfer Protokolü - Köprü Metni İletim Protokolü). Dünya çapında web'in temel protokolü, bugün olmayan interneti hayal etmek imkansızdır. Sitelerin sayfalarının bilgisayarlarımıza devredilmesini sağlayan budur.

Listelenen temel protokollere ek olarak, uygulama seviyesindeki TCP / IP yığını daha birçok protokol içerir.

13.6.3. Ağ modeli OSI

TCP / IP protokol yığını zaten çok çeşitli ağların işleyişini tamamen sağladığında, Uluslararası Standartlaşma Örgütü, ISO), açık sistemlerin (açık sistemler ara bağlantısı, OSI) bir etkileşim modeli geliştirmiştir. Bu model o kadar başarılı olduğu ortaya çıktı ki, birçok ağ işlemi ve problemi OSI modeli açısından tanımlamak için gelenekseldir. OSI modelinde, üç temel kavram: seviye, arayüz ve protokol.

Seviyeler 7. (üst seviye) 1'in (alt seviye) ile numaralandırılmıştır. Seviye ne kadar yüksek olursa, o kadar küresel olarak kendileri tarafından çözülen görevler. Her üst düzey, işlevselliğini, temel seviyeden hizmet alır ve kontrol eder. Yönetim ve Aktarım Servisleri, standart arayüzler aracılığıyla gerçekleştirilir, bu sayede, üst seviyenin, altta yatan seviye hizmetlerinin hizmetleri nasıl uyguladığı detayından izole edilir. Bir düğümdeki bitişik seviyelerin etkileşimi arayüzler aracılığıyla gerçekleştirilir.

Çok uzun zaman önce, yerel ağların organizasyonu doğru protokolün zorunlu kullanımı gerektiriyordu. Böyle bir seçimin, bunun için hangi bilgisayarlara bağlı olabileceği üzerine bir etkisi vardı. Bugün, bu sorun pratik olarak kayboldu. Modern ağlar daha önce var olan her şeyi değiştirdi. Bu, herhangi bir işletim sisteminde kullanılabilecek evrensel bir çözümdür.

Terminoloji

Ağ protokolü, programların iletildiği ayarlanan dilidir. Veri aktarımı, kablodaki bazı parçaların bir hareketidir. Hedef bilgisayara ulaşmak için ve veri biçiminde görünmesi için belirli bir kural kümesi gereklidir. Standart protokollerde yazıldılar. Genellikle yuva seviyelerine sahip olduklarını söylerler. Bu ne demek? Örneğin, tanımların bir listesi olan bir fiziksel seviye vardır, örneğin, bir ağ kablosu, onun yaşamın kalınlığı ve diğer parametreler nasıl olabilir? Diyelim ki çalışma kablosu hakkında konuşuyoruz. Sonra veri paketleri üzerine gönderilecektir. Ama bilgisayarlardan hangisini alacak? Burada kanal seviyesi çalışmaya döner, paketlerin başlığı her makinenin fiziksel adresini gösterir - içinde belirli sayıda sakinlik MAC adresi olarak adlandırılır.

Ağ hiyerarşisi

Kanal seviyesi Ethernet ile çakışıyor. Paket, türünü belirten bir dizi özel parametre içerir. Veriler doğrudan bu türe bağlıdır ve içerikleri ağ seviyesine aittir. En yaygın iki protokol vardır: ARP, Mac'teki IP adreslerini ve IP protokolünün kendisini dönüştürmekten sorumludur. IP paketinin yapısını inceleyebilirsiniz. Bu aktarılan tüm veriler zaten belirli bir ağ adresine gönderilir. Paket, protokol türünü belirten, yerleşik formatta bir numara vardır.

İki tip en yaygındır: TCP ve UDP. Aralarında belirli bir fark vardır, bu da birincisi maksimum güvenilirlik derecesi ile karakterize edilir, çünkü bir paket gönderirken, sürekli olarak makbuzu için bir istek gönderir. İkinci Ağ Protokolü, örneğin İnternet radyo dinlerken uygun bir araçtır. Makbuzlarının gerçeğini doğrulamadan paket gönderileceği varsayılmaktadır. Eğer ulaşırsa, radyoyu dinleyebilirsiniz ve değilse, kontrol ve kontrolde hiçbir anlam ifade etmeyin.

Teslimat paketlerinin özellikleri

Bağlantı noktası, gönderildiği pakette tanımlanır. Tipik olarak, bu parametre, uygulama seviyesindeki protokol türüne göre belirlenir - bilgilerin yönlendirileceği uygulamaya bağlı olarak. Standart olmayan hizmetler portlarını kullanabilirsiniz, kimse bunu yasaklamaz. Bu durumda en ünlü ağ protokolleri HTTP ve POP3'tür. Belirli bir paket hiyerarşisini alır. Ethernet paketi iç içe geçmiş IP, ardından TCP veya UDP'dir ve daha sonra belirli bir uygulamaya odaklanmış veri.

Ayırt edici özellikler

Protokollerin aksine, ağ protokolü, belirli bir aparata bağlanmaz. Uygulamaları yazılım düzeyinde gerçekleşir, böylece herhangi bir zamanda kurulabilir ve kaldırılabilirler.

IP ve TCP / IP

Bu ağ protokolü sadece internette değil, aynı zamanda içinde de taşıma ve ağ seviyesidir, böylece bloklara veri iletir. Çok uzun bir süredir, yalnızca UNIX ağlarında kullanıldı ve şimdi internetin oldukça hızlı bir şekilde büyüdüğü, IP Ağ Protokolü neredeyse her birinin yerel bilgisayar ağlarının her birinde kullanılmaya başladı. Şu anda, işletim sistemlerinde faaliyet gösteren çoğu hizmetin ana protokolü olarak görev yapmaktadır.

Yerel ve anahtarlanmış ağlar

Eski ağ protokolleri bazı özel bilgi talep etti ve TCP / IP, ağ kartlarını hiç görmemiş olan bu tür kullanıcılar için de geçerlidir. Modem veya yerel bir ağ kullanarak internet erişimi aynı protokolün kullanımına tabidir. Ve ayarının işlemi tamamen kullanılan bileşiğin türüne bağlıdır. Ağ katman protokollerinin diğerlerinden farklı olduğunu ve yerel ağa erişim parametrelerinin veya modemin kullandığını da belirtmekte fayda var. Anahtarlı bağlantı, sağlayıcının kendisi tarafından sağlanan otomatik yapılandırma programını kullanarak yüklemek daha iyidir. Aksi takdirde, gerekli tüm parametreleri manuel olarak girmeniz gerekir. Ana ağ protokollerini düşünebilirsiniz.

IPX protokolü

Bu kit, kendi netware işletim sistemi için kullanılmak üzere Novell tarafından geliştirilmiştir. IPX kısmen TCP / IP'ye benzer, yani bu paketten bazı protokoller içine dahil edilmiştir, ancak şirket telif hakkını korur. Ancak, Microsoft, Windows ailesinden işletim sistemleri için tasarlanmış, bununla uyumlu kendi protokolünü yarattı. IPX, işlevsellik açısından IP'ye benzer bir ağ protokolüdür. SPX, bireysel makineler arasında parti verilerinin değişimini sağlamak için tasarlanmış bir taşıma seviyesi için bir araçtır.

Şu anda, bu protokol yalnızca NetWare işletim sisteminin eski sürümlerinin kurulduğu sunucuları olan ağlarda kullanılır. Genellikle diğer bazı ağ protokolleri kümeleriyle birlikte kullanılır. Şimdi, Nowell, yeni TCP / IP Evrensel Protokolüne tamamen geçti.

Netbeui.

Bu ağ protokolü küçük ölçekli ağlarda uygulanır. İlk önce Windows NT 3.1'de, ayrıca varsayılan olarak kullanıldığı bu sistemin sonraki birkaç sürümünde tanıtıldı. Sistemlerin en son sürümlerinde, yeri zaten bize bilinen TCP / IP tarafından alındı. Bu protokol oldukça basittir, daha gelişmiş sürümlerde kullanılan birçok fonksiyondan yoksundur. Bir güvenlik duvarı için uygun değildir. Basit için faydalı olabilir, ancak şimdi standart bir işletim sistemi bileşeni olarak bile temsil edilmez, bağımsız olarak diskten yüklenmesi gerekir.

Netbeui, doğrudan bir kablo bağlantısı oluşturmak için uygun bir araçtır ve bu anlamda, Windows 9X sürümlerinde eşler arası bir ağ oluşturmak için gereken minimum bir protokoldür.

bulgular

Bazı anları hatırlamak önemlidir. Şu anda artık bir ağ protokolü yok. Bununla birlikte, bunların hepsinin iletişim kurması amaçlanmıştır, ancak her birinin tamamen farklı görevleri vardır, gerisi ile karşılaştırıldığında avantajlar ve dezavantajlar vardır. Her birinin kullanımı, genellikle protokolün kendisine yazılan belirli çalışma koşullarının varlığını içerir. Bir veya başka bir çözüm seçerken, bu parametreye güvenmek gerekir.

Yerel ağlarda, düğümlerin etkileşimini organize etmedeki ana rol, tamamen tanımlanmış bir LCS topolojisine odaklanan kanal seviyesi protokolüne aittir. Böylece, bu seviyenin en popüler protokolü - Ethernet - tüm ağ düğümleri için toplam veri yolu topolojisi için tasarlanmıştır. Aynı zamanda, PC Ağı arasında basit kablo bağlantıları kullanılır ve donanım ve yazılım çözümlerinin maliyetini basitleştirmek ve azaltmak, tüm PC tarafından zaman ayırma modunda (TDH modunda) kabloları paylaşır. Böyle basit çözümler, birinci LCS'nin geliştiricilerin, yirminci yüzyılın 70'sinin ikinci yarısında, olumlu ve olumsuz sonuçlarla birlikte, olumlu ve olumsuz sonuçların yanı sıra, üretkenlik ve güvenilirlik konusunda kısıtlamalardır.

En basit topolojiye sahip olan LC'lerde (toplam lastik, halka, yıldız) Bilgi aktarmanın sadece bir yolu vardır, ağ performansı bu yolun verimiyle sınırlıdır ve ağın güvenilirliği yolun güvenilirliğidir. Bu nedenle, özel iletişim aygıtları (köprüler, anahtarlar, yönlendiriciler) kullanarak yerel ağların kullanımının geliştirilmesi ve genişlemesi ile bu kısıtlamalar yavaş yavaş rol aldı. Temel LCS yapılandırmaları (lastik, halka), düğümler arasında paralel ve yedekleme yolları olan yerel ağların daha karmaşık bağlantılarının oluşturulduğu temel bağlantılar haline gelmiştir.

Bununla birlikte, yerel ağların temel yapıları dahilinde, aynı Ethernet ve belirteç halkası protokolleri çalışmaya devam eder. Bu yapıları (segmentleri) ortak, daha karmaşık bir yerel ağın birleştirilmesi, ek ekipman kullanılarak gerçekleştirilir ve böyle bir ağın PC'nin etkileşimi diğer protokoller kullanıyor.

Yerel ağların geliştirilmesinde, belirtilenler dışında, başka eğilimler var:

· Paylaşılan veri aktarım ortamlarının ve RS ağının bireysel iletişim hatlarına bağlı olduğu aktif anahtarların kullanımına geçişi reddetmek;

· Switches - tam çift yönlü kullanırken LCS'de yeni bir çalışma modunun ortaya çıkması (Yerel RS ağlarının temel yapılarında, yarı çift taraflı olarak çalışsa da, istasyonun her seferinde veya verilerini aktardığından veya başkalarını kabul ettiğinden, ama aynı anda yapmaz). Bugün, her LCS teknolojisi hem yarı çift yönlü hem de tam çift yönlü modlarda çalışmak için uyarlanmıştır.

LCS protokollerinin standardizasyonu, 1980 yılında IEEE Enstitüsü'nde düzenlenen 802 komitesi tarafından yapıldı. IEEE 802.x ailesinin standartları, VOB modelinin sadece iki alt seviyesini - fiziksel ve kanalını kapsar. Bu, yerel ağların özelliklerini, ağdan başlayarak, herhangi bir sınıf ağları için ortak özelliklere sahip olan bu seviyelerdir.

Yerel ağlarda, belirtildiği gibi, kanal seviyesi iki süite ayrılır:

· Mantık Veri Transferi (LLC);

· Çevreye (MAS) giriş kontrolü.

LC ve LLC protokolleri karşılıklı olarak bağımsızdır, yani Her MAC Sublayer protokolü herhangi bir LLC Sublayer Protokolü ile çalışabilir ve bunun tersi de geçerlidir.

Mac Sublayer, genel iletim ortamının paylaşılmasını sağlar ve LLC kumaş, kare transferi ile farklı bir ulaşım hizmetleri seviyesi olan kare transferi ile düzenlenir. Modern LC'lerde, paylaşılan ortama çeşitli erişimi uygulayan ve Ethernet teknolojilerinin, Hızlı Ethernet, Gigabit Ethernet, Token halkası, FDDI, 100VG-Anylan'ın özelliklerini belirleyen birkaç MAC alt hat protokolü.

ProtokolLlc. LSK teknolojisi için, bu protokol, nakliye hizmetinin gerekli kalitesini sağlar. Ağ protokolleri ile MAC sublay protokolleri arasındaki durumu işgal eder. LLC protokolüne göre, çerçeveler bir datagram tarafından iletilir veya etkileşim ağ istasyonları ile çarpıklıklarınız varsa, etkileşimli ağ istasyonları ile karelerin geri kazanılması arasında bir bağlantı kurulması ile birlikte.

LLC protokolünün üç çalışma modu ayırt edilir:

· LLC1 - Bağlanmadan ve onayı olmadan prosedür. Bu bir datagram modudur. Genellikle, hatalardan sonra veri geri kazanımı ve verilerin sıralanması, aşırı seviyelerin protokolleri tarafından gerçekleştirildiğinde kullanılır;

· LLC2 - Bağlantı ve onay ile prosedür. Bu protokole göre, etkileşimli PC'ler arasındaki iletimin başlamasından önce mantıksal bir bağlantı kurulur ve gerekirse, hatalardan sonra çerçeve geri kazanım prosedürleri yapılır ve monte edilmiş bağlantı içindeki çerçeve akışını kolaylaştırır (protokol, kullanılan sürgülü pencere modunda çalışır) ARQ ağlarında). LLC2 protokolünün mantıksal kanalı dubleks, yani. Veriler her iki yönde de eşzamanlı olarak iletilebilir;

· LLC3 - Bir bileşik oluşturmadan prosedür, ancak onaylayan. Bu, veri göndermeden önce geçici gecikmeler (bir bağlantı kurmakla ilişkili) izin verilmediğinde, veri göndermeden önce izin verilmezse, ancak veri alımının doğruluğunun onayı gerekli olduğunda, kullanılmış ek bir protokoldür. LLC3 protokolü, endüstriyel yönetim ağlarındaki gerçek zamanlı ağlarda kullanılır.

Bu üç protokol, IEEE 802.x standartları tarafından tanımlanan iletilen ortama erişim yöntemlerinde yaygındır.

Amaçlı Frame LLC Sublayer, üç türe bölünmüştür (veri iletimi için), yöneticiler (LLC2 prosedürlerinin komutlarını ve yanıtlarını iletmek için) ve ölçülmeyen (ölçülen komutları ve cevapları LLC1 ve LLC2'yi iletmek için).

Tüm çerçeveler aynı formata sahiptir: Gönderen adresi, alıcı adresi, kontrol alanı (veri iletiminin doğruluğunu kontrol etmek için bilgilerin), veri alanını ve LLC'yi belirlemek için iki bayt bayrağı "bayrak" çerçeve sınırları. Veri alanı kontrol ve ölçülen çerçevelerde bulunamaz. Bilgi çerçevelerinde, ek olarak, seçilen çerçevenin sayısını ve aşağıdaki gibi gönderilen çerçeve numarasını belirlemek için kutunun yanı sıra bir alan var.

Yerel ağlarda, düğümlerin etkileşimini organize etmedeki ana rol, tamamen tanımlanmış bir LCS topolojisine odaklanan kanal seviyesi protokolüne aittir. Böylece, bu seviyenin en popüler protokolü - Ethernet - tüm ağ düğümleri için toplam veri yolu topolojisi için tasarlanmıştır. Aynı zamanda, PC Ağı arasında basit kablo bağlantıları kullanılır ve donanım ve yazılım çözümlerinin maliyetini basitleştirmek ve azaltmak, tüm PC tarafından zaman ayırma modunda (TDH modunda) kabloları paylaşır. Böyle basit çözümler, birinci LCS'nin geliştiricilerin, yirminci yüzyılın 70'sinin ikinci yarısında, olumlu ve olumsuz sonuçlarla birlikte, olumlu ve olumsuz sonuçların yanı sıra, üretkenlik ve güvenilirlik konusunda kısıtlamalardır.

En basit topolojiye sahip olan LCS'de ("Toplam Otobüs", "Yüzük", "Yıldız") Bilgi aktarmanın tek yolu var, ağ performansı bu yolun verimiyle sınırlıdır ve ağın güvenilirliğidir. yolun güvenilirliği. Bu nedenle, özel iletişim aygıtları (köprüler, anahtarlar, yönlendiriciler) kullanarak yerel ağların kullanımının geliştirilmesi ve genişlemesi ile bu kısıtlamalar yavaş yavaş rol aldı. Temel LCS yapılandırmaları ("lastik", "halka"), düğümler arasındaki paralel ve yedekleme yolları olan yerel ağların daha karmaşık bağlantılarının oluşturulduğu temel bağlantılara dönüştü.

Bununla birlikte, yerel ağların temel yapıları dahilinde, aynı Ethernet ve belirteç halkası protokolleri çalışmaya devam eder. Bu yapıları (segmentleri) ortak, daha karmaşık bir yerel ağın birleştirilmesi, ek ekipman kullanılarak gerçekleştirilir ve böyle bir ağın PC'nin etkileşimi diğer protokoller kullanıyor.

Yerel ağların geliştirilmesinde, belirtilenler dışında, başka eğilimler var:

Paylaşılan veri aktarım ortamlarının ve RS ağının bireysel iletişim hatlarına bağlı olduğu aktif anahtarların kullanımına geçişin reddedilmesi;

Anahtarları kullanırken LCS'de yeni bir çalışma modunun ortaya çıkışı - (Yerel RS ağlarının temel yapılarında, yarı çift taraflı olarak çalışsa da, istasyonun her seferinde veya verilerini aktardığından veya başkalarını kabul ettiğinden, ancak aynı anda yapmaz). Bugün, her LCS teknolojisi hem yarı çift yönlü hem de tam çift yönlü modlarda çalışmak için uyarlanmıştır.

LCS protokollerinin standardizasyonu, 1980 yılında IEEE Enstitüsü'nde düzenlenen 802 komitesi tarafından yapıldı. IEEE 802.x ailesinin standartları, VOB modelinin sadece iki alt seviyesini - fiziksel ve kanalını kapsar. Bu, yerel ağların özelliklerini, ağdan başlayarak, herhangi bir sınıf ağları için ortak özelliklere sahip olan bu seviyelerdir.

Yerel ağlarda, belirtildiği gibi, kanal seviyesi iki süite ayrılır:

Mantıksal Veri Aktarımı (LLC);

Çevreye (Mac) erişim kontrolü.

Mac ve LLC'nin protokolleri karşılıklı olarak bağımsızdır, yani MAC SubClode'nın her bir protokolü, herhangi bir LLC sublayer protokolüyle çalışabilir ve bunun tersi de geçerlidir.

Mac Sublayer, genel iletim ortamının paylaşılmasını sağlar ve LLC kumaş, kare transferi ile farklı bir ulaşım hizmetleri seviyesi olan kare transferi ile düzenlenir. Modern LC'lerde, paylaşılan ortama çeşitli erişimi uygulayan ve Ethernet teknolojilerinin, Hızlı Ethernet, Gigabit Ethernet, Token halkası, FDDI, 100VG-Anylan'ın özelliklerini belirleyen birkaç MAC alt hat protokolü.

LLC protokolü. LSK teknolojisi için, bu protokol, nakliye hizmetinin gerekli kalitesini sağlar. Ağ protokolleri ile MAC sublay protokolleri arasındaki durumu işgal eder. LLC protokolüne göre, çerçeveler bir datagram tarafından iletilir veya etkileşim ağ istasyonları ile çarpıklıklarınız varsa, etkileşimli ağ istasyonları ile karelerin geri kazanılması arasında bir bağlantı kurulması ile birlikte.

LLC protokolünün üç çalışma modu ayırt edilir:

LLC1 - Bağlanmadan ve onayı olmadan prosedür. Bu bir datagram modudur. Genellikle, hatalardan sonra veri geri kazanımı ve verilerin sıralanması, aşırı seviyelerin protokolleri tarafından gerçekleştirildiğinde kullanılır;

LLC2, bir bileşik ve onay prosedürüdür. Bu protokole göre, etkileşimli PC'ler arasındaki iletimin başlamasından önce mantıksal bir bağlantı kurulur ve gerekirse, hatalardan sonra çerçeve geri kazanım prosedürleri yapılır ve monte edilmiş bağlantı içindeki çerçeve akışını kolaylaştırır (protokol, kullanılan sürgülü pencere modunda çalışır) ARQ ağlarında). LLC2 Mantıksal Kanal Dubleks, yani veriler her iki yönde de aynı anda iletilebilir;

LLC3, bir bağlantı kurmadan, ancak onay ile prosedürdür. Bu, veri göndermeden önce geçici gecikmeler (bir bağlantı kurmakla ilişkili) izin verilmediğinde, veri göndermeden önce izin verilmezse, ancak veri alımının doğruluğunun onayı gerekli olduğunda, kullanılmış ek bir protokoldür. LLC3 protokolü, endüstriyel yönetim ağlarındaki gerçek zamanlı ağlarda kullanılır.

Bu üç protokol, IEEE 802.x standartları tarafından tanımlanan iletilen ortama erişim yöntemlerinde yaygındır.

Amaçlı Frame LLC Sublayer, üç türe bölünmüştür (veri iletimi için), yöneticiler (LLC2 prosedürlerinin komutlarını ve yanıtlarını iletmek için) ve ölçülmeyen (ölçülen komutları ve cevapları LLC1 ve LLC2'yi iletmek için).

Tüm çerçeveler aynı formata sahiptir: Gönderen adresi, alıcı adresi, kontrol alanı (veri iletiminin doğruluğunu kontrol etmek için bilgilerin), veri alanını ve LLC'yi belirlemek için iki bayt bayrağı "bayrak" çerçeve sınırları. Veri alanı kontrol ve ölçülen çerçevelerde bulunamaz. Bilgi çerçevelerinde, ek olarak, seçilen çerçevenin sayısını ve aşağıdaki gibi gönderilen çerçeve numarasını belirlemek için kutunun yanı sıra bir alan var.

Ethernet teknolojisi (standart 802.3). Bu, yerel ağların en yaygın standardıdır. Bu protokol için şu anda 5 milyondan fazla LC'dir. Bütün bir teknoloji ailesini oluşturan Ethernet teknolojisinin birkaç seçenekleri ve modifikasyonu vardır. Bunlardan en ünlü, IEEE 802.3 standardının 10 megabit versiyonunun yanı sıra yeni yüksek hızlı Hızlı Ethernet ve Gigabit Ethernet teknolojileridir. Tüm bu seçenekler ve değişiklikler, fiziksel veri ortamı türüyle karakterize edilir.

Her tür ethernet standartları, CSMA / CD rasgele erişim yöntemi olan aktarma ortamına aynı erişim yöntemini kullanır. Kolektif erişim modunda çalışan ve herhangi bir iki ağ düğümü arasında veri aktarmak için kullanılan paylaşılan bir mantık veri yolu olan ağlarda yalnızca kullanılır. Böyle bir erişim yöntemi, doğada olasılıkdır: Şanzıman ortamını alma olasılığı, ağ yüküne bağlıdır. Ağın önemli bir yüklenmesi ile çarpışmaların yoğunluğu artar ve yararlı bant genişliği keskin bir şekilde düşer.

Faydalı ağ bant genişliği, çerçeve veri alanını taşıyan kullanıcı verilerinin transfer hızıdır. Personel bilgisi pahasına, Intercader aralıkları ve çevreye erişim beklentilerindeki Ethernet protokolünün nominal bit hızından her zaman daha azdır. Minimum uzunluktaki kareleri (72 bayt) aktarırken, Ethernet segmentindeki maksimum bant genişliği 14880 çerçeve / s'dir ve yararlı bant genişliği sadece 5.48 Mbps'dir, bu da nominal bant genişliği - 10 Mbps'nin yarısını aşan 5.48 Mbps'dir. Maksimum uzunluk (1518 bayt) kare iletirken, faydalı bant genişliği, protokolün nominal hızına yakın olan 9.76 Mbps'dir. Son olarak, 512 baytta bir veri alanına sahip orta uzunluktaki çerçeveler kullanıldığında, yararlı bant genişliği 9.29 Mbps, yani, ayrıca 10 Mbps'nin maksimum bant genişliğinden de farklıdır. Bu tür hızların, diğer bileşenlerin diğer bileşenler diğer etkileşimli düğümlere müdahale etmediklerinde sadece çarpışmaların yokluğunda gerçekleştirildiğine dikkat edilmelidir. Çarpışma ve erişimin erişiminin olmadığı ağ kullanım oranı, maksimum 0,96 değeridir.

Ethernet teknolojisi, ortak bir adres formatına sahip olan 4 farklı kareyi destekler. Çerçeve tanıma otomatik olarak gerçekleştirilir. Örnek olarak, çerçeve yapısını 802.3 / LLC veriyoruz.

Böyle bir çerçeve aşağıdaki alanlara sahiptir:

Giriş alanı - Manchester kodlamasını uygulamak için kullanılan yedi senkronize edici bayt 10101010'dan oluşur;

İlk çerçeve sınırlayıcı - bir bayt 10101011'den oluşur ve bir sonraki baytın, çerçevenin başlığının ilk baytı olduğunu gösterir;

Hedef adres, 6 baytının uzunluğudır, adresin türünün oluşturduğu işaretleri içerir - birey (çerçeve bir PC'ye gönderilir), Grup (çerçeve RS grubuna gönderilir), yayın (tüm PC için) ağ);

Kaynak Adres (Gönderen) - Uzunluğu 2 veya 6 bayt;

Veri alan uzunluğu - 2 baytlık alan, veri alanının uzunluğunu çerçevedeki uzunluğunu belirler;

Veri alanı - 0 ila 1500 bayt uzunluğu. Bu alanın uzunluğu 46 bayttan azsa, sözde doldurma alanı, çerçeveyi 46 baytın minimum değerli değerine desteklemek için kullanılır;

Doldurma alanı, veri alanının minimum uzunluğunu 46 bayttaki minimum uzunluğunu sağlamak için (bu, hata algılama mekanizmasının doğru çalışması için gereklidir). Veri alanının uzunluğu yeterli ise, çerçevedeki doldurma alanı eksiktir;

Checksum alanı - 4 bayttan oluşur ve kabul edilen çerçevedeki hataları tespit etmek için alıcı tarafta kullanılan bir sağlama toplamı içerir.

Fiziksel ortamın türüne bağlı olarak IEEE 802.3'e göre, aşağıdaki özellikleri ayırt eder:

10Base-5, kalın bir koaksiyel kablodır (0.5 inç çap), ağ segmentinin maksimum uzunluğu 500 metredir;

10Base-2, ince bir koaksiyel kablo (0.25 inç çap), tekrarlayan olmayan segmentin maksimum uzunluğu 185 metredir;

10 Base-T, konsantratöre dayanan yıldız bazlı bir topolojiyi oluşturan korunmamış bükülmüş bir çifttir. Hub ve PC arasındaki mesafe 100 metreden fazla değildir;

10BASE-F - Yıldız şeklindeki topolojiyi oluşturan fiber-optik kablo. Hub ile PC arasındaki mesafe, bu şartname için çeşitli seçenekler için 1000 m ve 2000 m'ye kadardır.

Bu şartnamelerde, 10 numaralı bir veri aktarımını (10 Mbps) belirir, Kelime tabanı, 10 MHz'in tek bir baz frekansında, son sembol (5, 2, T, F) kablodır. Tür.

Tüm Ethernet standartları için, aşağıdaki özellikler ve kısıtlamalar gerçekleşir:

Nominal Bant Genişliği - 10 Mbps;

Ağdaki maksimum bilgisayar sayısı - 1024;

Ağdaki düğümler arasındaki maksimum mesafe 2500 m'dir;

Maksimum koaksiyel ağ segment sayısı 5'dir;

Segmentin maksimum uzunluğu 100 m (10Base-T için) ila 2000 m (10base-F için);

Herhangi bir ağ istasyonu arasındaki maksimum tekrarlayıcı sayısı 4'tür.

Tecken Ring Technology (Standart 802.5). Bölünmüş çevre burada kullanılır.

tüm RS ağını halkaya bağlayan kablo segmentlerinden oluşan veri aktarımı. Halka (paylaşılan kaynak), halkaları belirli bir sırayla kullanmak için halkaları kullanma hakkının transferini temel alarak belirleyici erişim kullanır. Bu hak bir marker yardımı ile ihanet edildi. Bir işaretleyici erişim yöntemi, her bir PC'nin işaretçinin ciro süresi boyunca halkaya erişmesini sağlar. İşaretçiye öncelikli mülkiyeti kullanılır - 0 (düşük öncelikli) ila 7 (yüce). Geçerli çerçevenin önceliği, daha fazla öncelikli çerçeve yoksa, halka yakalayabilen istasyonun kendisi tarafından belirlenir.

Tecken halka ağlarında, blendajlı ve korumasız bükülmüş çift ve fiber optik kablo, fiziksel bir veri ortamı olarak kullanılır. Ağlar iki bit oranı - 4 ve 16 Mbps ve bir halka'da çalışır, tüm RS bir hızda çalışmalıdır. Maksimum halka uzunluğu 4 km ve halka - 260'daki maksimum PC sayısıdır. Maksimum halka uzunluğu üzerindeki kısıtlamalar, işaretçinin halkadaki ciro süresi ile ilişkilidir. Halka 260 istasyonlarında ve işaretçinin her bir istasyon tarafından tutma süresi 10 ms ise, toplam ciroyu tamamladıktan sonra işaretleyici aktif monitöre geri döner. Uzun bir mesajı kırırken, örneğin, 50 kare, bu mesaj, 260 s'den sonra alıcı tarafından en iyi şekilde kabul edilecektir (yalnızca RS-Gönderen aktif olduğunda), bu da her zaman kullanıcılar için kabul edilemez.

Standart 802.5'teki maksimum çerçeve boyutu tanımlanmamıştır. Genellikle 4 Mbps ağ için 4 KB'a eşit ve 16 Mbps ağ için 16 KB'a eşittir.

16 Mbit / s ağlarında, halka erişmek için daha verimli bir algoritma da kullanılır. Bu, erken salınımlı bir algoritma (ETR): İstasyon, bir sonraki istasyonun erişim işaretçisini, bu çerçevenin halkasına geri dönmeyi beklemeden, çerçevesinin son bitini aktarmanın sonundan hemen sonra, bu çerçevenin geri dönüşünü ve yoğun bir işaretleyiciyi iletir. Bu durumda, çerçeveler, halka bant genişliğini kullanmanın verimliliğini önemli ölçüde artıran çeşitli istasyonların çerçeveleri ile aynı anda iletilecektir. Tabii ki, bu durumda, her anda, sadece halka içindeki bir çerçeve oluşturabilir, bu noktada erişim işaretçisine sahip olan ve istasyonların geri kalanı yalnızca diğer insanların çerçevelerini röletler.

TECK Ring teknolojisi Ethernet teknolojisi ile önemli ölçüde daha karmaşıktır. Hata toleransı içerir: geri besleme halkaları nedeniyle, istasyonlardan biri (aktif monitör), bir işaretçinin varlığını sürekli kontrol eder, işaretleyici ve veri çerçevelerinin ciro süresi, tespit edilen ağ hataları otomatik olarak ortadan kaldırılır, örneğin, kaybolan işaretleyici geri yüklenebilir. Aktif monitörün arızası durumunda, yeni bir aktif monitör seçilir ve başlatma işlemi tekrarlanır.

Token Halkası Standardı (bu ağların teknolojisi, 1984'te bu teknolojideki bir modist olan IBM tarafından geliştirilmiştir) başlangıçta, ağdaki bağlantıların MAU, T adında olan göbeklerle yapılması öngörülmüştür.

E. Çoklu erişim cihazları. Hub pasif olabilir (bu bağlantı noktalarına bağlı bilgisayarın halka tarafından oluşturulması ve aynı zamanda bu bağlantı noktasına bağlı bilgisayarın kapanmasını sağlar) veya aktif hale getirilmesini sağlar (sinyalin yenilenmesinin fonksiyonlarını gerçekleştirir) bazen tekrarlayıcı olarak adlandırılır).

Tecken halkası ağları için, yıldız halkası topolojisi karakteristiktir: PC, yıldızın topolojisindeki göbeklere bağlıdır ve hub'lar (RI) ve halka (RO) içindeki (RI) ve halka (RO) içindeki özel halkalardan (RO) birleştirilir. bir gövde fiziksel yüzüğü. Token halkası ağı, köprüler tarafından ayrılmış birden fazla halkaya göre, muhataplara yönlendirme çerçeveleri (her bir çerçeve, rota geçen halkaları olan bir alanla donatılmıştır) dayanabilir.

Son zamanlarda, IBM'nin belirteci halkası teknolojisi yeni bir gelişme aldı: 100 ve 155 Mbps'de bit hızlarını destekleyen bu teknolojinin (HSTR) yeni bir versiyonu önerildi. Aynı zamanda, Token Ring teknolojisinin ana özellikleri 16 Mbit / s korunur.

FDDI teknolojisi. Bu, verileri iletmek için bir fiber optik kablonun kullanıldığı ilk LCS teknolojisidir. 1988 yılında ortaya çıktı ve resmi adı - elyaf engelli veri arayüzü (fiber dağıtılmış veri arayüzü, FDDI). Halen, fiber optik kablo hariç, korumasız bükülmüş buhar fiziksel bir ortam olarak kullanılır.

FDDI teknolojisi, ağlar arasındaki bagaj bağlantılarında, kurumsal ve kentsel ağlarda, yüksek performanslı sunucuların bir ağına bağlanmak için tasarlanmıştır. Bu nedenle, yüksek veri aktarım hızı (100 Mbps), protokol seviyesinde hata toleransı ve ağ düğümleri arasındaki uzun mesafeler sağlar. Bütün bunlar ağa bağlanma maliyetini etkiledi: İstemci bilgisayarları bağlamak için bu teknoloji çok pahalıydı.

Teck Ring ve FDDI teknolojileri arasında önemli bir süreklilik var. Token halka teknolojisinin ana fikirleri, FDDI teknolojisinde, özellikle halka topolojisi ve bir işaretleyici erişim yönteminde algılanır ve gelişme kazanılır.

Bilgisayar Ağları ve Ağ Teknolojileri

Veri aktarımı için FDDI ağı, PC arasındaki ana ve yedekleme iletimi yollarını oluşturan iki fiber optik halkadır. Ağ istasyonları her iki halkaya da bağlanır. Sadece ana halka normal modda yer almaktadır. Ana halkanın herhangi bir bölümünün başarısız olması durumunda, bir yedek halka ile birleştirilir, tek bir halkayı yeniden şekillendirir (bu, halkaların "pıhtılaşma" modudur) hub ve ağ bağdaştırıcılarıyla. Arızalardaki "pıhtılaşma" prosedürünün varlığı, ağın hata toleransını arttırmanın ana yoludur. Ağdaki başarısızlıkları belirlemek ve performansını geri yüklemek için başka prosedürler vardır.

Marker, FDDI ağında kullanılan iletim ortamına erişme yöntemi arasındaki temel fark, bu yöntemden belirteç halkası ağındaki, işaretçinin RETDI tespit süresinin, kare transferi için kritik olan senkron trafik için sabit bir değerdir. gecikmeler. Asenkron trafik için, küçük çerçeve transfer gecikmeleri için kritik olmayan, bu süre, halkanın yüklenmesine bağlıdır: küçük bir yükle artar ve büyük - sıfıra düşebilir. Böylece, eşzamansız trafik için, erişim yöntemi uyarlanabilir, iyi düzenleyici ağ geçici aşırı yüklemelidir. Çerçeve öncelikleri mekanizması yoktur. Trafiği her zaman (hatta halka aşırı yükler sırasında bile) ve asenkron, halkanın küçük bir yükleme ile hizmet veren iki sınıfa bölünmesi yeterli olduğuna inanılmaktadır. FDDI istasyonları, belirteç halkası ağında 16 Mbps hızında yapıldığı gibi işaretleyici erken salma algoritmasını kullanır. Sinyallerin senkronizasyonu, Bipolar Kod NRZI kullanımı ile sağlanır.

FDDI ağında, özel aktif monitör eksik, tüm istasyonlar ve göbekler eşittir ve normdan sapmaları tespit ederken, şebekeyi yeniden başlatır ve gerekirse yeniden yapılandırması.

Ethernet ve Token Ring Technologies ile FDDI teknolojisi karşılaştırması tabloda verilmiştir. 8.

Hızlı Ethernet ve 100VG-Anylan teknolojisi. Bu teknolojilerin her ikisi de bağımsız standart değildir ve 1995 ve 1998'de sırasıyla uygulanan Ethernet teknolojisinin geliştirilmesi ve eklenmesi olarak kabul edilir. Yeni Hızlı Ethernet teknolojileri (standart 802.3) ve 100vg-anylan (standart 802.3Z) 100 Mbps kapasiteye sahiptir ve klasik Ethernet ile süreklilik derecesinde farklılık gösterir.

Standart 802.3'te, CSMA / CD rastgele erişim yöntemi kaydedildi ve böylece 10 Mbps ve 100 Mbps ağların sürekliliğini ve tutarlılığını sağladı.

100VG-AnyLan teknolojisi, yepyeni bir erişim yöntemi - talep önceliği (DP), talep üzerine öncelikli erişim kullanır. Bu teknoloji Ethernet teknolojisinden önemli ölçüde farklıdır.

Hızlı Ethernet teknolojisinin özelliklerini ve Ethernet teknolojisinden farklılıklarını not ediyoruz:

Hızlı Ethernet teknolojisinin fiziksel seviyesinin yapısı, kablo sistemleri için üç seçenek kullanımı ile açıklanan daha karmaşıktır: fiber optik kablo, kategori 5 (iki çift) bükülmüş çift (iki çift), kategori 3'ün bükülmüş çifti (dört çift Kullanılmış). Koaksiyel kablonun reddedilmesi, bu teknolojinin ağlarının her zaman bir hiyerarşik ağaç yapısına sahip olması gerçeğine yol açar;

Ağ çapı 200 m'ye düşürülür, minimum uzunluktaki çerçevenin transfer süresi, iletim hızındaki bir artış nedeniyle 10 kat azalır;

Hızlı Ethernet teknolojisi, yüksek uzunlukta yerel ağ ağları oluştururken, ancak yalnızca yarı çift yönlü versiyonda ve anahtarlarla birlikte (bu teknoloji için çalışmanın yarım çift yönlü versiyonu);

Fiziksel katmanın üç spesifikasyonu için, kullanılan kablo tipi ile karakterize edilen çerçeve formatları, 10 megabit Ethernet teknolojilerinin çerçevelerinin formatlarından farklıdır;

Şanzıman ortamının serbest durumunun işareti, sinyallerin eksikliği değildir, ancak belirli bir sembolün kodlanmış biçimde iletilmesi;

Kabloyu iletirken ve sinyallerin senkronizasyonunu sağlamak için verileri temsil etmek için, Manchester kodu kullanılmaz. 4B / 5B kodlama yöntemi kullanılır ve FDDI teknolojisine kanıtlanmıştır. Bu yönteme göre, bulaşan verilerin her 4 biti 5 bit, yani, kaynağı 4 bit karakterleri kodlamak için 5 bitlik karakterlerin 32 kombinasyonundan, yalnızca 16 kombinasyon kullanılır ve kalanlardan birkaç kod seçilir. 16 hizmet olarak kullanılan kombinasyonlar. Servis kodlarından biri, çerçevelerin iletimi arasındaki duraklama sırasında sürekli iletilir. Bağlantında yoksa, bu, fiziksel iletişimin reddedilmesini gösterir;

Sinyallerin kodlanması ve senkronizasyonu NRZI bipolar kodu kullanılarak gerçekleştirilir;

Hızlı Ethernet teknolojisi, iletişim bağlarının oluşumu için tekrarlayıcı yoğunlaştırıcılarını kullanmak için tasarlanmıştır (aynı neotoksial ethernet varyantları için de geçerlidir).

100VG-Anylan teknolojisinin özellikleri aşağıdaki gibidir:

Başka bir erişim yöntemi kullanılır - talep önceliğidir, kullanıcı istekleri arasında ağ bant genişliğinin daha verimli bir şekilde dağıtılması ve senkronizasyon için öncelikli erişimin desteklenmesidir. Bir göbek, bir erişim hakemi olarak kullanılır, bu da incibali bir iş istasyonları araştırması yapar. Çerçevesini transfer etmek isteyen istasyon, hub'a özel bir sinyal gönderir, istekleri

kare transfer ve önceliğini gösterir. İki düzeyde öncelik seviyesi vardır - düşük (geleneksel veri için) ve yüksek (multimedya gibi geçici gecikmelere duyarlı veri için). Taleplerin öncelikleri iki bileşene sahiptir - statik ve dinamik, bu nedenle ağa erişimi olmayan, yüksek öncelik alan düşük bir öncelikli istasyon;

Personel İletimi, yalnızca Hedef İstasyonu'na, tüm ağ istasyonlarına dahil edilmemektedir;

Ethernet ve belirteç halkası çerçevesi formatları, köprüler ve yönlendiriciler aracılığıyla firewalk'ı kolaylaştırır;

Dört ve iki korumalı bükülmüş çiftin, iki korumalı bükülmüş çiftin ve iki fiber optik kablo kullanılması için çeşitli fiziksel seviye özellikleri desteklenir. Eğer korumasız kablo 4 çift kullanılıyorsa, her çiftteki veriler eşzamanlı olarak 25 Mbps hızıyla iletilir, bu da toplamda 100 Mbps verir. Bilgi için çarpışmalar eksik. Veri kodlaması için, 5B / 6B kodu kullanılır, bu kullanım fikri 4V / 5B koduna benzer.

Teknoloji 100VG-Anylan, Hızlı Ethernet olarak böyle yaygın bulamadı. Bunun nedeni, farklı trafik türlerinin desteğinin ve yüksek hızlı Gigabit Ethernet teknolojisinin görünüşünün teknik özelliklerinin daralmasından kaynaklanmaktadır.

Gigabit Ethernet teknolojisi. Bu teknolojinin görünümü, 1000 Mbps iletim hızı sağlayan Ethernet aile ağlarının hiyerarşisinde yeni bir aşamadır. Bu teknolojinin standardı 1998 yılında kabul edilir, klasik Ethernet teknolojisinin fikirleri maksimum olarak kaydedilir.

Gigabit Ethernet teknolojisine ilişkin olarak, aşağıdakilere dikkat edilmelidir:

Protokolün seviyesinde desteklenmiyor (selefleriyle aynı şekilde): Hizmet kalitesi, gereksiz iletişim, düğümlerin ve ekipmanın performansını test etme. Hizmet kalitesine gelince, karayolu üzerindeki yüksek veri hızının ve anahtarlarda önceliklendirme paketlerini atama yeteneğinin, ağın ağ kullanıcılarının kalitesini sağlamak için oldukça yeterli olduğuna inanılmaktadır. Aşırı linkler ve ekipman testi için destek, daha yüksek seviyelerin protokolleri ile gerçekleştirilir;

Tüm Ethernet çerçeve formatları kaydedilir;

Yarım dubleks ve tam çift yönlü modlarda çalışmak mümkündür. Bunlardan ilki CSMA / CD erişim yöntemini desteklemektedir ve ikincisi anahtarlarla çalışmaktır;

Tüm büyük kablolar türleri, bu ailenin önceki teknolojilerinde olduğu gibi desteklenir: fiber optik, bükülmüş çift, koaksiyel;

Minimum kare boyutu, 64 ila 512 bayttan arttırılır, maksimum ağ çapı aynı - 200 m. Çevreyi serbest bırakmadan birkaç kareyi bir satırda iletebilirsiniz.

Gigabit Ethernet teknolojisi, sunucuların ve üst düzey ağ hatlarının 100 Mbps hızında çalıştığı ve 1000 Mbps hattını bir bant genişliği sağlayan büyük yerel ağlar oluşturmanıza olanak sağlar.

Şimdiye kadar, yedi seviye referans VOD modelinin ilk üç seviyesinde çalışan ve uygun mantıksal veri iletimi ve iletme ortamına erişim yöntemlerini uygulayan protokoller hala göz önünde bulundurulur. Bu protokollere uygun olarak, paketler iş istasyonları arasında iletilir, ancak ağ dosyası sistemleri ve dosya iletişimi ile ilgili sorunları çözmeyin. Bu protokoller, iletilen veri almanın doğru sırasını ve metable olması gereken uygulama programlarının tanımlanmasını sağlamanın herhangi bir yolu içermez.

Alt düzeyde protokollerin aksine, üst düzey protokoller (ayrıca, VOD modelinin 4. ve 5. seviyelerinde uygulandıkları için de orta seviye protokolleri olarak da adlandırılır) veri alışverişine hizmet eder. Paketler, paketler ele alındığında ve makbuzun onayı olmadan iletildiğinde veri iletimi için veri arayüzü sağlarlar ve iletişim oturumu yöntemi, interaktif istasyonlar (kaynak ve muhatap) arasındaki mantıksal bağlantı (kaynak ve muhatap) arasındaki ve mesaj gönderme onaylandığında ayarlanır.

Üst düzey protokoller bir sonraki bölümde ayrıntılı olarak tartışılmaktadır. Burada, yalnızca yerel ağlarda, özellikle topolojilerinin komplikasyonu ile bağlantılı olarak yaygın bir şekilde kullanan IPX / SPX protokolünü not edeceğim. IPX / SPX - NetWare Network Protokolü ve IPX (InternetWork Packet Exchange) - SPX SPX (Sıralı Paket Exchange) protokolü bir seri değişim protokolüdür.

IPX / SPX protokolü. Bu protokol, bir IPX ve SPX protokolleri kümesidir. Şirket Nowell NetWare Ağı işletim sistemi, IPX protokolünü, iletişim oturumlarında değiş tokuş etmek için datagramları ve SPX'yi değiştirebilir.

IPX / SPX protokolü, programın uygulanan protokolleri ifade eder. İşletim sistemi sürücülerini kullanarak donanım kesintileri ile çalışmaz. IPX / SPX protokolü çiftinin, bu protokollerin farklı uygulamalarının tam uyumluluğuna yol açan sabit bir başlık uzunluğuna sahiptir.

IPX protokolü, NetWare Network işletim sisteminde (SOS) yönlendiriciler tarafından kullanılır. VOS modelinin ağ modeline karşılık gelir ve veri paketlerinin iletimi sırasında adresleme, yönlendirme ve iletme işlevlerini gerçekleştirir. Mesaj dağıtım garantisinin olmamasına rağmen (hedef, bir mesaj almak için gönderene onay iletmez) durumların% 95'inde tekrarlanan iletim gereklidir. IPX seviyesinde, servis talepleri dosya sunucularında yürütülür. Ve bu talep, sunucu tarafından bir cevap gerektirir. Bu, datagram yönteminin güvenilirliğini belirler, çünkü yönlendiriciler sunucu yanıtını talebe doğru iletilen pakete bir cevap olarak algılar.

BÖLÜM 16 - Elektronik bilgi işlem makineleri (bilgisayarlar), sistemler ve bilgisayar ağları ve telekomünikasyon ağları alanında Ukrayna Ceza Kanunu.

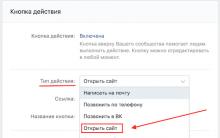

- Protokolleri Yığınlar

- Kanal Seviyesi Protokolleri

- Güvenlik Duvarı Protokolleri

- Nakliye protokolleri

- Uygulamalı Protokoller

Daha önce de belirtildiği gibi, bilgisayarlar, çeşitli cihazlarla donatılmış ve sınırsız teknik özelliklere sahip olan yerel ağlarda çalışabilir. Uygulamada, bu, bu bilgisayarların normal etkileşimini sağlamak için tek bir birleştirilmiş standardın gerekli olduğu anlamına gelir, kesinlikle dağıtılmış bir bilgisayar sisteminde veri aktarım algoritmasını tanımlamaktadır. Modern yerel ağlarda veya İngilizce konuşulan ülkelerde, LAN (Yerel Alan Ağı) olarak adlandırıldıkları için, böyle bir standardın rolü ağ protokolleri tarafından gerçekleştirilir.

Böylece, Ağ Protokolü veya Veri İletim Protokolü, birden fazla bilgisayar, dosya, diğer veri ve çalışan arasındaki alım kurallarının, dosya, diğer veriler ve çalışan arasında ağdaki bilgisayar makinelerinin çalışmasını senkronize etmek için .

Her şeyden önce, yerel ağlarda, bilginin iletiminin sadece bilgisayarlar ile fiziksel cihazlar arasında değil, aynı zamanda program düzeyinde iletişim sağlayan uygulamalar arasında da gerçekleştirileceği anlaşılmalıdır. Ayrıca, bu tür uygulamalar altında, kullanıcıyla bir arayüz sağlayan çeşitli bilgisayar aygıtlarıyla ve istemci uygulamalarıyla etkileşimi düzenleyen işletim sisteminin bileşenlerini anlayabilirsiniz. Böylece, ağ iletişimlerinin çok seviyeli yapısını anlamaya geldik - asgari olarak, bir yandan, bir yandan, diğer yandan, yazılımla birlikte donanım ağı yapılandırması ile uğraşıyoruz.

Aynı zamanda, birkaç ağ bilgisayarı arasındaki bilgi aktarımı, ilk bakışta göründüğü için böyle basit bir iş değildir. Bunu anlamak için, herhangi bir veri alma veya yayınlama işleminde ortaya çıkabilecek sorunlar çemberi olduğunu hayal etmek yeterlidir. Bu tür "sıkıntılar" arasında, donanım hatasını veya bir ağ kartı veya bir hub, bir uygulama arızası veya sistem yazılımı, iletilen verilerdeki bir hatanın oluşumunu sağlayan bağlantılardan birinin donanım hatasını veya hatasını listeleyebilirsiniz. yayın bilgilerinin bir kısmının kaybı veya bozulması. Yerel ağda, tüm bu hataları izlemek için sert kontrolün yapılması gerektiğini ve ayrıca, hem donanım hem de ağ bileşenlerinin açık bir işlemi düzenlenmesi gerekiyor. Tüm bu görevleri tek bir protokole sokmak neredeyse imkansızdır. Nasıl olacağı?

Çıktı protokollerini, her biri bilgisayar çalışan bilgisayarlarda kurulu çeşitli yazılım modülleri arasında bir arayüz sağlayan bir dizi kavramsal seviyeye bölünmesinde bulundu. Böylece, herhangi bir bilgi paketinin ağ üzerinden bir bilgisayarda çalışan istemci programından aktarılması için mekanizma, başka bir bilgisayarda çalışan bir istemci programı, bu paketin üstten aşağıya doğru bir şekilde alttan aşağıya doğru bir sevkıyat olarak geleneksel olarak temsil edilebilir. Bir kullanıcı uygulamasıyla etkileşimi sağlayan üst düzey protokol, arayüzü ağla birlikte düzenleyen daha düşük bir seviye protokolü, alıcının bilgisayarındaki yayınını ve üst düzey protokolün ters iletişimi olan ve üst düzey protokolün ters iletiminin uzaktasındadır (Şekil 2.1) .

İncir. 2.1. Çok seviyeli bir protokol sisteminin kavramsal modeli

Böyle bir şemaya göre, böyle bir sistemin seviyelerinin her biri yerel bir ağ hakkında bilgi iletirken kendi fonksiyonları sağlar.

Örneğin, istemci programlarıyla doğrudan etkileşime giren üst düzey protokolün, ağ donanım aygıtlarıyla çalışmak için "yanıt veren" alt düzey protokolün verilerini yayınlar, bunları bunun için bir "net" bir formda dönüştürdüğü varsayılmaktadır. Bunlardan biri, onları doğrudan başka bir bilgisayara doğrudan bilgi gönderen bir protokole iletir. Uzak bilgisayarda, alıcı veriler "daha düşük" seviyesinin benzer bir protokolünü sağlar ve alınan verilerin doğruluğunu kontrol eder, yani protokollerinin hiyerarşik yapıda yukarıda gösterilip gösterilmeyeceğini veya yeniden iletim talebinde olup olmadığını belirler. Bu durumda, etkileşim yalnızca alt seviye protokolleri arasında gerçekleştirilir, bu işlemdeki hiyerarşinin üst seviyeleri dahil değildir. Bilgi bozulmadan iletildiyse, alıcı programı ulaşana kadar bitişik protokol seviyelerinden yukarı doğru yayınlanır. Aynı zamanda, seviyelerin her biri yalnızca bilgi paketinin içeriğinin analizine dayanarak veri aktarımının doğruluğunu kontrol etmiyor, aynı zamanda randevusu temelinde daha fazla eylem belirler. Örneğin, verilerin alındığı ve hangi verilerin ağa iletileceği bir cihaz seçmek için "yanıt veren" seviyelerinden biri, başka bir "karar verir", bilgi aktarılıp ağa aktarılı olsun veya bunun için tasarlanmıştır. Bilgisayar, üçüncü "seçer" bilgileri kabul ettiğiniz bilgileri kabul etti. Böyle bir hiyerarşik yaklaşım, yalnızca tüm sistemin çalışmasının bir bütün olarak çalışmasının kontrolünü büyük ölçüde kolaylaştıran, farklı ağ yazılımı modülleri arasındaki işlevleri bir bütün olarak bölünmemesini sağlar, ancak aynı zamanda ortaya çıktıkları hiyerarşinin düzeyinde hataları düzeltmeyi mümkün kılar. . Çeşitli seviyelerin belirli bir protokol seti dahil benzer hiyerarşik sistemlerin her biri, protokol yığını denir.

Teori ve uygulama arasında anlamlı bir fark olduğu açıktır, yani Protokoller yığınının kavramsal modeli ile pratik uygulaması arasında anlamlı bir fark vardır. Uygulamada, protokoller yığınını ezmek için çeşitli seçenekler, her biri görev yelpazesini gerçekleştiren fonksiyonel seviyelere uygulanır. En çok yönlü görünen bu seçeneklerden birine odaklanacağız. Bu şema dört fonksiyonel seviyeyi içerir ve önceki diyagram ile aynı, herhangi bir protokol yığınının çalışması için belirli bir mekanizmayı tanımlar, ancak bu tür sistemlerin çalışma ilkesini daha iyi anlamaya yardımcı olacak ortak bir model (Şekil 2.2) .

Hiyerarşik sistemdeki en üstte, protokol yığınının uygulama seviyesi, organize eden yazılımı içeren bir arayüz sağlar.

Kullanıcının ağdaki çalışması. Herhangi bir program başlattığınızda, bir ağ iletişim kutusu gerektiren işlevi, bu program uygulamalı uygulama düzeyinde protokolü çağırır. Bu protokol, program bilgilerini ağdan, işleme için mevcut olan formatta, yani sistem mesajları şeklinde veya bayt akışı şeklinde iletir. Alternatif olarak, kullanıcı uygulamaları, hem işletim sisteminden hem de bilgisayarda çalışan diğer programlardan veri akışlarını ve kontrol mesajlarını alabilir. Yani özetleyen, uygulama düzeyinde protokolün, ağ ile yazılım arasında bir tür aracı olarak hareket ettiğini, ağ üzerinden çevrilen bilgileri alıcı programına "anlaşılabilir" olarak dönüştürdüğünü söyleyebiliriz.

İncir. 2.2. Protokol Yığını Uygulama Modeli

Taşımacılık seviyesi protokollerinin ana görevi, veri aktarımının doğruluğunu ve ayrıca çeşitli ağ uygulamaları arasında etkileşimi sağlamaktır. Özellikle, gelen veri akışını alarak, taşıma katmanı protokolü, paket olarak adlandırılan, her bir pakete, örneğin iletilen verilerin amaçlandığı program tanımlayıcısına, örneğin, iletilen verilerin amaçlandığı program tanımlayıcısı ve test için gerekli program tanımlayıcısının kaydedilen ayrı parçalara bölünür. Paketin bütünlüğü ve gönderilir. Daha fazla işlem için bitişik seviyedeydiler. Ek olarak, taşıma seviyesi protokolleri bilgi aktarımının aktarımını uygular - örneğin, alıcıdan bir paket teslimatı onaylayabilir ve çevrilmiş veri dizisinin kayıp parçalarını yeniden gönderebilirler. Bazı şaşkınlık, ulaşım seviyesi protokollerinin aynı şekilde, uygulama düzeyinde protokollerin ağ programlarıyla etkileşime girmesine ve aralarındaki veri aktarımını koordine edilmesine neden olabilir. Bu durum aşağıdaki örnekte açıklığa kavuşturulabilir: Ağa bağlı bilgisayarda, iki farklı uygulama seviyesi protokolünü ve SMTP'yi (basit posta aktarım protokolü) çalıştıran bir e-posta istemcisi çalıştırdığını varsayalım (basit posta aktarım protokolü) - ve uzak bir sunucuya dosya indirme yazılımı - FTP FTP Uygulama Protokolü (Dosya Aktarım Protokolü) ile çalışıyor. Bu uygulama seviyesi protokollerinin tümü, yukarıdaki programlardan bir veri akışı alan, bunları bir göstergenizin bulunduğu veri paketlerine dönüştürdüğü, aynı taşıma seviyesi protokolü - TCP / IP (İletim Kontrol Protokolü / İnternet Protokolü) dayanmaktadır. Bu bilgileri kullanarak nihai uygulamanın. Dikkat ettiğimiz örnekten, ağdan gelen verilerin farklı amaçlara sahip olabileceğini ve buna göre, çeşitli programlar tarafından veya aynı uygulamanın çeşitli modülleri tarafından işlendiklerini takip eder. Bilgi alarken ve işlendiğinde kafa karıştırılmasını önlemek için, ağla etkileşime giren her program, taşıma protokolünün amaçlandıkları uygulamanın verilerini yönlendirmesini sağlayan kendi tanımlayıcısına sahiptir. Bu tür tanımlayıcılara program portları denir. Özellikle, e-posta mesajları göndermek için tasarlanan SMTP Uygulama Bağlantı Protokolü, genellikle bir bağlantı noktası 25 ile çalışır, Gelen ROS Posta Protokolü Port 110, Telnet Protokolü - bağlantı noktası 23 ile. Program bağlantı noktaları arasındaki veri akışlarını yönlendirmenin görevi bir taşıma protokollerinin bir yoludur.

Güvenlik duvarıda, dağıtılmış bir bilgisayar sisteminin belirli bilgisayarlarının etkileşimi, başka bir deyişle, yerel ağ içindeki bilgilerin hareket yolunu belirleme işlemi ve bu bilgilerin belirli bir muhatabına gönderilir. Bu işlem yönlendirme olarak adlandırılacak alışılmıştır. Taşıma seviyesi protokolünden bir veri paketine sahip olmak, iletimi ve alıcının göstergesi ile birlikte, geçiş düzeyinde protokol, bu bilgisayar bu yerel ağ segmentinde bulunursa veya ağ geçidinde bulunursa, bilginin gönderilmesi gerektiğini öğrenir. Yolda, ardından datagramdaki paketi dönüştürdüğü, diğer benzer fragmanlardan bağımsız olarak, sanal bir kanal oluşması olmadan (birden fazla cihaz arasında ikili veri alışverişi için özel olarak yapılandırılmış bir ortam) ve ağ üzerinden iletilen bir bilgi parçasıdır. Resepsiyonun Onayı. Datagram başlığı, alıcının alıcısının alıcısının adresini ve datagramın rotası hakkındaki bilgileri kaydeder. Bundan sonra kanal seviyesine iletilir.

NOT

Ağ geçidi, çeşitli veri alışverişi protokollerini kullanarak iki ağ sistemi arasındaki bilgileri aktarabileceğiniz bir programdır.

Bir datagram alma, güvenlik duvarı protokolü, resepsiyonun doğruluğunu belirler, ardından yerel bir bilgisayara değinilip ele alınmadığını veya ağa daha fazla gönderilmelidir. Başka bir iletişmenin gerekmediği durumlarda, güvenlik duvarı protokolü Datagram başlığını kaldırır, bu bilgisayarın taşıma protokollerinden alınan bilgileri işleyeceğini hesaplar, bunu karşılık gelen paketi dönüştürür ve taşıma seviyesine transfer eder. Bunu ilk bakışta göstermek için, karmaşık bir mekanizma basit bir örnek olabilir. Diyelim ki, PEC bilgisayarında aynı anda iki farklı taşıma protokolünü kullanıyor: TCP / IP - yerel ağda çalışmak için İnternet ve NetBEUI (NetBIOS genişletilmiş kullanıcı arayüzüne) bağlanmak için. Bu durumda, taşıma düzeyinde işlenen veriler bu protokoller için farklı olacaktır, ancak bilgiler güvenlik duvarındaki aynı formatta veri yoluyla iletilecektir.

Son olarak, kanal seviyesindeki datagramların, iletişim aygıtı ile ağ üzerinden yayınlanan karşılık gelen sinyale dönüşümü vardır. En basit durumda, bilgisayar bir ağ bağdaştırıcısı vasıtasıyla doğrudan bir veya başka bir standardın yerel ağına doğrudan bağlandığında, kanal düzeyinde protokol oyuncularının rolü bu adaptörün sürücüsünü doğrudan ağla birlikte uygular. Daha karmaşık durumlarda, her biri kendi fonksiyonlarını gerçekleştiren bir kanal düzeyinde çeşitli özel protokoller çalışabilir.

Kanal Seviyesi Protokolleri

Bilgisayarın ağla birlikte etkileşimini en düşük, donanım düzeyinde, büyük ölçüde yerel ağın topolojisini ve iç mimarisinin topolojisini belirleyen protokoller. Şu anda, pratikte, yerel ağlar inşa etmek için çeşitli standartlar, genellikle Ethernet, Token Halkası Teknolojileri, Fiber Dağıtılmış Veri Arabirimi (FDDI) ve ARCNET olan en yaygın olanı kullanılır.

Bugüne kadar, Ethernet standardına dayanarak yerleşik yerel ağlar hem ülkemiz hem de dünyadaki en popüler olanıdır. Ethernet Networks, şaşırtıcı olmayan tüm küçük ve ev yerel ağlarının neredeyse yüzde doksanını, çünkü bu teknoloji, minimum maliyetlerle basit ve kullanımı kolay yerel ağlar oluşturmanıza izin veriyor. Bu nedenle, tam olarak Ethernet teknolojisi benimseneceğimiz ana standart olarak kabul edilecektir. Ethernet desteği kanal protokolleri tipik olarak, yerel ağa fiziksel düzeyde bir bilgisayar bağlantısı sağlayan ekipmanlara gömülür. Ethernet standardı yayınlanmaktadır, yani ağa bağlı her bir bilgisayar, her ikisi de bu bilgisayar ve başka bir makineye yönelik veriler için tasarlanan ağ segmentinin içindeki tüm bilgileri kabul eder. Tüm Ethernet ağlarında, bilgi bölmek için aynı algoritma kullanılır - taşıyıcı ve çakışma algılamasının kontrolüne sahip çoklu erişim (taşıyıcı duyu, çarpışma algılama, CSMA / CD ile çoklu erişim).

Ethernet teknolojisinin bir parçası olarak, iletişim kanalının bant genişliğini ve bir ağ segmentinin izin verilen maksimum uzunluğunu belirleyen, yani ağa bağlı olan iki cihaz arasındaki mesafeyi belirleyen, ağ iletişimi organizasyonunun birkaç standartları ayırt edilir. Bu standartlar hakkında ağ ekipmanı çalışması üzerine bir sonraki bölümde konuşacağız, Ethernet Standardının, iki farklı topolojiden biri olan bir kural olarak kullandığı da belirtilmelidir: ortak bir otobüs veya yıldız mimarisine sahip bir ağ yapılandırması.

Güvenlik Duvarı Protokolleri

Daha önce belirtildiği gibi, daha önce belirtildiği gibi geçiş düzeyinde protokoller, yerel ağ, alım ve datagramların iletimi hakkındaki bilgi yollarını belirlemenin yanı sıra, bu veriler amaçlanmışsa, alınan verileri daha yüksek düzeyde protokollere yayınlamak için tasarlanmıştır. yerel bilgisayarda işleme. Parola protokolleri, RIP (açık protokol) ve OSPF (önce en kısa yolu açın) gibi yönlendirme protokollerini ve ayrıca İnternet Kontrol Mesaj Protokolü Veri Aktarım Protokolü'nü kullanır. Ancak aynı zamanda, İnternet katmanının en ünlü protokollerinden biri IP protokolüdür.

IP protokolü

IP Protokolü (İnternet Protokolü), hem internette hem de yerel ağlarda gibi küresel dağıtılmış sistemlerde kullanılır. İlk defa, Modern internetin öncüsü olan Arpanet ağında IP protokolü uygulandı ve o zamandan beri konumu en yaygın ve popüler füze savunma protokollerinden biri olarak güvenle tutar.

IP güvenlik duvarı evrensel bir standart olduğundan, genellikle bileşik ağlarda, yani çeşitli veri iletim teknolojilerini kullanan ve ağ geçitleri ile bağlanan ağlar kullanılır. Bilgileri ağa aktarırken adresleme için aynı protokol "cevaplar". Bu adres nasıl?

Dünyada yaşayan her insan, gerekirse tartışılabileceği bir adrese sahiptir. Bence, hiç kimse, her bir İnternet çalışan veya yerel ağın da kendi kendine özgü bir adresine sahip olmalarını şaşırmayacak. Bilgisayar ağlarındaki adresler normal postalarımızdan eşit derecede farklıdır. Korkarım, "Bilgisayar Intel Pentium III 1300 MHz, Esquire, Peani Lane 114, Liverpool, İngiltere" gibi ağa gönderdiğiniz bilgileri yazmak tamamen yararsızdır. Böyle bir yazıt görmek, personeliniz en iyi ihtimalle temelde asılır. Ancak, bir bilgisayar olarak 195.85.102.14 gibi bir şey olarak belirtirseniz, araba sizi mükemmel bir şekilde anlayacaktır.

Bilgisayar ağına bağlı adreslerin böyle bir kaydı anlamına gelen IP standardıdır. Bu giriş IP adresi olarak adlandırılır.

Yukarıdaki örnekten, IP adresinin, her biri bir nokta ile ayrıldığı dört ondalık tanımlayıcı veya oktets, bir bayttan oluştuğu görülebilir. Sol oktet, yerel intranetin türünü gösterir ("intranet" (intranet) burada, arama bilgisayarının bulunduğu internet bağlantısı olan özel bir kurumsal veya ev yapımı yerel bir ağdır). Bu standardın bir parçası olarak, ilk oktetin değeri ile belirlenen intranetlerin birkaç alt türü ayırt edilir. Bu değer, böyle bir ağın içerebileceği maksimum olası alt ağ ve düğüm sayısını karakterize eder. Sekmesinde. 2.1 Ağ derslerinin uyumluluğunu sağlar. IP adresinin ilk salınımının değeri.

Tablo 2.1. Ağ sınıflarının uygunluğu ilk IP adres sekizinin değeri

Sınıf A adresleri, büyük ortak ağlarda, çok sayıda düğümle sistemler oluşturmanıza olanak sağlar. B sınıfı, genellikle kurumsal orta ölçekli ağlarda, yerel küçük işletmelerin yerel ağlarında C sınıfı adresi kullanılır. Makinelerin gruplarına hitap etmek, D sınıfının yayın adresleri, Sınıf E adresleri henüz kullanılmaz: Zaman içinde standartları genişletmek için dahil edileceği varsayılmaktadır. İlk oktet 127'nin değeri, çoğunlukla ağ ekipmanını test etmek için servis amacıyla rezerve edilir, çünkü böyle bir adrese yönelik IP paketleri ağa iletilmez ve ağ yazılımı, benim kabul gördüğü anda kontrol üst yapısına geri iletilir. Ek olarak, özel bir öneme sahip bir dizi "özel" IP adresleri vardır. Bu adresler tabloda gösterilmektedir. 2.2.

Tablo 2.2. Seçilen IP adreslerinin değeri

NOT

Host, hedefinden bağımsız olarak internete bağlı herhangi bir bilgisayar denir.

Daha önce de belirtildiği gibi, daha karmaşık ve dallanmış yapılar oluşturarak küçük yerel ağlar birbirine bağlanabilir. Örneğin, bir işletmenin yerel bir şebekesi, idari bina ve üretim departmanının ağı bir ağından oluşabilir, idari binanın şebekesi, sırayla bir muhasebe, planlama ve ekonomik departman ve pazarlama departmanı ağı içerebilir. Yukarıdaki örnekte, alt seviye ağı üst düzey bir sistem alt ağıdır, yani yerel muhasebe şebekesi, idari binanın ağı için bir alt ağdır ve sırayla, tamamının şebekesi için bir alt ağdır. bir bütün olarak işletme.

Ancak, IP adresinin yapısının çalışmasına geri dönelim. Son (sağ) IP adresi tanımlayıcısı, bu yerel ağdaki bilgisayar numarasını gösterir. Böyle bir kayıtta sağ ve sol sekizler arasında yer alan her şey, alt seviye alt ağ numaralarıdır. Belirsiz mi? Örneğe bakalım. Biz koyduk, bir dizi taze şakalarla bir paket göndermek istediğimiz internette belirli bir adresimiz var. Örnek olarak, aynı IP adresini alın - 195.85.102.14. Dolayısıyla, ilk oktetin değerinden görülen internetin 195. alt ağındaki paketi gönderiyoruz, C sınıfı anlamına gelir. Söyleyelim, 195. ağı başka bir 902 alt ağ içeriyor, ancak paketimiz gönderilir. 85. 250 alt ağ içerir

Daha düşük sipariş, ancak 102nd'ye ihtiyacımız var. Nihayet, 102. ağa 40 bilgisayar bağlanır. Göz önünde bulundurulan adrese dayanarak, şakaların seçimi bu ağ sisteminde bir numara (14) sahip bir makine alacaktır. Yukarıdakilerin tümünden, hem yerel ağda hem de global bilgisayarda çalışan her bir bilgisayarın IP adresini açıkça görüyor. Sistemler benzersiz olmalıdır.

Yerel ağlarda IP adreslerinin merkezi bir dağılımı, Silikon Vadisi - Menlo Park, California, ABD merkezinde bulunan Stenford Uluslararası Araştırma Enstitüsü (Stanford Araştırma Enstitüsü, Sri International). Yeni bir yerel IP adresi ağı atamak için servis ücretsizdir ve yaklaşık bir hafta sürer. Adreste bu kuruluşla iletişim kurun Sri International, Oda EJ210, 333 Ravenswood Avenue, Menlo Park, California 94025, ABD,aBD'de telefon yok 1-800-235-3155

veya sitede bulabileceğiniz e-posta adresinde http://www.sri.com.Bununla birlikte, 5-10 bilgisayar numaralandıran küçük yerel ağların yöneticilerinin çoğu, IP ağlarındaki yukarıdaki adresleme kurallarına bağlı olarak, ağ makinelerine bağlı olarak, ağ makinelerine bağlı IP adresleri atar. Yapışkan yaklaşım, yaşam için oldukça uygundur, ancak aynı zamanda, IP adreslerinin keyfi bir şekilde atanması, böyle bir ağ diğer yerel ağlara bağlıysa veya doğrudan internete doğrudan bağlanırsa bir sorun olabilir. Bu durumda, çeşitli IP adreslerinin rastgele tesadüfleri, örneğin, ağ üzerinden iletilen verilerin yönlendirilmesindeki veya tüm ağda bir bütün olarak çalışamama hatalarına çok hoş olmayan sonuçlara yol açabilir.

Sınırlı sayıda bilgisayara sahip olan küçük yerel ağlar, C sınıfı adresini kaydetmeyi talep etmelidir. Aynı zamanda, bu ağların her biri sadece ilk iki oktets IP adresi, örneğin, 197.112.xx, pratikte, bu demektir. Bu ağın yöneticisinin alt ağ oluşturabilir ve her birinin kendi ihtiyaçlarına göre isteğe bağlı olarak her birinde düğüm numaraları atayabilir.

Temel güvenlik duvarı protokolü IP olarak kullanan büyük yerel ağlar genellikle, genel IP ağını alt ağda bölerek tüm ağ sistemini yapılandırmak için son derece uygun bir yol kullanır. Örneğin, işletmenin tüm ağı, birlikte birleştirilen bir dizi Ethernet yerel ağından oluşursa, içinde çeşitli yapısal bileşen seçilebilir, yani üçüncü IP adresinin salınımının değerinde farklılık gösteren alt ağlar. Kural olarak, tüm alt ağların her biri, Şirket'in herhangi bir bölümünün fiziksel ağı olarak, tüm hesapları birleştiren Ethernet ağı diyelim. Böyle bir yaklaşım, öncelikle izin verir

IP adreslerini harcamamak için gerekli ve ikincisi, idare açısından belirli uygun olanaklar sağlar: Örneğin, bir yönetici, yalnızca kendisine verilen alt ağlardan biri için veya bir süredir bir kişi için erişimi açabilir, işletmenin yerel ağından alt ağlar. Ek olarak, ağ yöneticisi IP adresinin üçüncü oktetinin alt ağ numarasını ve dördüncü düğümün dördüncü numarasını açıkladığına karar verirse, bu tür bilgiler girişiminizin yönlendirme ağının yerel tablolarında kaydedilir ve dışarıdan görünür. Başka bir deyişle, bu yaklaşım daha fazla güvenlik sağlar.

Yazılımın, bu ağ sisteminde kullanılan IP adreslerinden belirli bilgisayarları otomatik olarak tahsis etmesi için, denilen alt ağ maskeleri kullanılır. Düğümlerin tanınmasıyla ilke, IP adresinin bir parçası olarak kabul edilir, oldukça basit: IP ağının kendisinin sayısını gösteren alt ağ maskesi bitleri birine eşit olmalı ve düğüm numarasını tanımlayan bitler sıfırdır. Bu nedenle, C sınıfı C sınıfının en yerel IP ağlarında bir alt ağ maskesi olarak, 255.255.255.0 değeri alınır: Böyle bir konfigürasyonla, her birinin her birinin 254 bilgisayarına kadar olan genel ağa en fazla 256 alt ağ dahil edilebilir. koşar. Bazı durumlarda, bu değer, örneğin, ağın bir parçası olarak 256'dan büyük alt ağların sayısını kullanmaya ihtiyaç duyulduğunda, 255.255.255.195 formatını tamamlayabilirsiniz. Bu yapılandırmada, ağ, her birinde maksimum bilgisayar sayısına kadar 1024 alt ağ içerebilir.

IP Firewalk'u çalıştıran yerel ağlarda, düğümün bileşenlerinin bileşenlerinin IP adreslerinin tanımlanmasına ek olarak, bilgisayarların sembolik olarak belirlenmesi de alınır: Örneğin, Adrese 192.112.85.7 olan bir bilgisayarın ağı olabilir. localhost adını. IP adreslerinin uygunluk tablosu sembolik düğüm adları, sistem klasörlerinden birinde depolanan özel bir ana bilgisayar dosyasında bulunur; Özellikle, Microsoft Windows XP işletim sisteminde, bu dosya FLCKCK klasöründe bulunabilir: \\ Windows \\ System32 \\ Drivers \\ vb \\. IP adreslerinin yerel ağ düğümlerinin isimlerinin eşleşen tablosunun sözdizimi oldukça basittir: Tablonun her bir elemanı yeni satırda bulunmalıdır, IP adresi ilk sütununda bulunur ve Bilgisayar takip edilir ve IP adresi ve adı minimum bir alan olarak bölünmelidir. Masa satırlarının her biri # sembolü ile belirtilen keyfi bir yorum içerebilir. Bir ana bilgisayar dosyasının örneği aşağıdadır:

192.112.85.7 LocalHost # Bu bilgisayar

192.112.85.1 Sunucu # Ağ Sunucusu

192.112.85.2 Yönetmen # bilgisayar resepsiyonist

192.112.85.5 Admin # bilgisayar sistemi yöneticisi

Kural olarak, ana bilgisayar dosyası herhangi bir yerel ağ için oluşturulur ve kopyası, buna bağlı bilgisayarların her birinde saklanır. Ağ düğümlerinden birinin birkaç IP adresi var olması durumunda, adreslerin aslında kullanıldığı durumlarda, genellikle yazışma tablosunda genellikle belirtilir. Bu bilgisayar için IP paketini aldıktan sonra, IP protokolü yönlendirme tablosu ile tamamlanır ve bir IP başlık analizi temelinde, bu düğüme atanan IP adreslerinden herhangi birini otomatik olarak tanır.

Bireysel ağ düğümlerine ek olarak, yerel alt ağ ağına kendi sembolik adları da dahil olabilir. Subnet adları ile IP adreslerinin yazışma tablosu, bilgisayar dosyası olarak aynı klasörde depolanan ağlar dosyasında bulunur. Bu karşılaştırmalar tablosunun kaydının sözdizimi, öncekinden biraz farklıdır ve genel olarak şöyle görünür:<сетевяе имя> <номер сети> [takvimler ...] [#<конментарий>]

Ağ adının her bir alt ağa atanan ad olduğu yer, ağ numarası alt ağ IP adresinin bir parçasıdır (bu alt ağda bulunan daha küçük alt ağ sayıları hariç), takma adlar - Subnet adlarının mümkün olan eş anlamlılarını gösteren isteğe bağlı bir parametre: Herhangi bir alt ağın farklı sembolik isimleri varsa kullanılır; Son olarak, yorum, her kaydın anlamını açıklayan keyfi bir yorumdur. Bir ağ dosyasının bir örneği aşağıda verilmiştir:

loopback 127.

Pazarlama 192.112.85 # Pazarlama Departmanı

Buhgalteria 192.112.81 # Muhasebe

Atölye 192.112.80 # Üretim ağı Atölyesi

Çalışma Grubu 192.112.10 LocalNetwork # Ana Çalışma Grubu

127 ile başlayan adreslerin IP protokolü için ayrıldığına ve 192.112.10 adresine sahip alt ağın, birlikte kullanılan iki sembolik isme sahip olduğu gerçeğine dikkat edin.

Ana bilgisayarlar ve ağlar dosyaları, IP protokolünün ana mekanizmasını doğrudan etkilemez ve çoğunlukla uygulama programları tarafından kullanılır, ancak yerel ağın ayarlanmasını ve yönetimini önemli ölçüde kolaylaştıracaktır.

IPX protokolü

IPX protokolü (Internet Packet Exchange), Nowell Netware ailesinin işletim sistemlerini çalıştıran yerel ağlarda kullanılan bir güvenlik duvarıdır. Bu protokol, bu tür ağlarda datagramların aktarılmasını sağlar. Logical bağlantı düzenlemeden - taşıma düzeyi protokolü tarafından düzenlenen iki ağ düğümü arasında kalıcı bir şekilde bir veri değişimi. Nowell Technologies temelinde geliştirilmiştir, bu, son derece yaygın bir TCP / IP protokol yığını ile uyumsuzluk nedeniyle popüler protokol, şu anda yavaş, ancak doğru şekilde kaybeder.

IP Güvenlik Duvarı gibi, IPX, yayın veri aktarımını, 30'u bir paket başlığını işgal eden 576 bytes uzunluğunda datagramlar yoluyla destekleyebilir. IPX ağlarında, ağ numarasından oluşan düğümlerin bileşik adresleri, düğüm adresini ve iletilen bilgi paketinin amaçlandığı uygulama programının uygulama adresini, ayrıca soketin veya soketin adıdır. IPX protokolünü çalıştıran bir düğümde çoklu görev ortamında birden fazla ağ uygulaması arasında veri alışverişinin sağlanması için, birkaç soket aynı anda açılmalıdır.

IPX protokolü veri yayın sürecinde veri yollarının onaylanmasından bu yana, bu tür ağlarda veri iletimi garanti edilmez ve bu nedenle bilgi kontrol fonksiyonları ağ yazılımına atanır. Aslında, IPX, datagramlarda yayınlanan veri akışlarının yalnızca kapsüllenmesi, daha yüksek seviyelerin paketlerinin yönlendirilmesini ve iletilmesini sağlar.

IPX kanalı katman protokolleri, aşağıdaki mantıksal yapıya sahip veri paketlerini iletir:

- İletilen paketin (2 bayt) bütünlüğünü belirlemeyi amaçlayan sağlama toplamı;

- paketin uzunluğunu (2 bayt) belirterek;

- taşıma yönetimi verileri (1 bayt);

- hedef ağın adresi (4 bayt);

- hedef düğümün adresi (6 bayt);

- hedef soket numarası (2 bayt);

- ağ gönderenin adresi (4 bayt);

- gönderen düğümünün adresi (6 bayt);

- gönderen Soket Numarası (2 bayt);

- İletilen bilgi (0-546 bayt).

Kanal Katmanı Protokolleri Bu paketi ağ çerçevesine yerleştirin ve dağıtılmış bir bilgisayar sistemine iletin.

Nakliye protokolleri

Daha önce de belirtildiği gibi, taşıma düzeyi protokolleri, işletim sisteminin geçiş protokolleri ve uygulamaları arasındaki veri transferi üzerinde kontrol sağlar. Halen, yerel ağlarda çeşitli ulaşım protokolleri çeşitleri en yaygındır.

TCP protokolü

IP protokolü yalnızca veri yayınlamasına izin verir. Bu işlemi yönetmek için, TCP Protokolü (İletim Kontrol Protokolü), IP protokolünün özelliklerine dayanır. Bilgi kontrolünün iletimi nasıl?

Put, parsel göndermek için para harcamadan, Posta ile kalın bir dergi göndermek istiyorsunuz. Posta, birkaç kağıt sayfasından daha fazlasını içeren harfleri kabul etmeyi reddederse, bu sorunu nasıl çözebilirsiniz? Çıktı basittir: Günlüğü sayfalara bölün ve bireysel harflerle gönderin. Sayfa numaralarında, arkadaşınız tüm günlüğü toplayabilecektir. Yaklaşık, aynı yöntem TCP protokolü çalışır. Bilgi birkaç parçaya atar, verilerin daha sonra bir araya gelebileceği her parça numarasını atar, "Servis" bilgileri ekler ve hepsini ayrı bir "IP zarfı" olarak bırakır. Sonra, bu "zarf" ağ üzerinden gönderilir - sonuçta, güvenlik duvarı protokolü benzer bilgileri işleme koyabilir. TCP ve IP protokolleri böyle bir şemaya yakından bağlandığından, genellikle bir konsepte birleştirilir: TCP / IP. İnternette iletilen TCP / IP paketlerinin boyutu genellikle ağ özellikleri ile ilişkili olan 1 ila 1500 bayttır.

Elbette, normal posta hizmetinin hizmetlerini kullanarak, sıradan harfler, parseller ve diğer posta departmanlarının kaybolduğu ve gerektiğinde geldikleri gerçeğiyle karşılaştınız. Aynı sorunlar yerel ağların karakteristiğidir. Postada, bu tür hoş olmayan durumlar postanelerin başkanlarını çözer ve TCP protokolü bu sistemlerde bulunur. Herhangi bir veri paketi alıcıya zamanında teslim edilmediyse, TCP, bilgi doğru ve tam olarak kabul edilinceye kadar gönderiyi tekrarlar.

Aslında, elektronik ağlar tarafından iletilen veriler yalnızca kaybolmaz, ancak iletişim hattındaki müdahale nedeniyle çarpıktır. Veri aktarımının doğruluğunu kontrol etmek için Dahili TCP algoritmaları bu sorunu çözün. Bilgi transferinin doğruluğunu izlemek için en ünlü mekanizmalardan biri, gönderen bilgisayar tarafından hesaplanan belirli bir sağlama toplamının, iletilen her bir paketin başlığına yazıldığı yöntemdir. Benzer bir sistemdeki alıcının bilgisayarı, sağlama toplamını hesaplar ve paket başlığında mevcut olan sayı ile karşılaştırır. Sayılar eşleşmiyorsa, TCP şanzımanı tekrarlamaya çalışır.

Ayrıca, bilgi paketleri gönderirken, TCP protokolünün bilgi alımını onaylamak için alıcı bir bilgisayar gerektirdiği de belirtilmelidir. Bu, zaman aşımına uğratırken veya beklentileri alırken geçici gecikmeler oluşturarak düzenlenir. Bu arada, gönderen veri göndermeye devam ediyor. Belli bir miktarda bulaşan, ancak henüz onaylanmış veriler oluşturulmuştur. Başka bir deyişle, TCP, yayınının daha yüksek hızını sağlayan çift yönlü bir bilgi alışverişi düzenler.

İki bilgisayarı bağlarken, TCP modülleri bağlantı durumu üzerinden izlenir. Aynı zamanda, veri değişiminin yapıldığı bağlantının kendisi sanal veya mantıksal bir kanal olarak adlandırılır.

Aslında, TCP protokolü TCP / IP protokolü yığınının ayrılmaz bir parçasıdır ve bu, ağdaki bilgileri kontrol etme tüm fonksiyonlarının uygulanmasının yanı sıra, istemci uygulamaları arasındaki dağılımın görevidir.

SPX protokolü

Ayrıca, IP ağları için TCP protokolü ile aynı, IPX Güvenlik Duvarı temelinde inşa edilen ağlar için, taşıma protokolü özel bir SPX protokolüdür (sıralı cep değişimi). Bu tür yerel ağlarda, SPX protokolü aşağıdaki özellik setini gerçekleştirir:

- bileşiğin başlatılması;

- sanal iletişim kanalının organizasyonu (mantıksal bağlantı);

- kanal durumu kontrolü;

- veri Aktarım Kontrolü;

- bağlantı rüptürü.

SPX taşıma protokolü ve IPX güvenlik duvarı protokolü birbirleriyle yakından ilişkili olduğundan, genellikle genel bir konseptinde birleşmişlerdir - IPX / SPX protokolü ailesi. Bu protokol ailesi için destek sadece Nowell NetWare ailesinin işletim sistemlerinde değil, Microsoft Windows 9x / Me / NT / 2000 / XP, UNIX / Linux ve OS / 2'de uygulanır.

NetBIOS / NetBEUI protokolleri

IBM Transport Protokolü NetBIOS (Ağ Temel Giriş / Çıkış Sistemi) tarafından geliştirilen, yerel için temel bir protokoldür.

Bununla birlikte, Nowell Netware ve OS / 2 ailelerinin işletim sistemleri altında çalışan ağlar, desteği Microsoft Windows işletim sisteminde ve UNIX uyumlu işletim sistemlerinin bazı uygulamalarında da uygulanmaktadır. Aslında, bu protokolün bir kerede, protokol yığınının birkaç mantıksal seviyesinde çalıştığı söylenebilir: Taşıma düzeyinde, Güvenlik Duvarı üzerinde, IPX / SPX protokolleri üzerinden bir eklenti olarak ağ uygulamaları arasındaki arayüzü düzenler. Datagram yönlendirmesi, kanal seviyesinde - farklı ağ düğümleri arasında mesajlaşma düzenler.

Diğer protokollerin aksine, NetBIOS, benzersiz düğüm adlarına dayanan yerel ağlarda ele alıyor ve pratik olarak yapılandırma gerektirmez, böylece sistem yöneticileri için ağları az sayıda bilgisayarla kontrol eden sistem yöneticileri için çok çekici kalır. NetBIOS protokolü, NetBIOS protokolü, 16 bayt uzunluğunda anlamlı sekanslar olarak kullanılır, yani her bir ağ düğümünün, makinenin ağ adresinden, on servis bayt ilavesiyle oluşturulan kendi benzersiz adına (kalıcı isim) sahiptir. . Ek olarak, NetBIOS ağlarındaki her bilgisayar keyfi bir sembolik ada sahiptir, çünkü keyfi bir isimlerin birkaç çalışma eklemini birleştiren mantıksal * çalışma gruplarına sahip olabileceği gibi, bu tür adlar sistem yöneticisinin isteğinde atanabilir ve silinebilir. Düğümler, ağdaki bir bilgisayarı tanımlamak için kullanılır, çalışma grubu adları, özellikle birden fazla grup grubuna veri gönderebilir veya aynı anda çeşitli ağ düğümlerine erişmek için kullanılır.

Dağıtılmış bir bilgi işlem sistemine her bağlandığınızda, NetBIOS protokolü, düğüm adının benzersizliğini kontrol etmek için yerel ağa bir anket gerçekleştirir; Ağın birkaç düğümü aynı grup adlarına sahip olabileceğinden, grup adının benzersizliğinin tanımı gerçekleştirilmez.

Özellikle NetBIOS standardına dayanarak çalışan yerel ağlar için, IBM, NetBEUI olarak adlandırılan bu protokol için genişletilmiş bir arayüz geliştirmiştir (NetBIOS Genişletilmiş Kullanıcı Arabirimi). Bu protokol, 150-200'den fazla otomobil de dahil olmak üzere küçük yerel ağları desteklemek için tasarlanmıştır ve bu protokolün yalnızca yerel ağların ayrı bölümlerinde kullanılabileceği gerçeğinden dolayı (Netbeui paketleri köprüler yoluyla çevrilemez - birkaç yerel bağlama cihazları) Ağlar, genellikle çeşitli veri iletim ortamı veya farklı topolojiyi kullanır), bu standart, Windows 9x / Me / 2000 ailesinde de desteği mevcut olmasına rağmen, bu standart eski ve artık Microsoft Windows XP işletim sistemi tarafından desteklenmiyor.

Uygulamalı Protokoller

Uygulamalı düzeyde protokoller, ağ bilgisayarında çalışan belirli istemci uygulamalarına bilgi aktarmaya yarar. IP ağlarında, uygulama katmanı protokolleri TCP standardına dayanır ve kesinlikle tanımlanmış hedef için kullanıcı programları sağlayan bir dizi özel işlevi gerçekleştirir. Aşağıda birkaç TCP / IP yığın uygulama protokolünü kısaca göz önünde bulundururuz.

FTP protokolü

Adın ardından, FTP protokolü (dosya aktarım protokolü), dosyaları internet üzerinden aktarmak için tasarlanmıştır. Bu protokole dayanmaktadır, dünya çapındaki ağın uzak düğümlerinde dosyaları indirme ve boşaltma prosedürlerinin uygulandığı. FTP, makineden makineye yalnızca dosyalara değil, alt dizinler de dahil olmak üzere tüm klasörleri ek ataşman derinliğine dahil etmenizi sağlar. Bu, bu protokolün bir dizi yerleşik işlevini tanımlayan FTP komut sistemine atıfta bulunarak yapılır.

RAZ ve SMTP protokolleri

E-postayla çalışırken kullanılan uygulamalı protokoller, SMTP (Post Office Protokolü) olarak adlandırılır, ilk "yanıt veren" Giden yazışma için, ikinci - gelen teslimat için.

Bu protokollerin işlevleri, e-posta iletilerinin teslim edilmesinin kuruluşunu ve posta istemcilerine aktarılmasını içerir. Ek olarak, SMTP protokolü, bir alıcının adresine birden fazla mesaj göndermenize, ara mesajları düzenlemenize, birden fazla alıcı göndermek için bir mesajı kopyalamanıza izin verir. Hem Razz hem de SMTP, yerleşik e-posta adresinin tanıma mekanizmalarına ve ayrıca mesajların teslimatının güvenilirliğini geliştirmek için özel modüllere sahiptir.

Http protokolü

HTTP Protokolü (Hyper Metin Transfer Protokolü), uzak sunuculardan, HTML veya XML'de yazılmış bir köprü metni işaretleme kodu içeren bir köprü metni, yani web sayfaları içeren bir belgenin yerel bir bilgisayarına iletimi sağlar. Bu uygulama protokolü öncelikle Web sayfası görüntüleme programlarına, web tarayıcılarına, Microsoft Internet Explorer ve Netscape Communicator gibi bilinen en iyi bilinen uygulamalara bilgi vermeye odaklanmıştır.

Remote HTTP İnternet Sunucularını Gönderebilir ve Yanıtlarını İşlem Yapabilecek HTTP Protokolünü kullanıyor; Ek olarak

Bu HTTP, HTTP: / /www.domain.zone/page.htm (.html) (.html) URL (tekdüze kaynak bulucu) olarak adlandırılan Dünya Etki Alanı Sistemi Standart adres adresini (DNS, Etki Alanı Adı Sistemi) kullanmanızı sağlar. ).

Telnet protokolü

Telnet protokolü, ASCII sembolik formatındaki komutları paylaşarak uzak düğüme terminal erişimini düzenlemek için tasarlanmıştır. Kural olarak, müşterinin tarafındaki Telnet sunucusuyla çalışmak için, bir uzak düğüme sahip bir bağlantı kuran Telnet istemcisi olarak adlandırılan özel bir program, sunucunun çalışma kabuğu sistemini penceresinde açar. Bundan sonra, sunucu bilgisayarı terminal modunda, kendiniz olarak (doğal olarak, Yönetici tarafından tanımlanmış) yönetebilirsiniz. Örneğin, dosyaları ve klasörleri değiştirme, silme, oluşturma, düzenleme, düzenleme yeteneğini alacaksınız ve programı sunucu makine diskideki çalıştırmayı çalıştırırsınız, diğer kullanıcıların klasörlerinin içeriğini görüntüleyebilirsiniz. Kullandığınız işletim sistemi ne olursa olsun, Telnet protokolü uzak bir makine ile iletişim kurmanıza izin verecektir "eşit". Örneğin, bir UNIX oturumunu MS Windows'u çalıştıran bir bilgisayarda kolayca açabilirsiniz.

UDP protokolü