İnternet. Sadece doğru yapmanız ve mümkün olduğunca kendi güvenliğinizi sağlamanız gerekir. Bunun için gerekli olan en önemli şey: gerçek IP adresinizi ve posta kutunuzu gizleme ihtiyacı. Ayrıca, temel önlemlere uyun ve mümkünse hiçbir kişisel veriyi yerleştirmemeye çalışın: numaranız, ikamet adresiniz, fotoğraflarınız.

Siteleri ziyaret ederken adres birkaç şekilde olabilir. En basit ve en erişilebilir olanı, -hizmetler modunda çalışan anonim proxy sunucularının () kullanılmasıdır. Bir proxy sunucusu (İngilizce Proxy'den -), bilgisayarınız ile İnternet arasında bir tür aracıdır. Çevrimiçi olmak, önce proxy sunucusuna bağlanır ve ancak daha sonra ilgilendiğiniz sitelere gidersiniz. Sonuç olarak, bu sitelerin sahipleri gerçek IP'nizi değil, kullanılan proxy sunucusunun adresini alabilir.

Şu anda internet herkesin kullanabileceği birkaç ücretsiz anonimleştirici var. Bu proxy'ler tanıdık bir web arayüzü kullandığından onlarla çalışmak çok kolaydır. Anonimleştirici sayfasına gitmeniz ve gezinmeyi düşündüğünüz sitenin adresini sörf alanına girmeniz yeterlidir. Bugün Rusça konuşan en ünlü anonimleştiricilerden biri www.anonymizer.ru... Ancak, arama motoruna "anonim vekiller" veya "anonimleştiriciler" sorgusunu girerek kendi başınıza da benzer birçok hizmeti bulabilirsiniz.

Anonimleştiriciler, internette özgürce gezinmenize ve sayfaları görüntülemenize izin verir, ancak birçok forum ve misafir, kullanıcıların anonim proxy'ler aracılığıyla mesaj bırakmasını sıklıkla yasaklar. Bu durumda, IP'nizi gizlemek, ancak normal bir bağlantı görünümü oluşturmak için tarayıcı ayarlarınızda bazı değişiklikler yapmanız gerekecektir. V internet kullanıcıların kullanabileceği veya küçük bir ücret karşılığında anonim proxy sunucularının tüm listeleri vardır. Bu listeler, anonim proxy'nin IP'sini ve bağlantının yapılması gereken port numaralarını içerir. Uygun bir çalışan proxy bulmanız ve ardından tüm İnternet bağlantılarının bir proxy sunucusu üzerinden geçmesi için tarayıcı ayarlarınızı değiştirmeniz gerekecektir. Kullanılacak proxy olarak seçtiğiniz IP'yi belirtin ve ilgili bağlantı noktası numarasını girin.

Tarayıcınızın ayarlarına pek güvenmiyorsanız ancak hareketinizi tamamen anonim hale getirmeniz gerekiyorsa özel programlar kullanabilirsiniz. Özellikle en etkili programlardan biri şu adresten ücretsiz olarak indirilebilen TOR (English The Onion Router) programıdır. https://www.torproject.org... Aynı sitede programla çalışmak için ayrıntılı talimatları ve açıklamaları okuyabilirsiniz. TOP tarayıcısını bilgisayarınıza yükledikten sonra, yalnızca IP'nizi tamamen gizleyerek ağda güvenli bir şekilde gezinmekle kalmaz, aynı zamanda kendi sitelerinizi oluşturabilir, mesaj bırakabilir ve posta alışverişi yapabilirsiniz. Bu yazılımın tek dezavantajı, bazı rahatsızlıklar yaratabilecek bağlantı hızında gözle görülür bir azalmadır.

Kaynaklar:

- ÜST tarayıcı

Bazen insan dikkatleri üzerine çekmek için en çılgın hareketlere hazırdır. Ancak hayatta “görünmez bir adama” dönüşmek istediğiniz durumlar vardır. Ve bunu yapmak oldukça mümkün.

Talimatlar

Bir kişinin görünüşü, öncelikle insanların dikkatini çeken şeydir. Bu nedenle, kalabalığa karışmak istiyorsanız, gözünüze çarpan her şeyi hariç tutun. Gösterişli kıyafetleri, gösterişli aksesuarları, cesur saç modellerini, kışkırtıcı makyajı, cesur manikürleri ve dikkat çekici süslemeleri unutun.

Kendiniz için, figürünüzün hatlarını aşırı vurgulamayacak, sağduyulu bir renkte (gri, koyu mavi, kahverengi) ortalama kalitede bir kıyafet seçin. Örneğin, yumuşak düz bir kazak, hafif bol kot pantolon ve nötr ayakkabılar giyin. Şık bir saç kesiminiz veya parlak saç renginiz varsa, saçınızı koyu renkli bir örgü şapkanın altına gizleyin ve hafifçe alnınızın üzerine çekin. Bu görünüm sayesinde kalabalığın içinde kolayca kaybolabilirsiniz.

İnternetin her köşesinde sansasyon yaratan IP adresinin gizlenmesi fikrinin yanı sıra daha pek çok detay var. Genel olarak, tüm anonimlik yöntemleri ve araçları, sağlayıcıyı gizleme hedefini takip eder. Bu sayede kullanıcının fiziksel olarak tam yerini, kendisi hakkında ek bilgilere sahip olmak (IP, tarayıcı "parmak izleri", belirli bir ağ segmentindeki etkinliğinin günlükleri vb.) elde etmek zaten mümkündür. Ayrıca, yöntem ve araçların çoğu, daha sonra sağlayıcıdan istenen kullanıcıyı istemek mümkün olacak şekilde, bu dolaylı bilgilerin maksimum gizlenmesini / ifşa edilmemesini amaçlamaktadır.

Çevrimiçi deneyiminizi anonimleştirmenin yolları nelerdir?

Ayrı anonimleştirme birimleri hakkında konuşursak (sonuçta, bir veya başka bir anonimlik aracının bir kombinasyonu şeklinde şemalar da vardır), o zaman aşağıdakiler ayırt edilebilir:

1) Proxy sunucuları- kendine has özellikleri olan farklı tiplerdedir. Spoiler altında proxy sınıflandırması.

HTTP proxy'si- http protokolü üzerinden çalışır ve önbelleğe alma işlevini yerine getirir.

Anonimlik dereceleri: şeffaf, çarpıtıcı, anonim, seçkin.

Özel öğeler kullanarak bir zincir oluşturma dışında, yalnızca CONNECT yöntemini destekliyorlarsa bir HTTP proxy zinciri oluşturulabilir. programlar.

HTTPS proxy'si(diğer adıyla CONNECT) - HTTP 1.1'i destekleyen ve iki spesifikasyonu olan proxy'ler - RFC 2616 ve eski RFC 2068. Spesifikasyonda farklılık gösterirler. RFC 2616, CONNECT yöntemini belgeler.

Bu proxy alt türlerinin tümü aynı yeteneğe sahiptir - CONNECT yöntemini kullanarak çalışabilirler (GET / POST'a ek olarak).

Alt türler arasındaki fark, yalnızca proxy sunucu programlarının ayarlarındadır:

Proxy sunucu ayarlarında CONNECT yöntemiyle 443 numaralı bağlantı noktasına (https: // adresleri) bağlantıya izin veriliyorsa, bu bir HTTPS proxy'sidir;

Proxy sunucu ayarları, CONNECT yöntemiyle herhangi bir bağlantı noktasına bağlantıya izin veriyorsa (443 ve 25'i saymaz), buna CONNECT proxy denir (ICQ'da böyle bir proxy, HTTP proxy olarak adlandırılır);

Proxy sunucu ayarlarında CONNECT yöntemiyle bağlantı noktası 25'e (posta hizmeti) bağlantıya izin veriliyorsa, posta göndermek için kullanılabilir ve böyle bir proxy'ye posta etkin veya 25 bağlantı noktası etkin veya bir proxy'ye sahip bir proxy denir. 25. portu aç.

FTP proxy'si- ftp protokolü üzerinde çalışır ve anonim site (sunucu) yönetimi için tasarlanmıştır. FTP protokolü bir proxy sağlamadığından tüm ftp proxy'leri anonimdir.

FTP public'te proxy yoktur. FTP proxy'lerinden bir zincir oluşturmak imkansızdır.

CGI proxy'si(web anonimleştirici), sitede url'yi yazdığınız bir sayfadır ve belirtilen sayfayı görüntüler. Bu durumda, bu sayfanın adresi (adres alanında belirtilir) bilgisayarınız açısından farklı olacaktır - şöyle bir şey:

http://www.cgi-proxy.com/http/www.your-url.com/path/

Anonimlik açısından, CGI proxy'leri HTTP proxy'leriyle aynıdır. "Karışık" zincirlerde, bu tür proxy yalnızca son sırada olabilir.

ÇORAP- bu tür proxy'nin 2 özelliği vardır:

çorap 4 TCP üzerinden çalışır

çorap 5 TCP, UDP, yetkilendirme ve uzak DNS sorgusunu destekler. Çoraplar, doğası gereği gerçekten anonimdir (çünkü doğrudan TCP ile çalışır). Bu tür proxy'lerden bir zincir oluşturulabilir. Sox, çevrimiçi ortamda anonim kalmanın en iyi yoludur.

anonimlik proxy'si

Herkes, istemci sunucuyla etkileşime girdiğinde, istemcinin sunucuya bazı bilgiler gönderdiğini bilir (temelde tarayıcı tarafından iletilir, ancak proxy oraya "kendinden" bir şey de ekleyebilir). Bu, işletim sisteminin adı ve sürümü, tarayıcının adı ve sürümü, tarayıcı ayarları (ekran çözünürlüğü, renk derinliği, java/javascript desteği, ...), müşterinin IP adresi (proxy kullanılıyorsa, bir proxy sunucusu tarafından bir IP proxy'si ile değiştirilir), bir proxy sunucusu olsun veya olmasın kullanılır (bir proxy kullanılıyorsa, müşterinin IP'si bir IP proxy'sidir - bir proxy sunucusu tarafından eklenir), bir proxy kullanılıyorsa, o zaman sizin gerçek IP adresi (bir proxy sunucusu tarafından eklenir) ve çok daha fazlası ...

Bu bilgi, ortam değişkenleri biçiminde iletilir.

Sadece anonimlik ile ilgili olanlara odaklanacağım.

Yani proxy kullanılmıyorsa ortam değişkenleri aşağıdaki gibidir:

UZAKTAN_ADDR= IP'niz

HTTP_VIA= tanımlanmadı

HTTP_X_FORWARDED_FOR= tanımlanmadı

Şeffaf proxy'ler gerçek IP hakkındaki bilgileri gizlemeyin:

UZAKTAN_ADDR= IP proxy'si

HTTP_VIA

HTTP_X_FORWARDED_FOR= gerçek IP

Anonim proxy'ler(anon) bir proxy kullanıldığını gizlemez, gerçek IP'yi kendilerine göre değiştirir:

UZAKTAN_ADDR= IP proxy'si

HTTP_VIA= IP veya proxy adı (proxy sunucusu kullanılır)

HTTP_X_FORWARDED_FOR= IP proxy'si

Proxy'leri bozmak, bir proxy sunucusunun kullanıldığı gerçeğini gizlemez. Ancak, gerçek IP bir başkasıyla değiştirilir (genel durumda, keyfi, rastgele):

UZAKTAN_ADDR= IP proxy'si

HTTP_VIA= IP veya proxy adı (proxy sunucusu kullanılır)

HTTP_X_FORWARDED_FOR= rastgele IP

Elit proxy'ler(elit, yüksek anon) yalnızca IP'yi değiştirmekle kalmaz, aynı zamanda bir proxy sunucusu kullanma gerçeğini de gizler:

UZAKTAN_ADDR= IP proxy'si

HTTP_VIA= tanımlanmadı

HTTP_X_FORWARDED_FOR= tanımlanmadı

2) VPN hizmetleri- ayrıca, sağlayıcılar tarafından aralarından seçim yapabileceğiniz farklı protokollere göre çalışır.

3) SSH tünelleri, orijinal olarak başka amaçlar için yaratılmıştır (ve bu güne kadar işlev görür), ancak anonimleştirme için de kullanılır. Çalışma prensibi olarak VPN'lere oldukça benzerler, bu nedenle bu konuda VPN'lerle ilgili tüm konuşmalar onlar için de geçerli olacaktır.

4) Özel sunucular- ana avantaj, eylemlerin gerçekleştirildiği ana bilgisayarın istek geçmişinin ifşa edilmesi sorununun ortadan kalkmasıdır (VPN / SSH veya proxy'lerde olduğu gibi).

Tor'a kullanma gerçeğini sağlayıcıdan bir şekilde gizlemek mümkün mü?

Evet, çözüm neredeyse bir öncekine tamamen benzer olacak, yalnızca şema tersine çevrilecek ve VPN bağlantısı Tor'un istemcileri ile soğan yönlendiricileri ağı arasında "takılı" olacak. Pratikte böyle bir planın uygulanmasına ilişkin bir tartışma, proje dokümantasyon sayfalarından birinde bulunabilir.

I2P hakkında ne bilmelisiniz ve bu ağ nasıl çalışır?

I2P, şifreleme (hangi aşamalarda ve hangi yollarla gerçekleştiği), değişken aracılar (atlamalar), IP adreslerinin hiçbir yerde kullanılmadığı, katılımcılarının eşitliğine dayalı olarak dağıtılmış, kendi kendini organize eden bir ağdır. Kendi siteleri, forumları ve diğer hizmetleri vardır.

Toplamda, bir mesaj gönderirken, dört şifreleme seviyesi kullanılır (uçtan uca, sarımsak, tünel ve taşıma katmanı şifrelemesi), şifrelemeden önce, her ağ paketine otomatik olarak az sayıda rastgele bayt eklenir. iletilen bilgileri anonimleştirir ve içeriği analiz etmeyi ve iletilen ağ paketlerini engellemeyi zorlaştırır.

Tüm trafik tünellerden geçer - gelen veya giden bir dizi düğümden geçen geçici, tek yönlü yollar. Adresleme, sözde ağ veritabanından gelen verilere dayanmaktadır. NetDb, tüm I2P istemcilerinde bir dereceye kadar dağıtılır. NetDb şunları içerir:

- YönlendiriciBilgileri- yönlendiricilerin (istemcilerin) iletişim bilgileri tüneller oluşturmak için kullanılır (basitleştirmek için, bunlar her düğümün kriptografik tanımlayıcılarıdır);

- Kira Setleri- giden ve gelen tünelleri bağlamak için kullanılan muhatapların iletişim bilgileri.

Bu ağın düğümleri arasındaki etkileşim ilkesi.

Aşama 1. Düğüm "Kate" giden tüneller inşa eder. Yönlendiricilerle ilgili veriler için NetDb'ye döner ve katılımlarıyla bir tünel oluşturur.

Aşama 2. Boris, giriş tünelini, giden tüneli inşa ettiği gibi inşa eder. Ardından koordinatlarını veya "LeaseSet" olarak adlandırılanları NetDb'ye yayınlar (burada, LeaseSet'in giden tünelden gönderildiğini unutmayın).

Aşama 3. "Kate", "Boris"'e mesaj gönderdiğinde, NetDb LeaseSet'te "Boris" sorar. Ve giden tünellerde mesajı hedef ağ geçidine iletir.

I2P'nin özel Outproxy aracılığıyla İnternet'e erişme yeteneğine sahip olduğunu da belirtmekte fayda var, ancak bunlar gayri resmidir ve faktörlerin bir kombinasyonu açısından Tor çıkış düğümlerinden bile daha kötüdür. Ayrıca, I2P ağındaki dahili sitelere, bir proxy sunucusu aracılığıyla harici İnternet'ten erişilebilir. Ancak bu giriş ve çıkış ağ geçitlerinin anonimliklerinin bir kısmını kaybetme olasılığı yüksektir, bu nedenle dikkatli olmanız ve mümkünse bundan kaçınmanız gerekir.

I2P ağının avantajları ve dezavantajları nelerdir?

Avantajlar:

1) Yüksek düzeyde istemci anonimliği (her türlü makul ayar ve kullanımla).

2) Ağın istikrarına yol açan tam ademi merkeziyetçilik.

3) Veri gizliliği: müşteri ve muhatap arasında uçtan uca şifreleme.

4) Çok yüksek derecede sunucu anonimliği (bir kaynak oluştururken), IP adresi bilinmiyor.

Dezavantajları:

1) Düşük hız ve uzun tepki süresi.

2) "İnternetiniz" veya İnternet'ten kısmi izolasyon, oraya ulaşma ve deanon olasılığını artırma.

3) Devre dışı bırakmadığınız sürece eklentiler (Java, Flash) ve JavaScript yoluyla yapılan saldırılara karşı koruma sağlamaz.

Başka hangi anonimlik hizmetleri / projeleri var?- Dosya değişimi için Windows için Japonca istemci. Perfect Dark ağının anonimliği, son istemciler, bilinmeyen IP adresleri ve mümkün olan her şeyin tam şifrelemesi arasındaki doğrudan bağlantıları kullanmayı reddetmeye dayanır.

Sonraki 3 proje, özellikle ilginçtir, çünkü amaçları, kablosuz ağlar kurarak, sağlayıcının İnternet bağlantısına olan bağımlılığından kurtularak gerçekleştirilen kullanıcıyı gizlemektir. Sonuçta, İnternet daha da kendi kendini organize edecek:

- Netsukuku - Ultimate Killing, Utility ve Kamikaze Uplinking Becerilerine Sahip Ağa Bağlı Elektronik Teknisyeni.

- B.A.T.M.A.N - Mobil Geçici Ağ Oluşturmaya Daha İyi Yaklaşım.

Anonimliği sağlamak için kapsamlı çözümler var mı?

Yukarıda açıklanan Tor + VPN gibi çeşitli yöntemlerin paketlerine ve kombinasyonlarına ek olarak, bu ihtiyaçlara göre uyarlanmış Linux dağıtımlarını kullanabilirsiniz. Böyle bir çözümün avantajı, bu birleşik çözümlerin çoğuna zaten sahip olmaları, tüm ayarların anonimleştiriciler için maksimum sınır sayısını sağlayacak şekilde ayarlanmış olması, tüm potansiyel olarak tehlikeli hizmetler ve yazılımların devre dışı bırakılması, bazılarında yararlı olanların yüklenmesidir. belgelere ek olarak, uyanıklığı kaybetmek için akşam geç saatlerde vermeyecek ipuçları var.

Tecrübelerime ve diğer bazı bilgili insanlara dayanarak, ağda anonimlik ve güvenlik sağlamak için en son teknikleri içerdiğinden, sürekli olarak geliştiğinden ve tüm ölüm kalım durumları için çok esnek bir ayara sahip olduğundan, Whonix dağıtımını seçerdim. Aynı zamanda iki düzenek şeklinde ilginç bir mimariye sahiptir: Birlikte çalışan Ağ Geçidi ve İş İstasyonu. Bunun ana avantajı, Tor'da veya işletim sisteminin kendisinde gizlenen Whonix kullanıcısını ortaya çıkarmaya çalıştıkları bir 0 günlük görünümünün bir sonucu olarak, yalnızca sanal İş İstasyonunun "anonimsizleştirilmesi" olacaktır. ve saldırgan, IP 192.168.0.1 ve Mac adresi 02: 00: 01: 01: 01: 01 gibi "çok değerli" bilgileri alacaktır.

Ancak, böyle bir işlevsellik ve ayar esnekliğinin varlığı için ödeme yapmanız gerekir - bu, işletim sistemi yapılandırmasının karmaşıklığını belirler, bu nedenle bazen anonimlik için işletim sisteminin en altına yerleştirilir.

Yapılandırması daha kolay analoglar, Snowden tarafından önerilen oldukça iyi bilinen Tails ve bu amaç için başarıyla kullanılabilen ve anonimliği sağlamak için çok iyi bir cephaneliğe sahip Liberte'dir.

Anonimliğe ulaşmakla ilgili başka noktalar var mı?

Evet var. Anonim bir oturumda bile uyulması tavsiye edilen bir dizi kural (tabii ki amaç neredeyse tam bir anonimlik elde etmekse) ve bu oturuma girmeden önce alınması gereken önlemler vardır. Şimdi onlar hakkında daha çok şey yazılacak.

1) VPN, Proxy vb. kullanırken, DNS sızıntılarını önlemek için her zaman ayarlarda servis sağlayıcının statik DNS sunucularının kullanımını ayarlayın. Veya tarayıcıda veya güvenlik duvarında uygun ayarları yapın.

2) Kalıcı Tor zincirleri kullanmayın, çıkış düğümlerini (VPN sunucuları, proxy sunucuları) düzenli olarak değiştirin.

3) Tarayıcıyı kullanırken, mümkünse tüm eklentileri (Java, Flash, diğer bazı Adobe zanaatları) ve hatta JavaScript'i (görev deanon risklerini tamamen en aza indirmek ise) devre dışı bırakın ve ayrıca çerez kullanımını kesin, geçmiş bakımı, uzun süreli önbelleğe alma, User-Agent ve HTTP-Referer HTTP başlıklarının gönderilmesine veya değiştirilmesine izin vermez (ancak bunlar anonimlik için özel tarayıcılardır, çoğu standart tarayıcı bu lükse izin vermez), minimum tarayıcı uzantısı kullanın , vb. Genel olarak, farklı tarayıcılarda anonimlik ayarlarını açıklayan bir kaynak daha vardır ve isterseniz bu kaynaktan da bahsetmeye değer.

4) Anonim modda çevrimiçi olurken, en son kararlı yazılım sürümleriyle "temiz", tamamen güncellenmiş bir işletim sistemi kullanmalısınız. Temiz olmalıdır - "parmak izlerini", tarayıcıyı ve diğer yazılımları ortalamadan ayırt etmeyi zorlaştırmak ve bazı kötü amaçlı yazılımları alma ve kendiniz için herkesin işini tehlikeye atan belirli sorunlar yaratma olasılığını azaltmak için güncellenmiş olmalıdır. anonimleştirme için yoğunlaşan fonlar.

5) Mitm saldırılarını (şifrelenmemiş trafiği gizlice dinleme) önlemek için sertifikaların ve anahtarların geçerliliği hakkında uyarılar olduğunda dikkatli olun.

6) Anonim oturumda herhangi bir sol etkinliğe izin vermeyin. Örneğin, anonim bir oturumdan bir müşteri sosyal olarak kendi sayfasına giderse. ağ, o zaman ISS'si bunu bilmeyecek. Ama sosyal. ağ, istemcinin gerçek IP adresini görmemesine rağmen, kimin girdiğini tam olarak bilir.

7) Anonim ve açık bir kanal üzerinden kaynağa eşzamanlı bağlantıya izin vermeyin (tehlikenin açıklaması yukarıda verilmiştir).

8) Yazarın entelektüel üretiminin tüm mesajlarını ve diğer ürünlerini "gizlemeye" çalışın, çünkü jargon, kelime dağarcığı ve konuşma dönüşlerinin üslubu ile yazarı oldukça yüksek bir doğrulukla belirleyebilirsiniz. Ve zaten bu konuda tam bir iş yapan ofisler var, bu yüzden bu faktörü hafife almayın.

9) Yerel bir ağa veya kablosuz erişim noktasına bağlanmadan önce MAC adresini değiştirin.

10) Güvenilmeyen veya doğrulanmamış herhangi bir uygulamayı kullanmayın.

11) Kendinize bir "sondan bir önceki sınır" sağlamanız tavsiye edilir, yani (özel sunucularda yapıldığı veya Whonix'te uygulandığı gibi) tüm etkinliği gerçekleştirebileceğiniz kendinize ait bir ara düğüm, böylece aşağıdaki durumlarda önceki tüm engellerin veya çalışma sisteminin bulaşmasının üstesinden gelmek, üçüncü taraflar aracı boşluğuna erişti ve sizin yönünüzde ilerlemek için özel fırsatlara sahip değildi (veya bu fırsatlar son derece pahalı olacak veya çok fazla zaman gerektirecekti).

Hayatta, İnternet'i bir tarayıcı aracılığıyla kullanırken% 100 anonimliğe ihtiyaç duyulur (Örnekler olmadan yapacağım, aksi takdirde sert adamlar tekrar yorumlara gelecek ve beni kışkırtmakla suçlayacak ve beni "K" departmanıyla tehdit edecek). İnternetteki sitelerin (örneğin Google) sizi tanımlayamayacağından ve profilinizdeki herhangi bir işlemle ilgili bilgileri kaydedemeyeceğinden nasıl emin olunur?

Bazen bir VPN'i "gizli" modda açarsınız, hiçbir yerde oturum açmazsınız ve AdSense birdenbire canınızı sıkacak kadar tanıdık reklamlarla korkutur. Kimin kim olduğunu nasıl belirler?

Bu soruyu cevaplamak için bir deney yapalım. Sekmeleri dört tarayıcıda açalım:

- Tor Tarayıcı 6.0.2 (Mozilla Firefox 45.2.0'a dayalı);

- Safari 9.0 (gizli mod);

- Google Chrome 52.0.2743.82 (gizli mod);

- Mozilla Firefox 46.0.01 (gizli mod).

Ve bir kişi hakkında hangi verileri toplayabileceklerini görelim. URL'yi adres çubuğuna yazarak siteye kendimiz hakkında ne söyleriz?

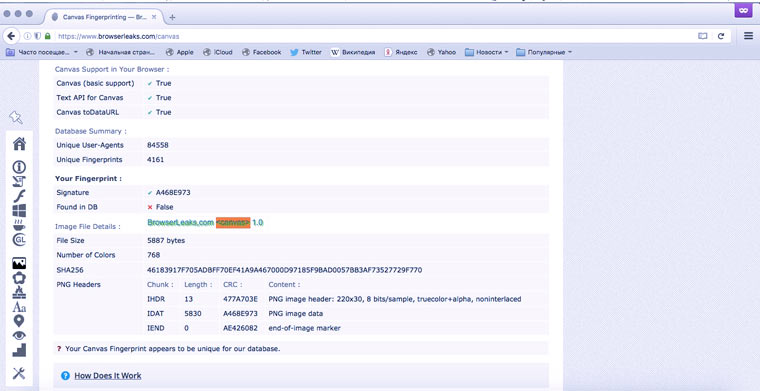

Resimleri işlemek için benzersiz parametreler sağlama (Kanvas Parmak İzi)

Tuval Parmak İzi, AddThis tarafından yaklaşık 4 yıl önce geliştirilmiş bir kullanıcı tanımlama teknolojisidir. Çalışma prensibi, sayfa yüklendiğinde resmin çizimi (oluşturulması) gerçekleştiğinde (genellikle arka plan rengini görünmez metinle eşleştirmek için tek renkli bir bloktur), tarayıcının bir demet toplamasına dayanır. Bunun için sistem hakkında bilgi: donanım ve grafik sürücülerinin ne olduğu, GPU sürümü , işletim sistemi ayarları, yazı tipleri hakkında bilgiler, kenar yumuşatma mekanizmaları ve diğer birçok küçük şey.

Birlikte, bu büyük ayrıntı kümesi, kullanıcının bilgisayar / tarayıcı bağlantısını dünyadaki tüm diğerlerinden ayırt etmenin mümkün olduğu benzersiz bir özellik oluşturur. Her biri için DA85E084'e benzer bir dize olarak yazılır. Tesadüfler var (Panopticlick'e göre, ortalama bir çift bulma şansı 1 k'dir), ancak bu durumda, onları kendinizi tanımlamak için başka olasılıklarla destekleyebilirsiniz (aşağıda onlar hakkında).

Tor, Kanvas Parmak İzi almak için izin ister ve dikkatli olursanız ve izin vermezseniz bu bilgiyi yanınızda tutabilirsiniz. Ancak diğer tüm tarayıcılar, tek bir gıcırtı olmadan sahiplerinden vazgeçer.

Bu tanımlama yöntemi hakkında daha fazlasını Wikipedia'da okuyabilirsiniz.

Reklam tercihlerinin temellerini aşıyoruz

Ziyaret edilen birçok site artık Kanvas Parmak İzi tanımlamak için komut dosyaları ile donatılmıştır. Bu benzersiz değeri aldıktan sonra, bir site başka bir kişi hakkında bilgi isteyebilir. Örneğin, bağlantılı hesaplar, arkadaşlar, kullanılan IP adresleri ve reklam tercihleriyle ilgili bilgiler. Kanvas Parmak İzi ile ilgili tüketici çıkarlarınızın hangi sistemlerde olduğunu kontrol etmek için aşağıdaki bağlantıyı kullanın.

Tor, ilk paragraftakiyle aynı izni tekrar istedi ve reddetmem nedeniyle hiçbir şey bulunamadı. Safari beni 3 veritabanında, Chrome 13'te ve Firefox 4'te buldu. Gizli moddan çıkarsanız, çoğu tanımlama için eski iyi çerezleri kullandığından ikincideki veritabanlarının sayısı 25'e yükselir.

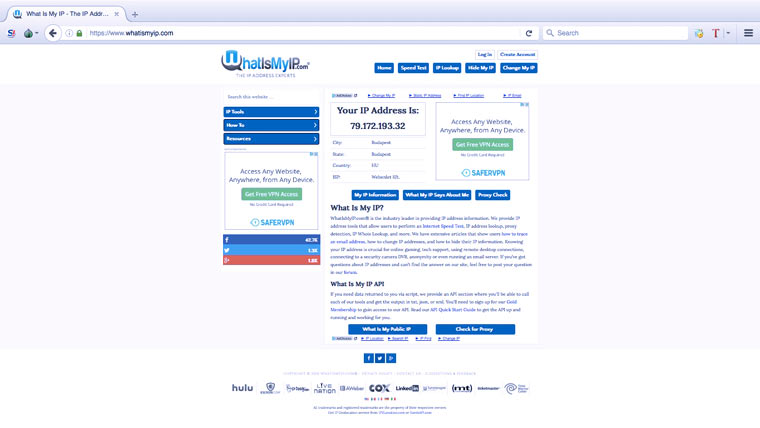

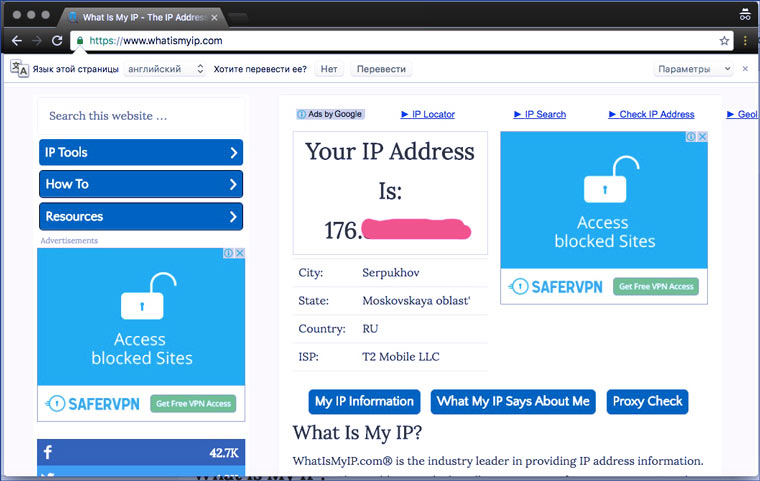

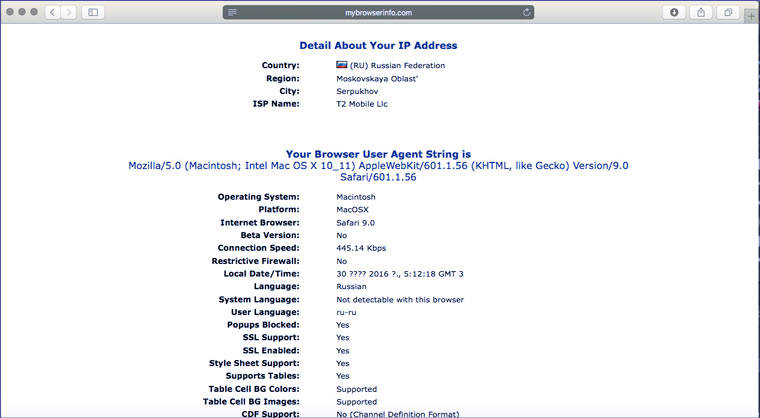

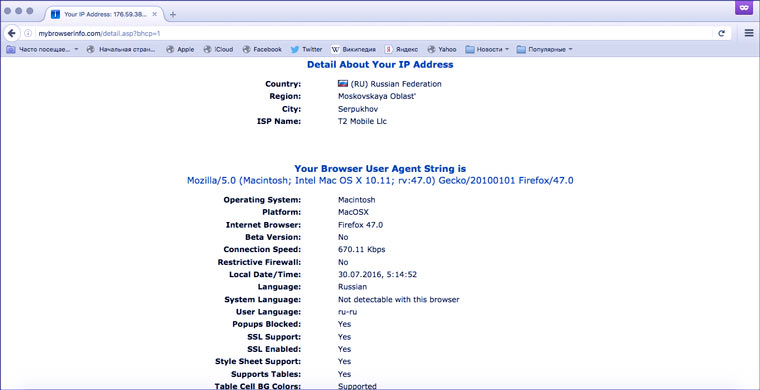

IP adresini ve taşıyıcıyı paylaşma

Tor'da Yeni Kimlik düğmesini kullanarak "ev sahibi ülke"yi değiştirebilirsiniz. Ve "gizli" modlar IP adresini gizlemez (bunun için ayrıca bir proxy veya VPN kullanmanız gerekir), ancak yaklaşık konumunuzu ve İnternet sağlayıcısı hakkındaki bilgileri site sahipleriyle paylaşın.

Şehrimizi ve içindeki zamanı ortaya çıkarıyoruz (coğrafi konum servisleri etkinleştirildiğinde)

Tor'daki yandex.ru'da herhangi bir konum izni olmadan nerede olduğumu ve saatin kaç olduğunu gösterdi. Diğer tarayıcılarda da durum aynı.

Tam koordinatlarımızı gönderiyoruz

Tor, koordinatları belirlemek için izin bile istemedi ve sadece sıfır döndürdü. Safari, Chrome ve Firefox standart tanım istedi (normal modda olduğu gibi) ve şifreli olduğumu ve bu tür verileri açıklamamam gerektiğini hatırlatma zahmetinde bulunmadı.

Şehrimizi ve içindeki zamanı ortaya çıkarıyoruz (engelli konum belirleme hizmetleri ile)

Sonra Mac'te konum belirleme hizmetlerini kapattım ve yandex.ru'ya geri döndüm. Tor, siteyi Romanya'da olduğumu düşündürdü, ancak zamanı Moskova'da bıraktı (IP ile saat dilimi arasındaki uyumsuzluk nedeniyle, bir yasak durumunda VPN kullanıcılarını bir kerede yasaklamak mümkün olacak). Diğer tarayıcılarda her şey aynı kalır.

Gerçek şu ki, Yandex konumunu belirlemek için GPS'e (veya cihazdan WPS verilerine) ihtiyaç duymaz. Ne de olsa onun bir "Yer Belirleyicisi" var! Wi-Fi üzerinden mi oturum açtınız? Erişim noktası zaten veritabanında (makaleye bakın). Kendinize telefonunuzdan bir İnternet bağlantısı verdiniz mi? Hücre kulesi teslim edilecek.

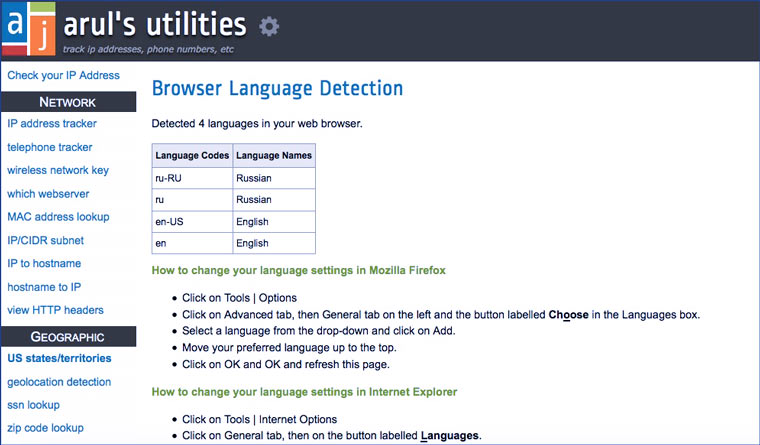

Dil ayarları hakkında bilgi sağlama

Bir VPN sevgilisinin bir başka kesin işareti, oturduğu ülkeyle dil uyuşmazlığıdır. Tor başarısız oldu - dili her zaman İngilizce'dir (ancak değiştirebilirsiniz, ancak ülke için otomatik olarak değişmesi gerektiğini düşündüm). Ayarların geri kalanı normal moddakiyle aynıdır.

Tarayıcınız ve sisteminiz hakkında her şeyi anlatıyoruz

İşletim sistemi, bağlantı hızı, monitör renk özellikleri, farklı teknolojiler için destek, tarayıcı penceresi genişliği, Flash sürümü - kullanıcının benzersiz özelliklerini tamamlayan bir dizi küçük şey. Tor, bu verilerin bir kısmını manipüle eder (Windows 7 örneği) ve tarayıcıların geri kalanı tamamen dürüsttür.

Bir kişi IP'yi değiştirebilir, "gizli modu" açabilir ve fiyatları yükseltmek için bir komut dosyası çabucak anlayacaktır: “Yavaş bir İnternet, eski bir flash sürümü ve Windows XP ile kim bu, ikinci kez geldi, ancak şimdi karar verdi. Seyşeller'de ikamet ediyormuş gibi davranmak? %20 artırıyoruz!"

Yüklü eklentilerin listesini paylaşın

Bir kişiyi benzersiz kılan bir diğer özellik, tarayıcısında yüklü olan eklentilerin (sürüm bilgileriyle birlikte) listesidir. Tor onları gizler. Diğer tarayıcılar yok.

Gördüğünüz gibi, Tor Tarayıcılar iyi bir anonimlik sağlıyor. Ancak tarihsel gerçekler, bir kişi soğan ağının yardımıyla gerçekten ciddi bir şey yaparsa, o zaman hala bazen bulmak... Herkes muhtemelen İpek Yolu'nun (ecza deposu) kurucusu Ross Ulbricht'in açıklayıcı hikayesini hatırlar.

Ve "gizli" modlar yalnızca başka birinin bilgisayarının arkasında gezinmek ve hiçbir iz bırakmamak için gereklidir. Bunlara ek olarak JavaScript'i de engelleyebilirsiniz, bu olası tanımlama yöntemlerinin sayısını azaltacaktır, ancak birçok site kullanılamaz hale gelecektir.

Sistemde yüklü olan yazı tiplerinin listesini açın (=> programlar)

Denemelere ek olarak, size modern tarayıcıların bir başka ilginç özelliğinden bahsetmek istiyorum. Herhangi bir site, sistemde yüklü olan yazı tiplerinin bir listesini alabilir. Birçok uygulamanın kendine özgü yazı tipleri vardır ve bunlar bir kişinin mesleğini belirlemek için kullanılabilir. Ve buna dayanarak, ona reklamlar gösterin. Tor ve gizli modda bu çalışmaz (veya liste çok kısadır).

Bütün bunlar buzdağının görünen kısmı

Yukarıdaki tanımlama yöntemlerine karşı koruma sağlamak için farklı tarayıcılar için özel eklentiler bulunmaktadır. Ancak kurulumlarında enerji israf etmeyin. Çünkü olası tüm bilgilerin toplanmasına karşı koruma sağlayamazlar.

Nitekim bu yazıda tarayıcıların hakkımızda nasıl bilgi topladığının en basit ve en anlaşılır örneklerini gösterdim. Ancak çok daha fazla alıntı yapılabilir: flash çerezler, Silverlight çerezleri, bölgeden gecikme süresi (birçoğunun en az 0,2-0,8 saniyesi vardır) - gereksiz olacak birçok küçük şey. Sonuçta, okuyucu, tarayıcıyı açarak dünyaya kendisi hakkında büyük miktarda bilgi verdiğini ve bilgisayarını diğerlerinden ayıran bir dizi benzersiz özellik gösterdiğini zaten anlıyor.

Tüm bu veri toplamanın riskleri nelerdir?

Gezegendeki insanların çoğunluğu hakkında tek bir amaç için bilgi toplamak gerekir - bundan daha fazla para kazanmak için reklamların tıklanma oranını artırmak. Prensip olarak, bu sadece faydalıdır - bazı mal veya hizmetleri bulmak daha kolaydır.

Daha da gelişmiş tanımlama yöntemleri, mağazaların müşteri bilgilerini toplaması için yararlıdır. Böylece bir kişi siteye farklı bir IP altında / çerezleri devre dışı bırakarak giremez ve tanınmadan kalır. Dil, zaman, nadir yazı tipi / eklenti, monitör özellikleri, geldiği arama sorgusunda tipik bir hata - işte bu kadar! Patenlerinizi çıkarın, sizi tanıyoruz. Hiç şüphe yok ki bu kişi, bir yıl önce 2389 numaralı siparişi veren kişidir. Bu verilerle otomatik pazarlama sistemleri ona daha fazla satabilir.

Veya, doğal olarak, tüm bunlar özel servisler tarafından kullanılabilir. Ama orada her şeyin onlar için nasıl çalıştığını kim bilebilir?

Peki çevrimiçi ortamda nasıl gerçekten anonim olunur?

Mümkün değil. Ağa erişmek, çalıntı bir SIM kartla mobil interneti kullanmak, ördek maskesi takmak ve Kirov ormanlarına gitmek için Kafkasya'da bir yerden satın alınan yeni bir cihaz kullanın. Kullandıktan sonra gadget'ları yakın.

Evet, Tor'u biraz değiştirirseniz, makalede açıklanan sorunlar korunabilir. Ayrıca, anonim olarak çalışmak üzere oluşturulmuş Linux dağıtımları Tails, Whonix veya Tinhat'a yükseltebilirsiniz. Ama daha kaç tane bilinmeyen tanımlama mekanizması var? Aynı Kanvas Parmak İzi 2014'te basına çıktı ve 2012'de uygulanmaya başladı.

Muhtemelen şimdi bile hayal etmesi bile zor olan bir şey geliştiriliyor / uygulanıyor. Nasıl savunma yapılacağından bahsetmiyorum bile. Bu nedenle, çevrimiçi anonimlik sorusu açık kalıyor.

Selamlar, "anonim" okuyucum. Sık sık ziyaret ettiğiniz şu veya bu web sitesinin sizin hakkınızda neler bildiğini ve bu bilgilerin hangi amaçlarla kullanılabileceğini düşünüyor musunuz? Yoksa genel olarak paranoyanız var ve hepimizin "özel hizmetler" başlığı altında olduğunu ve şimdi "beyaz önlüklü" insanların kapınızı çaldığını mı düşünüyorsunuz?

Bugün internette anonimliğin temel ilkelerini analiz edeceğiz ve size küresel ağın genişliğinde sizinle ilgili hangi bilgilerin mevcut olduğunu ve nasıl gizleneceğini anlatacağım.

İnternette neden anonimsin?

Anonimlik, esas olarak çeşitli türlerdeki siber suçlularla ilgili olarak düşünülen bir kavramdır, ancak buna ihtiyacı olan tek kişi o mu? Bu soruyu cevaplamak için hatırlamakta fayda var - e-posta ile ne sıklıkla "spam" alıyorsunuz veya ne kadar şaşırtıcı bir şekilde "Yandex" size son zamanlarda ilgilendiğiniz konuyla ilgili konuyu tam olarak gösteriyor.

Hafızanızı kazdıktan sonra, İnternet kullanma deneyiminizle eşleşmeler bulursanız - o zaman bu makale tam size göre.

Senin hakkında ne biliyoruz?

Başlangıç olarak, sizin hakkınızda bilinen bilgilerin sadece küçük bir bölümünü açıkça gösterecek olan harika bir siteye - 2ip.ru'ya dönmeye değer ve bu bilgisayarın ip adresi, işletim sisteminin sürümü, tarayıcının sürümü, konum - ve bu tam bir liste değil.

Herhangi bir siteye, ICQ'ya, Skype'a vb. kaydolurken, genellikle postanızı ve hatta telefon numaranızı bırakırsınız.

Çevrimiçi anonimlik - temel bilgiler

Hakkınızda bilinenleri yukarıda sıraladım, şimdi bunu çözmenin zamanı geldi - onunla ne yapmalı? Teknik detaylara girmeden sırayla başlayalım.

IP adresi

Basit bir ifadeyle, bir bilgisayarın IP adresi, İnternet'teki bir PC'nin benzersiz bir tanımlama adresidir. IP adresi, bağlantı sırasında sağlayıcı tarafından atanır, sırasıyla sağlayıcı değiştiğinde, IP adresi değişir.

Bilgisayarın IP adresi dört sayı kombinasyonundan oluşur - XXX.XXX.XXX.XXX. Her kombinasyondaki basamak sayısı 1 ile 3 arasında bir farktır ve değerleri 0 ile 256 arasındadır.

Sağlayıcı 2 tür IP adresi atayabilir - statik ve dinamik.

- Statik bir IP adresi kalıcıdır ve bağlantıyı kullandığınız her zaman değişmez.

- Dinamik IP adresi - İnternet bağlantısı her yeniden başlatıldığında değişir.

IP adresini birkaç şekilde gizleyebilirsiniz - Proxy veya aracılığıyla. Ayrıntılar için bağlantılardaki ilgili makalelere bakın.

IP, sorunun sadece yarısıdır, başka veriler de vardır - işletim sistemi sürümü, tarayıcı sürümü, ekran çözünürlüğü, işletim sistemi dili vb.

İşletim sistemi bilgileri

IP'nizi bulduk, şimdi verilerin geri kalanını düşünelim.

İlk adım "sızıntıyı" bulmaktır. Bu makaleyi bir tarayıcı aracılığıyla okuyorsunuz, değil mi? Buna göre, bu tarayıcı, web kaynağının bulunduğu sunucuya önceden listelenen verileri bildirir. Şuna benzeyen Http başlıkları kullanılarak iletilir -

Ana Bilgisayar: Kullanıcı Aracısı sitesi: Mozilla / 5.0 (Windows; U; Windows 8.1; ru; rv: 2.8.3.7) Gecko / 20170520 Firefox / 43.7.1 (.NET CLR 8.1.30421) Kabul et: metin / html, uygulama / xhtml + xml, application / xml; q = 0.9, * / *; q = 0.8 Kabul Et-Dil: ru, en-us; q = 0.7, tr; q = 0.3

Ev sahibi: hyperion. com Kullanıcı - Aracı: Mozilla / 5.0 (Windows; U; Windows 8.1; ru; rv: 2.8.3.7) Gecko / 20170520 Firefox / 43.7.1 (.NET CLR 8.1.30421) Kabul et: metin / html, uygulama / xhtml + xml, uygulama / xml; q = 0.9, * / *; q = 0.8 Kabul et - Dil: ru, en - us; q = 0.7, tr; q = 0.3 |

Bu sorun, gerçek http başlıklarını "sahte" olanlarla "değiştirerek" çözülebilir.

"http" başlıklarını değiştirmek için ideal çözüm, uygun bir tarayıcı eklentisi olabilir, örneğin -.

Tarayıcı çerezleriniz

Hakkındaki makaleyi okuduktan sonra bu dosyaların amacını bileceksiniz ancak şimdi belirtmek isterim ki Yandex ve Google dahil olmak üzere sitelerin büyük çoğunluğu bilgisayarınızda çerez depolamaktadır.

Tarayıcınızda çerezlerin kaydedilmesini devre dışı bırakarak, örneğin sitelerde şifre kaydetme gibi bazı hoş bonuslardan kendinizi mahrum bırakabilirsiniz, ancak diğer yandan yabancılara kendiniz hakkında değerli bilgiler vermeyi bırakacaksınız.

özetleyelim

Yazıda iki noktaya değinmedik.

Telefonlarınız ve e-postanız... Bir telefon numarasına ihtiyacınız varsa, özellikle sitelere kayıt için bir posta kutusu oluşturun - etkinleştirme hizmetlerini kullanın.

PC'ye program yükleme... Bilgisayarınıza herhangi bir program yükleyerek (örneğin, bir çevrimiçi oyuncak istemcisi), üçüncü şahıslar sizinle ilgili - ekipmanınızın modeli ve seri numaraları (İşlemci, ekran kartı vb.), MAC adresi, MAC adresi gibi bilgilerden haberdar olabilir. vb. .d.

Bu makale bir eylem çağrısı değildir, ancak doğası gereği tamamen bilgi amaçlıdır. Bu bilgilerin kullanımından yalnızca siz sorumlusunuz.

İnternette anonimliği korumakla ilgili endişeler artık pornografi severlerin, teröristlerin ve bilgisayar korsanlarının tek endişesi değil. Güvenliği ihlal edilmiş kişisel veriler, sizi kişisel bilgileri çalan dolandırıcıların kurbanı yapabilir ve üçüncü tarafların diğer yasa dışı eylemlerinden size zarar verebilir. Bazı insanlar onları hükümet gözetiminden ve hatta yabancı hükümet gözetiminden (ve iyi bir nedenle) korumakla meşgul. Aynı zamanda, internette her zaman olduğu gibi hiçbir şey size %100 anonimlik sağlayamaz. boşluklar sizi tanımlamak için kullanılabilir ve çeşitli yazılımlarda her zaman bazı güvenlik sorunları vardır. Ancak bu dijital çağda kendiniz için daha güvenli bir ortam yaratmak istiyorsanız, çevrimiçi kimliğinizi bir dereceye kadar gizlemenize veya gizlemenize yardımcı olacak temel önlemleri alabilirsiniz.

adımlar

Bölüm 1

Anonimliğin temelleri- Makalenin bir sonraki bölümünde, kişisel bilgilerinizi IP adresinizle ilişkilendirmekten nasıl kaçınacağınızı anlatacağız, ancak anonim kalacağınızı garanti etmiyoruz. Anonimliği daha da artırmak için makalenin son iki bölümünü de okumalısınız.

-

Anonim arama motorlarını kullanın. Google, Yandex, Mail, Bing ve Yahoo! gibi çoğu büyük arama motoru, arama sorgularının geçmişini izler ve bunları bir IP adresine bağlar. DuckDuckGo veya StartPage gibi alternatif arama motorlarını kullanın.

Kaydedilmiş şifrelerinizi korumak için bir şifre yöneticisi kullanın.İnterneti bir haftadan fazla aktif olarak kullanıyorsanız, büyük olasılıkla bir sürü farklı şifre oluşturmanız ve hatırlamanız gerekecektir. Hayatınızı kolaylaştırmak için her yerde aynı şifreyi veya küçük varyasyonları kullanmak cazip gelebilir, ancak bu güvenliğiniz için ciddi bir risk oluşturur. Posta kutunuzu ve hesap şifre verilerinizi saklayan web sitelerinden biri bir bilgisayar korsanı tarafından saldırıya uğrarsa, diğer sitelerdeki tüm hesaplarınız risk altında olacaktır. Bir şifre yöneticisi, ziyaret ettiğiniz tüm siteler için şifreleri güvenli bir şekilde yönetmenize ve onlar için güçlü ve hatta rastgele şifreler oluşturmanıza olanak tanır.

- Çevrimiçi olarak bir parola yöneticisi yükleme hakkında daha fazla bilgi bulabilirsiniz.

- Bir şifre yöneticisiyle, hatırlaması kolay şifreler oluşturma konusunda endişelenmenize gerek yok. Bunun yerine, mevcut teknoloji ile kırılması neredeyse imkansız olan güçlü şifreler oluşturabilirsiniz. Örneğin, şifre " [e-posta korumalı]$gs *F%7" şifresi "MyDogs1983 Nickname" şifresinden çok daha güvenilir olacaktır.

Büyük olasılıkla ISS'nizin ağda ne yaptığınızı bilmek için trafiğinizi de analiz ettiğini unutmayın. Çoğu zaman, sağlayıcı ağın torrent dosyalarını veya telif hakkıyla korunan materyalleri indirmek için kullanılıp kullanılmadığını bu şekilde kontrol eder.

Web'de tam bir anonimlik elde etmenin imkansız olduğunu anlayın. Ne kadar dikkatli saklarsan sakla, hep kalır biraz sizi takip etmek ve tanımlamak için potansiyel olarak kullanılabilecek bilgiler. Anonimlik araçlarını kullanmanın amacı, üçüncü taraflara sunulan kişisel bilgi miktarını azaltmaktır, ancak İnternet'in doğası gereği tam bir anonimlik sağlanamaz.

İhtiyacınız olan dengeyi anlayın.İnternette gezinirken, rahatlık ve anonimlik arasında seçim yapmanız gerekir. Anonimliği çevrimiçi tutmak kolay değildir ve önemli çaba ve kasıtlı eylem gerektirir. Web sitelerini ziyaret ettiğinizde internet bağlantınızda gözle görülür bir yavaşlama yaşayacak ve çevrimiçi olmadan önce ek adımlar atmak zorunda kalacaksınız. Anonimliğiniz sizin için önemliyse, bazı fedakarlıklar yapmaya hazır olun.

3. Bölüm

Çevrimiçi Anonimliği Sağlamak İçin Temel Önlemler-

Temel terminolojiyi öğrenin.Çevrimiçi ortamda anonim kalmak söz konusu olduğunda, teknik terminolojiyle kafanız karışmak kolaydır. Bilgi çalışmasına dalmadan önce, en yaygın terimlerin bazılarının temel anlamlarını anlamak gerekir.

- Trafik(ağ terimi olarak) bir bilgisayardan diğerine veri akışıdır.

- sunucu dosyaları barındıran ve bağlantılar oluşturan uzak bir bilgisayardır. Tüm web siteleri, web tarayıcınız aracılığıyla eriştiğiniz sunucularda saklanır.

- şifreleme rastgele oluşturulmuş bir kod kullanarak bir ağ üzerinden gönderilen verileri korumanın bir yoludur. Şifrelenmiş veriler, yalnızca sizin ve sunucunun bildiği benzersiz bir kodla kodlanır. Bu, veriler ele geçirildiğinde şifresinin çözülemeyeceğini garanti eder.

- Proxy sunucu ağ trafiğini toplamak ve yönlendirmek için yapılandırılmış bir sunucudur. Temel olarak, kullanıcının kendisine bağlanmasına izin verir, ardından sunucunun kendisi istekleri sitelere yönlendirir. Web sitelerinden veri alırken, sunucu bunu size yönlendirecektir. Bu, çeşitli siteleri ziyaret ederken IP adresinizi maskelemek için kullanışlıdır.

- VPN sanal bir özel ağ protokolüdür. Sizinle sunucu arasında şifreli bir bağlantının güvenliğini sağlamanıza olanak tanır. VPN'ler geleneksel olarak kurumsal ağlarda, uzaktaki çalışanların şirket bilgi kaynaklarına güvenli bir şekilde bağlanmasını sağlamak için kullanılır. VPN, İnternet üzerinden doğrudan sunucuya bağlanmanıza izin veren bir tür "tünel" olarak hayal edilebilir.

-

Bir ağ proxy sunucusu kullanın. Dışarıda binlerce ağ proxy'si var ve bunlar her gün değişiyor. Trafiği kendi proxy sunucuları üzerinden yönlendiren web siteleridir. Yalnızca doğrudan web sitelerinden geçen trafiği etkilerler. Tarayıcınızda yeni bir sekme açarsanız ve internette gezinmeye başlarsanız, anonimliğinizi kaybedersiniz.

- Ağ proxy sunucularını kullanırken, proxy sunucularına asla güvenilemeyeceğinden ve hesap ve bankacılık bilgilerinizi çalabileceklerinden parola isteyen siteleri (örneğin sosyal ağlar, bankalar vb.) ziyaret etmekten kaçının.

- Çoğu durumda, ağ proxy'leri video gibi belirli içerikleri görüntüleyemez.

-

Bir VPN kullanın veya abone olun. VPN, giden ve gelen trafiğinizi şifreleyerek güvenliği artırır. Ayrıca trafiğiniz, proxy sunucusu kullanmaya benzer şekilde VPN sunucusundan gelen trafik olarak görünecektir. Çoğu durumda, VPN bir ücret karşılığında sağlanır. Aynı zamanda, birçok durumda trafik hala yasal gerekliliklere göre izlenmektedir.

- Herhangi bir bilgiyi takip etmediğini iddia eden bir VPN hizmeti şirketine güvenmeyin. Hiçbir şirket, bir müşteriyi yetkili makamlardan gelen bilgi talebinden korumak için varlığını riske atmaz.

-

Tor tarayıcıyı kullanın. Tor, çok sayıda proxy görevi gören ve trafiği belirli bir siteye veya kullanıcıya ulaşmadan önce çok sayıda iten bir ağdır. Yalnızca Tor tarayıcısından geçen trafik anonim olacak ve bu tarayıcıdaki sayfalar geleneksel tarayıcıları kullanırken olduğundan çok daha yavaş açılacaktır.

Gizliliğinizi koruyan bir tarayıcı eklentisi veya uzantısı yükleyin. Tarayıcınız üçüncü taraf eklentileri ve uzantıları destekliyorsa, faydalı eklentiler yükleme seçeneğiniz vardır. Bu tarayıcılar Google Chrome, Mozilla Firefox, Safari, Microsoft Edge ve Opera'yı içerir.

- Her Yerde HTTPS(için Krom, Firefox, Opera) otomatik olarak, onu destekleyen sitelerde şifreli HTTPS protokolünü kullanmaya başvurur.

- Gizlilik Porsuğu, hayalet, bağlantıyı kes izleme çerezlerini engelle. Privacy Badger, periyodik olarak güncellenen izleme tanımlama bilgileri veritabanına dayanan diğer ikisinden farklı olarak hangi tanımlama bilgilerinin sizi izlediğine karar verir. Bahsedilen üç eklentinin tümü için kullanılabilir başlıca tarayıcılar: Google Chrome, Mozilla Firefox, Opera.

- Gizlilik Porsuğu Google Chrome, Mozilla Firefox, Opera'da kullanılabilir.

- hayalet Mozilla Firefox, Google Chrome, Internet Explorer, Microsoft Edge, Opera, Safari, Android için Firefox'ta kullanılabilir.

- bağlantıyı kes Google Chrome, Mozilla Firefox, Opera, Safari'de kullanılır.

- NoScript- özel olarak eklenti Firefox web sitelerinde JavaScript'i engellemenize izin verir. Doğrulanmış siteler, düzgün çalışması için JavaScript gerektiriyorsa manuel olarak beyaz listeye alınabilir. Ayrıca belirli sitelerde JavaScript'i geçici olarak etkinleştirebilirsiniz. Bununla ilgili daha fazla bilgiyi nette bulabilirsiniz.

4. Bölüm

Gelişmiş önlemler-

Bu bölümdeki her bir öğenin önerilerine kesinlikle uyun. Gerçekten anonimliğe ihtiyacınız varsa, çevrimiçi olmadan önce dikkat etmeniz gereken birkaç şey var. Çok iş gibi görünebilir, ancak önerilen tüm adımları takip etmek, size web'de en azından bir miktar anonimlik sağlamanın garantili tek yoludur.

- Bu yöntem, kişisel denizaşırı VPS'nizde kişisel VPN'inizi yapılandırmanıza yardımcı olacaktır. Bu, bir VPN hizmetine kaydolmaktan çok daha güvenli olacaktır, çünkü verilerinizi güvende tutmak için üçüncü bir tarafa her zaman güvenilemez.

-

Linux'u ev bilgisayarınızın sanal makinesine kurun.İnternete bağlanan bilgisayarda, her biri ağdaki anonimliğinizi tehlikeye atabilecek birçok hizmet başlatılır ve bundan haberiniz bile olmaz. Windows işletim sistemi, Mac OS X'in yanı sıra özellikle güvensizdir, ancak daha az ölçüde. Anonimliğin ilk adımı, bir bilgisayardaki tam teşekküllü bir bilgisayara benzer bir sanal makineye Linux kurmaktır.

- Sanal bilgisayar, fiziksel bilgisayarın verilerine erişimi engelleyen bir “bariyer” ile donatılmıştır. Bu, anonim olarak çevrimiçi olduğunuzda gerçek bilgisayarınız hakkında bilgi bırakmamak için önemlidir.

- ... Ücretsizdir, ancak yaklaşık bir saatinizi alacaktır.

- TailsOS, gizliliğe odaklanan en popüler Linux dağıtımlarından biridir. Az yer kaplar ve tamamen şifrelenir.

-

Başka bir ülkede bir VPS (Sanal Adanmış Sunucu) ana bilgisayarı bulun. Ayda birkaç dolara mal olacak, ancak internette anonim olarak gezinmenize izin verecek. VPS'den gelen trafiğin gerçek IP adresinize gitmemesi için başka bir ülkede bir VPS'ye abone olmanız önemlidir.

- Kişisel VPN yazılımınızı yüklemek için bir VPS kullanacaksınız. Bu, kişisel VPN'iniz aracılığıyla ağa bağlanmanıza ve böylece IP adresinizi maskelemenize olanak tanır.

- Kimliğinizi ifşa etmeyen yöntemlerle, örneğin DarkCoin kullanarak, hizmetler için ödeme yapmanızı sağlayan bir VPS seçin.

- Bir VPS'ye abone olur olmaz işletim sisteminizi bu sunucuya kurmanız gerekecektir. Kişisel bir VPN'i kolayca kurmak için şu Linux dağıtımlarından birini kurun: Ubuntu, Fedora, CentOS veya Debian.

- Bir VPS sağlayıcısının, VPN'inizle ilgili yasa dışı etkinlik şüphesi olması durumunda mahkeme kararıyla VPN bilgilerinizi ifşa etmeye zorlanabileceğini lütfen unutmayın. Bunu etkileyemezsiniz.

-

VPS'de kişisel bir VPN (sanal özel ağ) kurun.İnternete erişmek için bilgisayarınızın bir VPN'ye bağlı olması gerekir. Dışarıdan bakıldığında her şey evden değil de VPS'nin bulunduğu noktadan ağa erişiyormuş gibi görünecek ayrıca VPS'den gelen ve giden tüm veriler şifrelenecektir. Bu adım, sanal bir makine kurmaktan biraz daha karmaşıktır. Ancak, bu en önemli adımdır, bu nedenle anonimlik sizin için önemliyse, bunu uyguladığınızdan emin olun. En güvenilir ücretsiz VPN'lerden biri olan Ubuntu'daki OpenVPN için özel olarak tasarlanmıştır.

- VPS'nizdeki işletim sistemine giriş yapın. Bu süreç seçtiğiniz VPS'ye bağlı olacaktır.

- OpenVPN web sitesine gidin ve uygun yazılım paketini indirin. Orada birçok seçenek var, bu yüzden VPS'nizde kurulu işletim sistemine tam olarak uyan birini seçtiğinizden emin olun. İndirilebilecek tüm paketler aşağıdaki bağlantıda bulunabilir: openvpn.net/index.php/access-server/download-openvpn-as-sw.html.

- VPS'nizde bir terminal başlatın ve indirdiğiniz OpenVPN yazılımını kurmak için dpkg -i openvpnasdebpack.deb yazın. Ancak Ubuntu veya Debian kullanmıyorsanız, komut farklı olacaktır.

- passwd openvpn girin ve bir tane oluşturmanız istendiğinde yeni bir şifre belirleyin. Bu, OpenVPN'inizin yönetici şifresi olacaktır.

- VPS'nizde bir web tarayıcısı açın ve terminalde görüntülenen adresi girin. Bu, OpenVPN kontrol panelini açmanıza izin verecektir. openvpn kullanıcı adını ve daha önce oluşturduğunuz şifreyi girin. İlk oturum açma işlemini tamamladığınızda, VPN'niz kullanıma hazırdır.

- Bir terminal başlatın ve aşağıdakileri yapın: sudo apt-get install network-manager-openvpn-gnome

- Paket indirilip kurulurken bekleyin.

- Ağ Yöneticisini açın ve "VPN" sekmesine tıklayın.

- "İçe Aktar" düğmesini tıklayın ve ardından daha önce indirdiğiniz yapılandırma dosyasını seçin.

- Ayarlarınızı kontrol edin. Sertifika ve Anahtar alanları otomatik olarak doldurulmalı ve VPN adresiniz Gateway alanını yansıtmalıdır.

- IPV4 Ayarları sekmesine tıklayın ve Yöntemler açılır menüsünden Yalnızca Otomatik (VPN) adresleri'ni seçin. Bunun, tüm internet trafiğinizi VPN üzerinden yönlendirmesi garanti edilir.

-

Tor Browser Bundle'ı sanal makinenize indirin. Bu aşamada, VPS ve VPN'i zaten yapılandırıp başlattığınızda, ağı tamamen anonim olarak kullanabilirsiniz. VPN, sanal makinenizden tüm giden ve gelen trafiği şifreler. Ancak anonimliğe doğru bir adım daha atmak istiyorsanız, Tor tarayıcı ek koruma sağlayacaktır, ancak İnternet sayfalarına erişim hızı pahasına.

- Tor tarayıcısını resmi web sitesinden indirebilirsiniz: torproject.org.

- Tor'u bir VPN üzerinden çalıştırmak, Tor'u kullandığınız gerçeğini ISS'nizden gizleyecektir (yalnızca şifreli VPN trafiğini görecektir).

- Tor yükleyiciyi çalıştırın. Varsayılan ayarlar, çoğu kullanıcı için kapsamlı koruma sağlar.

- Tor'u kullanma hakkında daha fazla bilgi için.

-

VPS sağlayıcılarınızı düzenli olarak değiştirin. Güvenlik konusunda çok endişeliyseniz, VPS sağlayıcılarını en az ayda bir kez değiştirmeniz önerilir. Bu, OpenVPN'i her seferinde yeniden yapılandırmanız gerektiği anlamına gelir, ancak her ardışık tekrarda kademeli olarak gerekli işlemleri nasıl daha hızlı ve daha hızlı gerçekleştireceğinizi öğreneceksiniz. Bağlanmadan önce yeni VPS'yi tamamen yeniden yapılandırdığınızdan emin olun.

-

İnterneti akıllıca kullanın. Artık her şey ayarlandığına göre, anonimliğiniz internet alışkanlıklarınıza bağlı.

- DuckDuckGo veya StartPage gibi alternatif arama motorlarını kullanın.

- JavaScript kullanan sitelerden kaçının. JavaScript, IP adresini ortaya çıkarmak ve trafiğinizin anonimliğini kaldırmak için kullanılabilir.

- Tor aracılığıyla indirilen dosyaları açarken İnternet bağlantısını kesin.

- Tor üzerinden torrent dosyalarını indirmeyin.

- HTTPS kullanmayan sitelerden kaçının (bir sitenin HTTP veya HTTPS kullanıp kullanmadığını görmek için adres çubuğuna bakın).

- Tarayıcı eklentileri kurmaktan kaçının.

Taramalı Atomik Kuvvet Mikroskobu Laboratuvar raporu şunları içermelidir:

Havai iletişim ağı desteklerinin raflarının seçimi

AC katener tasarımı ve hesaplanması

Mikroişlemci sistemlerinin geliştirilmesi Mikroişlemci sistemlerinin tasarım aşamaları

mcs51 ailesinin mikrodenetleyicileri