Konu: "Kriptografi. Şifreler, türleri ve özellikleri"

Tanıtım

1. Kriptografinin tarihi

2. Şifreler, türleri ve özellikleri

Çözüm

bibliyografya

Tanıtım

Bilginin değeri olduğu gerçeği, insanlar uzun zaman önce fark ettiler - bu dünyanın güçlülerinin yazışmalarının uzun zamandır düşmanlarının ve arkadaşlarının yakın ilgisinin nesnesi olması boşuna değil. O zaman bu yazışmayı aşırı meraklı gözlerden koruma görevi ortaya çıktı. Eskiler bu sorunu çözmek için çeşitli yöntemler kullanmaya çalıştılar ve bunlardan biri gizli yazıydı - anlamı sırla başlatılanlar dışında kimsenin erişemeyeceği şekilde mesajlar oluşturma yeteneği. Kriptografi sanatının antik çağlara kadar uzandığına dair kanıtlar var. Asırlık tarihi boyunca, çok yakın zamana kadar, bu sanat, devlet başkanlarının, elçiliklerin ve tabii ki istihbarat misyonlarının konutlarının ötesine geçmeden, başta toplumun tepesi olmak üzere birkaç kişiye hizmet etti. Ve sadece birkaç on yıl önce, her şey kökten değişti - bilgi bağımsız bir ticari değer kazandı ve yaygın, neredeyse sıradan bir meta haline geldi. Üretilir, depolanır, taşınır, satılır ve satın alınır ve bu nedenle çalınır ve taklit edilir - ve bu nedenle korunmalıdır. Modern toplum giderek daha fazla bilgi odaklı hale geliyor, herhangi bir faaliyet türünün başarısı giderek artan bir şekilde belirli bilgilere sahip olmaya ve rakiplerden yoksun olmasına bağlı. Ve bu etki ne kadar güçlü tezahür ederse, bilgi alanındaki kötüye kullanımdan kaynaklanan potansiyel kayıplar ve bilgi korumasına duyulan ihtiyaç o kadar büyük olur.

Bilgisayar teknolojilerinin yaygınlaşması ve bilgi akış hacminin sürekli artması kriptografiye olan ilginin sürekli artmasına neden olmaktadır. Son zamanlarda, donanım şifreleme sistemlerine kıyasla büyük finansal maliyetler gerektirmeyen bilgi güvenliği yazılımlarının rolü artmaktadır. Modern şifreleme yöntemleri, neredeyse mutlak veri korumasını garanti eder.

Bu çalışmanın amacı kriptografi ile tanışmak; şifreler, çeşitleri ve özellikleri.

Kriptografi hakkında bilgi edinin

Şifreleri, türlerini ve özelliklerini düşünün

1. Kriptografinin tarihi

Kriptografinin gerçek tarihine geçmeden önce, bir dizi tanım üzerinde yorum yapmak gerekir, çünkü bu olmadan aşağıdakilerin tümünün anlaşılması "biraz" zor olacaktır:

Gizlilik, ek bilgi (anahtar) bilmeden dönüştürülen diziden bilgi almanın imkansızlığı olarak anlaşılır.

Bilginin gerçekliği, yazarlığın ve bütünlüğün gerçekliğinden oluşur.

Kriptanaliz, anahtarları bilmeden bilgilerin gizliliğini ve gerçekliğini ihlal etmek için matematiksel yöntemleri birleştirir.

Alfabe, bilgileri kodlamak için kullanılan sonlu bir karakter kümesidir.

Metin, alfabetik öğelerin sıralı bir koleksiyonudur. Alfabe örnekleri aşağıdakileri içerir:

alfabe Z 33 - Rus alfabesinin 32 harfi ("ё" hariç) ve bir boşluk;

alfabe Z 256 - standart ASCII ve KOI-8 kodlarında bulunan karakterler;

ikili alfabe - Z 2 = (0, 1);

sekizli veya onaltılı alfabe

Bir şifre, bir açık veri setinin, bir kriptografik dönüşüm algoritması tarafından belirtilen bir dizi şifreli veriye bir dizi tersinir dönüşümleri olarak anlaşılır. Bir şifrede her zaman iki unsur ayırt edilir: bir algoritma ve bir anahtar. Algoritma, keyfi olarak büyük bir metni şifrelemek için nispeten kısa bir anahtar kullanmanıza izin verir.

Bir şifreleme sistemi veya şifre, düz metnin şifreli metne dönüştürülebilir T dönüşümlerinin bir ailesidir. Bu ailenin üyeleri, anahtar adı verilen k sayısı ile bire bir olabilir. Dönüşüm Tk, karşılık gelen algoritma ve k anahtarının değeri ile belirlenir.

Anahtar, kriptografik veri dönüştürme algoritmasının bazı parametrelerinin, bu algoritma için olası tüm seçeneklerden bir seçeneğin seçimini sağlayan belirli bir gizli durumudur. Anahtarın gizliliği, orijinal metni şifrelenmiş olandan kurtarmanın imkansızlığını sağlamalıdır.

Anahtar alanı K, olası anahtar değerleri kümesidir.

Tipik olarak, bir anahtar, alfabenin ardışık bir dizi harfidir. "Anahtar" ve "şifre" kavramları ayırt edilmelidir. Parola aynı zamanda alfabenin gizli bir harf dizisidir, ancak şifreleme için (anahtar olarak) değil, konuların kimlik doğrulaması için kullanılır.

Elektronik (dijital) imza, metne eklenen ve metin başka bir kullanıcı tarafından alındığında mesajın yazarlığını ve bütünlüğünü doğrulamaya izin veren kriptografik bir dönüşümdür.

Veri şifreleme, bir şifre kullanarak açık verileri şifrelenmiş verilere dönüştürme sürecini ifade eder ve verilerin şifresini çözme, halka açık olmayan verileri bir şifre kullanarak açık verilere dönüştürme işlemidir.

Şifre çözme, özel verileri bilinmeyen bir anahtarla ve muhtemelen bilinmeyen bir algoritmayla açık verilere dönüştürme işlemidir, yani. kriptoanaliz yöntemleri.

Şifreleme, verilerin şifrelenmesi veya şifresinin çözülmesi işlemidir. Ayrıca şifreleme terimi şifreleme ile eş anlamlı olarak kullanılmaktadır. Ancak, "kodlama" terimini şifreleme ile eşanlamlı olarak kullanmak ("şifre" - "kod" yerine) yanlıştır, çünkü kodlamanın genellikle bilgileri karakter (alfabe harfleri) biçiminde temsil ettiği anlaşılır.

Kripto direnci, şifre çözmeye karşı direncini belirleyen bir şifrenin bir özelliğidir. Genellikle bu özellik, şifre çözme için gereken süre tarafından belirlenir.

Yazının insan toplumunda yaygınlaşmasıyla birlikte mektup ve mesaj alışverişine ihtiyaç duyulmuş, bu da yazılı mesajların içeriklerinin dışarıdan gizlenmesini gerekli kılmıştır. Yazılı mesajların içeriğini gizleme yöntemleri üç gruba ayrılabilir. İlk grup, bir mesajın varlığı gerçeğini gizleyen maskeleme veya steganografi yöntemlerini içerir; ikinci grup, çeşitli kriptografi veya kriptografi yöntemlerinden oluşur (Yunanca ktyptos - secret ve grapho - yazarım); üçüncü grubun yöntemleri, özel teknik cihazlar oluşturmaya, bilgileri sınıflandırmaya odaklanmıştır.

Kriptografi tarihinde, koşullu olarak dört aşama ayırt edilebilir: saf, resmi, bilimsel, bilgisayar.

1. Saf kriptografi için (16. yüzyılın başına kadar), şifrelenmiş metinlerin içeriğiyle ilgili olarak düşmanı şaşırtmak için genellikle ilkel yöntemler kullanmak tipiktir. İlk aşamada, kriptografi ile ilgili ancak aynı olmayan bilgileri korumak için şifreleme ve steganografi yöntemleri kullanıldı.

Kullanılan şifrelerin çoğu permütasyona veya mono-alfabetik ikameye indirgenmiştir. Kaydedilen ilk örneklerden biri, orijinal metnin her harfini, alfabede belirli sayıda konumla aralıklı olarak başka bir harfle değiştirmekten oluşan Sezar şifresidir. Yunan yazar Polybius'a atfedilen bir başka şifre olan Polybian karesi, alfabe ile rastgele doldurulmuş bir kare tablo kullanılarak gerçekleştirilen genel bir tek alfabe ikamesidir (Yunan alfabesi için boyut 5 × 5'tir). Orijinal metnin her harfi, altındaki karedeki harfle değiştirilir.

2. Resmi kriptografi aşaması (15. yüzyılın sonları - 20. yüzyılın başları), manuel kriptoanaliz için nispeten dirençli olan resmileştirilmiş şifrelerin ortaya çıkmasıyla ilişkilidir. Avrupa ülkelerinde bu, bilim ve ticaretin gelişiminin bilgiyi korumanın güvenilir yollarına yönelik bir talep yarattığı Rönesans sırasında oldu. Bu aşamada önemli bir rol, çoklu alfabetik ikame öneren ilk İtalyan mimarlardan biri olan Leon Batista Alberti'ye aittir. Bu kod, adını 16. yüzyılın bir diplomatından almıştır. Blaise Viginera, orijinal metnin harflerinin bir anahtarla sıralı "eklenmesinden" oluşuyordu (işlem özel bir tablo kullanılarak kolaylaştırılabilir). "Şifre Üzerine Bir İnceleme" adlı çalışması, kriptolojideki ilk bilimsel çalışma olarak kabul edilir. O dönemde bilinen şifreleme algoritmalarının genelleştirildiği ve formüle edildiği ilk yayınlanmış çalışmalardan biri, Alman başrahip Johann Trissemus'un "Polygraphy" adlı eseridir. İki küçük ama önemli keşfin yazarıdır: Polybian karesini doldurmanın yolu (ilk pozisyonlar hatırlaması kolay bir anahtar kelime ile doldurulur, geri kalanı - alfabenin kalan harfleriyle doldurulur) ve çiftlerin şifrelenmesi. harfler (bigramlar). Basit ama kalıcı bir çok alfabeli ikame yöntemi (bigramların ikamesi), 19. yüzyılın başında keşfedilen Playfer şifresidir. Charles Wheatstone. Wheatstone ayrıca önemli bir gelişme sağladı - çift kare şifreleme. Playfer ve Wheatstone şifreleri, elle kriptanalizle ele alınması zor olduğu için I. Dünya Savaşı'na kadar kullanıldı. XIX yüzyılda. Hollandalı Kerkhoff, kriptografik sistemler için bu güne kadar geçerli olan temel gereksinimi formüle etti: Şifrelerin gizliliği, algoritmaya değil, anahtarın gizliliğine dayanmalıdır.

Son olarak, daha da yüksek kriptografik güç sağlayan ve aynı zamanda şifreleme sürecini otomatikleştirmeyi mümkün kılan bilim öncesi kriptografide son söz, döner şifreleme sistemleriydi.

Bu tür ilk sistemlerden biri, 1790'da Thomas Jefferson tarafından icat edilen mekanik makineydi. Bir döner makinenin yardımıyla çok alfabeli ikame, her biri içinde "dikilmiş" bir ikame gerçekleştiren dönen rotorların karşılıklı konumunun değiştirilmesiyle gerçekleştirilir.

Döner makineler ancak XX yüzyılın başında pratik dağıtım aldı. İlk pratik olarak kullanılan makinelerden biri, 1917'de Edward Hebern tarafından geliştirilen ve Arthur Kirch tarafından geliştirilen Alman Enigma'ydı. İkinci Dünya Savaşı sırasında döner makineler aktif olarak kullanıldı. Alman Enigma makinesinin yanı sıra Sigaba (ABD), Tureh (İngiltere), Red, Orange ve Purple (Japonya) cihazları da kullanıldı. Döner sistemler, çok güçlü şifrelerin uygulanması nispeten kolay olduğundan, resmi kriptografinin zirvesidir. Döner sistemlere başarılı kripto saldırıları ancak 40'lı yılların başında bilgisayarların ortaya çıkmasıyla mümkün oldu.

3. Bilimsel kriptografinin (1930 - 60'lar) ana ayırt edici özelliği - kriptografik gücün titiz bir matematiksel doğrulaması ile kriptosistemlerin ortaya çıkması. 30'ların başında. Sonunda kriptolojinin bilimsel temeli olan matematik dalları oluşturuldu: olasılık teorisi ve matematiksel istatistik, genel cebir, sayı teorisi, algoritma teorisi, bilgi teorisi ve sibernetik aktif olarak gelişmeye başladı. Claude Shannon'un kriptografi ve kriptanaliz için bilimsel temeli özetleyen "Gizli sistemlerde iletişim teorisi" çalışması bir tür dönüm noktasıydı. O zamandan beri, kriptoloji hakkında konuşmaya başladılar (Yunanca kriptos - sır ve logos - mesajdan) - gizliliğini sağlamak için bilgiyi dönüştürme bilimi. 1949'dan önce kriptografi ve kriptanalizin gelişme aşamasına bilim öncesi kriptoloji adı verildi.

Shannon, "dağılma" ve "karıştırma" kavramlarını tanıttı, keyfi olarak güçlü kriptosistemler yaratma olasılığını doğruladı. 1960'larda. önde gelen kriptografi okulları, blok şifrelerin yaratılmasına, döner şifreleme sistemlerine kıyasla daha da güvenli, ancak pratik uygulamaya yalnızca dijital elektronik cihazlar biçiminde izin vermeye yaklaştı.

4. Bilgisayar kriptografisi (1970'lerden beri), görünüşünü, yüksek şifreleme oranlarında "manuel" ve "mekanik" şifrelerden birkaç kat daha yüksek şifreleme gücü sağlayan şifreleme sistemlerinin uygulanması için yeterli bir performansa sahip bilgi işlem tesislerine borçludur.

Blok şifreler, pratik uygulaması güçlü ve kompakt bilgi işlem tesislerinin ortaya çıkmasıyla mümkün hale gelen ilk şifreleme sistemleri sınıfı haline geldi. 70'lerde. Amerikan DES şifreleme standardı geliştirildi. Yazarlarından biri olan Horst Feistel, yerel şifreleme standardı GOST 28147-89 dahil olmak üzere diğer daha güvenli simetrik şifreleme sistemlerinin inşa edildiği bir blok şifreleme modeli tanımladı.

DES'in ortaya çıkmasıyla birlikte, kriptanaliz de zenginleşti; Amerikan algoritmasına yönelik saldırılar için, pratik uygulaması ancak güçlü hesaplamanın ortaya çıkmasıyla mümkün olan birkaç yeni kriptanaliz türü (doğrusal, diferansiyel vb.) sistemler. 70'lerin ortalarında. Yirminci yüzyıl, modern kriptografide gerçek bir atılım gördü - taraflar arasında gizli bir anahtarın transferini gerektirmeyen asimetrik kriptosistemlerin ortaya çıkışı. Burada çıkış noktası Whitfield Diffie ve Martin Hellman'ın 1976'da yayınladıkları "New Directions in Modern Cryptography" adlı eseri olarak kabul edilmektedir. Gizli bir anahtarı değiştirmeden şifreli bilgi alışverişi ilkelerini formüle eden ilk kişiydi. Ralph Merkley, asimetrik kriptosistemler fikrine bağımsız olarak yaklaştı. Birkaç yıl sonra, Ron Rivest, Adi Shamir ve Leonard Adleman, sağlamlığı büyük asal sayıları çarpanlara ayırma problemine dayanan ilk pratik asimetrik şifreleme sistemi olan RSA'yı keşfetti. Asimetrik kriptografi, başta elektronik dijital imza (EDS) sistemleri ve elektronik para olmak üzere birçok yeni uygulamalı alanı aynı anda açtı.

1980'lerde ve 90'larda. tamamen yeni kriptografi yönleri ortaya çıktı: olasılıksal şifreleme, kuantum şifreleme ve diğerleri. Pratik değerlerinin farkındalığı henüz gelmedi. Simetrik şifreleme sistemlerini geliştirme görevi de önemlidir. Aynı dönemde, Feistel olmayan şifreler geliştirildi (SAFER, RC6, vb.) ve 2000 yılında, açık bir uluslararası rekabetten sonra, yeni bir ABD ulusal şifreleme standardı olan AES kabul edildi.

Böylece şunları öğrendik:

Kriptoloji, iki daldan oluşan gizliliğini sağlamak için bilgiyi dönüştürme bilimidir: kriptografi ve kriptanaliz.

Kriptanaliz, şifreleri kırma yöntemleri ve yolları hakkındaki bilimdir (ve uygulama pratiğidir).

Kriptografi, yasadışı kullanıcılardan korumak için bilgilerin nasıl dönüştürüleceği (şifreleneceği) bilimidir. Tarihsel olarak, kriptografinin ilk görevi, iletilen metin mesajlarını, yalnızca gönderen ve alıcı tarafından bilinen, içerikleriyle yetkisiz tanışmalardan korumaktı, tüm şifreleme yöntemleri bu felsefi fikrin sadece bir gelişimidir. İnsan toplumundaki bilgi etkileşimlerinin karmaşıklaşmasıyla, bunların korunması için yeni görevler ortaya çıkmış ve ortaya çıkmaya devam etmekte, bazıları yeni yaklaşımların ve yöntemlerin geliştirilmesini gerektiren kriptografi çerçevesinde çözülmüştür.

2. Şifreler, türleri ve özellikleri

Kriptografide kriptografik sistemler (veya şifreler) şu şekilde sınıflandırılır:

simetrik kriptosistemler

asimetrik kriptosistemler

2.1 Simetrik Şifreleme Sistemleri

Simetrik şifreleme sistemleri, şifreleme ve şifre çözme için aynı gizli anahtarın kullanıldığı şifreleme sistemleri olarak anlaşılır. Simetrik şifreleme sistemlerinin tamamı aşağıdaki temel sınıflara dayanmaktadır:

I. Tek ve çok alfabetik ikameler.

Mono-alfabetik ikameler, orijinal metnin karakterlerini az çok karmaşık bir kurala göre (aynı alfabeden) başkalarıyla değiştirmekten oluşan en basit dönüşüm türüdür. Tek alfabeli ikame durumunda, orijinal metnin her karakteri aynı yasaya göre bir şifreli metin karakterine dönüştürülür. Çoklu alfabetik ikame ile dönüşüm yasası sembolden sembole değişir. Bir ve aynı şifre, tanımlanan alfabeye bağlı olarak hem mono hem de çoklu alfabetik olarak kabul edilebilir.

Örneğin, en basit varyasyon, şifreli mesajın harflerinin aynı veya başka bir alfabenin diğer harfleriyle değiştirildiği doğrudan (basit) değiştirmedir. Değiştirme tablosu şöyle görünebilir:

| Şifrelenmiş metnin orijinal karakterleri | a | B | v | G | NS | e | F | s | ve | NS | ben | m | n | Ö | NS | r | ile birlikte | T | NS | F | … |

| yedek karakterler | s | r | x | ben | r | z | ben | m | a | y | e | NS | w | T | B | G | v | n | J | Ö | … |

Bu tabloyu kullanarak, zafer kelimesini şifreleyeceğiz. Aşağıdakileri alıyoruz: btpzrs

II. Permütasyonlar aynı zamanda, orijinal metnin karakterlerini belirli bir kurala göre yeniden düzenlemekten oluşan basit bir kriptografik dönüşüm yöntemidir. Permütasyon şifreleri, kriptografik güçleri yetersiz olduğu için şu anda saf formlarında kullanılmamaktadır, ancak birçok modern şifreleme sisteminde bir unsur olarak yer almaktadır.

En basit permütasyon, orijinal metni tersten yazmak ve aynı zamanda şifreyi beş harfe bölmektir. Örneğin, ifadeden

İSTEDİĞİMİZ GİBİ OLSUN

aşağıdaki şifreli metni alırsınız:

ILETO HYMKA KKATT EDUB TSPP

Son beşte bir harf eksik. Bu, orijinal ifadeyi şifrelemeden önce, beşin katlarına önemsiz bir harfle (örneğin, O) eklenmesi gerektiği anlamına gelir, daha sonra bu tür küçük değişikliklere rağmen şifre farklı görünecektir:

OİLET OHYMK AKKAT TEDUB LTSUP

III. Blok şifreler, orijinal metnin bloklarının (sabit uzunluktaki kısımlar) tersinir dönüşümlerinin bir ailesidir. Aslında, bir blok şifresi, bir blok alfabesi üzerindeki bir ikame sistemidir. Blok şifreleme moduna bağlı olarak mono veya çoklu alfabetik olabilir. Başka bir deyişle, blok şifreleme ile bilgi, sabit uzunluktaki bloklara ve blok blok şifrelenmiş bloklara bölünür. Blok şifreleri iki ana tiptedir: permütasyon şifreleri (aktarma, permütasyon, P-kutuları) ve değiştirme şifreleri (ikameler, S-kutuları). Şu anda, blok şifreler pratikte en yaygın olanıdır.

1978'de kabul edilen Amerikan veri şifreleme standardı DES (Veri Şifreleme Standardı), blok şifreleme ailesinin tipik bir temsilcisidir ve Amerika Birleşik Devletleri'nde kullanılan en yaygın şifreleme veri şifreleme standartlarından biridir. Bu şifre verimli donanım ve yazılım uygulamasına izin verir ve saniyede birkaç megabayta kadar şifreleme hızlarına ulaşmak mümkündür. Bu standardın altında yatan yöntem, ilk olarak IBM tarafından kendi amaçları için geliştirilmiştir. ABD Ulusal Güvenlik Ajansı tarafından denetlendi ve içinde hiçbir istatistiksel veya matematiksel kusur bulunamadı.

DES 64-bit bloklara sahiptir ve 16-kat veri permütasyonuna dayanır ve şifreleme için 56-bit anahtar kullanır. Birkaç DES modu vardır: Elektronik Kod Kitabı (ECB) ve Şifre Bloğu Zincirleme (CBC).56 bit, 8 yedi bitlik karakterdir, yani. şifre sekiz harften fazla olamaz. Ek olarak, yalnızca harfler ve sayılar kullanılırsa, olası seçeneklerin sayısı, mümkün olan maksimum 2 56'dan önemli ölçüde az olacaktır. Ancak, şifreleme standardının ilk deneyimi olan bu algoritmanın birçok dezavantajı vardır. DES'in yaratılmasından bu yana geçen süre boyunca, bilgisayar teknolojisi o kadar hızlı gelişti ki, kapsamlı bir anahtar araması yapmak ve böylece şifreyi ortaya çıkarmak mümkün hale geldi. 1998'de, anahtarı ortalama üç günlük bir sürede geri yükleyebilecek bir makine yapıldı. Bu nedenle, standart bir şekilde kullanıldığında DES, veri gizliliği gereksinimlerini karşılamak için en uygun seçim olmaktan çoktan uzak kalmıştır. Daha sonra, biri Üçlü Des ("üçlü DES" - bilgileri sıradan DES ile üç kez şifrelediği için) olan DEsa'nın modifikasyonları görünmeye başladı. Önceki sürümün ana dezavantajından muaftır - kısa anahtar: burada iki kat daha uzun. Ancak öte yandan, ortaya çıktığı gibi, Üçlü DES, öncekinin diğer zayıf yönlerini devraldı: şifreleme için paralel hesaplamaların olmaması ve düşük hız.

IV. Oyun oynama, orijinal metnin karakterlerinin, belirli bir kurala göre oluşturulan sözde rastgele bir dizinin (gama) karakterlerine eklendiği orijinal metnin bir dönüşümüdür. Herhangi bir rastgele sembol dizisi, bir gam olarak kullanılabilir. Orijinal metne gama uygulama prosedürü iki şekilde yapılabilir. İlk yöntemde, orijinal metnin ve gamutun karakterleri, daha sonra modulo k eklenen dijital eşdeğerlerle değiştirilir; burada k, alfabedeki karakter sayısıdır. İkinci yöntemde, orijinal metin ve gama sembolleri bir ikili kod olarak temsil edilir, ardından karşılık gelen bitler modulo 2 eklenir. Modulo 2 eklemesi yerine, gama eşlemede diğer mantıksal işlemler kullanılabilir.

Bu nedenle simetrik kriptografik sistemler, şifreleme ve şifre çözme için aynı anahtarın kullanıldığı kriptosistemlerdir. Birkaç farklı şifreleme yönteminin bir arada kullanılması, şifrelemenin gücünü artırmanın oldukça etkili bir yoludur. Simetrik şifrelemenin ana dezavantajı, gizli anahtarın hem gönderici hem de alıcı tarafından bilinmesi gerektiğidir.

2.2 Asimetrik Şifreleme Sistemleri

Bir başka geniş kriptografik sistem sınıfı, sözde asimetrik veya iki anahtarlı sistemlerdir. Bu sistemler, bazı bağımlılıklarla birbirine bağlı olan şifreleme ve şifre çözme için farklı anahtarların kullanılmasıyla karakterize edilir. Bu tür şifrelerin kullanımı, açıklanmasının modern bilgisayarların yeteneklerini aşan hesaplamalar (örneğin, işlemler) yapılmasını gerektiren bir matematik problemini çözmeye eşdeğer olacağı şekilde bir şifre oluşturmayı öneren K. Shannon sayesinde mümkün oldu. büyük asal sayılar ve ürünleri ile). Anahtarlardan biri (örneğin, şifreleme anahtarı) herkese açık hale getirilebilir, bu durumda iletişim için paylaşılan bir gizli anahtar elde etme sorunu ortadan kalkar. Şifre çözme anahtarını herkese açık hale getirirseniz, ortaya çıkan sistem temelinde iletilen mesajlar için bir kimlik doğrulama sistemi oluşturabilirsiniz. Çoğu durumda bir çiftten bir anahtar herkese açık hale getirildiğinden, bu tür sistemlere açık anahtar şifreleme sistemleri de denir. İlk anahtar gizli değildir ve verileri şifreleyen tüm sistem kullanıcıları tarafından kullanılmak üzere yayınlanabilir. Bilinen bir anahtar kullanılarak verilerin şifresi çözülemez. Verilerin şifresini çözmek için, şifrelenmiş bilginin alıcısı, gizli olan ikinci bir anahtar kullanır. Şifre çözme anahtarı elbette şifreleme anahtarından belirlenemez.

Asimetrik kriptografik sistemlerdeki temel kavram, tek yönlü bir fonksiyondur.

Tek yönlü bir işlev, tersine çevirmek için (yani, bir işlevin belirli bir değeriyle bir argümanın en az bir değerini bulmak için) verimli algoritmaların bulunmadığı, verimli bir şekilde hesaplanabilir bir işlev olarak anlaşılır.

Bir tuzak işlevi, bazı ek bilgiler varsa ters işlevin hesaplanmasının kolay olduğu ve böyle bir bilgi olmadığında zor olduğu tek yönlü bir işlevdir.

Bu sınıfın tüm şifreleri, sözde tuzak işlevlerine dayanmaktadır. Böyle bir fonksiyona örnek çarpma işlemidir. İki tamsayının çarpımını hesaplamak çok kolaydır, ancak ters işlemi (bir sayıyı tamsayı faktörlerine ayrıştırma) gerçekleştirmek için etkili algoritmalar yoktur. Tersine dönüşüm, yalnızca bazı ek bilgiler biliniyorsa mümkündür.

Sözde karma işlevler kriptografide çok sık kullanılır. Hash işlevleri, verilerin bütünlüğünü kontrol etmek için tasarlanmış tek yönlü işlevlerdir. Gönderici tarafında bilgi iletildiğinde hash yapılır, hash mesaj ile birlikte alıcıya iletilir ve alıcı bu bilgilerin hashini tekrar hesaplar. Her iki karma da eşleşirse, bu, bilgilerin bozulma olmadan iletildiği anlamına gelir. Hash fonksiyonları konusu oldukça kapsamlı ve ilgi çekicidir. Ve uygulama alanı sadece kriptografiden çok daha fazlasıdır.

Şu anda, bilinen bir anahtarla bilgilerin kriptografik olarak korunmasının en gelişmiş yöntemi, mucitlerinin (Rivest, Shamir ve Adleman) adlarının ilk harflerinden sonra adlandırılan ve gücü karmaşıklığa dayanan bir şifreleme sistemini temsil eden RSA'dır. bir sayıyı basit faktörlere ayırma problemini çözme. Asal sayılar, kendileri ve bir dışında böleni olmayan sayılardır. Ve nispeten asal sayılar, 1 dışında ortak böleni olmayan sayılardır.

Örneğin, çok büyük iki asal sayı seçelim (kriptografik olarak güçlü büyük anahtarlar oluşturmak için büyük başlangıç sayıları gerekir). p ve q'yu çarpmanın sonucu olarak n parametresini tanımlayalım. Büyük bir rasgele sayı seçiyoruz ve buna d diyoruz ve çarpma (p - 1) * (q - 1) sonucunun asal olması gerekiyor. Aşağıdaki bağıntının doğru olduğu bir e sayısı bulalım:

(e * d) mod ((p - 1) * (q - 1)) = 1

(mod bölmenin geri kalanıdır, yani e ile d çarpımı ((p - 1) * (q - 1)) ile bölünürse, kalanda 1 elde ederiz).

Genel anahtar, e ve n sayılarından oluşan bir çifttir ve özel anahtar, d ve n'dir. Şifreleme sırasında orijinal metin bir sayı dizisi olarak kabul edilir ve her bir numarası üzerinde bir işlem gerçekleştiririz:

C (i) = (M (i) e) mod n

Sonuç olarak, kripto metni oluşturacak bir C(i) dizisi elde edilir.Bilgi, formüle göre kodlanır.

M (i) = (C (i) d) mod n

Gördüğünüz gibi, şifre çözme gizli anahtarın bilgisini gerektirir.

Küçük sayılar üzerinde deneyelim. p = 3, q = 7 ayarlayın. O zaman n = p * q = 21. d'yi 5 olarak seçin. (e * 5) mod 12 = 1 formülünden e = 17'yi hesaplayın. Açık anahtar 17, 21, sır 5, 21'dir.

"2345" dizisini şifreleyelim:

C (2) = 2 17 mod 21 = 11

C (3) = 3 17 mod 21 = 12

C (4) = 4 17 mod 21 = 16

C (5) = 5 17 mod 21 = 17

Şifreli metin - 11 12 16 17.

Şifre çözmeyi kontrol edelim:

M (2) = 11 5 mod 21 = 2

M (3) = 12 5 mod 21 = 3

M (4) = 16 5 mod 21 = 4

M (5) = 17 5 mod 21 = 5

Gördüğünüz gibi sonuç aynı.

RSA şifreleme sistemi internette yaygın olarak kullanılmaktadır. Bir kullanıcı güvenli bir sunucuya bağlandığında, RSA algoritmasındaki fikirleri kullanarak ortak anahtar şifrelemesini kullanır. RSA'nın kriptografik gücü, açık anahtardan özel anahtarı belirlemenin imkansız olmasa da son derece zor olduğu varsayımına dayanmaktadır. Bu, büyük bir tamsayının bölenlerinin varlığı sorununu çözmeyi gerektiriyordu. Şimdiye kadar hiç kimse bunu analitik yöntemlerle çözmedi ve RSA algoritması ancak kapsamlı arama ile kırılabilir.

Bu nedenle asimetrik kriptografik sistemler, şifreleme ve şifre çözme için farklı anahtarlar kullanan sistemlerdir. Anahtarlardan biri bile herkese açık hale getirilebilir. Bu durumda, bilinen bir anahtar kullanılarak verilerin şifresinin çözülmesi mümkün değildir.

Çözüm

Kriptografi, bilgilerin gizliliğini (dışarıdan gelenler tarafından bilgi okumanın imkansızlığı) ve gerçekliğini (yazarlığın bütünlüğü ve gerçekliği ve ayrıca yazarlığın reddinin imkansızlığı) sağlamanın matematiksel yöntemlerinin bilimidir. Başlangıçta, kriptografi bilgi şifreleme yöntemlerini inceledi - açık (orijinal) metnin gizli bir algoritmaya ve bir anahtara dayalı olarak şifreli metne geri dönüşümlü dönüşümü. Geleneksel şifreleme, aynı gizli anahtar kullanılarak şifreleme ve şifre çözmenin gerçekleştirildiği simetrik şifreleme sistemlerinin bir bölümünü oluşturur. Modern kriptografi, bu bölüme ek olarak asimetrik kriptosistemleri, elektronik sayısal imza (EDS) sistemlerini, hash fonksiyonlarını, anahtar yönetimini, gizli bilgilerin elde edilmesini, kuantum kriptografisini içerir.

Kriptografi, bilgilerin gizliliğini sağlamak ve bütünlüğünü kontrol etmek için en güçlü araçlardan biridir. Birçok yönden, yazılım ve donanım güvenlik düzenleyicilerinin merkezinde yer alır. Örneğin, fiziksel olarak korunması son derece zor olan taşınabilir bilgisayarlar için, hırsızlık durumunda bile bilgilerin gizliliğini yalnızca kriptografi garanti edebilir.

bibliyografya

1. Zlatopolsky D.M. Metni şifrelemenin en basit yöntemleri. /Ö.M. Zlatopolsky - E.: Chistye Prudy, 2007

2. Moldovyan A. Kriptografi. /A. Moldovyan, N.A. Moldovyan, B. Ya. Sovyetler - SPb: Lan, 2001

3. Yakovlev A.V., Bezbogov A.A., Rodin V.V., Shamkin V.N. Kriptografik bilgi koruması. / Çalışma kılavuzu - Tambov: Tamb yayınevi. durum teknoloji üniversite, 2006

4.http: // ru. wikipedia.org

5.http: //cryptoblog.ru

6.http: //Stfw.ru

7.http: //www.contrterror. tsure.ru

Moldovyan A. Kriptografi. / A. Moldovyan, N.A. Moldovyan, B. Ya.Sovetov - SPb: Lan, 2001

Bilgi teknolojisi alanında eylem. Bu nedenle, "Bilişim" eğitim alanındaki seçmeli "Bilgisayar ve Bilgi Güvenliği" dersinin incelenmesi, son sınıflar için ilgili ve önemli kabul edilebilir. Kurs, genç nesli, bilgi toplumunun tamamen yeni koşullarında yaşama ve çalışmaya hazırlamaya odaklanmıştır.

Bu gün, Rusya'nın Şifreleme Servisi profesyonel tatilini kutluyor.

"Kriptografi" eski yunanca anlamından "Gizli yazı".

Daha önce kelimeleri nasıl gizledin?

Mısır firavunlarının hanedanlığı döneminde gizli bir mektubu iletmek için tuhaf bir yöntem vardı:

bir köle seçti. Kafasını kel tıraş ettiler ve üzerindeki mesajın metnini su geçirmez bitki boyasıyla boyadılar. Saçlar tekrar çıkınca muhatabına gönderildi.

şifre Aktarılan bilgilerin gizliliğini sağlamak için metni bir sır (anahtar) ile dönüştürmek için herhangi bir sistemdir.

AiF.ru, şifreleme tarihinden ilginç gerçeklerden bir seçki yaptı.

Tüm kriptografinin sistemleri vardır

1. Akrostiş- şiirin her satırının ilk harflerinden oluşan anlamlı metin (kelime, deyim veya cümle).

Örneğin, ilk harflerinde ipucu olan bir bilmece şiiri:

NS Adımla oldukça tanınırım;

r dolandırıcı ve suçsuz onun üzerine yemin eder,

Sahip olmak Başı en çok dertte olan benim,

F hayat benimle daha tatlı ve en iyi kısmında.

B Saf ruhların danteline yalnız hizmet edebilirim,

A kötüler arasında - Ben yaratılmadım.

Yuri Neledinsky-Meletsky

Sergei Yesenin, Anna Akhmatova, Valentin Zagoryansky sıklıkla akrostiş kullandı.

2. Litorya- eski Rus el yazması literatüründe kullanılan bir tür şifreli harf. Bazen basit ve akıllıca. Basit olana anlamsız denir, aşağıdakilerden oluşur: ünsüzleri sırayla iki sıraya koymak:

Yazıda küçük harfler yerine büyük harfler kullanın ve bunun tersi de sesli harfler değişmeden kalır; Örneğin, toquepot = yavru kedi vesaire.

bilge litorrhea daha karmaşık ikame kuralları önerir.

3. "ROT1"- çocuklar için bir kod mu?

Çocukken kullanmış olabilirsiniz. Şifrenin anahtarı çok basittir: alfabenin her harfi bir sonraki harfle değiştirilir.

A, B ile değiştirilir, B, C ile değiştirilir vb. "ROT1" kelimenin tam anlamıyla "1 harfi alfabetik olarak ileri döndür" anlamına gelir. İfade etmek "Borsch'u seviyorum" gizli bir cümleye dönüşecek "Ve myavmya vps"... Bu şifre eğlence amaçlıdır ve anahtar ters yönde kullanılsa bile anlaşılması ve şifresinin çözülmesi kolaydır.

4. Terimlerin permütasyonundan ...

Birinci Dünya Savaşı sırasında, sözde aktarma yazı tipleri kullanılarak gizli mesajlar gönderildi. Onlarda, harfler önceden tanımlanmış bazı kurallar veya tuşlar kullanılarak yeniden düzenlenir.

Örneğin, kelimeler ters yazılabilir, böylece ifade "Anne çerçeveyi yıkadı" bir cümleye dönüşür "Am kızıl umar"... Diğer bir permütasyon anahtarı, her harf çiftini bir önceki mesaj olacak şekilde değiştirmektir. "Ben yum al ar um".

Karmaşık permütasyon kuralları bu şifreleri çok zor hale getirebilir gibi görünebilir. Ancak, birçok şifreli mesajın şifresi anagramlar veya modern bilgisayar algoritmaları kullanılarak çözülebilir.

5. Sezar Şifresini Değiştirmek

Alfabenin her harfi için bir tane olmak üzere 33 farklı şifreden oluşur (şifre sayısı kullanılan dilin alfabesine göre değişir). Kişi, mesajın şifresini çözmek için hangi Julius Caesar şifresini kullanacağını bilmek zorundaydı. Örneğin, E şifresi kullanılıyorsa, A E olur, B F olur, C Z olur ve bu şekilde alfabetik olarak devam eder. Y şifresi kullanılırsa, A Y olur, B I olur, C A olur, vb. Bu algoritma, daha birçok karmaşık şifrenin temelidir, ancak 33 farklı şifre anahtarının doğrulanması nispeten az zaman alacağından, kendi başına mesajların sırrının güvenilir bir şekilde korunmasını sağlamaz.

Kimse yapamazdı. Dene

Şifreli genel mesajlar, entrikalarıyla bizi kızdırır. Bazıları hala çözülmemiş durumda. İşte buradalar:

kripto... Langley, Virginia'daki Merkezi İstihbarat Teşkilatı karargahının önünde bulunan sanatçı Jim Sanborn'un bir heykeli. Heykel dört şifre içeriyor, dördüncü kod henüz açılmadı. 2010 yılında dördüncü bölümde 64-69 NYPVTT karakterlerinin BERLİN kelimesi anlamına geldiği ortaya çıktı.

Şimdi makaleyi okudunuz, muhtemelen üç basit şifreyi tahmin edebilirsiniz.

Seçeneklerinizi bu makalenin yorumlarına bırakın. Cevap 13 Mayıs 2014 saat 13:00'de görünecektir.

Cevap:

1) Daire

2) Yavru fil her şeyden bıktı

3) Güzel hava

21. yüzyılda kriptografi, modern insanın dijital yaşamında önemli bir rol oynamaktadır. Bilgileri şifrelemenin yollarına hızlıca bir göz atalım.

Kriptografi sadece bir tür bilgisayar olayı değildir.

Büyük olasılıkla, en basit şifrelemeyle zaten karşılaştınız ve belki de bazı şifreleme yöntemlerini biliyorsunuz. Örneğin, Sezar Şifresi genellikle çocuklar için eğitici oyunlarda kullanılır.

ROT13, başka bir yaygın mesaj şifreleme türüdür. İçinde, alfabenin her harfi, şekilde gösterildiği gibi 13 pozisyon kaydırılır:

Gördüğünüz gibi, bu şifre gerçekten güvenilir bilgi güvenliği sağlamaz: tüm kriptografi fikrinin basit ve anlaşılır bir örneğidir.

Bugün kriptografi hakkında çoğunlukla bir tür teknoloji bağlamında konuşuyoruz. Çevrimiçi alışveriş yaptığımızda veya banka hesaplarını görüntülediğimizde kişisel ve finansal bilgiler nasıl güvenli bir şekilde aktarılır? Hiç kimsenin bilgisayarı açmaması, sabit sürücüyü çıkarmaması ve üzerindeki tüm bilgilere tam erişime sahip olmaması için verileri nasıl güvenli bir şekilde saklayabilirsiniz? Bu ve diğer soruları bu makalede cevaplayacağız.

Siber güvenlik tanımları ve hızlı başlangıç kılavuzu

Siber güvenlikte, herhangi bir tür veri söz konusu olduğunda kullanıcıları endişelendiren birçok şey vardır. Bunlar, bilgilerin gizliliği, bütünlüğü ve kullanılabilirliğini içerir.

Gizlilik- veriler yetkisiz kullanıcılar tarafından alınamaz veya okunamaz.

Bilginin bütünlüğü- bilgilerin %100 bozulmadan kalacağına ve bir saldırgan tarafından değiştirilmeyeceğine dair güven.

Bilginin kullanılabilirliği- Gerektiğinde verilere erişim sağlanması.

Makale ayrıca çeşitli dijital kriptografi biçimlerine ve bunların yukarıda sıralanan hedeflere ulaşmaya nasıl yardımcı olabileceğine de bakacaktır.

Temel şifreleme yöntemleri:

- simetrik olarak

- Asimetrik

- Hashing

- Elektronik imza

simetrik şifreleme

Konuyu anlamaya başlamadan önce, basit bir soruyu cevaplayalım: "şifreleme" ile tam olarak ne kastedilmektedir? Şifreleme - bilgilerin yetkisiz kişilerden gizlenmesi için dönüştürülmesi, ancak aynı zamanda yetkili kullanıcıların buna erişmesini sağlamak.

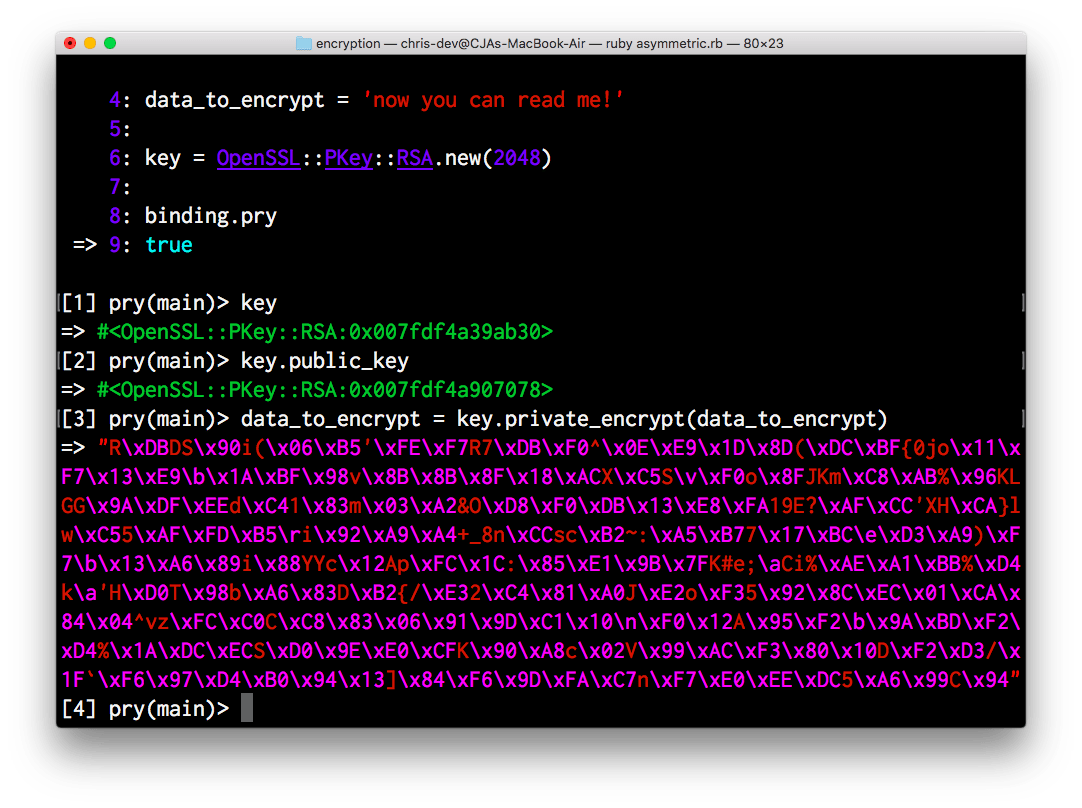

Verileri düzgün bir şekilde şifrelemek ve şifresini çözmek için iki şeye ihtiyacınız vardır: veri ve şifre çözme anahtarı. Simetrik şifrelemede, verilerin şifrelenmesi ve şifresinin çözülmesi için kullanılan anahtar aynıdır. Bir dize alalım ve Ruby ve OpenSSL kullanarak şifreleyelim:

yakut

"openssl" gerektirir "pry" gerektirir data_to_encrypt = "şimdi beni okuyabilirsiniz!" cipher = OpenSSL :: Cipher.new ("aes256") cipher.encrypt anahtarı = cipher.random_key iv = cipher.random_iv data_to_encrypt = cipher.update (data_to_encrypt) + cipher.final bağlama.pry true

"openssl" gerektirir "gözetlemek" gerektirir şifre = OpenSSL :: Şifre. yeni ("aes256") şifre. şifrelemek anahtar = şifre. rastgele_ anahtar iv = şifre. rastgele _ iv data_to_encrypt = şifre. güncelleme (data_to_encrypt) + şifre. son bağlayıcı. gözetlemek NS |

Programın çıktısı bu:

değişken olduğunu unutmayın data_to_encrypt aslen “şimdi beni okuyabiliyorsun!” dizesi olan, şimdi bir grup anlaşılmaz karakter. Başlangıçta bir değişkende saklanan anahtarı kullanarak işlemi tersine çevirin anahtar.

Şifreleme için belirlediğimiz aynı anahtarı kullandıktan sonra mesajın şifresini çözer ve orijinal dizeyi alırız.

Diğer şifreleme yöntemlerine de bakalım.

asimetrik şifreleme

Simetrik şifreleme ile ilgili sorun şudur: İnternet üzerinden bir miktar veri göndermek istediğinizi varsayalım. Verileri şifrelemek ve şifresini çözmek için aynı anahtar gerekiyorsa, önce anahtarı göndermeniz gerektiği ortaya çıkıyor. Bu, anahtarı güvenli olmayan bir bağlantı üzerinden göndermeniz gerekeceği anlamına gelir. Ancak bu şekilde anahtar ele geçirilebilir ve üçüncü bir tarafça kullanılabilir. Bu sonucu önlemek için asimetrik şifreleme icat edildi.

Asimetrik şifrelemeyi kullanmak için matematiksel olarak ilişkili iki anahtar üretilmelidir. Biri, yalnızca sizin erişebileceğiniz özel bir anahtardır. İkincisi, halka açık olan açıktır.

Asimetrik şifreleme kullanan bir iletişim örneğini ele alalım. İçinde sunucu ve kullanıcı birbirlerine mesaj gönderir. Her birinin iki anahtarı vardır: özel ve genel. Daha önce anahtarların tutarlı olduğu söylendi. Onlar. özel anahtarla şifrelenmiş bir mesajın şifresi, yalnızca bitişik ortak anahtar kullanılarak çözülebilir. Bu nedenle, iletişimi başlatmak için ortak anahtarları değiştirmeniz gerekir.

Ancak sunucunun genel anahtarının bu belirli sunucuya ait olduğunu nereden biliyorsunuz? Bu sorunu çözmenin birkaç yolu vardır. En yaygın yöntem (ve İnternette kullanılan), ortak anahtar altyapısının (PKI) kullanılmasıdır. Web siteleri söz konusu olduğunda, sertifikaların ve genel anahtarların verildiği tüm sitelerin bir dizinini içeren bir Sertifika Yetkilisi vardır. Bir web sitesine bağlanırken, genel anahtarı önce bir sertifika yetkilisi tarafından doğrulanır.

Bir çift genel ve özel anahtar oluşturalım:

yakut

"openssl" gerektirir "pry" gerektirir data_to_encrypt = "şimdi beni okuyabilirsiniz!" anahtar = OpenSSL :: PKey :: RSA.new (2048) bağlama.pry true

"openssl" gerektirir "gözetlemek" gerektirir data_to_encrypt = "şimdi beni okuyabilirsiniz!" anahtar = OpenSSL :: PKey :: RSA. yeni (2048) bağlayıcı. gözetlemek NS |

Ortaya çıkacak:

Özel anahtarın ve genel anahtarın farklı tanımlayıcılara sahip ayrı varlıklar olduğunu unutmayın. kullanma #özel_şifrele, dizeyi özel anahtarla şifrelemek ve kullanmak mümkündür. #public_decrypt- mesajın şifresini çöz:

Hashing bilgileri

Hashing, simetrik ve asimetrik şifrelemeden farklı olarak tek yönlü bir fonksiyondur. Bazı verilerden bir karma oluşturmak mümkündür, ancak işlemi tersine çevirmenin bir yolu yoktur. Bu, hash'i veri depolamak için çok uygun bir yol yapmaz, ancak bazı verilerin bütünlüğünü kontrol etmek için uygundur.

İşlev, girdi olarak bazı bilgileri alır ve her zaman aynı uzunlukta olacak, görünüşte rastgele bir dize çıkarır. İdeal bir karma işlevi, farklı girdiler için benzersiz değerler oluşturur. Aynı girdi her zaman aynı hash'i üretecektir. Bu nedenle, verilerin bütünlüğünü kontrol etmek için karma kullanılabilir.

Sergey Panasenko,

"Ankad" şirketinin yazılım geliştirme departmanı başkanı,

[e-posta korumalı]

Temel konseptler

Açık verileri şifreli ve tam tersi şekilde dönüştürme işlemine genellikle şifreleme denir ve bu işlemin iki bileşeni sırasıyla şifreleme ve şifre çözme olarak adlandırılır. Matematiksel olarak, bu dönüşüm, eylemleri ilk bilgilerle tanımlayan aşağıdaki bağımlılıklarla temsil edilir:

C = Ek1 (M)

M "= Dk2 (C),

burada M (mesaj) açık bilgidir (bilgi güvenliği literatüründe genellikle "kaynak metin" olarak adlandırılır);

C (şifre metni) - şifreleme sonucunda elde edilen şifreli metin (veya kriptogram);

E (şifreleme) - kaynak metin üzerinde kriptografik dönüşümler gerçekleştiren şifreleme işlevi;

k1 (anahtar) - şifreleme anahtarı olarak adlandırılan E fonksiyonunun parametresi;

M "- şifre çözme sonucunda elde edilen bilgiler;

D (şifre çözme) - şifreli metin üzerinde ters şifreleme kriptografik dönüşümler gerçekleştiren bir şifre çözme işlevi;

k2, bilgilerin şifresini çözmek için kullanılan anahtardır.

GOST 28147-89 (simetrik şifreleme algoritması) standardındaki "anahtar" kavramı şu şekilde tanımlanır: "Kriptografik dönüşüm algoritmasının bazı parametrelerinin, olası tüm bir diziden bir dönüşümün seçimini sağlayan belirli bir gizli durumu. bu algoritma için dönüşümler." Başka bir deyişle, bir anahtar, şifreleme algoritmasının sonuçlarını değiştirmek için kullanılabilecek benzersiz bir öğedir: aynı kaynak metin, farklı anahtarlar kullanıldığında farklı şekillerde şifrelenecektir.

Şifre çözme sonucunun orijinal mesajla (yani, M "= M için) çakışması için, aynı anda iki koşulun karşılanması gerekir. İlk olarak, şifre çözme işlevi D, şifreleme işlevine karşılık gelmelidir. E. İkincisi, şifre çözme anahtarı k2 şifreleme anahtarı k1 ile eşleşmelidir.

Şifreleme için kriptografik olarak güçlü bir şifreleme algoritması kullanılmışsa, o zaman doğru k2 anahtarının yokluğunda, M "= M elde etmek imkansızdır. Şifreleme gücü, şifreleme algoritmalarının ana özelliğidir ve her şeyden önce, derecesini gösterir. k2 anahtarı olmadan şifrelenmiş orijinal metni elde etmede zorluk.

Şifreleme algoritmaları iki kategoriye ayrılabilir: simetrik ve asimetrik şifreleme. İlki için, şifreleme ve şifre çözme anahtarlarının oranı k1 = k2 = k olarak tanımlanır (yani, E ve D işlevleri aynı şifreleme anahtarını kullanır). Asimetrik şifrelemede, şifreleme anahtarı k1, k2 anahtarı kullanılarak, örneğin k1 = ak2 mod p formülü kullanılarak, ters dönüşümün imkansız olduğu şekilde hesaplanır (a ve p, kullanılan algoritmanın parametreleridir).

simetrik şifreleme

Simetrik şifreleme algoritmalarının antik çağlardan beri bir geçmişi vardır: MÖ 1. yüzyılda Roma imparatoru Gaius Julius Caesar tarafından kullanılan bu bilgi gizleme yöntemiydi. e., ve onun tarafından icat edilen algoritma "Sezar'ın şifreleme sistemi" olarak bilinir.

Şu anda en ünlüsü, 1977'de geliştirilen simetrik şifreleme algoritması DES'tir (Veri Şifreleme Standardı). Yakın zamana kadar, o ülkenin hükümeti çeşitli veri şifreleme sistemlerini uygulamak için kullanılmasını önerdiği için "ABD standardı" idi. DES'in başlangıçta 10-15 yıldan fazla kullanılmaması planlanmasına rağmen, yerini alma girişimleri yalnızca 1997'de başladı.

DES'i ayrıntılı olarak ele almayacağız (ek materyaller listesindeki hemen hemen tüm kitapların en ayrıntılı açıklaması vardır), ancak daha modern şifreleme algoritmalarına yöneleceğiz. Yalnızca, şifreleme standardındaki değişikliğin ana nedeninin, nispeten zayıf şifreleme gücü olduğuna dikkat edilmelidir; bunun nedeni, DES anahtar uzunluğunun yalnızca 56 anlamlı bit olmasıdır. Herhangi bir kriptografik olarak güçlü algoritmanın, olası tüm şifreleme anahtarı türevlerinden (kaba kuvvet saldırısı olarak adlandırılan) geçerek kırılabileceği bilinmektedir. Her biri saniyede 1 milyon anahtar hesaplayan 1 milyon işlemciden oluşan bir kümenin, yaklaşık 20 saat içinde 256 DES anahtarını kontrol edeceğini hesaplamak kolaydır. 56 bitlik anahtar çok kısa ve DES daha güçlü bir anahtarla değiştirilmelidir.

Bugün, kriptografik olarak güçlü iki modern şifreleme algoritması giderek daha fazla kullanılmaktadır: yerel standart GOST 28147-89 ve yeni ABD şifreleme standardı - AES (Gelişmiş Şifreleme Standardı).

Standart GOST 28147-89

GOST 28147-89 (Şekil 1) tarafından tanımlanan algoritma, 256 bitlik bir şifreleme anahtarı uzunluğuna sahiptir. Bilgileri 64 bitlik bloklar halinde şifreler (bu tür algoritmalara blok algoritmaları denir), bunlar daha sonra 32 bitlik iki alt bloğa (N1 ve N2) bölünür. N1 alt bloğu belirli bir şekilde işlenir, bundan sonra değeri N2 alt bloğunun değerine eklenir (ekleme modulo 2 yapılır, yani mantıksal işlem XOR - "exclusive or" uygulanır) ve sonra alt bloklar değiştirilir . Bu dönüşüm belirli sayıda ("yuvarlak") gerçekleştirilir: algoritmanın çalışma moduna bağlı olarak 16 veya 32. Her turda iki işlem gerçekleştirilir.

Birincisi, anahtar yerleşimidir. N1 alt bloğunun içeriği, Kx anahtarının 32 bitlik kısmı ile modulo 2'ye eklenir. Tam şifreleme anahtarı, 32 bitlik alt anahtarların bir birleşimi olarak temsil edilir: K0, K1, K2, K3, K4, K5, K6, K7. Şifreleme işleminde, algoritmanın çalışma şekline ve tur sayısına bağlı olarak bu alt anahtarlardan biri kullanılır.

İkinci işlem masa değiştirmedir. Anahtar uygulandıktan sonra, N1 alt bloğu, her birinin değeri alt bloğun bu bölümü için değiştirme tablosuna göre değiştirilen 4 bitlik 8 parçaya bölünür. Alt blok daha sonra bit düzeyinde 11 bit sola kaydırılır.

Masa değiştirme(İkame kutusu - S-kutusu) genellikle modern şifreleme algoritmalarında kullanılır, bu nedenle böyle bir işlemin nasıl organize edildiğini açıklamaya değer. Blokların çıkış değerleri tabloya yazılır. Belirli bir boyuttaki (bizim durumumuzda, 4-bit) bir veri bloğu, çıktı değerinin sayısını belirleyen kendi sayısal temsiline sahiptir. Örneğin, S kutusu 4, 11, 2, 14, 15, 0, 8, 13, 3, 12, 9, 7, 5, 10, 6, 1 ve 4 bitlik bir blok "0100" gibi görünüyorsa girdiye geldi (değer 4), daha sonra tabloya göre çıktı değeri 15, yani "1111" olacak (0 a 4, 1 a 11, 2 a 2 ...).

GOST 28147-89 tarafından tanımlanan algoritma, dört çalışma modu sağlar: basit değiştirme, gama tedavisi, geri besleme gama radyasyonu ve simülatör üretimi. Yukarıda açıklanan şifreleme dönüşümünün aynısını kullanırlar, ancak modların amacı farklı olduğu için bu dönüşüm her birinde farklı şekillerde gerçekleştirilir.

modunda basit değiştirme Her 64 bitlik bilgi bloğunu şifrelemek için yukarıda açıklanan 32 tur gerçekleştirilir. Bu durumda, 32 bitlik alt anahtarlar aşağıdaki sırayla kullanılır:

K0, K1, K2, K3, K4, K5, K6, K7, K0, K1, vb. - 1 ila 24. turlarda;

K7, K6, K5, K4, K3, K2, K1, K0 - 25'ten 32'ye kadar olan turlarda.

Bu modda şifre çözme aynı şekilde gerçekleştirilir, ancak alt anahtarların kullanım sırası biraz farklıdır:

K0, K1, K2, K3, K4, K5, K6, K7 - 1'den 8'e kadar olan turlarda;

K7, K6, K5, K4, K3, K2, K1, K0, K7, K6, vb. - 9'dan 32'ye kadar olan turlarda.

Tüm bloklar birbirinden bağımsız olarak şifrelenir, yani her bloğun şifreleme sonucu yalnızca içeriğine (kaynak metnin karşılık gelen bloğu) bağlıdır. Orijinal (düz) metnin birkaç özdeş bloğu varsa, karşılık gelen şifreli metin blokları da aynı olacaktır, bu da şifreyi kırmaya çalışan kriptanalist için ek yararlı bilgiler sağlar. Bu nedenle, bu mod esas olarak şifreleme anahtarlarının kendilerini şifrelemek için kullanılır (çoğu zaman, birkaç nedenden dolayı anahtarların üst üste şifrelendiği çok anahtarlı şemalar uygulanır). Bilginin kendisini şifrelemek için iki çalışma modu daha vardır - oyun oynama ve geri bildirimli oyun oynama.

V gama modu her düz metin bloğu, 64-bit şifreli gama bloğu ile bit bazında modülo 2'ye eklenir. Şifrenin gaması, N1 ve N2 kayıtlarıyla belirli işlemler sonucunda elde edilen özel bir dizidir (bkz. Şekil 1).

1. N1 ve N2 kayıtlarında ilk doldurmaları yazılır - senkronizasyon patlaması adı verilen 64 bitlik bir değer.

2. N1 ve N2 kayıtlarının içeriğinin şifrelenmesi (bu durumda - mesajların senkronizasyonu) basit değiştirme modunda gerçekleştirilir.

3. N1 kaydının içeriği, C1 = 224 + 216 + 28 + 24 sabiti ile modulo (232 - 1) eklenir ve toplamanın sonucu N1 kaydına yazılır.

4. N2 kaydının içeriği, C2 = 224 + 216 + 28 + 1 sabiti ile modulo 232 eklenir ve toplamanın sonucu N2 kaydına yazılır.

5. N1 ve N2 kayıtlarının içeriği, şifreli gamanın 64 bitlik bir bloğu olarak çıkarılır (bu durumda, N1 ve N2, ilk gama bloğunu oluşturur).

Bir sonraki gama bloğu gerekiyorsa (yani şifrelemeye veya şifre çözmeye devam etmeniz gerekiyorsa), 2. adıma dönersiniz.

Şifre çözme için aynı şekilde gama üretilir ve daha sonra şifreli metin ve gama bitlerine tekrar XOR işlemi uygulanır. Bu işlem tersine çevrilebilir olduğundan doğru geliştirilmiş bir ölçek durumunda orijinal metin (tablo) elde edilir.

Gama modunda şifreleme ve şifre çözme

Şifre çözme için gereken şifre gamını oluşturmak için, şifreyi çözen kullanıcının, bilgiyi şifrelemek için kullanılanla aynı anahtara ve aynı senkro-mesaj değerine sahip olması gerekir. Aksi takdirde, şifreli olandan orijinal metni almak mümkün olmayacaktır.

GOST 28147-89 algoritmasının çoğu uygulamasında, senkronizasyon mesajı gizli değildir, ancak senkronizasyon mesajının şifreleme anahtarıyla aynı gizli öğe olduğu sistemler vardır. Bu tür sistemler için, algoritma anahtarının (256 bit) etkin uzunluğu, aynı zamanda bir anahtar eleman olarak da düşünülebilecek olan gizli senkronizasyon mesajının 64 bit'i ile arttırılır.

Geri beslemeli gama modunda, 2. bloktan başlayarak N1 ve N2 kayıtlarını doldurmak için önceki gama bloğu değil, önceki düz metin bloğunun şifreleme sonucu kullanılır (Şekil 2). Bu moddaki ilk blok, bir öncekine tamamen benzer şekilde oluşturulur.

|

Pirinç. 2. Geri besleme gama modunda şifre ölçeğinin oluşturulması. |

modu göz önüne alındığında simülatör nesli, neslin konusu kavramı tanımlanmalıdır. Önek, mesajların bütünlüğünü doğrulamak için bir şifreleme anahtarı kullanılarak hesaplanan kriptografik bir sağlama toplamıdır. Bir önek oluştururken, aşağıdaki işlemler gerçekleştirilir: ön ekin hesaplandığı bilgi dizisinin ilk 64 bit bloğu, N1 ve N2 kayıtlarına yazılır ve azaltılmış basit değiştirme modunda şifrelenir (ilk 32 turdan 16'sı gerçekleştirilir). Elde edilen sonuç, sonucu N1 ve N2'de saklayarak, bir sonraki bilgi bloğu ile modulo 2'yi toplar.

Döngü, son bilgi bloğuna kadar tekrarlanır. Bu dönüşümlerin bir sonucu olarak elde edilen N1 ve N2 kayıtlarının veya bunun bir kısmının ortaya çıkan 64 bit içeriğine önek denir. Ön ekin boyutu, gerekli mesaj güvenilirliğine göre seçilir: önek r bitlerinin uzunluğu ile, mesaj değişikliğinin fark edilmeden gitme olasılığı 2-r'dir.Çoğu zaman, 32 bitlik bir önek kullanılan, yani kayıt içeriğinin yarısı. Bu yeterlidir, çünkü herhangi bir sağlama toplamı gibi, simülatör de öncelikle bilgilerin yanlışlıkla bozulmasına karşı koruma sağlamak için tasarlanmıştır. Verilerin kasıtlı olarak değiştirilmesine karşı koruma sağlamak için diğer şifreleme yöntemleri kullanılır - her şeyden önce elektronik bir dijital imza.

Bilgi alışverişinde bulunurken, simülatör bir tür ek kontrol aracı görevi görür. Bazı bilgiler şifrelendiğinde ve şifreli metinle birlikte gönderildiğinde düz metin için hesaplanır. Şifre çözme işleminden sonra, gönderilen ile karşılaştırılan yeni bir önek değeri hesaplanır. Değerler eşleşmezse, iletim sırasında şifreli metnin bozulduğu veya şifre çözme sırasında yanlış anahtarların kullanıldığı anlamına gelir. Önek, özellikle çok anahtarlı şemalar kullanılırken anahtar bilgilerinin doğru şifresinin çözüldüğünü doğrulamak için kullanışlıdır.

GOST 28147-89 algoritması çok güçlü bir algoritma olarak kabul edilir - şu anda, açıklanması için yukarıda belirtilen "kaba kuvvet" yönteminden daha etkili bir yöntem önerilmemektedir. Yüksek güvenliği, öncelikle büyük anahtar uzunluğu - 256 bit nedeniyle elde edilir. Gizli bir eşitleme mesajı kullanıldığında, etkin anahtar uzunluğu 320 bit'e yükseltilir ve ikame tablosunun sırrı ek bitler ekler. Ek olarak, kriptografik güç, GOST 28147-89'a göre 32 olması gereken dönüşüm turlarının sayısına bağlıdır (giriş verilerinin dağılımının tam etkisi 8 turdan sonra elde edilir).

AES standardı

Uzun süre gizli kalan GOST 28147-89 algoritmasının aksine, DES'in yerini almak üzere tasarlanan Amerikan AES şifreleme standardı, ilgili tüm kurum ve kişilerin aday algoritmalar üzerinde çalışıp yorum yapabileceği açık bir yarışmada seçildi.

DES'in yerini alacak bir yarışma 1997'de ABD Ulusal Standartlar ve Teknoloji Enstitüsü (NIST) tarafından ilan edildi. Yarışma için hem kriptografi alanında tanınmış kuruluşlar (RSA Security, Counterpane vb.) tarafından hem de bireyler tarafından geliştirilen on beş aday algoritma sunuldu. Yarışmanın sonuçları Ekim 2000'de açıklandı: kazanan, Belçika'dan iki kriptograf, Vincent Rijmen ve Joan Daemen tarafından geliştirilen Rijndael algoritması oldu.

Rijndael algoritması, yapısı "Feistel ağı" olarak adlandırılan ve Rus GOST 28147-89'a benzeyen iyi bilinen simetrik şifreleme algoritmalarının çoğuna benzemez. Feistel ağının özelliği, giriş değerinin iki veya daha fazla alt bloğa bölünmesidir, bunların bazıları her turda belirli bir yasaya göre işlenir ve daha sonra işlenmemiş alt bloklar üzerine bindirilir (bkz. Şekil 1).

Yerel şifreleme standardından farklı olarak, Rijndael algoritması, 4X4, 4X6 veya 4X8 boyutlarında iki boyutlu bir bayt dizisi biçiminde bir veri bloğunu temsil eder (şifreli bilgi bloğunun birkaç sabit boyutuna izin verilir). Tüm işlemler, bağımsız sütun ve satırların yanı sıra dizinin ayrı baytlarında gerçekleştirilir.

Rijndael algoritması dört dönüşüm gerçekleştirir: BS (ByteSub) - dizinin her bir baytının tablo değişimi (Şekil 3); SR (ShiftRow) - dizi satırlarının kaydırılması (Şekil 4). Bu işlem sırasında, ilk satır değişmeden kalır ve geri kalanı, dizinin boyutuna bağlı olarak, sabit sayıda bayt tarafından döngüsel olarak bayt sola kaydırılır. Örneğin, bir 4X4 dizisi için 2, 3 ve 4 satırları sırasıyla 1, 2 ve 3 bayt kaydırılır. Daha sonra MC (MixColumn) gelir - her sütun belirli bir kurala göre sabit bir c (x) matrisi ile çarpıldığında, bir dizinin bağımsız sütunları üzerinde bir işlem (Şekil 5). Ve son olarak, AK (AddRoundKey) - bir anahtar ekleyin. Dizinin her biti, sırayla şifreleme anahtarından belirli bir şekilde hesaplanan yuvarlak anahtarın karşılık gelen biti ile modulo 2'ye eklenir (Şekil 6).

|

| Pirinç. 3. Operasyon BS. |

|

| Pirinç. 4. Operasyon SR. |

|

| Pirinç. 5. Operasyon MC. |

Rijndael algoritmasındaki şifreleme turlarının (R) sayısı değişkendir (10, 12 veya 14 tur) ve bloğun boyutuna ve şifreleme anahtarına bağlıdır (anahtar için birkaç sabit boyut da vardır).

Şifre çözme, aşağıdaki ters işlemler kullanılarak gerçekleştirilir. Tablo ters çevrilir ve tablo değişimi ters tabloda gerçekleştirilir (şifreleme için kullanılana göre). SR'nin tersi, satırları sola değil sağa döndürmektir. MC için ters işlem, c (x) * d (x) = 1 koşulunu sağlayan başka bir d(x) matrisi ile aynı kurallara göre çarpmaktır. XOR işlemi. Bu ters işlemler, şifre çözme sırasında şifreleme sırasında kullanılanın tersi sırayla uygulanır.

Rijndael, diğer algoritmalara göre bir dizi avantaj nedeniyle veri şifreleme için yeni standart haline geldi. Her şeyden önce, tüm platformlarda yüksek hızlı şifreleme sağlar: hem yazılım hem de donanım uygulamasında. Yarışma için sunulan diğer algoritmalarla karşılaştırıldığında, hesaplamaları paralelleştirme konusunda kıyaslanamayacak derecede daha iyi olanaklarla ayırt edilir. Ek olarak, çalışması için kaynak gereksinimleri minimumdur, bu da sınırlı bilgi işlem yeteneklerine sahip cihazlarda kullanıldığında önemlidir.

Algoritmanın tek dezavantajı, doğası gereği geleneksel olmayan şemasıdır. Gerçek şu ki, Feistel ağına dayalı algoritmaların özellikleri iyi araştırılmıştır ve aksine Rijndael, yaygın dağıtımının üzerinden bir süre geçtikten sonra keşfedilebilecek gizli güvenlik açıkları içerebilir.

asimetrik şifreleme

Daha önce belirtildiği gibi, asimetrik şifreleme algoritmaları iki anahtar kullanır: k1 şifreleme anahtarı veya geneldir ve k2 şifre çözme anahtarı veya gizlidir. Açık anahtar şu sırdan hesaplanır: k1 = f (k2).

Asimetrik şifreleme algoritmaları, tek yönlü işlevlerin kullanımına dayanmaktadır. Tanım olarak, bir y = f (x) işlevi şu durumlarda tek yönlüdür: x'in tüm olası değişkenleri ve y'nin olası değerlerinin çoğu için hesaplamak kolaysa, y = için böyle bir x değerini hesaplamak oldukça zordur. f(x).

Tek yönlü fonksiyona bir örnek, iki büyük sayının çarpımıdır: N = P * Q. Kendi başına, böyle bir çarpma basit bir işlemdir. Bununla birlikte, çarpanlara ayırma adı verilen ters fonksiyon (N'nin iki büyük faktöre ayrılması), modern zaman tahminlerine göre oldukça karmaşık bir matematiksel problemdir. Örneğin, P'de 664 bitlik N'yi çarpanlara ayırma? Q, yaklaşık 1023 işlem gerektirecektir ve bilinen a, p ve y ile (a ve p'nin aynı boyutlarıyla) modüler üs y = ax mod p için x'i tersine çevirmek için yaklaşık 1026 işlemin gerçekleştirilmesi gerekecektir. Bu örneklerin sonuncusu Ayrık Logaritma Problemi (DLP) olarak adlandırılır ve bu tür işlevler genellikle asimetrik şifreleme algoritmalarında ve ayrıca elektronik dijital imzalar oluşturmak için kullanılan algoritmalarda kullanılır.

Asimetrik şifrelemede kullanılan bir diğer önemli işlev sınıfı, arka kapı tek yönlü işlevlerdir. Tanımları, bir fonksiyonun tek yönlü olması durumunda gizli bir geçit ile tek yönlü olduğunu ve ters fonksiyonu x = f-1 (y), yani, eğer bir "gizli geçit" biliniyorsa (belirli bir sır) verimli bir şekilde hesaplamanın mümkün olduğunu söyler. sayı, asimetrik şifreleme algoritmalarına uygulandığı gibi - gizli anahtarın değeri).

Arka kapı tek yönlü işlevleri, popüler RSA asimetrik şifreleme algoritmasında kullanılır.

RSA Algoritması

1978 yılında üç yazar (Rivest, Shamir, Adleman) tarafından geliştirilmiş olup, adını geliştiricilerin soyadlarının ilk harflerinden almıştır. Algoritmanın güvenilirliği, büyük sayıları çarpanlara ayırmanın ve ayrık logaritmaların hesaplanmasının karmaşıklığına dayanmaktadır. RSA algoritmasının ana parametresi, sistemdeki tüm hesaplamaların gerçekleştirildiği sistem modülü N'dir ve N = P * Q (P ve Q, genellikle aynı boyutta gizli rastgele büyük sayılardır).

Gizli anahtar k2 rastgele seçilir ve aşağıdaki koşulları karşılamalıdır:

1 burada OBEB en büyük ortak bölendir, yani k1, Euler fonksiyonunun F(N) değeri ile asal olmalıdır ve ikincisi 1 ile N aralığındaki pozitif tam sayıların sayısına eşittir, N ile asaldır ve şu şekilde hesaplanır F (N) = (P - 1) * (Q - 1). Ortak anahtar k1, ilişkiden hesaplanır (k2 * k1) = 1 mod F (N), ve bunun için genelleştirilmiş Öklid algoritması (en büyük ortak böleni hesaplama algoritması) kullanılır. Veri bloğu M, RSA algoritması kullanılarak aşağıdaki şekilde şifrelenir: C = M [k1'in kuvvetine] mod N... RSA kullanan gerçek bir şifreleme sisteminde k1 sayısı çok büyük olduğundan (şu anda boyutu 2048 bite ulaşabilir), M'nin doğrudan hesaplanması [k1'in kuvvetine] gerçekçi olmayan Bunu elde etmek için, sonuçların çarpımı ile M'nin çoklu karelerinin bir kombinasyonu kullanılır. Bu fonksiyonun tersine çevrilmesi, büyük boyutlar için mümkün değildir; başka bir deyişle, bilinen C, N ve k1'den M'yi bulmak imkansızdır. Ancak, k2 gizli anahtarına sahip olarak, basit dönüşümler kullanarak M = Ck2 mod N'yi hesaplayabiliriz. Açıkçası, gizli anahtarın kendisine ek olarak, P ve Q parametrelerinin gizliliğini sağlamak gerekir. değerleri, k2 gizli anahtarını hesaplayabilecektir. Simetrik şifrelemenin ana dezavantajı, anahtarları elden ele aktarma ihtiyacıdır. Bu dezavantaj çok ciddidir, çünkü sınırsız sayıda katılımcıya sahip sistemlerde simetrik şifreleme kullanmayı imkansız hale getirir. Bununla birlikte, simetrik şifrelemenin geri kalanı, asimetrik şifrelemenin ciddi dezavantajlarının arka planında açıkça görülebilen bazı avantajlara sahiptir. Bunlardan ilki, kaynak yoğun işlemlerin varlığından dolayı şifreleme ve şifre çözme işlemlerinin düşük hızıdır. Başka bir "teorik" dezavantaj - matematiksel olarak, asimetrik şifreleme algoritmalarının kriptografik gücü kanıtlanmamıştır. Bu öncelikle ayrık logaritma probleminden kaynaklanmaktadır - şimdiye kadar çözümünün makul bir sürede imkansız olduğunu kanıtlamak mümkün olmamıştır. Genel anahtarları ikameden koruma ihtiyacı da gereksiz zorluklar yaratır - yasal bir kullanıcının genel anahtarını değiştirerek, bir saldırgan kendi genel anahtarındaki önemli bir mesajı şifreleyebilir ve ardından özel anahtarıyla kolayca şifresini çözebilir. Ancak bu eksiklikler asimetrik şifreleme algoritmalarının yaygın olarak kullanılmasına engel değildir. Simetrik ve asimetrik şifreleme algoritmalarının bir kombinasyonunun yanı sıra ortak anahtar sertifikasını destekleyen kriptosistemler günümüzde mevcuttur. Ancak bu zaten ayrı bir makalenin konusu. Şifreleme ile ilgilenen okuyucular için yazar, aşağıdaki kitapların yardımıyla ufkunu genişletmeyi önerir. Şifreleme algoritmalarının tam açıklaması aşağıdaki belgelerde bulunabilir: Veri şifreleme, gizliliği korumak için son derece önemlidir. Bu yazıda, günümüzde verileri korumak için kullanılan farklı şifreleme türlerini ve yöntemlerini tartışacağım. Biliyor musun? İnternetin olanakları artmaya devam ettikçe, giderek daha fazla işletmemiz çevrimiçi olarak işe alınıyor. Bunlar arasında en önemlileri, gizli veri ve bilgi alışverişini sağlayan İnternet bankacılığı, çevrimiçi ödeme, e-posta, özel ve resmi mesaj alışverişi vb. Bu veriler yanlış ellere geçerse, yalnızca tek bir kullanıcıya değil, tüm çevrimiçi iş sistemine zarar verebilir. Bunun olmasını önlemek için, kişisel verilerin iletimini korumak için bazı ağ güvenlik önlemleri alınmıştır. Bunların başında kriptografi olarak bilinen veri şifreleme ve şifre çözme süreçleri gelir. Günümüzde çoğu sistemde kullanılan üç ana şifreleme yöntemi vardır: karma, simetrik ve asimetrik şifreleme. Sonraki satırlarda, bu şifreleme türlerinin her birini daha ayrıntılı olarak tartışacağım. Simetrik şifreleme ile düz metin olarak bilinen normal okunabilir veriler, okunamaz hale gelecek şekilde şifrelenir (şifrelenir). Bu veri karıştırma işlemi bir anahtarla yapılır. Veriler şifrelendikten sonra alıcıya güvenli bir şekilde aktarılabilir. Alıcıda, şifrelenmiş verilerin kodu, şifreleme için kullanılanla aynı anahtar kullanılarak çözülür. Böylece simetrik şifrelemenin en önemli parçasının anahtar olduğu açıktır. Erişimi olan herkes özel verilerin şifresini çözebileceğinden, yabancılardan gizlenmelidir. Bu nedenle bu tür şifrelemeye "gizli anahtar" da denir. Modern sistemlerde, bir anahtar genellikle güçlü bir paroladan veya tamamen rastgele bir kaynaktan elde edilen bir veri dizisidir. Girişi şifrelemek için onu kullanan simetrik şifreleme yazılımına beslenir. Veri karıştırma, Veri Şifreleme Standardı (DES), Gelişmiş Şifreleme Standardı (AES) veya Uluslararası Veri Şifreleme Algoritması (IDEA) gibi simetrik şifreleme algoritmaları kullanılarak gerçekleştirilir. Kısıtlamalar Bu şifreleme türündeki en zayıf halka, hem depolama hem de kimliği doğrulanmış kullanıcının iletimi açısından anahtarın güvenliğidir. Bir bilgisayar korsanı bu anahtarı ele geçirebilirse, şifrelenmiş verilerin şifresini kolayca çözebilir ve tüm şifreleme noktasını yok edebilir. Diğer bir dezavantaj ise verileri işleyen yazılımın şifrelenmiş verileri işleyememeleridir. Bu nedenle, bu yazılımı kullanabilmek için önce verilerin kodunun çözülmesi gerekir. Yazılımın güvenliği ihlal edilirse, saldırgan verileri kolayca elde edebilir. Asimetrik bir şifreleme anahtarı, iletilen mesajları şifrelemek için anahtarı kullanması bakımından simetrik bir anahtara benzer şekilde çalışır. Ancak bu mesajın şifresini çözmek için aynı anahtarı kullanmak yerine tamamen farklı bir anahtar kullanır. Şifreleme için kullanılan anahtar, ağdaki herkes ve tüm kullanıcılar tarafından kullanılabilir. Bu nedenle, "genel" anahtar olarak bilinir. Öte yandan, şifre çözme için kullanılan anahtar gizli tutulur ve kullanıcının kendisi tarafından özel olarak kullanılması amaçlanır. Bu nedenle, "özel" anahtar olarak bilinir. Asimetrik şifreleme, açık anahtar şifrelemesi olarak da bilinir. Bu yöntemle, mesajın şifresini çözmek için gereken gizli anahtarın her seferinde iletilmesi gerekmediğinden ve genellikle yalnızca kullanıcı (alıcı) tarafından bilindiğinden, bir bilgisayar korsanının mesajın şifresini çözme olasılığı çok yüksektir. daha düşük. Diffie-Hellman ve RSA, ortak anahtar şifrelemesi kullanan algoritma örnekleridir. Kısıtlamalar Birçok bilgisayar korsanı, bu tür şifrelemeyi atlamak için ortadaki adamı bir saldırı biçimi olarak kullanır. Asimetrik şifrelemede, size başka bir kişi veya hizmetle güvenli bir şekilde veri alışverişi yapmak için kullanılan bir ortak anahtar verilir. Bununla birlikte, bilgisayar korsanları, güvenli bir hatta olduğunuza inandırırken, kendileriyle iletişim kurmanız için sizi kandırmak için hileli ağlar kullanır. Bu tür bir hacklemeyi daha iyi anlamak için, etkileşim halindeki iki taraf Sasha ve Natasha'yı ve konuşmalarını kesmek amacıyla hacker Sergey'i düşünün. İlk olarak, Sasha, Natasha'ya yönelik ağ üzerinden ortak anahtarını isteyen bir mesaj gönderir. Sergei bu mesajı yakalar ve onunla ilişkili ortak anahtarı alır ve bunu, Sasha yerine kendi ortak anahtarını içeren Natasha adlı yanlış bir mesajı şifrelemek ve iletmek için kullanır. Bu mesajın Sasha'dan geldiğini düşünen Natasha, şimdi Sergey'in açık anahtarını kullanarak onu şifreler ve geri gönderir. Bu mesaj tekrar Sergey tarafından ele geçirildi, şifresi çözüldü, değiştirildi (istenirse), Sasha'nın ilk başta gönderdiği ortak anahtar kullanılarak tekrar şifrelendi ve Sasha'ya geri gönderildi. Böylece, Sasha bu mesajı aldığında, bunun Natasha'dan geldiğine inandırılır ve kötü oyundan habersiz olmaya devam eder. Karma tekniği, verilen verilerden karma olarak bilinen özel bir dize oluşturmak için karma işlevi olarak bilinen bir algoritma kullanır. Bu karma aşağıdaki özelliklere sahiptir: Bu nedenle, karma ve diğer iki veri şifreleme biçimi arasındaki temel fark, veriler bir kez şifrelendiğinde (karma), orijinal biçiminde geri alınamamasıdır (şifresi çözülür). Bu gerçek, bilgisayar korsanının hash'i eline geçirse bile, mesajın içeriğinin şifresini çözemeyeceğinden onun için işe yaramaz olmasını sağlar. Message Digest 5 (MD5) ve Secure Hashing Algorithm (SHA), yaygın olarak kullanılan iki karma algoritmadır. Kısıtlamalar Daha önce belirtildiği gibi, belirli bir karmadan verilerin şifresini çözmek neredeyse imkansızdır. Ancak, bu yalnızca güçlü karma uygulandığında geçerlidir. Karma tekniğinin, yeterli miktarda kaynak ve kaba kuvvet saldırıları kullanarak zayıf bir şekilde uygulanması durumunda, kalıcı bir bilgisayar korsanı, karma ile eşleşen verileri bulabilir. Yukarıda tartışıldığı gibi, bu üç şifreleme yönteminin her biri bazı dezavantajlara sahiptir. Ancak, bu yöntemlerin bir kombinasyonu kullanıldığında, güvenilir ve oldukça etkili bir şifreleme sistemi oluştururlar. Çoğu zaman, özel ve açık anahtar teknikleri birleştirilir ve birlikte kullanılır. Özel anahtar yöntemi, hızlı şifre çözmeye izin verirken, genel anahtar yöntemi, gizli anahtarı aktarmak için daha güvenli ve daha uygun bir yol sunar. Bu tekniklerin kombinasyonu dijital zarf olarak bilinir. PGP e-posta şifreleme programı, dijital zarf tekniğine dayanmaktadır. Hashing, bir parolanın gücünü kontrol etmenin bir yolu olarak kullanılır. Sistem, şifrenin kendisi yerine şifrenin karmasını saklarsa, daha güvenli olacaktır, çünkü bir bilgisayar korsanı bu karmayı ele geçirse bile, onu anlayamayacaktır (okuyamayacaktır). Doğrulama sırasında sistem, gelen parolanın karmasını kontrol edecek ve sonucun depolananla eşleşip eşleşmediğini görecektir. Böylece, gerçek şifre yalnızca değiştirilmesi veya doğrulanması gerektiğinde kısa anlarda görünür olacak ve bu da yanlış ellere düşme olasılığını önemli ölçüde azaltacaktır. Hashing, verilerin gizli bir anahtarla kimliğini doğrulamak için de kullanılır. Karma, veriler ve bu anahtar kullanılarak oluşturulur. Bu nedenle, yalnızca veri ve karma görünür ve anahtarın kendisi iletilmez. Bu şekilde, verilerde veya karmada değişiklik yapılırsa, bunlar kolayca tespit edilir. Sonuç olarak, bu tekniklerin, verileri güvenli kalmasını sağlayabilecek okunamaz bir formatta verimli bir şekilde kodlamak için kullanılabileceği söylenebilir. Çoğu modern sistem, güvenliği artırmak için tipik olarak bu şifreleme tekniklerinin bir kombinasyonunu ve güçlü algoritmaları kullanır. Bu sistemler, güvenliğin yanı sıra, kullanıcının kimliğini doğrulamak ve alınan verilerin kurcalanmamasını sağlamak gibi birçok ek fayda da sağlar.Hangi şifreleme daha iyi?

Ek bilgi kaynakları

Roma İmparatorluğu zamanında, Julius Caesar mektupları ve mesajları düşman tarafından okunamaz hale getirmek için şifreleme kullanıyordu. Özellikle savaşlar sırasında askeri bir taktik olarak önemli bir rol oynamıştır.Şifreleme türleri

simetrik şifreleme

asimetrik şifreleme

Hashing

Şifreleme yöntemlerinin kombinasyonu

Valle d'Aosta. İtalya. Sol menüyü aç Valle d'Aosta Vine Kahramanları

Dünyadaki elektrik prizi tipleri ve voltajları

Dünyanın farklı ülkelerindeki voltaj standartları, frekansları ve çıkış türleri nelerdir?

Kuzey ve Güney Kore arasındaki askerden arındırılmış bölge nasıl değişti?

Windows'ta Otomatik Güncelleştirmeleri Devre Dışı Bırakın