Bu gün, Rusya Kriptografi Servisi profesyonel tatilini kutluyor.

"Kriptografi" antik Yunan anlamından "Gizli yazı".

Daha önce kelimeleri nasıl sakladın?

Mısır firavunlarının hanedanı döneminde gizli bir mektubu iletmenin tuhaf bir yöntemi vardı:

bir köle seçti. Kafasını kazıttılar ve mesajın metnini su geçirmez bitki boyasıyla boyadılar. Saçlar uzayınca muhatabına gönderildi.

Şifreİletilen bilgilerin gizliliğini sağlamak için bir gizli (anahtar) ile metni dönüştürmek için herhangi bir sistemdir.

AiF.ru, şifreleme tarihinden ilginç gerçeklerden bir seçki yaptı.

Tüm kriptografinin sistemleri vardır

1. Akrostik - şiirin her satırının ilk harflerinden oluşan anlamlı metin (kelime, kelime öbeği veya cümle).

Örneğin, işte ilk harflerinde ipucu olan bir bilmece şiiri:

Dİsmimle oldukça tanınırım;

Rdolandırıcı ve suçsuz onun tarafından yemin eder,

Sahip olmaken çok afet içinde olan benim

Fhayat benimle ve en iyi kısımda daha tatlı.

Bsadece saf ruhların dantelliğine hizmet edebilirim

VE kötüler arasında - Ben yaratılmadım.

Yuri Neledinsky-Meletsky

Sergei Yesenin, Anna Akhmatova, Valentin Zagoryansky sık sık akrostiş kullandı.

2. Litorea - Eski Rus el yazısı literatüründe kullanılan bir tür şifreli yazı. Bazen basit ve akıllıca. Basit olana anlamsız denir, şunlardan oluşur: ünsüzleri sırayla iki satıra koymak:

alt harfleri yerine yazılı olarak büyük harfleri kullanın ve bunun tersi de geçerlidir; ünlüler değişmeden kalır; Örneğin, toquepot \u003d kedi yavrusu vb.

Bilge litorrhea daha karmaşık ikame kuralları önerir.

3. "ROT1" - çocuklar için bir kod mu?

Çocukken kullanmış olabilirsin. Şifrenin anahtarı çok basittir: Alfabedeki her harf bir sonraki harfle değiştirilir.

A, B ile değiştirilir, B, C ile değiştirilir ve bu böyle devam eder. "ROT1" kelimenin tam anlamıyla "alfabetik olarak 1 harf ileri döndür" anlamına gelir. İfade "Pancar çorbasını seviyorum" gizli bir cümleye dönüşecek "Bir myavmya vps"... Bu şifre eğlence amaçlıdır ve anahtar ters yönde kullanılsa bile anlaşılması ve şifresinin çözülmesi kolaydır.

4. Terimlerin permütasyonundan ...

Birinci Dünya Savaşı sırasında, gizli mesajlar sözde transpozisyon yazı tipleri kullanılarak gönderildi. İçlerinde, harfler önceden tanımlanmış bazı kurallar veya anahtarlar kullanılarak yeniden düzenlenir.

Örneğin, sözcükler geriye doğru yazılabilir, böylece ifade "Annem çerçeveyi yıkadı" bir cümleye dönüşür "Amam kızıl umar"... Başka bir permütasyon anahtarı, her bir harf çiftine, önceki mesajın olması için izin vermektir. "Ben nefisim".

Karmaşık permütasyon kuralları bu şifreleri çok zorlaştırabilir gibi görünebilir. Bununla birlikte, şifrelenmiş birçok mesajın şifresi anagramlar veya modern bilgisayar algoritmaları kullanılarak çözülebilir.

5. Kayar Sezar şifresi

Alfabenin her harfi için bir tane olmak üzere 33 farklı şifreden oluşur (şifrelerin sayısı kullanılan dilin alfabesine göre değişir). Kişinin, mesajın şifresini çözmek için hangi Julius Caesar şifresini kullanması gerektiğini bilmesi gerekiyordu. Örneğin, E şifresi kullanılırsa, A, E olur, B F olur, C, Z olur ve bu şekilde alfabetik olarak devam eder. Y şifresi kullanılırsa, A, Y olur, B, I olur, C, A olur ve bu böyle devam eder. Bu algoritma, birçok daha karmaşık şifrenin temelini oluşturur, ancak kendi başına mesajların sırrının güvenilir bir şekilde korunmasını sağlamaz, çünkü 33 farklı şifre anahtarının doğrulanması nispeten az zaman alacaktır.

Kimse yapamaz. Dene

Şifrelenmiş genel mesajlar entrikalarıyla bizi kızdırır. Bazıları hala çözülemedi. İşte buradalar:

Kriptolar... Langley, Virginia'daki Merkezi İstihbarat Teşkilatı genel merkezinin önünde bulunan sanatçı Jim Sanborn'a ait bir heykel. Heykelde dört şifre var, dördüncüsü şu ana kadar şifreyi açamadı. 2010 yılında dördüncü bölümdeki 64-69 NYPVTT karakterlerinin BERLIN kelimesi anlamına geldiği ortaya çıktı.

Artık makaleyi okuduğunuza göre, muhtemelen üç basit şifreyi tahmin edebilirsiniz.

Seçeneklerinizi bu makalenin yorumlarında bırakın. Cevap, 13 Mayıs 2014 saat 13: 00'da görünecektir.

Cevap:

1) Fincan tabağı

2) Bebek fil her şeyden bıktı

3) Güzel hava

Kimlik doğrulama yöntemleri

Kimlik doğrulama, aboneye sahip olduğu tanımlayıcıya bağlı olarak belirli erişim haklarının verilmesidir. IEEE 802.11 iki kimlik doğrulama yöntemi sağlar:

1. Açık Kimlik Doğrulama (eng. Açık Kimlik Doğrulaması):

İş istasyonu, yalnızca istemcinin MAC adresiyle bir kimlik doğrulama talebinde bulunur. Erişim noktası, bir reddetme veya doğrulama onayı ile yanıt verir. Karar, MAC filtrelemesine, yani aslında, güvenli olmayan erişim kısıtlamasına dayalı korumadır.

2. Paylaşılan Anahtar Kimlik Doğrulaması Paylaşılan Anahtar Kimlik Doğrulaması):

Statik bir WEP şifreleme anahtarı yapılandırmanız gerekir (eng. Kabloluya Eşdeğer Gizlilik). İstemci, 128 bayt rasgele bilgi içeren bir onay aldığı kimlik doğrulaması için erişim noktasına bir talepte bulunur. İstasyon alınan verileri WEP algoritmasını kullanarak şifreler (modulo 2 mesaj verilerinin anahtar dizisiyle bitsel eklenmesi) ve şifrelenmiş metni ilişkilendirme isteği ile birlikte gönderir. Erişim noktası metnin kodunu çözer ve orijinal verilerle karşılaştırır. Bir eşleşme varsa, ilişkilendirme onayı gönderilir ve istemcinin ağa bağlı olduğu kabul edilir.

Paylaşılan anahtar kimlik doğrulama şeması, "Ortadaki adam" saldırılarına karşı savunmasızdır. WEP şifreleme algoritması, yararlı bilgiler içeren bir anahtar dizisinin basit bir XOR'udur, bu nedenle, istasyon ile erişim noktası arasındaki trafiği dinleyerek anahtarın bir kısmını kurtarabilirsiniz.

IEEE, yeni bir IEEE 802.11i standardı geliştirmeye başladı, ancak onaylanmadaki zorluklar nedeniyle WECA (eng. Wi-Fi Alliance) IEEE ile birlikte WPA standardını duyurdu (eng. Wi-Fi Korumalı Erişim). WPA, TKIP kullanır (eng. Temporal Key Integrity Protocol, Anahtar Bütünlüğü Protokolü), iyileştirilmiş bir anahtar yönetimi yöntemi ve kare kare anahtar değişikliği kullanır.

WPA ayrıca iki kimlik doğrulama yöntemi kullanır:

1. Önceden yüklenmiş bir WPA-PSK anahtarı kullanarak kimlik doğrulama (eng. Ön Paylaşımlı Anahtar) (Kurumsal Yetkilendirme);

2. Bir RADIUS sunucusu kullanarak kimlik doğrulama (eng. Uzaktan Erişimli Çevirmeli Kullanıcı Hizmeti)

Şifreleme - açık bilgileri kapalı bilgilere dönüştürmenin bir yolu ve tersi. Önemli bilgileri güvenilmez kaynaklarda saklamak veya korumasız iletişim kanalları aracılığıyla iletmek için kullanılır. Şifreleme, şifreleme ve şifre çözme sürecine bölünmüştür.

Veri dönüştürme algoritmasına bağlı olarak, şifreleme yöntemleri garantili veya geçici kriptografik güç olarak ikiye ayrılır.

Kullanılan anahtarların yapısına bağlı olarak şifreleme yöntemleri ikiye ayrılır.

§ simetrik şifreleme:yetkisiz kişiler şifreleme algoritmasını biliyor olabilir, ancak gizli bilgilerin küçük bir bölümünü bilmiyorlar - mesajın göndereni ve alıcısı için aynı olan bir anahtar;

§ asimetrik şifreleme: yetkisiz kişiler şifreleme algoritmasını ve muhtemelen genel anahtarı bilebilir, ancak yalnızca alıcı tarafından bilinen özel anahtar bilinmemektedir.

Aşağıdaki şifreleme ilkelleri mevcuttur:

§ Anahtarsız

1. Hash fonksiyonları

2. Tek taraflı permütasyonlar

3. Sözde rastgele sayı üreteçleri

§ Simetrik devreler

1. Şifreler (blok, akış)

2. Hash fonksiyonları

4. Sözde rasgele sayı üreteçleri

5. Kimlik ilkelleri

§ Asimetrik devreler

3. Kimlik ilkelleri

| Disk şifreleme |

| Zserver sistemi, kurumsal sunucularda depolanan ve işlenen gizli bilgilerin diskteki verileri şifreleyerek korumanın bir yoludur. Zserver, sabit disk bölümlerinin "şeffaf" şifreleme prensibine göre çalışır. Sistem, bir diske yazarken bilgileri çevrimiçi modda otomatik olarak şifreler ve ondan okurken şifresini çözer. Bu, verilerin diskte şifrelenmiş biçimde depolanmasını ve sunucu veya ortam kaldırılsa bile şifreleme anahtarı olmadan kullanılamamasını sağlar. Zserver sistemi, diskteki dosya ve klasörlerin yanı sıra tüm hizmet bilgilerini - dosya ayırma tabloları vb. Şifreler. Böylece, Zserver sistemi yalnızca gizli verileri güvenilir bir şekilde korumakla kalmaz, aynı zamanda bunların varlığı gerçeğini de dışarıdan gizler. Korunan diskler hakkındaki bilgiler şifrelenmiş olarak saklanır ve yalnızca ağ yöneticisi kullanıcıya uygun izinleri verdiğinde kullanılabilir hale gelir. Korunan disklere erişim hakları, işletim sistemi aracılığıyla belirlenir. Diskteki dosyalar ve klasörler bir yazılım sürücüsü tarafından şifrelenir. Disk şifreleme anahtarları, sunucu PIN korumalı bir akıllı karttan önyüklendiğinde girilir. PIN kodunu bilmeden akıllı kart kullanamazsınız. PIN'i yanlış girmeye yönelik üç deneme, kartı bloke edecektir. Akıllı kart yalnızca korumalı medyayı bağlarken gereklidir ve işlem sırasında gerekli değildir. Sunucuyu akıllı kart olmadan yeniden başlatırsanız, korumalı sürücüler kullanılamayacaktır. Zserver sistemi, şifreleme anahtarlarını uzaktan girme ve sistemi yerel ağdaki herhangi bir iş istasyonundan veya İnternet üzerinden yönetme yeteneği sağlar. Şu anda, aşağıdaki işletim sistemleri altında çalışan Zserver sistemleri geliştirilmiştir: Windows 2000 / XP / 2003/2008 (32- ve 64-bit); 2.6.x çekirdeğine sahip Linux. |

Bu durumda veriler mesaj olarak kabul edilir ve anlamlarını korumak için kullanılır. klasik şifreleme tekniği.

Kriptografi üç bileşen içerir: veri, anahtar ve kriptografik dönüşüm. Şifreleme sırasında, ilk veriler mesaj olacak ve elde edilen veriler şifreleme olacaktır. Şifresini çözerken tersine çevrilirler. Kriptografik dönüşümün herkes tarafından bilindiğine inanılıyor, ancak kullanıcının mesajın anlamını meraklı gözlerden kapattığı anahtarı bilmeden, mesaj metnini kurtarmak için hayal bile edilemeyecek bir çaba gerekiyor. (Kesinlikle kırılmaz bir şifreleme olmadığı tekrar belirtilmelidir. Bir şifrenin kalitesi yalnızca onu 10 $ 'dan 1.000.000 $' a kırmak için ödenmesi gereken para ile belirlenir.) Bu gereksinim, bir dizi modern kriptografik sistemler, örneğin, "Ulusal ABD Standartlar Bürosu Veri Şifreleme Standardı" DES ve GOST 28147-89'a göre oluşturulmuş sistemler. Bağlamdan tespit edilemeyen bazı bozulmalar için bir dizi veri kritik olduğundan, genellikle herhangi bir karakterin bozulmasına duyarlı olan bu tür şifreleme yöntemleri kullanılır. Yalnızca yüksek gizlilik sağlamakla kalmaz, aynı zamanda herhangi bir bozulma veya hatanın etkili bir şekilde tespit edilmesini de garanti ederler.

RUSYA FEDERASYONU EĞİTİM VE BİLİM BAKANLIĞI

FEDERAL DEVLET EĞİTİM KURUMU

YÜKSEK MESLEKİ EĞİTİM

"GÜNEY FEDERAL ÜNİVERSİTESİ"

TEKNOLOJİ ENSTİTÜSÜ

TAGANROG'DA GÜNEY FEDERAL ÜNİVERSİTESİ

Bilgi Güvenliği Fakültesi

BIT Bölümü

Konuyla ilgili özet

"Kriptografi ve şifreleme türleri"

sanat. gr. I-21

Tamamlayan: V.I.Mishchenko

Kontrol eden: E. A. Maro

Taganrog - 2012

Giriş

1. Kriptografinin tarihi

1.1 Şifrelerin ortaya çıkışı

1.2 Kriptografinin evrimi

2. Kriptanaliz

2.1 Mesaj özellikleri

2.2 Doğal metnin özellikleri

2.3 Doğallığı belirleme kriterleri

3. Simetrik şifreleme

4. Asimetrik şifreleme

Sonuç

Referans listesi

Giriş

Eğitim uygulamasının bir parçası olarak "Kriptografi ve şifreleme türleri" konusunu seçtim. Çalışma sırasında kriptografinin ortaya çıkış tarihi, evrimi ve şifreleme türleri gibi konular dikkate alındı. Mevcut şifreleme algoritmalarının bir incelemesini yaptım, bunun sonucunda insanlığın hareketsiz durmadığı ve sürekli olarak çeşitli bilgi saklama ve koruma yöntemleri geliştirdiği fark edilebilir.

Değerli bilgileri, tanıdık olmayan bir kişi tarafından okunmasını hariç tutarak değiştirerek koruma konusu, eski çağlardan beri en iyi insan zihnini rahatsız etmiştir. Şifrelemenin tarihi, neredeyse insan konuşma tarihiyle aynı yaştadır. Ek olarak, başlangıçta yazmanın kendisi bir kriptografik sistemdi, çünkü eski toplumlarda bu tür bilgilere sadece seçilmiş birkaç kişi sahipti. Çeşitli antik devletlerin kutsal el yazmaları bunun örnekleridir.

Yazmanın yaygınlaşmasından bu yana, kriptografi tamamen bağımsız bir bilim haline geldi. İlk kriptografik sistemler çağımızın başında zaten bulunabilir. Örneğin, Jül Sezar kişisel yazışmalarında daha sonra onun adını alan sistematik bir kod kullandı.

Şifreleme sistemleri, birinci ve ikinci dünya savaşları döneminde ciddi şekilde geliştirildi. Savaş sonrası erken dönemden günümüze kadar, modern bilgi işlem cihazlarının ortaya çıkışı, şifreleme yöntemlerinin oluşturulmasını ve iyileştirilmesini hızlandırdı.

Bilgisayar sistemlerinde (CS) şifreleme yöntemlerini kullanma sorunu neden günümüzde özellikle acil hale geldi?

İlk olarak, World Wide Web gibi bilgisayar ağlarının uygulama kapsamı, bir devlet, askeri, ticari ve kişisel nitelikteki büyük hacimli bilgilerin iletildiği, erişim imkanı vermeyen, genişledi. üçüncü şahıslar tarafından.

İkinci olarak, modern ultra güçlü bilgisayarların, gelişmiş ağ teknolojilerinin ve sinirsel hesaplamanın ortaya çıkışı, dün tamamen güvenli olduğu düşünülen şifreleme sistemlerini gözden düşürmeyi mümkün kılıyor.

1. Kriptografinin tarihi

İnsan uygarlığının ortaya çıkmasıyla birlikte, bilginin dışarıdan kimseler tarafından bilinmemesi için doğru insanlara iletilmesi gerekli hale geldi. Başlangıçta insanlar mesajları yayınlamak için sadece ses ve jestler kullandılar.

Yazının gelişiyle birlikte, yayınlanan mesajların gizliliğini ve gerçekliğini sağlama konusu özellikle önemli hale geldi. Sonuç olarak, yazmanın icadından sonra, kriptografi sanatı ortaya çıktı, bir "gizli yazma" yöntemi - kayıtlı mesajları bir inisiyeden diğerine gizlice aktarmak için tasarlanmış bir dizi teknik.

İnsanlık önemli sayıda gizli yazı teknolojisi icat etti, özellikle de bir metni yazdıktan hemen sonra kaybolan veya baştan görünmeyen, değerli bilgileri büyük bir metinde tamamen "yabancı" bir anlamla "çözen", mesajlar hazırlayan sempatik mürekkep garip anlaşılmaz semboller kullanarak.

Şifreleme, bilgileri şifrelemek için yöntemler araştıran ve geliştiren pratik bir konu olarak ortaya çıktı, yani, mesajları aktarırken, aktarım gerçeğini gizlemiyor, ancak bir mesajın metnini, başlatılmamış kişiler tarafından okunması için erişilemez kılıyor. Bunun için, mesajın metni, muhataplar dışında hiç kimsenin içeriğini okuyamayacağı şekilde kaydedilmelidir.

İlk bilgisayarların 20. yüzyılın ortalarında ortaya çıkması durumu çok değiştirdi - pratik şifreleme, gelişiminde büyük bir sıçrama yaptı ve "kriptografi" gibi bir terim, orijinal anlamından önemli ölçüde ayrıldı - "gizli yazı", "gizli yazı". Günümüzde bu konu, çeşitli gizli parametreler kullanan algoritmalar da dahil olmak üzere gizli algoritmalar kullanarak verilerin dönüştürülmesine dayanan, tamamen heterojen nitelikteki bilgileri koruma yöntemlerini birleştiriyor.

1 Şifrelerin ortaya çıkışı

Kriptografik sistemlerin bir kısmı eski çağlardan beri bize geldi. Büyük olasılıkla MÖ 4. binyılda yazı ile eşzamanlı olarak doğmuşlardır. Gizli yazışma yöntemleri, Mısır, Yunanistan ve Japonya gibi birçok eski devlette bağımsız olarak icat edildi, ancak içlerindeki kriptolojinin ayrıntılı bileşimi artık bilinmemektedir. Kriptogramlar eski zamanlarda bile bulunur, ancak antik dünyada stilize edilmiş piktogramlar şeklinde kullanılan ideografik yazılar nedeniyle, oldukça ilkeldirler. Sümerler gizli yazı sanatını kullanmış görünüyorlar.

Arkeologlar, ilk kaydın genellikle üzerinde ikinci kaydın yapıldığı kalın bir kil tabakasıyla kaplı olduğu bir dizi kil çivi yazılı tablet buldular. Bu tür tuhaf tabletlerin ortaya çıkması, hem kriptografi hem de imha ile haklı gösterilebilir. İdeografik yazıdaki karakter sayısı binden fazla olduğundan, onları ezberlemek oldukça zor bir işti - şifreleme için zaman yoktu. Ancak sözlüklerle aynı anda ortaya çıkan kodlar Babil ve Asur devletinde çok tanıdıktı ve eski Mısırlılar en az üç şifreleme sistemi kullanıyorlardı. Fonetik yazının kökeniyle birlikte, yazı hemen basitleştirildi. M.Ö. II. Binyıldaki antik Sami alfabesinde sadece yaklaşık 30 karakter vardı. Ünsüzlerin yanı sıra bazı ünlü sesleri ve heceleri ifade ettiler. Yazmanın basitleştirilmesi, kriptografi ve şifrelemenin gelişmesini beraberinde getirdi.

İncil'in kitaplarında bile, neredeyse hiç kimse fark etmese de, şifreleme örnekleri bulabiliriz. Yeremya peygamberin kitabında (22,23) şunu okuyoruz: "... ve Sessach kralı onlardan sonra içecek." Bu kral ve böyle bir krallık yoktu - bu gerçekten yazarın hatası mı? Hayır, sadece bazen kutsal Yahudi el yazmaları her zamanki yer değiştirme ile şifreleniyordu. Alfabenin ilk harfi yerine, ikincisi yerine sonuncusunu yazdılar - sondan bir önceki, vb. Bu eski kriptografi yöntemine atbash denir. Onunla SESSAH kelimesini okurken, orijinal dilde BABYLON kelimesine sahibiz ve İncil el yazmasının tüm anlamı, kutsal kitabın gerçeğine körü körüne inanmayanlar tarafından bile anlaşılabilir.

2 Kriptografinin evrimi

Yirminci yüzyılda şifrelemenin gelişimi çok hızlıydı, ancak tamamen düzensizdi. İnsan yaşamının belirli bir alanı olarak gelişiminin tarihine bakıldığında, üç temel dönem ayırt edilebilir.

İlköğretim. Sadece el şifreleri ile ilgilendi. Yoğun antik çağda başladı ve ancak yirminci yüzyılın otuzlu yıllarının sonunda sona erdi. Bu süre zarfında kriptografi, tarih öncesi rahiplerin büyülü sanatından gizli ajans çalışanlarının günlük uygulamalı mesleğine kadar uzun bir yolu kapladı.

Sonraki dönem, mekanik, daha sonra elektromekanik ve en sonunda elektronik kriptografik cihazların tüm şifreli iletişim ağlarının yaratılması ve pratiğine yaygın bir giriş ile işaretlenebilir.

Şifrelemenin geliştirilmesinde üçüncü dönemin doğuşu genellikle 1976 olarak kabul edilir; burada Amerikalı matematikçiler Diffie ve Hellman, gizli anahtarlara sahip abonelerin ön provizyonunu gerektirmeyen şifreli iletişimi düzenlemenin temelde yeni bir yolunu icat etti - so- genel anahtar şifreleme olarak adlandırılır. Sonuç olarak, 40'lı yıllarda Shannon tarafından icat edilen yönteme dayanarak şifreleme sistemleri ortaya çıkmaya başladı. O, şifresini çözmenin, modern bilgisayar sistemlerinin yeteneklerini aşacak hesaplamalar yapmayı gerektiren karmaşık bir matematik problemini çözmeye eşdeğer olacak şekilde bir şifre oluşturmayı önerdi. Şifrelemenin bu gelişme dönemi, herhangi bir kullanıcının doğrulama için kişisel şifresine sahip olduğu, örneğin manyetik bir kartta veya başka bir yerde sakladığı ve sistemde yetkilendirirken bunu sunduğu, tamamen otomatik şifrelenmiş iletişim sistemlerinin ortaya çıkmasıyla karakterize edilir. ve diğer her şey otomatik olarak gerçekleşir.

2. Kriptanaliz

Manuel ve bilgisayar tabanlı şifreleme arasında büyük bir boşluk var. El şifreleri çok çeşitlidir ve en şaşırtıcıları olabilir. ek olarak, şifreledikleri mesajlar oldukça özlü ve kısadır. Bu nedenle, insanlar tarafından makinelerden çok daha verimli bir şekilde saldırıya uğrarlar. Bilgisayar şifreleri daha basmakalıptır, matematiksel olarak çok karmaşıktır ve oldukça büyük uzunluktaki mesajları şifrelemek için tasarlanmıştır. Elbette bunları manuel olarak çözmeye bile değmez. Bununla birlikte, kriptografik saldırının komutanları olan kriptanalistler, savaşın kendisi sadece donanım ve yazılımda yapılmasına rağmen, bu alanda da öncü bir rol oynamaktadır. Bu fenomenin küçümsenmesi, İkinci Dünya Savaşı sırasında Enigma şifre makinesinin şifrelerinin fiyaskosuna yol açtı.

Mesajın şifreleme türü ve dili neredeyse her zaman bilinir. Kriptografinin alfabesi ve istatistiksel özellikleri onları pekala önerebilir. Yine de, şifrenin dili ve türü hakkındaki bilgiler genellikle gizli kaynaklardan bulunur. Bu durum biraz kasayı kırmak gibidir: Eğer hırsız kasanın tasarımını önceden bilmiyorsa, ki bu pek olası görünmüyor, yine de onu görünüşüyle, şirket logosuyla çabucak tanımlıyor. Bu bakımdan bilinmeyen, çözülmesi gereken tek anahtardır. Zorluk, tıpkı tüm hastalıkların aynı ilaçla tedavi edilememesi gibi ve bunlardan herhangi biri için belirli yöntemler olduğu gibi, belirli türdeki şifrelerin yalnızca kendi yöntemleriyle kırılması gerçeğinde yatmaktadır.

2.1 Mesaj özellikleri

Mesajlar, ne kadar karmaşık olsalar da, bir tür karakter sırası olarak düşünülebilir. Bu semboller önceden belirlenmiş bir setten, örneğin Rus alfabesinden veya renk paletinden (kırmızı, sarı, yeşil) alınmalıdır. Mesajlarda farklı aralıklarla farklı karakterler görünebilir. Bu bağlamda, farklı semboller tarafından iletilen bilgi miktarı farklı olabilir. Shannon'un önerdiği anlayışta, mesajdaki bir sonraki işareti tahmin etmek için bilgi miktarı, YES ve HAYIR cevap seçenekleri ile olası soru sayısının ortalama değeri ile belirlenir. Metindeki karakterler birbirinden bağımsız bir sırada yer alıyorsa, böyle bir mesajdaki karakter başına ortalama bilgi miktarı şuna eşittir:

pi, i işaretinin tezahürünün frekansı ve Ld, ikili logaritmadır. Bu bilgi dağılımının üç fenomeni not edilmelidir.

Mesajın semantiğine, anlamına hiç bağlı değildir ve tam anlamın tamamen açık olmadığı bir durumda bile kullanılabilir.Simgelerin ortaya çıkma olasılığının ön tarihlerine bağlı olmadığı anlamına gelir. .

Mesajın çevrildiği sembolik sistem, yani dil, şifreleme yöntemi önceden biliniyor.

Shannon'a göre bilgi hacminin değeri hangi birimlerde ölçülür? Böyle bir soruya en doğru cevap, herhangi bir mesajın 0 ve 1 karakterleriyle şifrelenebileceğini belirten şifreleme teoremi ile verilebilir, öyle ki elde edilen bilgi miktarı keyfi olarak yukarıdan H'ye yakın olacaktır. bir teorem ayrıca bilgi birimini göstermemize izin verir - bu birazdır.

2 Doğal metin özellikleri

Şimdi, şifreleme ihtiyaçları için doğal metin özellikleri bilgisini uygulamanın bir yolunu inceleyelim. Bir metin parçasından bunun ne olduğunu belirlemek gerekir - anlamsal bir yük taşıyan bir mesaj veya sadece rastgele bir karakter dizisi. Bir bilgisayarda bir dizi kriptografik yöntem, sıradan bir anahtar aramasıyla kırılmalıdır ve günde binden fazla metni manuel olarak denemek imkansızdır ve arama hızı çok düşüktür. bu bakımdan böyle bir görevi bilgisayar kullanarak gerçekleştirmek gerekir.

Bir bilgisayarda saniyede bin anahtar hızında yaklaşık bir milyardan fazla anahtarı yinelememiz gerektiğini varsayalım. Bu yaklaşık on günümüzü alacak. Bu durumda, iki uç noktaya düşme riskiyle karşı karşıyayız. Değerlendirmelerimizde çok dikkatli olursak metnin bazı anlamsız kısımları mesaj olarak tanımlanacak ve kişiye iade edilecektir. Bu hata çoğunlukla "yanlış alarm" veya tip I hatası olarak adlandırılır.

Bu tür hataların hacmi günde bini aştığında, bilgisayar başında oturan bir kişi yorulacak ve daha sonra metin parçalarını dikkatsizce kontrol edebilecektir. Bu, 100.000 kontrol başına bu türden birden fazla hatanın yapılamayacağı anlamına gelir. Diğer uçta, çeke dikkatsizce yaklaşırsanız, anlamlı metni atlamak oldukça olasıdır ve tam aramanın sonunda tekrar tekrarlanması gerekecektir. Tüm iş miktarını tekrar etme ihtiyacını riske atmamak için, aynı zamanda "parça ihmalleri" olarak da adlandırılan ikinci türden hatalar, yalnızca 100 veya 1000'de bir durumda yapılabilir.

3 Doğallığı belirleme kriterleri

İlk bakışta akla gelebilecek en basit kriter, mesaj parçasının alfabesinin kullanılmasıdır. Teorik olarak yalnızca noktalama işaretleri, sayılar, büyük ve küçük Rusça harfleri içerebileceği düşünüldüğünde, ASCII kod tablosu setinin yarısından fazlası bir mesaj parçasının metninde bulunamaz.

Bu, bir bilgisayar bir metin parçasında kabul edilemez bir işaretle karşılaşırsa, bunun anlamlı olmadığı kesinlikle ilan edilebileceği anlamına gelir - ikinci türden hatalar, iyi işleyen bir iletişim kanalıyla pratikte hariç tutulur.

Teorik "yanlış alarm" olasılığını bir önceki makalede belirtilen değere düşürmek için, mesaj parçasının en az yirmi üç karakter uzunluğunda olması gerekiyor. Rusça metnin ASCII gösterimi gibi, kullanılan harf kodu gereksiz değilse, ancak alfabedeki kadar çok karakter içeriyorsa, soru daha karmaşık hale gelir.

Bu durumda, metindeki karakterlere vurmanın teorik olasılıkları için bir tahmin girmemiz gerekecek. Birinci ve ikinci türden kabul edilen hata olasılıklarını sağlamak için, mümkün olan maksimum olasılığı değerlendirirken, zaten yaklaşık 100 karakteri analiz etmek gerekir ve bigramlarla karşılaşma olasılığının analizi bu değeri yalnızca biraz düşürür.

Bu nedenle, büyük bir anahtar değerine sahip kısa mesaj parçalarının genel olarak açık bir şekilde kodunun çözülmesi neredeyse imkansızdır, çünkü görünen rastgele metin parçaları anlamlı ifadelerle pekala çakışabilir. Kriptografinin kalite kontrolünde de aynı problem çözülmelidir. Bununla birlikte, bu durumda, yanlış alarm olasılığı, mesaj parçasını görmezden gelmekle aynı olasılıkla, binde birden fazla yapılmayacak şekilde artırılabilir. Bu, metinleri kontrol etmek için kendimizi yalnızca yirmi veya otuz karakterle sınırlamamıza izin verecektir.

3. Simetrik şifreleme

Simetrik şifreleme sistemleri (ayrıca simetrik şifreleme, simetrik şifreler), şifreleme ve şifre çözme için aynı şifreleme anahtarının kullanıldığı bir şifreleme yöntemidir. Asimetrik şifreleme şemasının icadından önce, var olan tek yöntem simetrik şifrelemeydi. Algoritma anahtarı her iki tarafça gizli tutulmalıdır. Şifreleme algoritması, mesaj alışverişine başlamadan önce taraflarca seçilir.

Şu anda simetrik şifreler şunlardır:

Şifreleri engelle. Bilgi, belirli bir uzunluktaki bloklar halinde (genellikle 64, 128 bit) işlenir ve bloğa önceden belirlenmiş bir sırayla bir anahtar uygulanır, kural olarak, tur adı verilen birkaç karıştırma ve ikame döngüsü. Turların tekrarlanmasının sonucu bir çığ etkisidir - açık ve şifrelenmiş veri blokları arasında artan bir bit yazışma kaybı.

Çoğu simetrik şifreleme, çok sayıda ikame ve permütasyonun karmaşık bir kombinasyonunu kullanır. Bu tür şifrelerin çoğu, her geçişte bir "geçiş anahtarı" kullanılarak birkaç (bazen 80'e kadar) geçişte çalıştırılır. Tüm geçişler için "geçiş anahtarları" setine "anahtar programı" denir. Kural olarak, permütasyonlar ve ikameler de dahil olmak üzere üzerinde belirli işlemler gerçekleştirilerek bir anahtardan oluşturulur.

Simetrik şifreleme algoritmaları oluşturmanın tipik bir yolu Feistel ağıdır. Algoritma, F (D, K) fonksiyonuna dayalı bir şifreleme şeması oluşturur; burada D, şifreleme bloğunun yarısı boyutunda bir veri parçasıdır ve K, bu geçiş için "geçiş anahtarıdır". Bir işlevin tersine çevrilebilir olması gerekmez - ters işlevi bilinmeyebilir. Feistel ağının avantajları, şifre çözme ve şifrelemenin neredeyse tamamen çakışmasıdır (tek fark, programdaki "geçiş anahtarlarının" ters sırasının olmasıdır), bu da donanım uygulamasını büyük ölçüde kolaylaştırır.

Permütasyon işlemi, mesajın bitlerini belirli bir yasaya göre karıştırır. Donanım uygulamalarında, tel dolaştırma olarak önemsiz bir şekilde uygulanır. "Çığ etkisi" elde etmeyi mümkün kılan permütasyon işlemleridir. Permütasyon işlemi doğrusaldır - f (a) xor f (b) \u003d\u003d f (a xor b)

Değiştirme işlemleri, mesajın bir kısmının (genellikle 4, 6 veya 8 bit) değerinin, sabit bir diziye erişilerek algoritmaya sabit kodlanmış standart bir başka sayı ile değiştirilmesi şeklinde gerçekleştirilir. İkame işlemi, algoritmaya doğrusal olmayışı getirir.

Genellikle, bir algoritmanın, özellikle diferansiyel kriptanalize karşı sağlamlığı, arama tablolarındaki (S kutuları) değerlerin seçimine bağlıdır. En azından, sabit elemanların varlığı S (x) \u003d x istenmeyen olarak kabul edilir ve aynı zamanda sonucun bir biti üzerinde girdi baytının bir bitinin etkisinin olmaması - yani, sonuç bitinin sadece bu bitte farklılık gösteren tüm giriş kelimesi çiftleri için aynı ...

Şekil 1 Anahtar türleri

4. Asimetrik şifreleme

Açık anahtarlı bir şifreleme sistemi (veya asimetrik şifreleme, asimetrik şifre), genel anahtarın açık (yani korumasız, gözlemlenebilir) bir kanal üzerinden iletildiği ve EDS'yi doğrulamak için kullanıldığı bir şifreleme ve / veya elektronik dijital imza sistemidir. ve mesajı şifrelemek için. Bir EDS oluşturmak ve mesajın şifresini çözmek için gizli bir anahtar kullanılır. Açık anahtarlı kriptografik sistemler artık çeşitli ağ protokollerinde, özellikle TLS protokollerinde ve SSH'deki önceki SSL'de (temel HTTPS) yaygın olarak kullanılmaktadır.

Açık anahtar kriptografisi fikri, tek yönlü işlevler fikriyle çok yakından ilgilidir, yani, bilinenden bir değer bulmak oldukça kolayken, makul bir şekilde belirlemek imkansızdır. zaman.

Ancak tek yönlü işlevin kendisi işe yaramaz: bir mesajı şifreleyebilir, ancak şifresini çözemez. Bu nedenle, açık anahtar şifrelemesi bir boşluk içeren tek yönlü işlevleri kullanır. Bir boşluk, deşifre etmeye yardımcı olan bir sırdır. Yani, bilerek ve hesaplanabilen bir tane var. Örneğin, bir saati birçok bileşene ayırırsanız, yeni çalışan bir saati monte etmek çok zordur. Ancak bir montaj talimatı (boşluk) varsa, bu sorunu kolayca çözebilirsiniz.

Aşağıdaki örnek, parolaların bir bilgisayarda depolanması - ortak anahtar şifrelemesinin fikirlerini ve yöntemlerini anlamaya yardımcı olur. Ağdaki her kullanıcının kendi şifresi vardır. Girerken, bir isim belirler ve gizli bir şifre girer. Ancak parolayı bir bilgisayar diskinde saklarsanız, birisi onu okuyabilir (bu bilgisayarın yöneticisi için bunu yapması özellikle kolaydır) ve gizli bilgilere erişebilir. Sorunu çözmek için tek yönlü bir işlev kullanılır. Gizli bir parola oluştururken, bilgisayar parolanın kendisini değil, bu parola ve kullanıcı adından bir işlevin hesaplanmasının sonucunu saklar. Örneğin, Alice kullanıcısı "Gladiolus" şifresini buldu. Bu verileri kaydederken, fonksiyonun sonucu (GLADIOLUS) hesaplanır, sonuç sistemde kaydedilecek olan CHAMOMILE dizesi olsun. Sonuç olarak, şifre dosyası şu şekilde görünecektir:

Giriş artık şöyle görünüyor:

Alice "gizli" parolayı girdiğinde, bilgisayar GLADIOLUS'a uygulanan fonksiyonun bilgisayar diskinde saklanan doğru CHAMOMILE sonucunu verip vermediğini kontrol eder. İsim veya şifrede en az bir harfi değiştirmeye değer ve işlevin sonucu tamamen farklı olacaktır. "Gizli" parola bilgisayarda hiçbir biçimde saklanmaz. İşlev neredeyse geri döndürülemez olduğundan, parola dosyası artık diğer kullanıcılar tarafından gizlilik kaybı olmadan görüntülenebilir.

Önceki örnek, şifrelenmiş mesajdan orijinali geri almak gerekmediğinden, kapaksız tek yönlü bir işlev kullanır. Aşağıdaki örnek, orijinal mesajı bir "boşluk", yani bulunması zor bilgiler kullanarak kurtarma yeteneğine sahip bir şemayı incelemektedir. Metni şifrelemek için, birkaç kalın ciltten oluşan büyük bir abone dizini alabilirsiniz (şehrin herhangi bir sakininin numarasını bulmak çok kolaydır, ancak bilinen bir numarayı kullanarak bir abone bulmak neredeyse imkansızdır). Şifreli mesajdaki her harf için aynı harfle başlayan bir isim seçilir. Böylece mektup, abonenin telefon numarası ile ilişkilendirilir. Gönderilen mesaj, örneğin "BOX", aşağıdaki şekilde şifrelenecektir:

|

İleti |

Seçilen isim |

Cryptotext |

|

Kirsanova |

||

|

Arsenyev |

Kripto metin, sırasına göre yazılan bir sayı zinciri olacaktır.

telefon rehberindeki seçim. Deşifre etmeyi zorlaştırmak için, istediğiniz harfle başlayan rastgele isimler seçmelisiniz. Böylece, orijinal mesaj birçok farklı numara listesiyle (kripto metinler) şifrelenebilir.

Bu tür kripto metinlere örnekler:

|

Cryptotext 1 |

Cryptotext 2 |

Cryptotext 3 |

||

Metni deşifre etmek için, artan sayılara göre derlenmiş bir dizine sahip olmanız gerekir. Bu kılavuz, yalnızca yasal kullanıcılar tarafından bilinen bir boşluktur (ilk metnin alınmasına yardımcı olan sır). El kitabının bir kopyası olmadan, bir kriptanalist şifresini çözmek için çok zaman harcayacaktır.

Genel anahtar şifreleme şeması

Izin vermek anahtar boşluk ve sırasıyla şifreleme ve şifre çözme anahtarları olsun ve olsun. - keyfi bir anahtar için şifreleme işlevi, örneğin:

Burada şifreli metin alanı nerede ve mesaj alanı nerede.

Şifreli metni bilerek orijinal mesajı bulabileceğiniz bir şifre çözme işlevi:

(:) şifreleme kümesidir ve (:) karşılık gelen şifre çözme kümesidir. Her çiftin bir özelliği vardır: denklemi çözmek imkansızdır, yani belirli bir şifreli metin için bir mesaj bulmak imkansızdır. Bu, verilen şifre çözme anahtarının belirlenemediği anlamına gelir. tek yönlü bir işlev ve bir boşluktur.

Aşağıda, A kişisinin B kişisine bilgi aktarımının bir şeması bulunmaktadır. Bunlar hem bireyler hem de kuruluşlar olabilir, vb. Ancak daha kolay algılama için, programdaki katılımcıları çoğunlukla Alice ve Bob olarak adlandırılan insanlarla tanımlamak gelenekseldir. Alice ve Bob'dan gelen mesajları yakalayıp şifresini çözmek isteyen katılımcıya en çok Eve denir.

<#"655904.files/image030.gif"> ve şifreleme anahtarını (genel anahtar) Alice'e açık bir kanal üzerinden gönderir ve şifre çözme anahtarı (özel anahtar) korunur ve gizlidir (açık bir kanal üzerinden iletilmemelidir).

<#"655904.files/image030.gif"> ve şifreleme anahtarını (genel anahtar) Alice'e açık bir kanal üzerinden gönderir ve şifre çözme anahtarı (özel anahtar) korunur ve gizlidir (açık bir kanal üzerinden iletilmemelidir).

Bob'a bir mesaj göndermek için Alice, açık anahtarla tanımlanan şifreleme işlevini kullanır: - alınan şifreli metin.

Bob, değer tarafından benzersiz bir şekilde belirlenen ters dönüşümü uygulayarak şifreli metnin şifresini çözer.

Bilimsel temel

Asimetrik şifreler, Whitfield Diffie ve Martin Hellman tarafından 1976'da yayınlanan Modern Kriptografide Yeni Yönler ile başladı. Ralph Merkle'nin ortak anahtarı dağıtma çalışmalarından etkilenerek, açık bir kanal kullanarak özel anahtarlar elde etmek için bir yöntem önerdiler. Diffie-Hellman anahtar değişimi olarak bilinen bu üstel anahtar değişimi yöntemi, yetkili kanal kullanıcıları arasında özel anahtar paylaşımını sağlamak için yayınlanan ilk pratik yöntemdi. Hellman 2002'de bu algoritmaya "Diffie-Hellman-Merkle" adını vermeyi önerdi ve Merkle'nin açık anahtar kriptografisinin icadına katkısını kabul etti. Aynı şema Malcolm Williamson tarafından 1970'lerde geliştirildi, ancak 1997'ye kadar gizli tutuldu. Bir genel anahtarı dağıtmak için Merkle yöntemi 1974'te icat edildi ve 1978'de yayınlandı, buna Merkle bulmacası da deniyor.

1977'de Massachusetts Institute of Technology'den Ronald Rivest, Adi Shamir ve Leonard Adleman, çarpanlara ayırma problemine dayalı bir şifreleme algoritması geliştirdi. Sistem isimlerini soyadlarının ilk harflerinden alıyordu (RSA - Rivest, Shamir, Adleman). Aynı sistem, Hükümet İletişim Merkezi'nde (GCHQ) çalışan Clifford Cox tarafından 1973'te icat edildi, ancak bu çalışma yalnızca merkezin dahili belgelerinde tutuldu, bu nedenle varlığı 1977'ye kadar bilinmiyordu. RSA, hem şifreleme hem de dijital imza için uygun ilk algoritmaydı.

Genel olarak, bilinen asimetrik şifreleme sistemleri, tek yönlü fonksiyonlar ve boşluk fonksiyonları oluşturmaya izin veren karmaşık matematik problemlerinden birine dayanır. Örneğin, Merkle-Hellman ve Hoare-Rivest şifreleme sistemleri, sırt çantası istifleme sorunu olarak adlandırılan soruna güveniyor.

Açık anahtarlı şifreleme sistemleri oluşturmanın temel ilkeleri

Zor bir görevle başlıyoruz. Teori açısından çözülmesi zor olmalı: Problemin boyutuna göre polinom zamanda problemi çözmenin tüm varyantlarını sıralamanın mümkün olacağı bir algoritma olmamalıdır. Şunu söylemek daha doğru olacaktır: Bu sorunu çözen bilinen bir polinom algoritması olmamalıdır, çünkü herhangi bir problem için prensipte buna uygun bir algoritma olmadığı henüz kanıtlanmamıştır.

Arasından kolay bir alt görev seçebilirsiniz. Polinom zamanında ve daha iyisi doğrusal zamanda çözülmelidir.

Orijinalden tamamen farklı bir görev elde etmek için "karıştır ve salla". Sorun en azından orijinal çözülemez soruna benzemelidir.

Şifreleme anahtarı olarak nasıl kullanılabileceğinin bir açıklamasıyla açılır. Nasıl elde edilir, gizli bir boşluk gibi gizli tutulur.

Kripto sistemi, yasal bir kullanıcı ve kriptanalist için şifre çözme algoritmaları önemli ölçüde farklı olacak şekilde düzenlenmiştir. İkincisi -sorunu çözerken, ilki gizli bir boşluk kullanır ve -problemi çözer.

Birden çok genel anahtarla kriptografi

Aşağıdaki örnek, Alice'in bir mesajı sadece Bob'un okuyabileceği şekilde şifrelediği ve bunun tersi olarak Bob'un mesajı şifrelediği bir şemayı gösterir, böylece sadece Alice şifresini çözebilir.

Tabloda gösterildiği gibi dağıtılmış 3 anahtar olsun.

kriptografi şifreleme anahtarı simetrik

|

Bu şemanın avantajı, onu uygulamak için yalnızca bir mesaj ve n anahtarın gerekmesidir (n aracılı bir şemada). Bireysel mesajlar iletilirse, yani her aracı (toplam n anahtar) ve her mesaj için ayrı anahtarlar kullanılırsa, mesajları tüm farklı alt gruplara iletmek için anahtarlar gerekir. Bu planın dezavantajı, mesajın iletilmesi gereken aracıların bir alt kümesini (isim listesi etkileyici olabilir) yayınlamanın da gerekli olmasıdır. Aksi takdirde, uygun olanı bulmak için her birinin tüm tuş kombinasyonlarından geçmesi gerekecektir. Ayrıca, temsilcilerin anahtarlar hakkında önemli miktarda bilgi depolaması gerekecektir. Açık anahtar algoritmalarının kriptanalizi Görünüşe göre bir açık anahtarlı şifreleme sistemi, şifreleme anahtarını iletmek için güvenli bir kanal gerektirmeyen ideal bir sistemdir. Bu, iki meşru kullanıcının anahtarları değiş tokuş etmek için toplantı yapmadan açık bir kanal üzerinden iletişim kurabileceği anlamına gelir. Maalesef öyle değil. Şekil, aktif bir engelleyici olarak hareket eden Eve'in, şifreleme sistemini bozmadan sistemi nasıl ele geçirebileceğini (Bob'a yönelik mesajın şifresini çözebileceğini) göstermektedir. Diğer bir saldırı biçimi, özel anahtarı bilerek, özel anahtarı hesaplamaktır (aşağıdaki şekil). Kriptanalist, şifreleme algoritmasını bilir, analiz eder ve bulmaya çalışır. Bir kriptanalist, A kişisi tarafından B kişisine gönderilen birkaç kripto metni ele geçirirse bu işlem basitleşir. Şekil 4: Pasif önleyicili asimetrik bir şifreleme sistemi. Çoğu açık anahtarlı şifreleme sistemi, büyük sayıları çarpanlara ayırma problemine dayanmaktadır. Örneğin, RSA iki büyük sayının çarpımını genel anahtar n olarak kullanır. Böyle bir algoritmayı kırmanın zorluğu, n sayısını faktörlere ayırmanın zorluğudur. Ancak bu görev gerçekleştirilebilir. Ve her yıl ayrışma süreci hızlanır ve hızlanır. Aşağıda "Kuadratik elek" algoritması kullanılarak çarpanlara ayırma verileri bulunmaktadır. Ayrıca, ayrıştırma problemi, yeterince güçlü bir kuantum bilgisayar kullanılarak Shor's Algorithm kullanılarak potansiyel olarak çözülebilir. Pek çok asimetrik şifreleme yöntemi için, kriptanalizin bir sonucu olarak elde edilen kriptografik güç, teorik tahminlere dayanan algoritma geliştiricileri tarafından beyan edilen değerlerden önemli ölçüde farklıdır. Bu nedenle birçok ülkede veri şifreleme algoritmalarının kullanılması konusu yasal düzenleme alanındadır. Özellikle Rusya'da, yalnızca idari kurumlarda, özellikle FSB'de eyalet sertifikasyonunu geçen veri şifreleme yazılımlarının devlet ve ticari kuruluşlarda kullanımına izin verilmektedir. Sonuç Eğitim pratiği çerçevesinde seçilen konuyla ilgili çalışma sırasında şunları yaptım: kriptografi ve kriptanalizin gelişim tarihinin gözden geçirilmesi; mevcut kriptografik algoritma türlerinin analitik incelemesi (simetrik ve asimetrik şifreler dikkate alınır) ve güçlerini değerlendirme yöntemleri. Kriptografinin gelişmesinin sadece insanlığa fayda sağlayacağını umuyorum. Referans listesi Gatchin Yu.A., Korobeynikov A.G. Kriptografik algoritmaların temelleri. Öğretici. - SPb .: SPbGITMO (TU), 2002. Kon P. Evrensel cebir. - M: Mir. - 1968 Korobeynikov A.G. Kriptografinin Matematiksel Temelleri. Öğretici. SPb: SPb GITMO (TU), 2002. Schneier B. Uygulamalı Kriptografi. C \u003d Applied Cryptography'de protokoller, algoritmalar, kaynak metinler. C. - M'de Protokoller, Algoritmalar ve Kaynak Kodu: Triumph, 2002. Yöntemler: açıklayıcı ve açıklayıcı, kısmen araştırma.

Görevler: eğitim:

gelişen:

eğitim:

Önerilen geliştirme 7-9. Sınıflardaki öğrenciler için kullanılabilir. Sunum, materyalin açık ve erişilebilir olmasına yardımcı olur. Bir insanın içinde yaşadığı toplum, gelişimi boyunca bilgi ile ilgilenir. Biriktirilir, işlenir, saklanır, iletilir. (Slayt 2. Sunum) Ve herkes ve her zaman her şeyi bilmeli mi? Tabii ki değil. İnsanlar her zaman sırlarını saklamaya çalıştılar. Bugün, kriptografinin gelişim tarihi hakkında bilgi sahibi olacak, en basit şifreleme yöntemlerini öğreneceksiniz. Mesajları deşifre edebileceksiniz. Eski krallıklar ve antik çağda basit şifreleme teknikleri kullanıldı ve bir miktar dağıtım sağlandı. Kriptografi - kriptografi - yazmakla aynı yaştadır. Kriptografinin tarihi bir binyıldan daha öncesine dayanmaktadır. Gizli anlam ve şifreli mesajlar içeren metinler oluşturma fikri, neredeyse kendi kendini yazma sanatı kadar eskidir. Bunun için pek çok kanıt var. Ugarit'ten (Suriye) kil tablet - kod çözme sanatını öğretme çalışmaları (MÖ 1200). Irak'tan gelen "Babil teodisi" bir akrostiş örneğidir (MÖ 2. binyılın ortası). İlk sistematik şifrelerden biri eski Yahudiler tarafından geliştirildi; bu yönteme temura - "takas" denir. Bunların en basiti "Atbaş" dır, alfabe ortadan ikiye bölünmüştür, böylece ilk iki harf, A ve B, son iki harf olan T ve S ile çakışır. Temur şifresinin kullanımı İncil'de bulunabilir. MÖ 6. yüzyılın başında yapılan bu Yeremya kehaneti, dünyanın tüm yöneticilerine bir lanet içerir ve "Atbaş" kodundan deşifre edildiğinde, "Sesah Kralı" ile biter. Babil kralı. (Slayt 3) Eski Sparta'da Lycurgus döneminde (MÖ 5. yüzyıl) daha karmaşık bir şifreleme yöntemi icat edildi Metni şifrelemek için Scytalla kullanıldı - üzerine bir parşömen bandının sarıldığı silindirik bir çubuk. Metin, silindirin ekseni boyunca satır satır yazılmıştır, bant çubuktan çözülmüş ve aynı çapta bir Scytalla'ya sahip olan muhatabına aktarılmıştır. Bu yöntem, mesajın harflerini değiştirdi. Şifre anahtarı Scytalla'nın çapıydı. ARISTOTEL böyle bir şifreyi kırmak için bir yöntem buldu. Antiscitala şifre çözme cihazını icat etti. (Slayt 4) Kendinle yarış (Slayt 5) Yunan yazar POLIBIUS, şifreleme yöntemi olarak kullanılan bir alarm sistemi kullandı. Yardımı ile kesinlikle herhangi bir bilgiyi aktarmak mümkün oldu. Alfabenin harflerini kare bir tabloya yazdı ve koordinatlarla değiştirdi. Bu şifrenin kararlılığı harikaydı. Bunun temel nedeni, karedeki harflerin sırasını sürekli değiştirebilme yeteneğiydi. (Slayt 6) Kendinle yarış

(Slayt 7) JULIUS CAESAR'ın önerdiği ve “Galya Savaşı Üzerine Notlar” da anlattığı şifreleme yöntemi, sırrı saklamada özel bir rol oynadı. (Slayt 8) Kendinle yarış

(Slayt 9) Sezar şifresinde birkaç değişiklik var. Bunlardan biri Gronsfeld şifreleme algoritmasıdır (1734'te Belçikalı Jose de Bronckhor, Count de Gronsfeld, askeri ve diplomat tarafından oluşturulmuştur). Şifreleme, kaydırma değerinin sabit olmaması, ancak bir anahtar (gama) tarafından ayarlanması gerçeğinden oluşur. (Slayt 10) Şifrelemeyi ileten kişi için, şifre çözmeye karşı direnci önemlidir. Şifrenin bu özelliğine kriptografik güç denir. Kriptografik gücü artırmak için, birçok alfabetik veya çok değerli ikamelerin şifreleri izin verir. Bu tür şifrelerde, açık alfabenin her karakterine bir değil, birkaç şifreleme karakteri atanır. (Slayt 11) Kriptografide bilimsel yöntemler ilk olarak Arap ülkelerinde ortaya çıktı. Arapça kökenli ve kelimenin kendisi şifrelidir (Arapça "sayı" dan). Orijinal metni korumak için harfleri rakamlarla değiştiren ilk kişiler Araplardır. Kriptografi ve anlamı, Binbir Gece masallarında bile konuşulmaktadır. Özellikle bazı şifrelerin açıklamalarına adanmış olan ilk kitap 855'te yayınlandı, "İnsanın eski yazının gizemlerini çözme konusundaki büyük arzusu hakkında bir kitap" olarak adlandırıldı. (Slayt 12) İtalyan matematikçi ve filozof GEROLAMO CARDANO, kriptografi üzerine bir bölüm içeren "incelikler üzerine" kitabını yazdı. Kriptografi bilimine katkısı iki cümle içeriyor: Birincisi, anahtar olarak düz metni kullanmaktır. İkincisi, şimdi Cardano Lattice adlı bir şifre önerdi. Cardano, bu önerilere ek olarak, anahtarların sayımına dayalı olarak şifrelerin gücünün bir "kanıtını" sunar. Cardano ızgarası, bir dikiş yüksekliği ve çeşitli uzunluklarda düzensiz aralıklarla dikdörtgen kesiklerin yapıldığı sert bir malzeme tabakasıdır. Bu kafesi bir yazı kağıdına yerleştirerek, kesiklere gizli bir mesaj yazmak mümkün oldu. Kalan boşluklar, gizli bir mesajı maskeleyen serbest metinle doluydu. Bu kılık değiştirme yöntemi, birçok ünlü tarihi şahsiyet, Fransa'daki Kardinal Richelieu ve Rus diplomat A. Griboyedov tarafından kullanıldı. Cardano böyle bir kafes temelinde bir permütasyon şifresi oluşturdu. (Slayt 13) Kendinle yarış

(Slayt 14) Rusya'da da kriptografiye düşkünlerdi. Kullanılan şifreler Batı ülkelerindeki ile aynıdır - işaretler, değiştirmeler, permütasyonlar. Rusya'da kriptografik hizmetin ortaya çıkma tarihi, bir "dijital departmana" sahip olan "büyükelçilik düzeni" nin oluşumundan itibaren 1549 (Ivan IV'ün hükümdarlığı) olarak kabul edilmelidir. Peter Kriptografik hizmeti tamamen yeniden düzenledim ve "Büyükelçilik Şansölyeliği" ni yarattım. Şu anda kodlar, "dijital alfabe" uygulamaları olarak şifreleme için kullanılmaktadır. İddianamelerde ünlü "Tsarevich Alexei davasında" "dijital alfabe" de yer aldı. (Slayt 15) Kendinle yarış

(Slayt 16) 19. yüzyıl kriptografiye birçok yeni fikir getirdi. THOMAS JEFFERSON, kriptografi tarihinde özel bir yere sahip olan bir şifreleme sistemi yarattı - "disk şifreleme". Bu şifre, daha sonra Jefferson şifresi olarak adlandırılan özel bir cihaz kullanılarak uygulandı. 1817'de DESIUS WODSWORT, kriptografiye yeni bir ilke getiren bir şifreleme cihazı tasarladı. Yenilik, çeşitli uzunluklarda düz metin ve şifreli metin alfabe yapmasıydı. Bunu başardığı cihaz, alfabeli iki hareketli halkalı bir diskti. Dış halkanın harfleri ve sayıları çıkarılabilir nitelikteydi ve herhangi bir sırayla birleştirilebilirdi. Bu şifreleme sistemi, periyodik poli-alfabetik değiştirme uygular. (Slayt 17) Bilgileri kodlamanın birçok yolu vardır. Fransız Ordusu kaptanı CHARLES BARBIER, 1819'da ekritür gece yazımı kodlama sistemini geliştirdi. Sistem dışbükey noktalar ve çizgiler kullandı; sistemin dezavantajı, harflerin değil seslerin kodlanması nedeniyle karmaşıklığıdır. LOUIS BRIEL sistemi iyileştirdi, kendi şifresini geliştirdi. Bu sistemin temelleri bugün hala kullanılmaktadır. (Slayt 18) SAMUEL MORSE, 1838'de bir nokta ve çizgi karakter kodlama sistemi geliştirdi. Ayrıca, bu sistemin kullanıldığı bir cihaz olan telgrafın (1837) mucidi. Bu buluştaki en önemli şey ikili koddur, yani harfleri kodlamak için sadece iki karakter kullanmaktır. (Slayt 19) Kendinle yarış

(Slayt 20) 19. yüzyılın sonunda kriptografi, sadece bir sanat değil, askeri akademilerde de çalışılmaya başlanır. Bunlardan biri, "Saint-Cyr Hattı" adı verilen kendi askeri alan kodunu geliştirdi. Şifreleyicinin çalışmasının verimliliğini önemli ölçüde artırmayı ve Vigenere şifresinin uygulanmasını kolaylaştırmayı mümkün kıldı. Hat yazarlarının pratik kriptografiye katkıda bulunduğu, şifreleme-şifre çözme süreçlerinin bu mekanizasyonudur. 19. yüzyılda kriptografi tarihinde. Auguste KIRKHOFF'un adı canlı bir şekilde basılmıştır. XIX yüzyılın 80'li yıllarında sadece 64 sayfalık bir "Askeri Kriptografi" kitabı yayınladı, ancak kriptografi tarihinde adını ölümsüzleştirdiler. Şifrelemeye yönelik, ikisi şifrelemenin gücü ve geri kalanı - performansla ilgili olan 6 özel gereksinimi formüle eder. Bunlardan biri ("sistemi tehlikeye atmak muhabirlere rahatsızlık vermemelidir") "Kerkhoffs kuralı" olarak adlandırılmaya başlandı. Bütün bu gereksinimler bugün hala geçerlidir. 20. yüzyılda kriptografi elektromekanik, sonra elektronik hale geldi. Bu, elektromekanik ve elektronik cihazların bilgi aktarımının ana aracı haline geldiği anlamına gelir. (Slayt 21) 20. yüzyılın ikinci yarısında, bilgisayar teknolojisinin temel temelinin gelişmesinin ardından elektronik şifreleme cihazları ortaya çıktı. Bugün, şifreleme araçlarının ezici payını elektronik şifreleyiciler oluşturuyor. Şifreleme güvenilirliği ve hızı için sürekli artan talepleri karşılarlar. Yetmişli yıllarda, kriptografinin daha da gelişmesini ciddi şekilde etkileyen iki olay gerçekleşti. İlk olarak, kriptografide Kerkhoffs ilkesini "yasallaştıran" ilk veri şifreleme standardı (DES) benimsendi (ve yayınlandı!). İkincisi, Amerikalı matematikçiler W. DIFFI ve M. HELLMAN'ın çalışmalarından sonra, "yeni bir kriptografi" doğdu - açık anahtar şifreleme. (Slayt 22) Kendinle yarış

(Slayt 23) Kriptografinin rolü, uygulama alanlarının genişlemesiyle bağlantılı olarak artacaktır:

Elektronik bilgi alışverişi araçlarının her kullanıcısı için kriptografi ile tanışma gerekecek, bu nedenle, gelecekte kriptografi, "ikinci okuryazarlık" - bir bilgisayar ve bilgi teknolojisine sahip olma ile eşit bir "üçüncü okuryazarlık" haline gelecektir. Konu: "Kriptografi. Şifreler, türleri ve özellikleri "

|

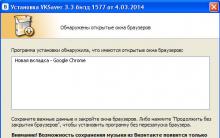

Hata kodu: Videodaki Vkontakte'de 3

Ftp dosya aktarım hizmetini kullanma

Windows 10 için arşivleyici nedir

Ev yapımı Arduino Lehimleme İstasyonu

Çin lehim havyalarını nasıl değiştirebilirsiniz?