Ak chcete chrániť svoju sieť Wi-Fi a nastaviť heslo, nezabudnite vybrať typ zabezpečenia bezdrôtovej siete a metódu šifrovania. A v tejto fáze majú mnohí otázku: ktorý si vybrať? WEP, WPA alebo WPA2? Osobný alebo podnikový? AES alebo TKIP? Aké nastavenia zabezpečenia najlepšie ochránia vašu sieť Wi-Fi? Na všetky tieto otázky sa pokúsim odpovedať v tomto článku. Zvážte všetky možné metódy autentifikácie a šifrovania. Poďme zistiť, ktoré nastavenia zabezpečenia siete Wi-Fi sú najlepšie nastavené v nastaveniach smerovača.

Všimnite si, že typ zabezpečenia alebo autentifikácie, sieťová autentifikácia, bezpečnosť, metóda autentifikácie sú rovnaké.

Typ overenia a šifrovanie sú základné nastavenia zabezpečenia vašej bezdrôtovej siete Wi-Fi. Myslím, že najprv musíte zistiť, aké sú, aké verzie existujú, ich možnosti atď. Potom už zistíme, aký typ ochrany a šifrovania si vybrať. Ukážem vám to na príklade niekoľkých populárnych smerovačov.

Dôrazne odporúčam nastaviť heslo a chrániť vašu bezdrôtovú sieť. Nastavte maximálnu úroveň ochrany. Ak necháte sieť otvorenú, nechránenú, môže sa k nej pripojiť ktokoľvek. V prvom rade to nie je bezpečné. Rovnako ako ďalšie zaťaženie smerovača, pokles rýchlosti pripojenia a všetky druhy problémov s pripojením rôznych zariadení.

Zabezpečenie siete Wi-Fi: WEP, WPA, WPA2

Existujú tri možnosti ochrany. Samozrejme, nepočítajúc do toho "Open" (Bez ochrany).

- WEP(Wired Equivalent Privacy) je zastaraná a nezabezpečená metóda autentifikácie. Ide o prvý a nie veľmi úspešný spôsob ochrany. Útočníci môžu ľahko pristupovať k bezdrôtovým sieťam, ktoré sú chránené pomocou WEP. Tento režim nemusíte nastavovať v nastaveniach vášho smerovača, aj keď je tam prítomný (nie vždy).

- WPA(Wi-Fi Protected Access) je spoľahlivý a moderný typ zabezpečenia. Maximálna kompatibilita so všetkými zariadeniami a operačnými systémami.

- WPA2 je nová, vylepšená a spoľahlivejšia verzia WPA. K dispozícii je podpora pre šifrovanie AES CCMP. V súčasnosti je to najlepší spôsob, ako zabezpečiť Wi-Fi sieť. To je to, čo odporúčam používať.

WPA/WPA2 môže byť dvoch typov:

- WPA/WPA2 – osobné (PSK) je normálna metóda overovania. Keď potrebujete iba nastaviť heslo (kľúč) a následne ho použiť na pripojenie k sieti Wi-Fi. Pre všetky zariadenia sa používa jedno heslo. Samotné heslo je uložené v zariadeniach. Kde ho možno zobraziť alebo v prípade potreby zmeniť. Odporúča sa použiť túto možnosť.

- WPA/WPA2-Enterprise- zložitejšia metóda, ktorá sa používa najmä na ochranu bezdrôtových sietí v úradoch a rôznych inštitúciách. Umožňuje vyššiu úroveň ochrany. Používa sa len vtedy, keď je nainštalovaný server RADIUS na autorizáciu zariadenia (ktorý rozdáva heslá).

Myslím, že sme prišli na spôsob autentifikácie. Najlepšie je použiť WPA2 – Personal (PSK). Pre lepšiu kompatibilitu, aby neboli problémy s pripojením starších zariadení, môžete nastaviť zmiešaný režim WPA/WPA2. Mnoho smerovačov má túto metódu predvolene nastavenú. Alebo označené ako „Odporúčané“.

Bezdrôtové šifrovanie

Sú dva spôsoby TKIP a AES.

Odporúča sa AES. Ak máte v sieti staré zariadenia, ktoré nepodporujú šifrovanie AES (ale iba TKIP) a budú mať problémy s pripojením k bezdrôtovej sieti, potom nastavte „Auto“. Typ šifrovania TKIP nie je podporovaný v režime 802.11n.

V každom prípade, ak nainštalujete striktne WPA2 - Personal (odporúča sa), bude k dispozícii iba šifrovanie AES.

Akú ochranu nasadiť na Wi-Fi router?

Použite WPA2 – Osobné so šifrovaním AES. Zďaleka je to najlepší a najbezpečnejší spôsob. Takto vyzerajú nastavenia zabezpečenia bezdrôtovej siete na smerovačoch ASUS:

A takto vyzerajú tieto bezpečnostné nastavenia na smerovačoch od TP-Link (so starým firmvérom).

Môžete si pozrieť podrobnejšie pokyny pre TP-Link.

Pokyny pre ostatné smerovače:

Ak neviete, kde nájdete všetky tieto nastavenia na vašom routeri, napíšte do komentárov, pokúsim sa navrhnúť. Len nezabudnite špecifikovať model.

Keďže staršie zariadenia (Wi-Fi adaptéry, telefóny, tablety atď.) nemusia podporovať WPA2 – Personal (AES), v prípade problémov s pripojením nastavte zmiešaný režim (Auto).

Často si všímam, že po zmene hesla, alebo iných nastavení zabezpečenia sa zariadenia nechcú pripojiť k sieti. Počítačom sa môže zobraziť chyba „Nastavenia siete uložené v tomto počítači nezodpovedajú požiadavkám tejto siete.“ Skúste vymazať (zabudnúť) sieť na zariadení a znova sa pripojiť. Ako to urobiť v systéme Windows 7, napísal som. A v systéme Windows 10 potrebujete .

Heslo (kľúč) WPA PSK

Bez ohľadu na typ zabezpečenia a metódu šifrovania si musíte nastaviť heslo. Je to tiež kľúč WPA, heslo bezdrôtovej siete, bezpečnostný kľúč siete Wi-Fi atď.

Dĺžka hesla je od 8 do 32 znakov. Môžu sa použiť latinské písmená a čísla. Tiež špeciálne znaky: - @ $ # ! atď. Žiadne medzery! V hesle sa rozlišujú malé a veľké písmená! To znamená, že „z“ a „Z“ sú rôzne znaky.

Neodporúčam nastavovať jednoduché heslá. Je lepšie vytvoriť silné heslo, ktoré nikto s istotou neuhádne, aj keď sa veľmi snaží.

Je nepravdepodobné, že si budete môcť zapamätať také zložité heslo. Bolo by fajn si to niekam zapísať. Nie je nezvyčajné, že sa heslo Wi-Fi zabudne. Čo robiť v takýchto situáciách, som napísal v článku:.

Ak potrebujete ešte väčšiu bezpečnosť, môžete použiť väzbu MAC adresy. Je pravda, že nevidím potrebu. Stačí WPA2 - Personal spárovaný s AES a zložité heslo.

Ako zabezpečujete svoju Wi-Fi sieť? Napíšte do komentárov. No pýtajte sa 🙂

V tomto článku sa pozrieme na dešifrovanie WPA2-PSK prevádzky pomocou wireshark. Bude to užitočné, keď sa dozviete o rôznych šifrovacích protokoloch, ktoré sa používajú v bezdrôtových sieťach. Topológia skúmanej siete je uvedená nižšie.

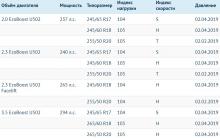

Predtým, ako začneme zachytávať pakety, musíme poznať kanál, na ktorom funguje náš prístupový bod. Keďže môj prístupový bod je WLC 4400, tieto informácie môžem získať z ovládacieho panela. V opačnom prípade môžete použiť aplikáciu InSSIDer a zistiť, aký kanál používa váš prístupový bod a jeho SSID. Používam 5 GHz a tu je zhrnutie 802.11a nižšie (Ak chcete analyzovať 2,4 GHz, musíte použiť príkazy pre protokol 802.11b)

Názov AP Subband RádioMAC Stav Kanál PwLvl SlotId -- -- -- -- -- -- -- -- -- -- -- -- -- - -- -- -- -- -- -- -- -- -- -- -- -- -- -- -- -- - -- -- -- -- -- -- LAP1 - 64 : a0 : e7 : af : 47 : 40 POVOLENÉ 36 1 1 |

Potom už len musíme zachytiť pakety v našej bezdrôtovej sieti na kanáli CH 36 keďže môj prístupový bod na ňom funguje. Na zachytávanie paketov používam BackTrack s adaptérom USB, podrobnosti nájdete vo videu nižšie.

Je to celkom jednoduché, stačí zmeniť pár riadkov kódu v konfigurácii USB adaptéra a povoliť rozhranie monitora pre wireshark.

< strong >root@bt< / strong >:~#ifconfig < strong >root@bt< / strong >: ~ # ifconfig wlan2 up < strong >root@bt< / strong >:~#ifconfig eth0 Link encap : Ethernet HWaddr 00 : 21 : 9b : 62 : d0 : 4a UP VYSIELANIE MULTICAST MTU: 1500 Metrické: 1 RX pakety : 0 chýb : 0 zahodených : 0 prekročení : 0 snímok : 0 TX pakety : 0 chýb : 0 zahodených : 0 prekročení : 0 nosič : 0 kolízie: 0 txqueuelen: 1000 RX bajtov: 0 (0,0 B) TX bajtov: 0 (0,0 B) Prerušenie: 21 Pamäť: fe9e0000 - fea00000 lo Odkaz encap : Miestna spätná väzba inet addr : 127.0.0.1 Maska : 255.0.0.0 inet6 addr : :: 1 / 128 Rozsah : Host UP LOOPBACK RUNNING MTU: 16436 Metrika: 1 RX pakety : 66 chýb : 0 zahodených : 0 prekročení : 0 snímok : 0 TX pakety : 66 chýb : 0 zahodených : 0 prekročení : 0 nosič : 0 kolízie : 0 txqueuelen : 0 RX bajtov: 4665 (4,6 KB) TX bajtov: 4665 (4,6 KB) wlan2 Link encap : Ethernet HWaddr 00 : 20 : a6 : ca : 6b : b4 UP VYSIELANIE MULTICAST MTU: 1500 Metrické: 1 RX pakety : 0 chýb : 0 zahodených : 0 prekročení : 0 snímok : 0 TX pakety : 0 chýb : 0 zahodených : 0 prekročení : 0 nosič : 0 kolízie: 0 txqueuelen: 1000 RX bajtov: 0 (0,0 B) TX bajtov: 0 (0,0 B) < strong >root@bt< / strong >: ~ # iwconfig wlan2 kanál 36 root @ bt : ~ # iwconfig wlan2 IEEE 802.11abgn ESSID : vypnuté / ľubovoľné Režim : Spravovaná frekvencia : 5,18 GHz Prístupový bod : Nepriradený Tx - Výkon = 20 dBm Opakovať dlhý limit: 7 RTS thr : off Fragment thr : off Šifrovací kľúč: vypnutý Správa napájania: vypnuté lo žiadne bezdrôtové rozšírenia. eth0 žiadne bezdrôtové rozšírenia. < strong >root@bt< / strong >: ~ # airmon-ng štart wlan2 Našiel sa 1 proces, ktorý by mohol spôsobiť problémy. Ak potom prestane fungovať airodump, airplay alebo airtunng na krátku dobu možno budete chcieť (niektorých) zabiť! Názov PID 1158 dhclient3 Ovládač čipovej sady rozhrania wlan2 Atheros AR9170 carl9170 - [phy2] (režim monitora povolený v mon0 ) |

Po vykonaní vyššie uvedených krokov môžete otvoriť aplikáciu wireshark a vybrať rozhranie „mon0“ na zachytávanie paketov.

Tu môžete nájsť archív balíkov, ktoré môj adaptér skompiloval ( Súbor môžete otvoriť pomocou wireshark a overte si to sami. Ak analyzujete tento súbor, môžete vidieť, že správy „4-way handshake (EAPOL-Messages 1 to 4)“ boli odoslané po dokončení fázy otvorenej autentifikácie (požiadavka na overenie, odpoveď na overenie, žiadosť o pridruženie, odpoveď na pridruženie). Po dokončení 4-cestného nadviazania spojenia začnú klient aj prístupový bod používať šifrovaný prenos paketov. Odteraz sú všetky informácie prenášané vo vašej bezdrôtovej sieti šifrované pomocou algoritmov CCMP / AES.

Ako môžete vidieť na obrázku nižšie, všetky dátové rámce sú zašifrované a premávku nevidíte jasne. Ako príklad som zobral rám číslo 103.

Predtým, ako prejdeme k dešifrovaniu týchto snímok, je veľmi dôležité pochopiť, že ste správne zachytili „4-smerné správy handshake“ vo vašom snifferi, ktorý budeme dešifrovať pomocou wireshark. Ak by ste nedokázali úspešne zachytiť správu M1-M4, wireshark by nebol schopný získať všetky kľúče na dešifrovanie našich údajov. Nižšie uvádzam príklad, kedy sa snímky nezachytili správne počas procesu „4-way handshake“ (Stalo sa to, keď som použil rovnaký USB adaptér s analyzátorom Fluke WiFi)

Ďalej prejdite na „Upraviť -> Predvoľby -> Protokol -> IEEE 802.11“, kde musíte vybrať možnosť „Povoliť dešifrovanie“. Potom kliknite na časť „Dešifrovacie kľúče“ a pridajte svoje PSK kliknutím na „Nový“. Musíte vybrať typ kľúča "wpa-pwd" a potom pridať svoje PSK ako text.

SSIDLength , 4096 , 256 )Toto je 256bitový PSK, ktorý bol zadaný vyššie:

Použil som jednoduché textové heslo, ktoré môžete vidieť nižšie. Môžete tiež použiť jednoduché heslo (bez názvu SSID). V prípade wireshark sa vždy snaží použiť najnovšie SSID, je to vždy dobrá prax

V mojej konfigurácii som použil PSK "Cisco123Cisco123" v špecifikácii SSID ako "TEST1". Tento dokument nájdete ďalšie podrobnosti o týchto nastaveniach.

Potom kliknite na "Použiť"

Ako môžete vidieť nižšie, teraz môžete vidieť prevádzku vo vnútri dátových rámcov. Tu je rovnaký rámec (103), ktorý ste predtým videli v zašifrovanom formáte, ale teraz ho dokáže wireshark dešifrovať.

Ak sa teraz pozrieme ďalej, vidíme klienta, ktorý získa IP adresu cez DHCP (DORA–Discover,Offer,Request,ACK), potom zaregistruje CME (SKINNYprotocol) a potom vytvorí hlasový hovor (RTP). Teraz môžeme tieto pakety podrobne analyzovať

Tento trik vám môže byť užitočný, keď analyzujete bezpečnosť vašich sietí PSK.

[Celkový počet hlasov: 16 Priemer: 2,9/5]

Naposledy aktualizované používateľom dňa 9. októbra 2016 .

TKIP a AES sú dva alternatívne typy šifrovania používané v bezpečnostných režimoch WPA a WPA2. V nastaveniach zabezpečenia bezdrôtovej siete v smerovačoch a prístupových bodoch si môžete vybrať jednu z troch možností šifrovania:

- TKIP;

- TKIP + AES.

Ak vyberiete druhú (kombinovanú) možnosť, klienti sa budú môcť pripojiť k prístupovému bodu pomocou jedného z dvoch algoritmov.

TKIP alebo AES? čo je lepšie?

Odpoveď: pre moderné zariadenia je určite vhodnejší algoritmus AES.

TKIP použite len vtedy, ak máte problémy s výberom prvého (niekedy sa stáva, že pri použití šifrovania AES sa komunikácia s prístupovým bodom preruší alebo sa vôbec nenadviaže. Väčšinou sa to nazýva hardvérová nekompatibilita).

V čom je rozdiel

AES je moderný a bezpečnejší algoritmus. Je kompatibilný so štandardom 802.11n a poskytuje vysokorýchlostný prenos dát.

TKIP je zastaraný. Má nižšiu úroveň zabezpečenia a podporuje rýchlosť prenosu dát až do 54 Mbps.

Ako migrovať z TKIP na AES

Prípad 1: Prístupový bod je v režime TKIP+AES

V tomto prípade stačí zmeniť typ šifrovania na klientskych zariadeniach. Najjednoduchší spôsob, ako to urobiť, je odstrániť sieťový profil a znova sa k nemu pripojiť.

Prípad 2: Prístupový bod používa iba TKIP

V tomto prípade:

1. Najprv prejdite na webové rozhranie prístupového bodu (alebo smerovača). Zmeňte šifrovanie na AES a uložte nastavenia (viac si prečítajte nižšie).

2. Zmeňte šifrovanie na klientskych zariadeniach (podrobnejšie v nasledujúcom odseku). A opäť je jednoduchšie zabudnúť na sieť a znova sa k nej pripojiť zadaním bezpečnostného kľúča.

Povolenie šifrovania AES na smerovači

Na príklade D-Link

Prejdite do sekcie Bezdrôtové nastavenie.

Kliknite na tlačidlo Manuálne nastavenie bezdrôtového pripojenia.

Nastavte bezpečnostný režim WPA2-PSK.

Nájdite položku Typ šifry a nastavte hodnotu AES.

Kliknite Uložiť nastavenia.

Na príklade TP-Link

Otvorená sekcia Bezdrôtový.

vyberte položku Bezdrôtové zabezpečenie.

V teréne verzia vyberte WPA2-PSK.

V teréne Šifrovanie vyberte AES.

Kliknite na tlačidlo Uložiť:

Zmena typu bezdrôtového šifrovania v systéme Windows

Windows 10 a Windows 8.1

Tieto verzie OS nemajú príponu . Preto existujú tri možnosti zmeny šifrovania.

Možnosť 1. Systém Windows sám zistí nesúlad v nastaveniach siete a vyzve vás na opätovné zadanie bezpečnostného kľúča. V tomto prípade sa automaticky nainštaluje správny šifrovací algoritmus.

Možnosť 2. Systém Windows sa nebude môcť pripojiť a zobrazí výzvu na zabudnutie siete zobrazením príslušného tlačidla:

Potom sa budete môcť bez problémov pripojiť k svojej sieti, pretože. jej profil bude vymazaný.

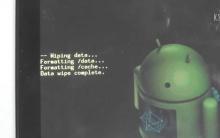

Možnosť 3. Sieťový profil budete musieť odstrániť manuálne cez príkazový riadok a až potom sa znova pripojiť k sieti.

Postupujte takto:

1 Spustite príkazový riadok.

2 Zadajte príkaz:

netsh wlan zobraziť profily

zobrazíte zoznam uložených profilov bezdrôtovej siete.

3 Teraz zadajte príkaz:

Netsh wlan odstrániť profil „názov vašej siete“

na odstránenie vybraného profilu.

Ak názov siete obsahuje medzeru (napr wifi 2), dajte to do úvodzoviek.

Na obrázku sú zobrazené všetky opísané akcie:

4 Teraz kliknite na ikonu bezdrôtovej siete na paneli úloh:

5 Vyberte sieť.

6 Stlačte pripojiť:

7 Zadajte bezpečnostný kľúč.

Windows 7

Všetko je tu jednoduchšie a prehľadnejšie.

1 Kliknite na ikonu bezdrôtovej siete na paneli úloh.

3 Kliknite na odkaz Správa bezdrôtovej siete:

4 Kliknite pravým tlačidlom myši na požadovaný sieťový profil.

5 Vyberte Vlastnosti:

Pozor! V tomto kroku môžete aj kliknúť Odstrániť sieť a znova sa k nemu pripojte! Ak sa tak rozhodnete, nemusíte ďalej čítať.

6 Kliknite na kartu Bezpečnosť.

Často majú používatelia problém s pripojením na internet, keď je sieť aktívna, no signál nepočuť. Zariadenie sa pokúša pripojiť k prístupovému bodu, ale zobrazí sa správa „Uložené zabezpečenie WPA“ a v dôsledku toho pripojenie nie je k dispozícii.

Občas sa stane, že sa zariadenie pripojí k sieti, no v skutočnosti distribúcia internetu nefunguje

Čo s tým robiť? Vo väčšine prípadov sa problémy netýkajú telefónu alebo tabletu, zariadení so systémom Android, ale samotného smerovača. Existuje niekoľko spôsobov, ako zmeniť jeho nastavenia, aby fungoval správne a vytvoril dobré spojenie s vaším zariadením.

Niekedy na vyriešenie problému s pripojením, keď sa vypne „ochrana WPA uložená“, stačí reštartovať bod Wi-Fi a znova sa k nemu pripojiť. Je pravdepodobné, že smerovač má jednoducho problém, ktorý sa dá ľahko vyriešiť reštartovaním.

Ďalším možným dôvodom spojeným s nesprávnou prevádzkou zariadenia môže byť skutočnosť, že má zastaraný firmvér. Stiahnite si najnovší firmvér pre router z webovej stránky výrobcu, nahrajte súbor v ponuke nastavení.

Nastavenia sa otvárajú takto: do panela s adresou ľubovoľného prehliadača zadajte adresu IP smerovača, namiesto používateľského mena a hesla zadajte hodnotu „Admin“, ak ste ich nezmenili.

Po prihlásení aktualizujte svoj hardvér. Aj keď nejde o firmvér, vždy sa hodí nainštalovať novú verziu ešte raz, pretože jej vydaním výrobca opravuje všetky predchádzajúce problémy.

Regionálne nastavenia

Prístup k sieti môže byť nedostupný z banálneho dôvodu – v zariadení je nesprávne nastavený región, v ktorom žijete.

Ak to chcete zistiť, prejdite do nastavení smerovača, vyberte časť Bezdrôtové pripojenie, riadok Nastavenia bezdrôtového pripojenia (pre modely TP-Link) a skontrolujte, ktorý región je uvedený v riadku s rovnakým názvom. Ak sú údaje nesprávne, opravte ich.

Ak máte router inej značky, hľadajte tieto údaje v sekcii, kde sa okrem regiónu nastavuje aj názov zariadenia a parametre pripojenia.

Problémy s heslom

Overenie kľúča

Ak ste pri pripájaní zadali nesprávne heslo, v niektorých prípadoch sa zobrazí riadok „Zabezpečenie WPA uložené“. Ak ho chcete resetovať, kliknite na ikonu siete, vyberte „Odstrániť“, potom sa znova pripojte a zadajte správnu kombináciu.

Zmena hesla a typu šifrovania

Je pravdepodobné, že zariadenie, s ktorým sa pripájate k sieti Wi-Fi, nerozumie heslu alebo jeho typu šifrovania. Tieto parametre sa menia v nastaveniach hardvéru.

Ak to chcete urobiť na modeloch značky TP-Link, prejdite do ponuky Bezdrôtové pripojenie, vyberte kartu Zabezpečenie bezdrôtového pripojenia. Tu zmeníte heslo - skúste vytvoriť kombináciu pozostávajúcu iba z čísel. Nižšie vyberte metódu šifrovania - najlepšie je vybrať WPA / WPA2 - Osobné (odporúčané), typ nastavte na AES.

Nezabudnite uložiť zmeny, reštartujte počítač a znova sa pripojte k sieti Wi-Fi z vášho modulu gadget. Upozorňujeme, že pri nastavovaní nového hesla a zmene nastavení musíte zmeniť údaje na iných zariadeniach, ktoré sa predtým pripojili k tomuto bezdrôtovému pripojeniu.

Zmena prevádzkového režimu

Pripojenie často nie je dostupné z dôvodu, že telefón, tablet alebo iné zariadenie nepodporuje prevádzkový režim smerovača. Existujú tri takéto režimy, všetky sa nazývajú latinskými písmenami b, g, n. Ak je smerovač nastavený na prácu v režime n a modul gadget ho nepodporuje, nebudete ich môcť pripojiť.

Preto vykonajte experiment: zmeňte spôsob fungovania zariadenia, pre ktorý musíte vykonať nasledujúce kroky:

- Prejdite do nastavení hardvéru, použite časť Bezdrôtové pripojenie spomenutú vyššie, kartu Nastavenia bezdrôtového pripojenia.

- Zastavte sa na linke s názvom Mode.

- Teraz musíte zvoliť iný režim - použite možnosť so všetkými tromi písmenami - b, g, n, aby ste sa mohli pripojiť k Wi-Fi zo všetkých zariadení pracujúcich aspoň v jednom z týchto režimov.

Súdiac podľa toho, že ste na tento článok narazili na internete, viete o problémoch s bezpečnosťou sietí Wi-Fi a potrebe ich správnej konfigurácie. Je však nepravdepodobné, že nepripravená osoba to dokáže okamžite zistiť a správne nastaviť. A mnohí používatelia si vo všeobecnosti myslia, že všetko je už nakonfigurované na smerovači „out of box“ s maximálnou úrovňou bezpečnosti. Vo väčšine prípadov ide o mylnú predstavu. Preto teraz uvediem základné pravidlá pre konfiguráciu zabezpečenia WiFi sietí na príklade smerovača TP-Link.

1. Nezabudnite povoliť sieťové šifrovanie.

Nikdy nenechávajte svoju sieť otvorenú. Ak vaša domáca WiFi nie je šifrovaná, nie je to správne. Ktokoľvek sa k vám môže pripojiť a používať váš prístup na internet na svoje vlastné účely.

2. Vždy, keď je to možné, používajte iba typ šifrovania WPA2-PSK

Ak sa v nastaveniach smerovača používa šifrovanie WEP, určite ho zmeňte na WPA2, pretože WEP (Wired Equivalent Privacy) je zastarané a má vážne slabiny. A WPA2 je momentálne najsilnejší. WPA by ste mali používať iba vtedy, ak máte zariadenia, ktoré nedokážu pracovať s WPA2.

3. Vypnite WPS.

Ak nepoužívate funkciu WPS, nezabudnite ju vypnúť. V niektorých modeloch smerovačov ide o vážnu zraniteľnosť kvôli typickej konfigurácii. Ako ukazuje prax, v 90% prípadov sa WPS vôbec nepoužíva.

4. Zmeňte predvolený názov siete SSID.

Veľmi často sa ako SSID (Service Set Identifier) používa model bezdrôtového smerovača, ktorý útočníkovi uľahčuje hacknutie Wi-Fi. Preto je potrebné ho zmeniť na akýkoľvek iný. Názov môže byť ľubovoľné latinské slovo a čísla. Nepoužívajte azbuku.

5. Zmeňte predvolené heslo smerovača.

Príkladom sú terminály GPON ONT od ZTE. Vzhľadom na to, že všetky štandardne používali rovnaké heslo, ktoré nikto pri nastavovaní zariadenia nezmenil. Z tohto dôvodu bolo napadnutých mnoho domácich sietí v Moskve a Petrohrade. Útočník by tak mohol získať prístup k nastaveniam smerovača, internetovému kanálu a domácej sieti.

6. Zapnite firewall (firewall) smerovača.

Takmer všetky smerovače sú vybavené vstavaným firewallom (alias firewall), ktorý je možné štandardne vypnúť. Uistite sa, že je povolená. Pre ešte väčšiu bezpečnosť sa uistite, že na každom počítači vo vašej sieti je spustená aj brána firewall a antivírusový softvér.

7. Povoľte filtrovanie MAC adries pre klientov Wi-Fi.

Každý počítač, notebook alebo mobilné zariadenie má v sieti jedinečný identifikátor nazývaný MAC adresa. To umožňuje WiFi routeru sledovať všetky zariadenia, ktoré sú k nemu pripojené. Mnoho WiFi routerov umožňuje správcom fyzicky zadávať MAC adresy zariadení, ktoré sa môžu pripojiť k sieti.

K vašej domácej sieti sa tak budú môcť pripojiť iba tie zariadenia, ktoré sú v tabuľke. Iní to vôbec nezvládnu, aj keď heslo uhádnu.

8. Zakázanie vzdialenej správy.

Väčšina smerovačov umožňuje správcom pripojiť sa na diaľku z internetu k webovému rozhraniu zariadenia alebo príkazovému riadku. Ak ju nepotrebujete, vypnite túto funkciu. Z lokálnej siete budú nastavenia zariadenia stále dostupné.

Ak si teda zaberiete pár minút, aby ste sa uistili, že naša domáca WiFi sieť je nastavená na optimálnu úroveň zabezpečenia, môžete sa vyhnúť problémom a predchádzať budúcim problémom.

Rozmýšľame, ako obnoviť Skype na prenosnom počítači

Fixies masters plná verzia Fixies hra plná verzia stiahnutá do vášho počítača

Inštalácia alebo aktualizácia, oprava chýb Net framework 3

Virtuálne meny a virtuálne burzy vo svete

Zlaté čísla Ako predať krásne telefónne číslo