Если ваш компьютер имеет доступ в интернет, то антивирус у вас должен стоять обязательно, без него даже не суйтесь в интернет, так как это чревато тем, что вы угробите систему, и придется ее переустановить.

Есть такие вирусы, которые вредят так, что одной переустановкой не отделаться. Так что относитесь к защите компьютера очень серьезно!!

Думаю, что вопрос как удалить вирусы с компьютера без последствий для системы задают многие, а еще больше новичков задаются вопросом, а как же вообще удалять вирусу.

Вот на эти вопросы мы с вами сегодня и постараемся найти ответы, а так же посмотрим, как можно удалить вирус вымогатель с компьютера.

Рассмотрим факторы тяжести последствий заражения.

Одним из факторов является то, как давно ваш компьютер заражен вирусом.

Важно сколько системных файлов было заражено, подменено, и блокировано

Какой тип вредоносного вируса проник в ваш компьютер, это могут быть трояны, черви, эксплойт и другие.

Бывает такое, что все эти моменты, которые я перечислил, могут просто совпасть и это уже будет не хорошо, я бы сказал что очень плохо.

В таком случае вероятнее всего компьютер уже не излечить, а придется «сносить винду» то есть делать полную переустановку системы.

Часто бывает так, что вирус пойман какой-то программой, и решение проблемы может быть очень простым, нужно просто удалить эту программу, в которой антивирус нашел вирус.

А потом можно ее снова установить.Делаем поиск вирусов на компьютере.

Что же, давайте начнем рассматривать тему как найти вирусы, так как что бы их удалить их нужно обнаружить. Что бы обнаружить вирусы у вас должна быть установлена программа которая называется антивирус, и их сейчас великое множество.

Могу так же еще добавить и то, что ни одна программа не даст вам сто процентной гарантии на то, что ваш компьютер не будет заражен.

В мире каждый день создаются тысячи вирусов, и антивирусные программы просто не могут успевать создавать «противоядие» для них.

Те кто пользуются антивирусными программами знают что их базы очень часто обновляются и создатели этих программ выпускают свои обновления и находят решения.

По слухам в интернете вирусы выпускают сами же создатели антивирусных программ, думаю, что для чего вам понятно - это бизнес!!

Итак, вот мой список:

Kaspersky Rescue Disk - это программа с собственной операционной средой, которая не даст вирусам завладеть управлением над «Rescue Disk». Распространение этой программы бесплатно, и после того как вы ее скачаете, тогда из iso образа нужно сделать загрузочный диск и указать в биосе загрузку с него. Короче, эта программа является «LiveCD версией» и с нее можно загрузиться. Думаю что понятно!!

Kaspersky Virus Removal Tool — это уже наиболее легкий для работы вариант, он хорошо справится с поиском и удалением вирусов на компьютере который инфицирован, но часто он не может «победить» вредителя. Вот тогда нам пригодится именно Kaspersky Rescue Disk.

Так же для этих целей хорошо подойдет бесплатная утилита Dr.Web CureIt , которая не требует установки. Вы ее скачиваете и запускаете на компьютере. Но что мне лично не очень нравиться, то как долго она делает сканирование, но зато помогает. Я пользовался ей несколько раз и спасал жизни не одного компьютера, даже удалял баннеры вымогатели однажды через вход в безопасном режиме.

Если вы поймали вирус блокиратор, то вам следует обратиться на сайты антивирусного софта, таких как Kaspersky, Dr. Web, Avast. Там вы сможете подобрать коды для разблокировки. А когда баннер пропадет, тогда уже обязательно просканируйте ваш компьютер и удалите вирусы.

Думаю, что вы понимаете то, что искать все это в сети нужно уже с другого компьютера, так как с вашего это в большинстве случаев серьезного заражения не удастся. Если у вас появилось окно которое вымогает с вас деньги, тогда вам нужно в первую очередь избавиться от него, а потом просто сканировать компьютер. но сейчас есть и такие вирусы блокираторы, к которым не подобрать кода, и здесь все уже гораздо сложнее. К каждому такому вирусу нужно искать свой подход и искать в интернете информацию именно к вашему типу окна блокиратора.

Лично мне всегда хватало тех программ, что я описал выше и тех действий, но возможно, что вы можете «подцепить» что-то и посерьезнее.

Так же сейчас в сети появилось множество антивирусных программ которые созданы программистами для того что бы тянуть с вас деньги. Установив такую программу, она будет непременно находить у вас вирусы, и потом предлагать вам вылечить их за определенную плату, и я покажу вам список таких программ, которые не нужно устанавливать ни в коем случае.

Если кто-то сталкивался с такими программами, пожалуйста, напишите в комментариях расскажите свою историю, думаю, это будет поучительно.

Вот этот список:

Кстати, этот список я нашел на сайте антивируса Kaspersky, так что будьте осторожны друзья. Я считаю, что продукты Kaspersky вызывают большего доверия, так это очень большая мировая компания, и ей можно доверять.

Переходим к теме: Как удалить вирус с компьютера. Используем указанные выше программы.

Что же, если ваш компьютер заражен, но вы имеете возможность на нем работать, т.е. нет ни каких окон блокираторов, то первым делам скачиваете программу Kaspersky Virus Removal Tool , и сразу запустим сканирование компьютера. Первым делом пусть отсканирует системные области. Не советую запускать программу в безопасном режиме, так как это не даст желаемого результата.

При запуски программа будет выглядеть вот так. См. рис.

После того как программа проверит системные области, нужно запустить полную проверку компьютера, на это может уйти много времени, особенно если компьютер мощный и в нем очень много информации, так что будьте готовы ждать. Антивирус найдет все вирусы и предложит вам их удалить или же восстановить пораженные файлы. Я рекомендую удалять, но запомните названия, что бы потом можно было просто удалить те программы и скачать с интернета уже свежие и не инфицированные, и установить снова.

С тем, как работать с программой, разобраться просто. Посмотрите на скриншоте и найдите отмеченную шестеренку, нажмите на нее и теперь выберите область, которую вам нужно сканировать, просто установите там галочку. См. рис.

Правее шестеренке выберите, как указано на скриншоте ниже, и вы попадете в окно где вы увидите все отчеты, актуальность баз и т.д. См. рис.

Могу сказать, что этот метод очень хороший, но не всегда он может сработать. Если все, что я описал выше, не принесло вам желаемого результата, то я рекомендую воспользоваться программой Kaspersky Rescue Disk.

Смотрим видео.

Рассмотрим работу с антивирусом Kaspersky Rescue Disk.

Первое, что нам нужно сделать - это записать образ на любой, обычный диск. Сделать это можно с помощью программы UltraISO . Теперь с этого диска загружаемся, и мы увидим такой зеленоватый экран, выберем там русский язык, так же выберем графический режим работы, он удобнее.

После того как завершится загрузка, вам нужно будет выбрать букву «С» НАЖМИТЕ ЕЕ НА КЛАВИАТУРЕ.

Когда программа загрузиться полностью, вам нужно будет кликнуть по записи «Выполнить проверку объектов». Когда программа будет находить вирусы вы увидите это и вам нужно будет только удалять их, там все просто, и понятно.

После того как программа завершит сканирование, вам нужно будет перезагрузить компьютер, при этом откроется привод с диском, который вы можете удалить. Но я рекомендовал бы еще раз проверить и запустить быструю проверку, скажем так: ДЛЯ НАДЕЖНОСТИ!!!

После всех проделанных работ вам нужно зайти в диск «С» и найти там вот такую папку «Kaspersky Rescue Disk 10.0» и просто удалите ее, она вам не нужна. На этом с этой программой все я надеюсь, что она вам поможет и спасет жизнь вашему компьютеру. Особенно важно для людей кто хранит что т важное. Но я не устану повторять, что отнеситесь к защите очень серьезно.

Теперь давайте немного поговорим о том, как удалить вирус вымогатель с компьютера, про эти надоедливые баннеры, блокираторы.

Друзья, я вам хочу сказать о том, что вам не следует делать ни в коем случае, если вы поймали такое «чудо природы»

Итак:

1.Ни в коем случае не нужно отправлять, ни какие деньги мошенникам, потому что вы их просто потеряете, и ни кто вам не пришлет ни каких кодов разблокировки, это гарантированно.

2.Не нужно паниковать, увидев сообщения о том, что теперь вами заинтересована полиция, угрозы судами, все это бред сивой кобылы, будьте спокойны.

3.Встречаются такие блокираторы заставки, где нет ни каких строк для ввода когда, и такие блокираторы убрать очень сложно, так что будьте готовы, что придется переустановить систему, но не спешите. Если у вас есть еще способ попасть в интернет, тогда потратьте немного времени, пошарьте по форумам, блогам, и постарайтесь найти решения, так как информация появляется и решить можно все.

Выше я уже вам говорил о том, что от таких блокираторов заставок можно избавляться с помощью сайтов крупных антивирусных компаний. Для примера приведу не Kaspersky, а Dr.Web. Для этого зайдите на официальный сайт Dr.Web, и выберите пункт «Поддержка». Когда откроется страница то в левой стороне найдите пункт «Бесплатная разблокировка windows» . вам нужно будет ввести информацию которая есть на блокираторе, то есть номера телефона, кошелька.

Если это не помогает то в изображениях посмотрите баннер который похож на ваш, там их много и смотрите внимательно. Если увидите баннер такой же как у вас то это хорошо. Если нет, тогда ищите информацию в интернете, а так же на сайте Kaspersky. И запомните, что не решаемых проблем не бывает, главное не паниковать и делать все с умом, не торопится. Если у вас много ценного на компьютере, то вся эта работа стоит того, если нет, то простопереустановите систему тем боле это полезно делать, хотя бы раз в год.

Что же друзья, сегодня мы рассмотрели тему как удалить вирус с компьютера , а так же немного затронули тему как удалить вирус вымогатель с компьютера. Я призываю всех быть внимательными в интернете, не нажимать все что предлагают, тем более если вам это не нужно. И ставьте все АНТИВИРУСНЫЕ ПРОГРАММЫ , кто еще их не установил.

14.04.2016

В настоящее время существует огромное количество вирусов, благо, современному антивирусному программному обеспечению по силам справиться с большинством «вредителей». Условно вирусы можно разделить на несколько групп, но самые распространенные – это шпионский, рекламный софт и трояны, к которым относятся и вирусы-вымогатели

. Как раз о последних и пойдет речь в данной статье.

Распознать компьютер, зараженный вирусом-вымогателем довольно просто. На экране появляется и висит изображение делового, порнографического или другого характера. Компьютер при этом либо вовсе не отвечает на команды, либо отвечает, но картинка занимает практически всю видимую область. Это наш клиент – троян семейства Winlock или, говоря проще, .

Располагающийся на экране баннер имеет следующее содержание: «Ваш компьютер заблокирован , отправьте деньги на счет или платное SMS». После этого баннер вместе с блокировкой компьютера обещает исчезнуть. Также на картинке присутствует поле, в которое следует вводить код, который вы якобы получите после оплаты. Не стоит паниковать и спешить расставаться с деньгами. Мы расскажем вам, .

Рассматриваемый вирус имеет несколько разновидностей, в зависимости от поколения. Более старые можно обезвредить с помощью пары нажатий кнопки мыши. Другие потребуют куда более серьезной подготовки. Не переживайте, мы приведем все варианты выхода из такой непростой ситуации, которые точно помогут удалить любой подобный троян.

Метод №1 – Диспетчер задач

Данный способ поможет в борьбе со старыми, примитивным троянам. Вызываем диспетчер задач (C trl +S hift +E sc на Windows 10 либо C trl +A lt +D el на более старых версиях Windows). Если диспетчер запустится, попробуйте отыскать в перечне процессов подозрительный пункт. Завершите этот процесс.

Если диспетчер не запустился, попробуйте запустить менеджер процессов (клавиши Win + R ). Введите команду “notepad ” в поле “Открыть ”. После этого должен открыться Блокнот. Наберите в открывшемся окне произвольные символы и нажмите коротко (резко) кнопку включения на ПК или ноутбуке. Все процессы вместе с трояном должны автоматически завершиться. Компьютер останется включенным.

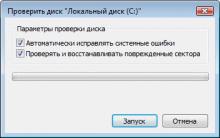

Сейчас самое время удалить все зараженные файлы. Необходимо найти их и удалить либо просканировать диски .

Предположим, что по нелепой случайности антивирус на компьютер вы заранее не поставили. Как быть? Отпрыски Winlock обычно забираются во временные файлы, в том числе файлы браузера. Попробуйте проверить следующие пути:

C:\Users\папка с именем пользователя\App Data \ Roaming \

C:\ Documents and Settings \каталог с именем пользователя\

Найдите «ms.exe » или другие подозрительные файлы, например, с произвольным сочетанием символов типа «89sdfh2398.exe » или «Hgb.hd.exe ». Удалите их.

Метод №2 – Безопасный режим

Первый способ провалился, и вы всё еще не понимаете, как разблокировать компьютер от вируса-вымогателя ? Расстраиваться не стоит. Просто наш троянчик более продвинутый. Он подменил системные компоненты и установил блокировку запуска диспетчера задач.

Чтобы устранить неисправность, перезагрузите компьютер, удерживая клавишу F8 при запуске системы. В отображенном меню выберите пункт «Безопасный режим с поддержкой командной строки ».

После чего наберите “explorer ” в консоли и нажмите Enter . Такая манипуляция запустит проводник. Прописываем далее слово “regedit ” в командной строке, нажимаем снова Enter . После чего запустится редактор реестра. Здесь вы найдете место, откуда осуществляется автозапуск вируса, а еще — созданные им записи.

Ищите компоненты вируса-вымогателя в ключах Userinit и Shell . В первом его легко найти по запятой, в Shell он прописывается как explorer . exe . Скопируем полное имя найденного нами опасного файла в буфер обмена, используя правую клавишу мыши. Пишем “del ” в командной строке, далее пробел, а далее вставляем скопированное ранее имя. Жмем Enter и наслаждаемся результатом ваших манипуляций. Теперь вам известно, как разблокировать компьютер от вируса-вымогателя . Проделываем эту операцию со всеми подозрительными файлами.

Метод №3 – Восстановление системы

После проделанных манипуляций необходимо снова войти в , используя способ, описанный в методе №2 . Пропишите в командной строке следующее: “C:\WINDOWS\system32\ Restore \rstrui.exe ” или в современных версиях лаконичное “rstrui ”, после чего нажмите Enter . На экране появится окошко “Восстановление системы ”.

Следует выбрать дату, которая предшествует появлению вируса. Эта дата называется точкой восстановления. Это может быть на год или всего день раньше той злополучной даты, когда ваш ПК подвергся атаке вируса. Другими словами, выберите дату, в которой ваш компьютер был здоров и на 100% чист. На этом разблокировка окончена.

Метод №4 – Аварийный диск

Для этого способа вам необходимо заранее скачать необходимый софт, воспользоваться вторым компьютером или посетить для этой цели друга. Программное обеспечение для восстановления системы и её лечения обычно встраиваются в антивирусные программы. Однако их можно скачать бесплатно, отдельно, без регистраций.

На этом все, теперь вы знаете, как разблокировать компьютер от вируса-вымогателя . Впредь будьте осторожны.

Petya вирус - очередной вымогатель, который блокирует файлы пользователя. Этот вымогатель может быть очень опасным и заразить любой ПК, но его основной целью являются компьютеры компаний.

Об этом говориться на сайте Bedynet.ru

Эта вредоносная программа входит в компьютеры жертвы и скрытно осуществляет свою деятельность, и компьютер может оказаться под угрозой. Petya шифрует файлы алгоритмами RSA-4096 и AES-256, он используется даже в военных целях. Такой код невозможно расшифровать без приватного ключа. Подобно другим вимогателям, как Locky virus, CryptoWall virus, и CryptoLocker, этот приватный ключ хранится на каком-то удаленном сервере, доступ к которому возможен только заплатив выкуп создателем вируса.

В отличие от других программ-вымогателей, после того как этот вирус запущен, он немедленно перезапускает компьютер, и когда он загружается снова, на экране появляется сообщение: "НЕ ВЫКЛЮЧАЙТЕ ВАШ ПК! ЕСЛИ ВЫ ОСТАНОВИТЕ ЭТОТ ПРОЦЕСС, ВЫ МОЖЕТЕ УНИЧТОЖИТЬ ВСЕ ВАШИ ДАННЫЕ! ПОЖАЛУЙСТА, УБЕДИТЕСЬ, ЧТО ВАШ КОМПЬЮТЕР ПОДКЛЮЧЕН К ЗАРЯДКЕ!".

Хотя это может выглядеть как системная ошибка, на самом деле, в данный момент Petya молча выполняет шифрование в скрытом режиме. Если пользователь пытается перезагрузить систему или остановить шифрования файлов, на экране появляется мигающий красный скелет вместе с текстом “Нажмите любую клавишу”.

Наконец, после нажатия клавиши, появится новое окно с запиской о выкупе. В этой записке, жертву просят заплатить 0.9 биткойнов, что равно примерно $400. Тем не менее, это цена только за один компьютер; поэтому, для компаний, которые имеют множество компьютеров, сумма может составлять тысячи. Что также отличает этого вымогателя, так это то, что он дает целую неделю чтобы заплатить выкуп, вместо обычных 12-72 часов которые дают другие вирусы этой категории.

Более того, проблемы с Petya на этом не заканчиваются. После того, как этот вирус попадает в систему, он будет пытаться переписать загрузочные файлы Windows, или так называемый загрузочный мастер записи, необходимый для загрузки операционной системы. Вы будете не в состоянии удалить Petya вирус с вашего компьютера, если вы не восстановите настройки загрузочного мастера записи (MBR). Даже если вам удастся исправить эти настройки и удалить вирус из вашей системы, к сожалению, ваши файлы будут оставаться зашифрованными, потому что удаление вируса не обеспечивает расшифрование файлов, а просто удаляет инфекционные файлы. Конечно, удаления вируса имеет важное значение, если вы хотите продолжить работу с компьютером. Мы рекомендуем использовать надежные антивирусные инструменты, как Reimage, чтобы позаботиться о удалении Petya.

Как распространяется этот вирус и как он может войти в компьютер?

Petya вирус обычно распространяется через спам сообщения электронной почты, которые содержат загрузочные Dropbox ссылки для файла под названием “приложение folder-gepackt.exe” прикрепленные к ним. Вирус активируется, когда загружен и открыт определенный файл. Так как вы уже знаете, как распространяется этот вирус, вы должны иметь идеи, как защитить свой компьютер от вирусной атаки. Конечно, вы должны быть осторожны, с открытием электронных файлов, которые отправлены подозрительными пользователями и неизвестными источниками, представляющие информацию, которая не относиться к той, которую вы ожидаете.

Вы также должны избегать письма, относящиеся к “спам” категории, так как большинство поставщиков услуг электронной почты автоматически фильтруют письма, и помещают их в соответственные каталоги. Тем не менее, вы не должны доверять этим фильтрам, потому что, потенциальные угрозы могут проскользнуть через них. Также, убедитесь, что ваша система обеспечена надежным антивирусным средством. Наконец, всегда рекомендуется держать резервные копии на каком-то внешнем диске, в случае возникновения опасных ситуаций.

Как я могу удалить вирус Petya с моего ПК?

Вы не можете удалить Petya с вашего компьютера с помощью простой процедуры удаления, потому что это не сработает с этой вредоносной программой. Это означает, что вы должны удалить этот вирус автоматически. Автоматическое удаление вируса Petya должно осуществляться с помощью надежного антивирусного средства, которое обнаружит и удалит этот вирус с вашего компьютера. Тем не менее, если вы столкнулись с некоторыми проблемами удаления, например, этот вирус может блокировать вашу антивирусную программу, вы всегда можете проверить инструкцию удаления.

Шаг 1: Перезагрузите компьютер для Safe Mode with Networking

Windows 7 / Vista / XP Щелкните Start → Shutdown → Restart → OK.

В списке выберите Safe Mode with Networking

Windows 10 / Windows 8В окне логина Windows нажмите кнопку Power. Затем нажмите и удерживайте клавишу Shift и щелкните Restart..

Теперь выберите Troubleshoot → Advanced options → Startup Settings и нажмите Restart.

Когда Ваш компьютер станет активным, в окне Startup Settings выберите Enable Safe Mode with Networking.

Шаг 2: Удалить Petya

Авторизируйтесь, используя Ваш зараженный аккаунт, и запустите браузер. Загрузите Reimage или другую надежную антишпионскую программу. Обновите её перед сканированием и удалите вредоносные файлы, относящиеся к программе-вымогателю, и завершите удаление Petya.

Если программа-вымогатель блокирует Safe Mode with Networking, попробуйте следующий метод.

Шаг 1: Перезагрузите компьютер для Safe Mode with Command Prompt

Windows 7 / Vista / XP

Щелкните Start → Shutdown → Restart → OK.

Когда Ваш компьютер станет активным, нажмите F8 несколько раз, пока не появится окно Advanced Boot Options.

В списке выберите Command Prompt

Теперь введите rstrui.exe и снова нажмите Enter.

После появления нового окна, щелкните Next и выберите Вашу точку восстановления, предшествующую заражению Petya. После этого нажмите Next. В появившемся окне "System Restore" выберите "Next"

Выберите Вашу точку восстановления и щелкните "Next"

Теперь щелкните Yes для начала восстановления системы. Щелкните "Yes" и начните восстановление системы После того, как вы восстановите систему к предыдущей дате, загрузите и просканируйте ваш компьютер убедитесь, что удаление прошло успешно.

"Деньги можно не платить". В ИнАУ заявили, .

Многие интернет-любители до сих пор наивно полагают, что если не заходить на сомнительные странички и не переходить по незнакомым ссылкам, шансов «поймать» вирус нет. «К сожалению, это не так, - констатируют в компании DriverPack (занимается автоматизацией работы с драйверами на платформе Microsoft Windows. - Прим. ред.) . - Новое поколение вирусов действует совершенно иначе - они активируют себя самостоятельно, используя уязвимость в одном из протоколов». Из их числа и Petya. По данным компании Symantec (американская компания, разрабатывающая антивирусный софт. - Прим. ред.) , Petya существует с 2016 года. А вот активизировался он только сейчас. Правда, это может быть и не совсем Petya. В «Лаборатории Касперского» троянец назвали ExPetr и утверждают, что на прошлого «Петю» он похож, но незначительно. А в компании Cisco (американская компания, специализирующаяся на высоких технологиях, в том числе по кибербезопасности. - Прим. ред.) новый вирус-вымогатель и вовсе назвали Nyetya.

2

Чем опасен?

Как ты «Петю» ни назови, а проблема остается. «Распространение вируса идет с помощью фишинговой рассылки на e-mail адреса, - предупреждают в Group-IB (российская компания, специализирующаяся на борьбе с киберпреступностью. - Прим. ред. ). - После открытия вредоносного вложения происходит заражение целевого компьютера с шифрованием файлов. Любые вложения - .doc, .docx, .xls, .xlsx, .rtf и другие файлы в формате Microsoft Office могут содержать вредоносный контент». В Cisco добавили, что вирус шифрует главную загрузочную запись компьютера (можно сказать, «содержание» жесткого диска).

Если речь идет о корпоративной сети, то чтобы заразить ее всю, нужен всего один «инфицированный» компьютер. «После запуска вредоносного файла создается задача на перезапуск компьютера, отложенная на 1-2 часа, в это время можно успеть восстановить работоспособность ОС, - вроде бы дают надежду в Positive Technologies (российская компания, специализирующаяся на кибербезопасности. - Прим. ред. ). - Однако расшифровать файлы не удастся. Восстановление содержимого после завершения требует знания закрытого ключа, таким образом, без знания ключа данные восстановить невозможно».

Увы, эксперты также выяснили, что набор инструментария позволяет Petya сохранять работоспособность даже в тех инфраструктурах, где был учтен урок WannaCry и установлены соответствующие обновления безопасности, именно поэтому шифровальщик настолько эффективен.

3

Как сделать так, чтобы Petya не прошел?

Для того чтобы не стать жертвой подобной атаки, необходимо в первую очередь обновить используемое ПО до актуальных версий, в частности, установить все актуальные обновления MS Windows. «Подпишитесь на Microsoft Technical Security Notifications», - советуют и в Group-IB. Собственно, это залог того, что когда Microsoft проанализирует пути обезвреживания этой угрозы, компания установит соответствующие обновления. К слову, в российском подразделении Microsoft уже сообщили, что антивирусное ПО обнаруживает этот вирус-вымогатель и защищает от него.

Причем в DriverPack отмечают, что последствия атаки оказались настолько серьезными, что «компания Microsoft пошла на беспрецедентный шаг — выпустила обновление даже для снятой с поддержки Windows XP. Это значит, что под угрозой атаки находятся все компьютеры с открытым протоколом SMB (сетевой протокол, появившийся в 1983 году. - Прим.ред.) и без последних обновлений». «Некоторые пользователи держат не обновлёнными компьютеры много-много лет», - разводит руками руководитель отдела антивирусных исследований «Лаборатории Касперского» Вячеслав Закоржевский. Однако если обновления все-таки делаются, то параллельно с этим процессом в компании Cisco советуют внести в стратегию обеспечения безопасности базовое положение относительно резервного копирования ключевых данных.

Еще для дополнительной защиты от Petya разработчики советуют создавать на компьютере файл-обманку. В частности, как пишет в своем твиттере чтобы защититься от вируса, нужно создать файл под названием perfc и разместить его в папке Windows на диске C. Проникая в компьютер, вирус проверяет систему на наличие заражения, и такой файл имитирует его. Создать файл можно в программе «Блокнот». Из имени документа будет необходимо удалить расширение.txt.

4 Если Petya все же пришел

В первую очередь, эксперты по информационным технологиям не рекомендуют платить деньги вымогателям, если вирус все же заблокировал компьютер. Причем объясняют это вовсе не высокотехнологичными причинами. «Почтовый адрес нарушителей уже был заблокирован, и даже в случае оплаты выкупа ключ для расшифровки файлов наверняка не будет получен», - говорят в Positive Technologies. Да и в целом, отмечают в «Лаборатории Касперского», если давать деньги «фишерам», вирусы будут только множиться. «Для предотвращения распространения шифровальщика в Сети рекомендуется выключить другие компьютеры, которые не были заражены, отключить от Сети зараженные узлы и снять образы скомпрометированных систем», - дают конкретные рекомендации в Positive Technologies.

Причем если данные на компьютере уже зашифрованы, лучше «не дергаться». «Если появится возможность расшифровать и восстановить хотя бы часть файлов, то дополнительные действия могут только помешать будущей расшифровке», - считает Вячеслав Закоржевский из «Лаборатории Касперского». «В случае, если исследователи найдут способ расшифровки файлов, заблокированные данные могут быть восстановлены в будущем», - уверены и в Positive Technologies. Господин Закоржевский при этом советует попытаться восстановить резервные копии, если таковые имеются.

5 Сколько в мире «Петь»?

В «Лаборатории Касперского» подсчитали, что число вредоносных программ для атак только на устройства Интернета вещей превышает семь тысяч, причем более половины из них появились за первые шесть месяцев 2017 года. А всего в мире работают больше 6 миллиардов подключенных к Интернету устройств. По словам Закоржевского, интенсивность по киберугрозам в мире ежедневно меняется, но все же не сильно. Скорее, меняется география атак. И еще влияют на «киберстатистику» время суток и национальные праздники.

У основных игроков рынка, работающих на рынке информационной безопасности, есть онлайн-карты, показывающие количество атак в реальном времени по всему миру. Эти данные основаны на данных пользователей, поставивших у себя тот или иной «антивирусник». Руководитель отдела антивирусных исследований «Лаборатории Касперского» Вячеслав Закоржевский рассказал, как читают профессионалы такие карты и где расположено большинство хостингов, являющихся «рассадником» фишинга и прочих «зловредов».

По оценкам DriverPack, полностью беззащитны перед компьютерными вирусами более 35% пользователей в России. «Наибольшей угрозе подвержены пользователи операционных систем младше Windows 10, не установившие последнее обновление от Microsoft и оставляющие открытыми порты SMB», - уверены эксперты. По аналитическим данным компании, более чем 18% пользователей работают на нелицензионной ОС Windows, что автоматически ставит их под угрозу, у 23% отключен сервис Windows Update, а еще на 6% компьютеров установлены устаревшие операционные системы, для которых обновления не выпускаются в принципе.

Николай Нелюбин, специально для «Фонтанки.ру»

Хакерская атака заразила корпоративные компьютеры по всему миру, злоумышленники вымогают с каждого устройства 300 долларов в биткоинах для разблокировки данных. Сообщения о заражении компьютеров поступают из России, Великобритании, США, Китая, Испании, Италии, Вьетнама, Тайваня и других стран. Один из специалистов по кибербезопасности из компании Avast написал в Twitter, что это очень масштабная атака и атакованы, по меньшей мере, 36 000 компьютеров (через час после публикации их количество увеличилось до 57 000 и продолжает расти) - все они заражены приложением-шифровальком WannaCrypt или его вариациями. В настоящий момент нет информации о том, кто может стоять за этой атакой, была ли она централизованной или проводится разными группировками.

По неподтвержденной информации в России пострадали от действий хакеров . Сообщения об этом появились в социальных сетях, а также издание Meduza сообщает об атаке со ссылкой на анонимные источники. Кроме того, издание приводит комментарии других российских компаний: «Представители сети «Связной» заявили «Медузе», что «в курсе проблемы» и «принимают меры, чтобы вирус не проник на компьютеры» компании. В компании «Вымпелком» (бренд «Билайн») заявили, что «успешно отразили попытки атак». Постепенно в социальных сетях появляется все больше упоминаний об успешных атаках на корпоративные компьютеры в нашей стране. В сообщениях о взломе говорится даже об устройствах, принадлежащих МВД России - эту информацию подтверждает , однако в ведомстве говорят о «плановых работах на внутреннем контуре»,Газета.ру также сообщает об атаке на Следственный комитет, однако официального подтверждения пока не поступало.

Уже известно, что действия киберпреступников привели к желаемому результаты. Специалисты отмечают, что биткоин-кошельки, указанные в требовании о выкупе, начали наполняться деньгами. Приводит ли это к разблокировке компьютеров пока информации нет. Не стоит забывать, что некоторые шифровальщики работают таким образом, что даже создатели этого вредоносного ПО не имеют «противоядия» и не могут восстановить файлы на компьютерах.

В настоящий момент нет точной информации о списке компаний, подвергшихся атаке, и продолжает ли распространяться вредоносное программное обеспечение. Впрочем, с уверенностью можно сказать, что эта атака будет иметь очень серьезные последствия. Например, в Британии доктора практически в одно и то же время начали сообщать о техническом сбое в больницах. Они получили сообщения о блокировке информации на компьютерах и требование выкупа в размере 300 долларов в обмен на восстановление доступа. Потеряв возможность получать информацию о записях пациентов, ранее выписанных рецептах и результатах анализов, врачи были вынуждены временно приостановить прием всех посетителей кроме тех, кто нуждается в оказании неотложной помощи.

Обновление на 21:44

- Представители «Мегафона» подтвердили атаку и сообщили, что им пришлось отключить часть компьютерной сети из-за того, что компьютеры сотрудников стали внезапно перезагружаться, а после перезагрузки появлялось окно с требованием заплатить $300, которое не позволяло продолжить работу. «Атака была масштабной и затронула большую часть регионов России», - прокомментировал ТАСС директор «Мегафона» по связям с общественностью Петр Лидов. Оператор уже восстановил работу колл-центра, а в ближайшие несколько часов планирует полностью устранить проблемы, возникшие из-за кибератаки.

Компьютеры МВД атаковал вирус-шифровальщик, рассказал RNS основатель и глава Group IB Илья Сачков. Компания получила образец вируса и проводит его исследование. Время полного восстановления системы после такой атаки зависит от объемов данных, которые были зашифрованы вирусом. «В среднем на ликвидацию последствий может потребоваться несколько дней. Но если данные не были зарезервированы, то есть вероятность, что придется реально платить выкуп» - пояснил Сачков.

Информация об атаке на Следственный Комитет не подтвердилась.

Обзор Samsung Galaxy A7 (2017): не боится воды и экономии Стоит ли покупать samsung a7

Делаем бэкап прошивки на андроиде

Как настроить файл подкачки?

Установка режима совместимости в Windows

Резервное копирование и восстановление драйверов Windows