Съемные USB-устройства для хранения информации в виде самых обычных флешек воздействию вирусов подвержены в не меньшей степени, чем жестки диски с установленными на них операционными системами. И зачастую выявить присутствие такой угрозы или нейтрализовать ее бывает достаточно проблематично. О том, как убрать вирус с флешки и восстановить файлы (скрытые или зараженные), далее и пойдет речь. Для этого можно использовать несколько базовых методов. Однако перед тем как их применять, необходимо выяснить, с чем пользователь имеет дело. Как говорится, врага нужно знать в лицо!

Какие вирусы и как чаще всего воздействуют на съемные USB-накопители?

Вообще, угроз, которые чаще всего обосновываются на съемных накопителях, не так уж и много.

Чаще всего на флешки воздействую вирусы-шифровальщики и трояны, которые просто скрывают от пользователя находящиеся там файлы и папки. Впрочем, данная категория угроз является, в общем-то, самой безобидной, поскольку информация в физическом понимании не уничтожается и с носителя никуда не девается. Таким образом, вместо привычной картины со всеми записанными на накопитель файлами и папками видит либо только неизвестно откуда взявшиеся ярлыки, либо не видит вообще ничего.

Симптомы наличия заразы

Убрать с флешки вирус, ярлыки и сопутствующие компоненты, обосновавшейся там, достаточно просто (на этом остановимся отдельно). Но для начала давайте посмотрим, как, собственно, определить, что на накопителе засел вирус. Сразу обратите внимание, что ярлыки вместо файлов и каталогов могут появляться не всегда. Иногда и доступ к накопителю может оказаться заблокированным по причине того, что операционная система его не видит. Но это встречается редко. В случае же, когда просмотр содержимого флешки возможен, первым делом в самом обычном «Проводнике» из меню вида включите отображение скрытых объектов.

Если вирус на носителе информации есть, как правило, там будет присутствовать невидимый файл Autorun.inf, исполняемый EXE-объект, название которого чаще всего состоит из бессмысленного набора букв и символов, а также скрытая папка RECYCLER (она может присутствовать не всегда).

Для верности перед выполнением подключения устройства к компьютеру или ноутбуку, в разделе автозапуска, находящемся в «Панели управления», для съемных носителей из списка выберите пункт «Не предпринимать никаких действий», что избавит вас от немедленного проникновения угрозы уже на стационарное устройство.

Как убрать вирус с флешки простейшим методом?

Для начала рассмотрим самое простое решение, немедленно приходящее на ум всем без исключения пользователям. Предположим, что на съемном устройстве важных данных нет, файлы пользователю не нужны, а их копии или оригиналы имеются на жестком диске или другом носителе. Как с флешки убрать вирус-троян? Элементарно! Для этого понадобится всего лишь выполнить полное форматирование, для чего подойдут даже штатные средства Windows-систем.

Портативные сканеры

Но давайте посмотрим, как с флешки убрать вирус без потери данных, если информация, хранящаяся на носителе чрезвычайно важна. Понятно, что вариант с форматированием явно не подходит. Так что же делать? Можно, конечно, попытаться удалить несколько вышеописанных объектов самостоятельно, однако далеко не факт, что файлы и каталоги будут восстановлены после заражения (имеется в виду, что вместо них отображаются ярлыки). Логично предположить, что для нейтрализации угрозы нужно использовать соответствующее антивирусное программное обеспечение. И лучше всего для этого подходят не штатные средства защиты (хотя можно воспользоваться и ними), а портативные утилиты, среди которых самыми мощными считаются Dr. Web CureIt! и KVRT. Сразу же обратите внимание на настройки таких программ. В них в качестве выполняемого при обнаружении вируса действия следует выставить не удаление зараженных объектов, что может сказаться на важных файлах пользователя, а по возможности лечение.

Как с флешки убрать вирус, который создает ярлыки, вручную?

Теперь несколько слов о том, что можно предпринять, если ни одного подходящего инструмента под рукой нет. Как с флешки убрать вирус в этом случае? Тут потребуется ручное вмешательство. Некоторые пользователи считают это весьма трудной и утомительной процедурой. Но на самом деле это не так. Первым делом через меню ПКМ проверьте свойства какой-нибудь папки, которая показана в виде ярлыка. Здесь на вкладке ярлыка обратите внимание на поле «Объект» - там может присутствовать длинный путь, в котором может быть вписано название ранее упомянутой директории RECYCLER (или какой-то другой) с добавлением названия EXE-файла. Указанную папку попытайтесь удалить самостоятельно. Если это окажется невозможным, воспользуйтесь утилитой Unlocker. После этого на всякий случай зайдите в каталог AppData пользовательской директории на жестком диске, затем проверьте папку Roaming, поскольку вирус может перекочевать туда, и после удаления со съемного носителя снова производить самопроизвольное копирование на флешку.

Действия с атрибутами файлов и папок

Но это только половина дела. Как с флешки убрать вирус целиком и полностью, чтобы и информация приняла свой прежний вид? Теперь потребуется произвести некоторые действия с атрибутами сокрытия файлов и каталогов, которые в свойствах любого из таких объектов снять невозможно (соответствующее поле с установленной на нем галочкой будет неактивным и помеченным серным цветом). В этом случае можно воспользоваться самым обычным «Блокнотом» с созданием исполняемого пакетного BAT-файла и вписать в качестве текста содержимое, показанное на изображении ниже.

Можно поступить еще проще, воспользовавшись средствами командной консоли, которую следует запустить от имени администратора. В ней вписывается две команды с нажатием клавиши ввода после каждой из них (исходим из того, что флешка в «Проводнике» обозначена литерой «F»):

- cd /d f:\;

- attrib -s -h /d /s.

Примечание: знаки препинания в конце после ввода показанных команд не нужны!

Восстановление носителя сторонними утилитами

Наконец, если вам не нравятся или не подходят способы удаления атрибутов и восстановления информации, описанные выше, можете воспользоваться специальными утилитами сторонних разработчиков.

Если говорить о том, как убрать вирус с флешки в этом случае, неплохо подойдет небольшая программа USB Hidden Recovery, в которой нужно сначала задать полное сканирование, а затем выполнить восстановление.

Если флешка все-таки была отформатирована, кто бы там что ни говорил, можно применить приложение R-Studio, использование которого может не дать желаемого результата разве что только в случае проведения низкоуровневого форматирования.

Из данной статьи вы узнаете как удалить вирус с флешки. Проблема с защитой флешки от вредоносных файлов всегда была и остается актуальной, особенно в тех случаях, когда приходится пользоваться USB-накопителем на разных ПК. Если же случилось так, что на флешку «пробрались» вирус, то на такой случай есть несколько действенных способов, чтобы предотвратить заражение собственного ПК и обезопасить файлы на флешке.

Основные признаки заражения

Самым распространенным вредоносным кодом на USB-накопителе являются троянские программы, которые, как правило, записываются в загрузочный файл операционной системы autorun.inf . Чтобы убедится в наличии вирусов на флешке, достаточно обнаружить файлы с названием «autorun.exe» и подобные.

Другие признаки заражения USB-накопителя:

При попытке открыть флешку появляется окно с ошибкой;

Флешка не открывается;

Файлы, которые находятся на накопителе, исчезают сами по себе;

Появилась папка «Recycler»

Невозможно извлечь устройство, система пишет, что оно постоянно занято.

Чтобы найти и увидеть все подозрительные файлы, необходимо сделать видимыми все папки и файлы на ПК:

Если на USB-накопитель «пробрался» вирус, то значит ПК, на котором он использовался, был зараженным. Поэтому перед использованием флешки на чужом компьютере, необходимо быть уверенным, что на нем установлена современная .

Способы удаления

Для начала, зараженную флешку нужно подключить к ПК, на котором установлен антивирус с обновленными актуальными базами антивирусных сигнатур. Вирус, который попадает на флешку, записывает на нее файл, который стает активным после автозапуска USB-накопителя. В момент автозапуска антивирусная программа нейтрализует вирус, и после этого флешка не открывается. Поэтому удалять вирусы с флешки нужно не открывая ее на ПК.

Самый простой и легкий путь удалить все вирусы – это . Но сделать это необходимо до того, как она откроется. Для этого нужно отключить автозапуск. Далее нужно зайти в «Мой компьютер » и клацнуть правой кнопкой мыши на значек с USB-накопителем и выбрать пункт «форматировать ».

Важно, что форматируя флешку, с нее удаляться не только вирусы, но также и все файлы, которые на ней хранились. Поэтому иногда данный способ не приемлем. В таких случаях, сканирование устройства можно сделать вручную. Для этого нужно из меню «Мой компьютер » кликнуть правой кнопкой на значек флешки и появившемся контекстном меню выбрать параметр «Проверить выбранные файлы с помощью… » или «Сканировать с помощью » и выбрать нужную антивирусную программу для осуществления данного действия.

Современные антивирусы уже научились блокировать autorun.inf, который запускает вирус при открытии флешки.

По сети и от флешки к флешке довольно давно разгуливает новый тип вирусов одного семейства, попросту — очередные трояны. Заражение ими можно сразу обнаружить невооруженным взглядом без всяких антивирусов, главный признак — это все папки на флешке превратились в ярлыки

.

Если на флешке очень важные файлы, первым делом Вы броситесь открывать все папки (ярлыки) по очереди, чтобы удостовериться в наличии файлов — вот это делать, совсем не стоит!

Проблема в том, что в этих ярлыках записано по две команды, первая — запуск и установка вируса в ПК, вторая — открытие Вашей драгоценной папки.

Чистить флешку от таких вирусов будем пошагово.

Шаг 1. Отобразить скрытые файлы и папки.

Если у Вас Windows XP, то проходим путь: «Пуск-Мой компьютер-Меню Сервис-Свойства папки-Вкладка вид»:

На вкладке «Вид» отыскиваем два параметра и выполняем:

- Скрывать защищенные системные файлы (рекомендуется) — снимаем галочку

- Показывать скрытые файлы и папки — устанавливаем переключатель.

Если у Вас Windows 7, нужно пройти немного другой путь: «Пуск-Панель Управления-Оформление и персонализация-Параментры папок-Вкладка Вид».

Вам нужны такие же параметры и их нужно включить аналогичным образом. Теперь Ваши папки на флешке будет видно, но они будут прозрачными.

Шаг 2. Очистка флешки от вирусов.

Зараженная флешка выглядит так, как показано на рисунке ниже:

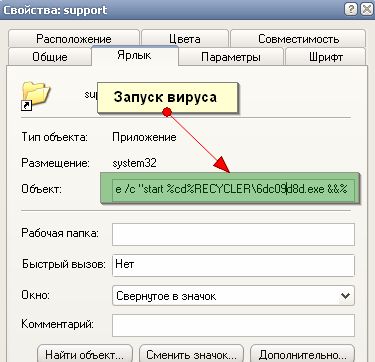

Чтобы не удалять все файлы с флешки, можно посмотреть, что запускает любой из ярлыков (обычно они запускают один и тот же файл на той же флешке). Для этого нужно посмотреть свойства ярлыка, там Вы найдете двойной запуск — первый открывает Вашу папку, а второй — запускает вирус:

Нас интересует строка «Объект». Она довольно длинная, но в ней легко найти путь к вирусу, чаще всего это что-то типа 118920.exe в папке Recycle на самой флешке. В моем случае, строка двойного запуска выглядела так:

%windir%\system32\cmd.exe /c “start %cd%RECYCLER\6dc09d8d.exe &&%windir%\explorer.exe %cd%support

Вот тот самый путь: RECYCLER\6dc09d8d.exe

— папка на флешке и вирус в ней.

Удаляем его вместе с папкой — теперь клик по ярлыку не опасен (если вы до этого не успели его запустить

).

Шаг 3. Восстановление прежнего вида папок.

1. Удаляем все ярлыки наших папок — они не нужны.

2. Папки у нас прозрачные — это значит, что вирус загрузчик пометил их системными и скрытыми. Просто так эти атрибуты Вам не отключить, поэтому нужно воспользоваться сбросом атрибутов через командную строку.

Для этого есть 2 пути:

Открываем «Пуск»-Пункт «Выполнить»-Вводим команду CMD-нажимаем ENTER. Откроется черное окно командной строки в ней нужно ввести такие команды:

- cd /d f:\ нажать ENTER, где f:\ — это буква нашей флешки (может отличатся от примера)

- attrib -s -h /d /s нажать ENTER — эта команда сбросит атрибуты и папки станут видимыми.

1. Создать текстовый файл на флешки.

2. Записать команду attrib -s -h /d /s в него, переименовать файл в 1.bat и запустить его.

3. В случае, когда у Вас не получается создать такой файл — Вы можете скачать мой: .

Если файлов много, то возможно потребуется время на выполнение команды, иногда до 10 минут!

4. После этого, можно вернутся к первому шагу и восстановить прежний вид папок, то есть, скрыть системные скрытые файлы.

Как проверить является ли Ваш ПК переносчиком вируса?

Если у Вас есть подозрение, что именно Ваш ПК разносит этот вирус по флешкам, можно просмотреть список процессов в диспетчере задач. Для этого нажмите CTRL+ALT+DEL и поищите процесс с названием похожим на FS..USB…, вместо точек — какие либо буквы или цифры.

Источник данного процесса не удаляется ни AviraAntivir, ни DrWeb CureIT, ни Kaspersky Removal Tool.

Я лично удалил его F-Secure пробной версией, а прячется он в виде драйвера и отыскать его можно с помощью утилиты Autoruns.

Если Вы удаляете вирус с флешки, а папки становятся ярлыками снова?

Скажу сразу, у меня такой ситуации не было. Как лечить точно — я не знаю. Выходов из ситуации я вижу три:

- сносим Windows (1,5-2 часа, самый быстрый способ);

- устанавливаем F-Security, Kaspersky, Dr.Web (пробные версии) по очереди и штудируем компьютер «полными проверками» пока не найдём вирус (часа 3-4 обычно, зависит от мощности ПК и количества файлов);

- записываем DrWeb LiveCD на диск или флешку, загружаемся с него и штудируем компьютер.

- F-Secure Online Scanner (попросит запустить модуль Java, нужно согласиться)

Можете скачать пробные версии этих антивирусов на 1 месяц, обновить им базы и проверить ПК с помощью них.

Вроде бы все, обращайтесь — всегда отвечу, иногда с задержкой.

«Могу добавить что есть и такие вирусы как Sality (Sector XX – где ХХ цифры вроде 05, 15, 11, 12 это модификации, кто их создаёт непонятно) портит исполняемые exe файлы… с такими вирусам изобрёл свой способ борьбы с использованием всё того же Dr.Web CureIt! имея на руках WinXPE система записанная на 700 метровую CD-R… подгрузка системы с диска и использование не памяти жесткого, а оперативной.

Работает отлично. Диск вставил загрузку с диска включил, сунул флешку с предварительно записаным “СВЕЖИМ” CureIt!… и вуаля.. прогнал весь жёсткий на наличие гадости. что самое интересное во время данного процесса как и с Life CD от Веба вирусы “спят” т.е. система не загружена, да и как то удобней с оперативной.

Школы, ВУЗы, даже фотосалоны - это места, где любые флешки зачастую бесконтрольно подключают к любым компьютерам. И не всегда такой контакт флешки с компьютером проходит без последствий. Как-то наш главбух принесла на работу флешку, которой ее дочь пользовалась в институте, и в результате работа фирмы была на два дня парализована. Вирус на флешке - сейчас вещь совершенно обыденная, но от этого не становящаяся допустимой. После этого прискорбного случая я озаботился сей проблемой и полез в интернет. В результате решение было найдено - и вот уже второй год никаких вирусов на флешках…

Школы, ВУЗы, даже фотосалоны - это места, где любые флешки зачастую бесконтрольно подключают к любым компьютерам. И не всегда такой контакт флешки с компьютером проходит без последствий. Как-то наш главбух принесла на работу флешку, которой ее дочь пользовалась в институте, и в результате работа фирмы была на два дня парализована. Вирус на флешке - сейчас вещь совершенно обыденная, но от этого не становящаяся допустимой. После этого прискорбного случая я озаботился сей проблемой и полез в интернет. В результате решение было найдено - и вот уже второй год никаких вирусов на флешках.

Если Вы еще не защитились от вирусов на флешках - принимайте информацию.

Механизм распространения вирусов через флешки таков. Когда флешку подключают к зараженному компьютеру, он записывает тело самого вируса на флешку, возможно, в скрытую (невидимую) папку. Но вирус там безобиден. Чтобы проявилась его зловредная сущность, его надо запустить. Вряд ли кто-то, находясь в здравом уме и твердой памяти, будет запускать неизвестно как оказавшийся на флешке (да еще, возможно, в скрытой папке) файл. Хотя и такое, конечно, возможно. Но вирусы не пускают дело своего размножения на самотек. Вместе с телом вируса на флешку записывается файл autorun.inf, в котором указан путь к вирусу. А когда такую зараженную флешку подключают к здоровому компьютеру, он ищет на флешке этот файл - autorun.inf - и запускает программу, на которую он указывает. Все! Ваш компьютер заражен!

Из этого следуют важные выводы.

1. Надо запретить компьютеру автоматически запускать со сменных носителей (флешки и диски) программы, указанные в autorun.inf. Ничего страшного, мы уж сами запустим диск и откроем флешку, причем то, что нам нужно, а не притаившегося злодея. Проблема в том, что Windows не позволяет простым смертным это сделать простым и очевидным способом. Для этого надо редактировать реестр, отдавая себе отчет в своих действиях. В результате такого запрета вирус сам уже не запустится. Значит, компьютер защищен от заражения.

2. Надо помешать вирусу с зараженного компьютера прописаться в файле autorun.inf. Помешать записи тела вируса мы не сможем, но к файлу autorun.inf меры можно принять. Если путь к вирусу не будет указан в файле autorun.inf, то при подключении к компьютеру (даже с разрешенным автозапуском) вирус не будет запущен.

Одно из эффективных решений обеих этих задач - бесплатная программа Panda USB Vaccine, выпущенная известным производителем антивирусов Panda Security. Я использую Panda USB Vaccine 1.0.1.4, Вы можете скачать программу по этой ссылке. http://www.pandasecurity.com/russia/homeusers/downloads/usbvaccine/

Установка программы очень проста - просто запускаете ее и подтверждаете свои намерения. Рекомендую при установке оставить включенным флажок \”Run Panda USB …\” и включить флажок \”Automatically vaccinate any new USB Key\”.

После установки внизу, в трее, Вы увидите иконку со шприцем - это та самая USB вакцина и есть. Если сразу после установки программы ее окошко не откроется - щелкните по иконке со шприцем.

В верхней части окна нажмите кнопку \”Vaccinate computer\” - появится надпись \”Computer vaccinated\”. Это значит, что автозапуск на компьютере программ со сменных носителей запрещен (о чем мы говорили в п.1).

В нижней части окна - управление \”вакцинацией\” флешек. Если вы при установке включили, как я советовал, флажок автоматической вакцинации, это управление Вам не понадобится. При подключении флешек они будут вакцинированы, а именно - на них программа запишет свой файл autorun.inf, но такой, что никакими средствами его нельзя удалить, переименовать, переписать. А это значит, что и вирус не сможет прописать в него путь автозапуска вируса. Если Вы подключите к компьютеру уже вакцинированную флешку, то увидите сообшение, что это устройство уже вакцинировано, и вирусы, даже если они на нем есть - беззубые.

Все! О вирусах на флешке можно забыть. Конечно, сами флешки время от времени следует проверять антивирусом. Ведь сами вирусы там могут все-таки быть (они безвредны, так как не могут запуститься), но им там все же не место.

В результате, если все школьные компьютеры оснастить этой программкой, эпидемий вирусов не будет. Сами компьютеры не подхватят чужую заразу, а флешки, которые школьники таскают куда ни попадя, станут невосприимчивыми к заразе.

Сам я, повторяю, пользуюсь этой программой второй год, поставил ее на все доступные мне компьютеры, и результат великолепен. Чего и Вам желаю!

Статья взята из открытых источников: http://pechataem-attestat.ru/blog/post_1296279691.html

Panda USB Vaccine

Panda USB Vaccine - бесплатное решение для блокировки вредоносных программ , распространяющихся с USB-устройств.

В настоящее время стремительно увеличивается число вредоносных программ, которые подобно червю Conficker, распространяются через съемные устройства такие как флэшки памяти, MP3 плейеры, цифровые камеры и т.д. Для этого подобные вредоносные программы модифицируют файл AutoRun на данных устройствах.

Panda USB Vaccine это бесплатное решение, разработанное для защиты от подобных угроз . Продукт предлагает двойной уровень превентивной защиты , позволяя пользователям отключить функцию автозапуска на компьютерах, USB-устройствах и других устройствах:

Vaccine for computers : Это «вакцина» для компьютеров для предотвращения запуска любого файла AutoRun вне зависимости от того, инфицировано устройство или нет (карты памяти, CD и пр.).

Vaccine for USB devices : Это «вакцина» для съемных USB-устройств, предотвращающая от ситуаций, когда файл AutoRun становится источником инфицирования. Утилита отключает этот файл таким образом, что он не может быть прочитан, модифицирован или перемещен вредоносным кодом.

Данный продукт - это очень полезная утилита, т.к. не существует простого способа отключения функции автозапуска в Windows. Утилита предоставляет пользователям простой способ отключения этой функции, предлагая высокий уровень защиты от инфекций, способных распространяться со съемных устройств.

USB-накопитель - «лакомый кусочек» для вирусов. Существует даже отдельная категория «цифровых штаммов». Они нацелены именно на внешние накопители. Трояны и черви скрытно проникают на флешку, устанавливают свои элементы (стартовые модули, файл автозапуска, ярлыки) и тщательно маскируют их, удаляют или повреждают пользовательские папки и файлы. А также нарушают работу USB-накопителя: не дают открыть раздел и отдельные папки, препятствуют безопасному извлечению устройства, имитируют системные ошибки (появляются фейковые сообщения).

Рассмотрим, как очистить флешку от вирусов, используя различные способы.

Способ #1: очистка антивирусом

Отключение автозапуска

Первым делом необходимо обезопасить операционную систему компьютера, на котором будет выполняться проверка. Отключить в Windows автозапуск. Чтобы вирус после подключения USB-флешки не смог автоматически запуститься и скрытно проникнуть на винчестер ПК.

Эта процедура выполняется следующим образом:

в Windows 7

1. Нажмите сочетание клавиш «Win» и «R».

2. В строке панели «Выполнить» введите директиву - gpedit.msc.

3. Щёлкните «OK».

4. В окне редактора групповой политики выберите раздел «Конфигурация компьютера».

5. Откройте подраздел «Административные шаблоны».

6. В списке опций выберите «Компоненты Windows».

7. Перейдите к параметрам «Политики автозапуска» → «Отключить автозапуск».

8. В открывшемся окне настроек:

- щелчком левой кнопки мышки включите радиокнопку рядом с надстройкой «Включить»;

- нажмите кнопки «Применить» и «OK».

в Windows 8.1

1. Клацните правой кнопкой по иконке Windows на панели задач.

2. В контекстном меню выберите «Найти».

3. В поисковой строке наберите - автозапуск.

4. Кликните в выдаче - «Включение и отключение автозапуска».

5. В панели «Компьютер и устройства» перейдите в раздел «Автозапуск».

6. В блоке слева установите значение «Не выполнять никаких действий» в полях «Съёмный носитель» и «Карта памяти».

Совет! Если вы хотите полностью отключить функцию автозапуска, переведите щелчком ползунок вверху блока в значение «Откл.».

Сканирование флешки

1. После отключения автозапуска подключите флешку к ПК.

2. Нажмите «Win+E».

3. В открывшемся окне правой кнопкой клацните по иконке USB-носителя.

4. Чтобы проверить флешку на вирусы, выберите в перечне опций «Сканировать… ». (В данном случае это ESET Smart Security).

5. Удалите все найденные вредоносные объекты.

Совет! Выполнить очистку можно альтернативными антивирусными сканнерами - Dr.Web CureIT!, Free Anti-Malware или Kaspersky Virus Removal Tool. Перед тем, как будет выполняться проверка, не забудьте установить галочку возле флеш-накопителя в списке разделов.

Способ #2: форматирование

(удаление всех данных - вируса и пользовательских файлов)

Примечание. Этот вариант уместно использовать, когда на носителе нет ценной информации или когда другими способами удалить вирус с флешки не получается.

1. Убедитесь в том, что на компьютере отключена функция автозапуска. А затем подключите заражённый носитель.

2. Нажмите одновременно клавиши «Win» и «E».

3. Наведите курсор на ярлык USB-носителя. Нажмите правую кнопку. В системном меню выберите «Форматировать… ».

4. В «Форматирование… » задайте в настройках следующие значения:

- «Файловая система» - NTFS;

- «Размер кластера» - «Стандартный размер… »;

- «Метка тома» - имя флешки (по желанию; можно не менять);

- «Способы форматирования»: в окошке «Быстрое» установите флажок для выполнения поверхностной (быстрой) очистки.

5. Нажмите кнопку «Начать».

6. В дополнительном окне подтвердите действие: клацните «OK».

7. По завершении процедуры в окне «Форматирование… » снова нажмите «OK».

8. В окне настроек нажмите «Закрыть».

Теперь флешка чиста и готова к полноценной эксплуатации.

Способ #3: удаление вирусов вручную

(только для опытных пользователей)

Этот алгоритм очистки целесообразно использовать, если требуется сохранить максимум полезных данных, размещённых на инфицированном флеш-накопителе.

1. Включите в Windows отображение скрытых файлов и папок:

- нажмите «Win+E»;

- в появившемся окне нажмите «Alt»;

- в верхней панели откройте: Сервис → Параметры папок;

- перейдите во вкладку «Вид»;

- в последнем пункте опций включите кликом «Показывать скрытые файлы… »;

- клацните кнопки «Применить» и «OK».

2. Проверьте настройку автозапуска. Он должна быть отключённой (см. Способ #1).

3. Подключите и откройте содержимое флешки.

4. Проанализируйте файлы. Элементы зловреда могут выглядеть так:

- файлы с расширением.bat;

- ярлыки;

- папка Recycler (явный признак присутствия вируса).

5. Кликните по каждому из них правой кнопкой и просмотрите в свойствах настройку «Объект» (клик → пункт в меню «Свойства»). В вирусных файлах, в «Объекте», как правило, отображается исполняемые файл «микроба», атаковавшего USB-носитель.

6. Удалите все вредоносные файлы и ярлыки, а также исполняемый элемент вируса, к которому они обращаются (прописанный в строке «Объект»).

Вакцинация флешек

Вакцина для флешки - это своеобразная программная защита в виде специального файла (Autorun.inf). Она не даёт вирусу «поселиться» на флешке: блокирует его функции. Используется исключительно как профилактическое, предупреждающее средство на «здоровых» USB-носителях. Создаётся вручную и посредством специальных программ. С некоторыми из них мы познакомимся поближе.

Panda USB Vaccine

Утилита от знаменитой антивирусной компании Panda. Имеет объём меньше 1Мб. Тем не менее, очень полезна. Предоставляется бесплатно на официальном веб-ресурсе. После первого запуска USB Vaccine в панели установите галочки возле «Hide tray icon… » и «Enable NTFS… ». А потом нажмите «Next». Подключите флешку и в окне приложения нажмите кнопку «Vaccinate USB».

Autostop

Не требует инсталляции. Запускается в консоле MS-DOS. По желанию пользователя может не только «сделать прививку» флешке, но и отключить автозапуск путём изменения настроек реестра, запретить записывание данных на носителе.

USB Defender

Эффективный инструмент с графическим интерфейсом. Активирует защиту USB-носителя в один клик (таким же образом и отключает). Тщательно скрывает присутствие «прививки» AUTORUN.INF на флешке.

Пусть ваши USB-носители вирусы обходят стороной!

Значение слова неудачный

Обзор Samsung Galaxy A7 (2017): не боится воды и экономии Стоит ли покупать samsung a7

Делаем бэкап прошивки на андроиде

Как настроить файл подкачки?

Установка режима совместимости в Windows