Это небольшая справка по системам мгновенных сообщений, даются рекоммендации по анонимизации и шифровке в них. Акцент делается на службу Jabber и интернет-пейджер Pidgin.

I. Instant Messaging или Система Мгновенных Сообщений

Обмен текстовыми сообщениями через сеть Интернет в реальном масштабе времен получил название Instant Messaging (мгновенный обмен сообщениями). Осуществляется он при помощи служб мгновенных сообщений (Icq, Jabber и т.д.), каждая из которых характеризуется организацией (архитектурой) сети своих серверов, протоколом (правилами обмена), лицензией. Служба icq - коммерческая система с несвободным протоколом oscar , пользовательское соглашение предоставляет владельцам icq все права на передаваемые сообщения. Служба jabber - открытая свободная система с открытым свободным протоколом xmpp . Для обмена сообщениями через службу мгновенных сообщений пользователю необходимо зарегистрироваться у одного из провайдеров службы, также ему необходима программа-клиент, называемая Instant Messenger (сокращенно IM) или интеренет-пейджером. Некоторые провайдеры имеют клиентский веб-интерфейс - специальный сайт, который выполняет роль интеренет-пейджера. Регистрация обычно возможна как на сайтах провайдеров, так и непосредственно из интеренет-пейджеров.

Сообщения идут в текстовом виде, что позволяет любопытным типа СОРМ-2 без особых напрягов узнавать кто кому и что отправляет. Поэтому актуальны 2 задачи: анонимизация и шифровка общения. Для анонимизации можно использовать систему . Анонимизация осуществляется "торификацией" интеренет-пейджера. Для торификации нужно, чтобы интеренет-пейджер поддерживал HTTP или SOCKS5 соединения с прокси. Как минимум это есть в интеренет-пейджерах Qip, Psi, Pidgin. При шифровке сообщений применяются ассимитричные алгоритмы шифрования с открытыми и закрытыми ключами. Из систем шифрования популярен RSA , также не так давно появился протокол OTR , обладающий рядом важных особенностей, например, возможностью отречения от сообщений в случае перехвата ключей. Для обеспечения шифровки используются плагины к интеренет-пейджерам. Для создания шифрованного канала у обоих собеседников должны стоять совместимые клиенты/плагины (фактически одинаковые).

II. Служба Jabber на протоколе XMPP

Первой массовой службой стала известнaя ICQ. Ныне популярность ICQ основывается не на ее достоинствах, а на том, что хитрожопые израильские стартапщики первыми сумели раскрутить проект в сети. Владельцы ICQ зарабытывают деньги на рекламе, поэтому постоянно пакостят сторонним IM путем изменения протокола, пытаются шантажировать организации использующие ICQ оглашением переписки, т.к. все сообщения и идентификаторы ICQ являются их собственостью .

Открытая, бесплатная и современная служба jabber уделывает icq по всем параметрам и допускает подключение icq и других протоколов через т.н. транспорты. Если на аську завязанно много людей, то можно использовать новый jabber-контакт параллельно с ней в мультипротокольных клиентах (см. ранее), либо подключить ее с помощью транспорта.

Есть куча вариантов организации jabber, определяемых выбором jabber-провайдера. Сводная таблица наиболее известных провайдерских серверов есть . Российские сервера и сервера на доменах.ru и.su по понятным причинам рассматривать не станем, среди импортных по надежности лидируют jabber.org и jabber.hot-chilli.net Первый предоставляет строгий минимум, второй - богатый набор возможностей, в том числе транспорты на почти все известные протоколы (позволяют эмулировать их) и полноценный web-интерфейс (к сожалению нешифрованный).

III. Интернет-пейджер Pidgin

III.1 Описание Pidgin

III.2 Установка Pidgin

В ОС Ubuntu начиная с версии 9.10 стандартным IM является Empathy, поэтому Pidgin приходится инсталлировать из сети командой sudo apt-get install pidgin. После установки ярлык программы можно найти в меню "Приложения"/"Интернет", иконка запущенной программы - на панели задач.

Для ОС Windows можно скачать последнюю версию Pidgin . Для установки надо запустить скачанный инсталлятор и следовать его инструкциям . Также имеется портативная версия Pidgin , она предпочтительней обычной с т.з. безопасности, поскольку может работать автономно с флэшки, ее установка заключается в запуске скачанного самораспаковывающегося архива. Запуск Pidgin осуществляется исполняемым файлом в каталоге установки: Pidgin.exe или PidginPortable.exe, соответственно. Иконка работающего Pidgin находится в системном трее (обычно в правом углу где часы).

III.3

Анонимизация общения в Pidgin

Во-первых уже готовая анонимизированная портативная версия Pidgin входит в состав пакета "Tor IM Browser Bundle" для Windows (см. ) и в пакет TorK для Ubuntu Linux.

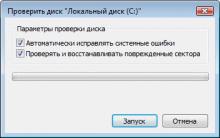

Во-вторых Pidgin можно торифицировать самостоятельно. Установить отдельно Pidgin. Установить отдельно TOR, желательно еще и с фильтрующим прокси типа Privoxy или Polipo (для Windows , для Ubuntu Linux ). Запустить Pidgin (в Ubuntu из под root), открыть основное окно "Список собеседников" путем нажатия на вышеописанную иконку, перейти в меню "Инструменты"/"Настройки"/"Сеть", в разделе "Прокси-сервер" выбрать тип прокси:

1) если фильтрующий прокси установлен, то выбрать HTTP с параметрами узел 127.0.0.1, порт 8118

2) если стоит только голый Tor, то выбрать SOCKS5 с параметрами узел 127.0.0.1, порт 9050

Перезапустить Pidgin.

III.4 Шифрование сообщений в Pidgin

На самом деле у Pidgin существует плагины как для обычного ассиметричного шифрования RSA, так и OTR. Рассмотрим последний. Скачать плагин можно (для портативной версии Pidgin отсюда). Установка и использование плагина описаны .

III.5 Создание учетной записи Jabber в Pidgin

Создание в Pidgin учетных записей для разных служб похоже. Для добавления новой учетной записи Jabber надо запустить Pidgin, открыть основное окно "Список собеседников" путем нажатия на иконку (как уже упоминалось, иконка работающего Pidgin находится в системном трее рядом с часами ), перейти в меню "Учетные записи"/"Manage Accounts", в появившемсяокне "Учетные записи" нажать кнопку "Add..." и во вновь появившемся окне необходимо выбрать нужный протокол: XMPP (Jabber). Далее заполнить появившуюся форму:

На вкладке основные

Имя пользователя: ник латиницей

Домен: jabber.hot-chilli.net

Ресурс: латиницей произвольно, например, home или work

Пароль: пароль

Поставить галочку "Create this new account on the server"

На вкладке Дополнительные

поставить галочку "Требовать SSL/TLS"

III.6 Добавление нового собеседника в Pidgin

Для добавления контакта (собеседника) в окне Pidgin "Список собеседников" надо перейти в меню

"Собеседники"/"Добавить собеседника", в появившемся окне выбрать учетную

запись, связанную с добавляемым контактом и заполнить оставшиеся поля:

Имя пользователя собеседника: <полное или частичное имя собеседника>

Псевдоним: как контакт (собеседник) будет отображаться

Группа: в каком из разделов он будет появляться

III.7

Jabber конференции в Pidgin

Есть возможность создавать jabber-конференции. Для создания jabber-конференции надо

в окне Pidgin "Список собеседников" перейти в меню "Инструменты", выбрать "Список комнат", выбрать требуемую учетную запись, нажать кнопку "Получить список", уточнить доменное имя сервера конференций, после чего нажать кнопку "Искать комнаты", после получения списка уже действующих конференций тыкнуть на любую мышью, нажать кнопку "Добавить чат", заполнить форму создания чата и нажать кнопку "Добавить". Конференция создана, она должна появиться в списке собеседников в указанной при заполнении формы группе, настроить ее можно нажав по ней правой кнопкой мыши.

III.8 Полезные н астройка Pidgin

В целом интерфейс простой, вопросы с настройкой и использованием можно решить .

Об установке в Windows-версию Pidgin популярных смайликов Qip можно посмотреть (эта же задача для Ubuntu-версии Pidgin решается командой sudo apt-get install pidgin-themes).

Основные настройки делаются в окне "Список собеседников", точнее в его меню "Инструменты"/"Настройки". Можно включить автоматическое ведение журналов переписки для всех собеседников: вкладка "журналы", пункты "записывать все мгновенные сообщения", "записывать все чаты". Можно настроить автостатус: вкладка "статус/бездействие", пункт "бездействие " = "с момента последней отправки сообщений". И т.д.

Настройки работы с собеседниками делаются в окне "Список собеседников", точнее в его меню "Собеседники". В подменю "Показывать" можно заставить показывать отсутствующих людей для передачи им сообщений в offline-режиме, выводить значки протоколов и т.д. В подменю "Добавить группу" легко добавить новый раздел для собеседников в окне "Список собеседников", где можно с ним работать мышью (перетаскивать контакты, настраивать).

III.9 Дополнительные модули (плагины)

Перечень уже установленных плагинов можно наблюдать в окне "Список собеседников", в меню "Инструменты"/"Модули". В появившемся окне можно включать/выключать и настраивать плагины Pidgin .

III.10 Сохранение настроек, учетных записей, контактов и переписки

Для сохранения конфигурации, учетных записей, контактов и архива переписки достаточно сохранить текстовый каталог с архивом.

В ОС Windows архив находится в подкаталоге программы Pidgin /data/settings (структура может меняться в разных версиях). Для импортирования информации в Pidgin достаточно заменить имеющийся в наличии каталог settings на импортируемый (либо их можно слить вручную). Также для этих целей можно попробовать воспользоваться плагином Pidgin Backup Plugin.

В ОС Ubuntu Linux архив находится в каталоге /home/

Pidgin — это мощный модульный клиент мгновенных сообщений, поддерживающий огромное количество протоколов и позволяющий работать с ними одновременно. К сожалению, «из коробки» он не поддерживает шифрование передаваемых/получаемых сообщений.

В данном HOWTO мы подробно рассмотрим как установить и настроить плагины шифрования для этого мессенджера на примере Pidgin Encryption и Pidgin-OTR.

Полный текст статьи читайте под катом.

О шифровании

Шифрование данных наиболее полезно при общении по протоколам, не поддерживающим канальное шифрование данных, например ICQ/AIM, особенно при общении через незащищённые сети (публичные Wi-Fi точки, локальные сети и т.п.), т.к. все Ваши сообщения в таких сетях могут быть запросто перехвачены при помощи любого сниффера.

При работе плагина шифрования у Вас и Вашего собеседника, в логах можно будет увидеть лишь бессмысленный набор букв и цифр, расшифровать который не имея закрытого ключа не представляется возможным.

Внимание! Все беседы в журнале Pidgin записываются в не зашифрованном виде, поэтому если Вам нужна максимальная безопасность — отключите ведение журнала для этого собеседника в меню «Параметры » — «Вести журнал » открытого окна чата и попросите сделать это Вашего собеседника.

Поддерживаемые средства

В настоящее время для Pidgin существует два мощных плагина шифрования: и Pidgin-OTR . Оба плагина позволяют выбирать длину ключа, поддерживают все версии Pidgin, имеют версии как для Windows, так и для Linux.

Если у Вас используется Portable-версия Pidgin, то оба плагина доступны и в portable-версиях. Скачать их можно на официальной странице Pidgin Portable .

В данном HOWTO мы подробно рассмотрим установку Pidgin Encryption. Установка OTR отличается незначительно.

Устанавливаем Pidgin Encryption

- Скачайте с дистрибутив для используемой операционной системы: для Windows доступна программа установки, а для Linux — исходный код (установка осуществляется штатно через ./configure && make && make install ; во многих дистрибутивах уже имеется пакет с этим плагином шифрования, поэтому сначала проверьте репозиторий дистрибутива). Если у Вас Portable-версия Pidgin, то скачайте специальную версию отсюда .

- Перезапустите Pidgin.

- Зайдите в меню «Средства » — «Модули «, найдите в списке «Pidgin-Encryption » и активируйте его. Pidgin сгенерирует ключи для всех имеющихся учётных записей IM.

- Установка завершена.

Настройка Pidgin Encryption

Зайдите в меню «Средства » — «Модули «, найдите в списке «Pidgin-Encryption «, выберите его и нажмите «Настроить модуль «. Появится окно настроек плагина:

Рекомендуется установить флажки так, как показано на данном скриншоте. Не рекомендуется ставить флажок в чекбокс «Транслировать возможность кодирования

«, т.к. перед всеми Вашими сообщениями будет ставиться текст «

Если Вы установите флажок в строку «Show lock icon for each line of chat «, то в чате при включённом шифровании перед каждой репликой (и Вашей, и собеседника) будет ставиться значок шифрования.

На странице «Локальные ключи » Вы увидите все сгенерированные для Вас закрытые ключи (для каждого протокола свой), стойкость их шифра (от 1024 до 4096 бит), а также отпечаток.

На странице «Ключи надёжного контакта » Вы увидите все ключи доверенных собеседников (Pidgin не спрашивает проверку отпечатка ключа при получении сообщений от доверенных собеседников). Здесь же можно удалить их. «Ключи нового контакта » содержит временно одобренные ключи, но не добавленные в список доверенных. Ключи на этой странице будут удалены после перезапуска Pidgin.

Работа с плагином

- Убедитесь, что у Вашего собеседника установлен данный плагин шифрования.

- В окне мгновенных сообщений выберите меню «Encryption » (отображается в виде значка замка (замок открыт при выключенном шифровании и закрыт при включенном)) — «Enable Encryption «.

- Вы должны принять ключ собеседника (только на эту сессию, либо перманентно (будет добавлен в доверенные)), а он Ваш.

- В случае успешного принятия ключей все отправляемые/получаемые сообщения будут зашифрованы.

Я думаю, не нужно объяснять, зачем человеку может понадобиться надежный и защищенный канал связи. Да, ты можешь шифровать сообщения и слать по обычной почте, но уже сам факт отправки кое-что да значит. К тому же почта не всегда удобна, в наш век все привыкли пользоваться мессенджерами.

Выбор приватных мессенджеров велик, но о безопасности некоторых из них говорить не приходится. Сразу отсекаем WhatsApp, Viber, Skype и социальные сети. Чем они это заслужили? Наверное, лучшим ответом будет твит создателя Telegram Павла Дурова.

Остается вот такой список наиболее известных мессенджеров, которые считаются надежными:

- Telegram;

- Signal;

- Threema;

- Wickr.

Есть еще и менее известные, но у всех них один общий минус - привязка к номеру телефона. Конечно, можно запариться и приобрести виртуальную симку, но делать неудобно, к тому же об анонимности платежа в таком случае тоже неплохо бы позаботиться.

Давай прикинем, какие критерии должны соблюдаться мессенджером, чтобы он был действительно анонимным. У меня вышел вот такой список.

- Не требует ввода номера телефона.

- Не требует никаких личных данных.

- Нельзя пренебрегать шифрованием и общаться в незащищенных чатах.

- Должны быть хоть какие-то подтверждения приватности. Хотя бы в виде блокировок в разных странах.

Так как почти все новомодные мессенджеры не подходят по одному из пунктов, то лучшим вариантом для безопасного общения остается Jabber - , что даже специалисты АНБ используют его для переписки.

Пара слов о приватности

Под словом «приватность» обычно подразумевают две довольно разные по своей сути вещи. Первая - защита твоих данных от мониторинга государством и извлечения из них выгоды корпорациями. Вторая - защищенность от целенаправленной прослушки третьими лицами (к примеру, ради шантажа или промышленного шпионажа). Для нас важны оба этих аспекта, но нужно понимать, что во втором случае абсолютных гарантий не бывает. Можно предвидеть технические способы деанона (к примеру, от MitM защитит любой мессенджер с шифрованием), но существуют и другие. Опытный специалист постарается использовать для поиска любую выданную тобой крупицу информации, не говоря уже про методы социальной инженерии.

Но чтобы Jabber стал по-настоящему безопасным, его нужно правильно настроить, чем мы сейчас и займемся. Я для наглядности разделил этот процесс на несколько шагов.

Шаг 1. Качаем софт

Для начала нам необходимо скачать сам клиент. Я для примера возьму Pidgin - он кросс-платформенный и прост в настройке.

Также нам необходим плагин OTR (Off-the-Record Messaging), который обеспечивает шифрование. Инсталлятор для виндовой версии Pidgin или исходники для сборки в Linux можешь скачать с сайта проекта .

При первом запуске Pidgin предложит войти под учетной записью, но мы пока что это отложим. Дело в том, что регистрация будет происходить с нашего реального IP-адреса, а нам хорошо бы позаботиться о том, чтобы IP оказался скрыт даже от владельцев сервиса (вдруг они решат радостно предоставить эту информацию любому, кто попросит!). Для этого можно использовать любой вид прокси, но мы для пущей надежности выберем Tor.

Шаг 2. Пробрасываем трафик через Tor

Если у тебя установлен Tor Browser , то настроить проброс трафика можешь прямо из окна регистрации во вкладке «Прокси».

После запуска Tor Browser и нашего клиента Jabber нужно открыть вкладку «Средства» и выбрать там пункт «Настройки», а в настройках открыть пункт «Прокси». Ставь галочку в чекбоксе «Использовать удаленный DNS с прокси SOCKS4», а в пункте «Тип прокси» выбирай «Tor/Конфиденциальность (SOCKS5)»

В пункте «Узел» указывай 127.0.0.1 и выбирай порт 9150. Это стандартный порт Tor, хотя иногда встречается вариация 9050.

Как ты уже мог догадаться, Tor Browser должен быть запущен и слушать свой порт все время, пока ты будешь вести беседу. Включай его до запуска Pidgin - тогда тот не будет ругаться на отсутствие соединения с сервером.

Теперь трафик Pidgin идет через Tor, и мы можем приступать к регистрации. Для начала нам необходимо определиться с сервером, на котором мы хотим завести учетку. Конечно, можно развернуть свой сервер, но тогда сохранить анонимность станет еще сложнее.

Шаг 3. Выбираем сервер

Серверов существует огромное количество, владельцы многих из них заявляют, что не ведут логов. Но проверить это невозможно. Как будет выглядеть слитый лог, можешь полюбоваться на картинке.

При выборе сервера в первую очередь стоит смотреть, в какой стране он находится. ЕС, США и страна, в которой ты живешь, - это заведомо неудачный вариант. Идеально, если сервер находится там, где законодательно запрещено собирать логи. Вот небольшой список серверов, которым доверяют многие хакеры, как в СНГ, так и за рубежом. Но обрати внимание, что некоторые из серверов находятся в США.

| Сервер | Страна | Примечания | Логи | Onion-зеркало |

|---|---|---|---|---|

| securejabber.me | Германия | Могут заблокировать аккаунт по требованию немецких властей | Нет | giyvshdnojeivkom.onion |

| jabber.calyxinstitute.org | Нидерланды | Нет | ijeeynrc6x2uy5ob.onion | |

| sj.ms | Швейцария | Нет | Нет | |

| swissjabber.ch | Швейцария | Нет | Нет | |

| xmpp.jp | Япония | Нет | Нет | |

| wallstreetjabber.biz | США | Бывший securetalks.biz | Нет | wsjabberhzuots2e.onion |

| thesecure.biz | Сингапур | Нет | Нет | |

| exploit.im | Франция | Нет | Нет | |

| fuckav.in | Франция | Есть фильтр кириллических символов | Нет | Нет |

| jabber.otr.im | Канада | Сервер от создателей OTR | Нет | 5rgdtlawqkcplz75.onion |

| jabber.ccc.de | Австрия | Нет | okj7xc6j2szr2y75.onion | |

| xmpp.rows.io | США | Нет | yz6yiv2hxyagvwy6.onion | |

| jabber.cryptoparty.is | Румыния | Нет | cryjabkbdljzohnp.onion | |

| neko.im | Нидерланды | Ранее базировались в Норвегии | Нет | Нет |

| riseup.net | США | Нет | 4cjw6cwpeaeppfqz.onion |

Мелочи имеют значение

Возьмем для примера выбор никнейма. Казалось бы, элементарный пункт, но многие палятся именно на нем. Ты можешь не помнить, что уже использовал его где-то еще, а вот Google помнит все.

Второй тонкий момент заключается в том, что хорошо бы не использовать никнеймы с символами, у которых есть кириллический аналог. Не на всех серверах настроены фильтры, которые запрещают такие трюки, так что у тебя в какой-то момент может появиться близнец, буквы имени которого не отличаются на вид, но имеют другие коды.

Шаг 4. Регистрируемся на сервере

Определившись с логином и паролем, можешь приступать к регистрации на сервере. Открывай клиент и выбирай вкладку «Учетные записи», а в ней пункт «Управление учетными записями» (или просто нажми Ctrl + A).

В появившемся окне жми «Добавить», откроется окно регистрации и авторизации.

Тут нам необходимо сделать следующее:

- Выбрать из выпадающего списка протокол XMPP.

- Ввести желаемое имя пользователя.

- Ввести домен сервера, на котором ты собираешься завести учетную запись.

- Ресурс можно пропустить, так как на регистрацию он не влияет (по сути, это просто указание того, к какому девайсу привязан данный вход на сервер, - в ростере у твоих собеседников будет написано, с какого ресурса ты зашел).

- Ввести желаемый пароль.

- Поставить (или не поставить) галочку для запоминания пароля (рекомендую не ставить ее и не хранить пароль нигде, кроме своей головы, - ведь если кто-то получит доступ к твоему компьютеру, то пароль будет уже введен).

- Обязательно поставить галочку в чекбоксе «Создать новую учетную запись на сервере» (если, конечно, ты уже не регистрировался раньше).

После ввода всех данных может появиться отдельное окно для регистрации пользователя. Придется все ввести еще разок и нажать ОK.

Шаг 5. Включаем OTR

Учетка готова, и можно приступать к настройке шифрования. Я рекомендую один из двух вариантов: PGP или OTR. Здесь я для примера возьму OTR - он обеспечивает высокий уровень безопасности и легко настраивается. Однако при его использовании не шифруются сообщения в логах - так что для полной надежности их лучше отключать. А вот на сервере картинка выходит примерно следующая.

Поскольку плагин мы уже скачали и установили, его можно активировать из клиента. Открываем Pidgin, жмем «Средства» и выбираем пункт «Модули».

Активируем плагин Off-the-Record (OTR).

В окне настройки модуля нам первым делом надо сгенерировать ключ для своего аккаунта. Выбираем аккаунт, для которого нужно создать ключ, и жмем «Создать». Появится окно генерации ключа.

Ключи создаются быстро, однако на этом шаге иногда происходит небольшое подвисание. Не пугайся! Pidgin не завис, он просто немного занят. Когда работа закончится, жми Ok и увидишь свой «отпечаток» из сорока символов (пять групп по восемь знаков).

Теперь отмечай галочками следующие пункты:

- «Использовать защищенные разговоры»;

- «Автоматически начинать защищенный разговор»;

- «Требовать защиту разговора»;

- «Не записывать разговоры через OTR в журнал».

Ведение журнала - дело исключительно добровольное. Если он пригодится, то включай, если нет, то помни, что его сможет прочитать любой, кому удастся получить доступ к твоему компьютеру - удаленный или совершенно непосредственный.

Ну и последняя галочка - это Show Otr button in toolbar . Она просто добавляет в интерфейс кнопку защиты чата и аутентификации собеседника.

Шаг 6. Аутентифицируем собеседника и защищаем чат

По сути, защищенный канал связи у тебя уже есть. Для добавления собеседника нужно нажать «Собеседники» и выбрать «Добавить собеседника».

Выбираем собеседника.

И жмем «Добавить».

Теперь собеседнику придет запрос, и, когда он его подтвердит, можете начинать чат. Статус защищенности можно посмотреть прямо в окне чата. Если шифрование не включено, то там так и будет написано: «Не защищено». Нажав на него, ты увидишь меню.

Если же начать защищенный разговор, то надпись сменится на «Не идентиф.» - это значит, что чат защищен, но нужно аутентифицировать собеседника, чтобы быть уверенным, что он именно тот, за кого себя выдает.

Аутентифицировать собеседника можно тремя способами.

После того как собеседник будет аутентифицирован, на кнопке наконец появится зеленая надпись «Защищено».

Шаг 7. Настраиваем мобильный клиент

Клиенты Jabber с поддержкой шифрования есть и на мобильных устройствах. Например, ChatSecure для iOS и для Android . На всякий случай предупреждаю, что приложение для Android не указано на официальном сайте и для мессенджера требует многовато привилегий, так что используй на свой страх и риск.

Регистрация в приложении аналогична регистрации на компьютере. Если у тебя уже есть учетная запись, то вместо создания нового аккаунта выбери Existing Account на главной странице.

И вводи свои данные.

Если хочешь завести новый аккаунт, то нажимай «Создать новую учетную запись» и заполняй все данные. Большой плюс ChatSecure заключается в том, что он умеет пускать трафик через Tor без дополнительных ухищрений.

В ChatSecure заложен и список приватных серверов - выбирай, какой нравится, или, если уже выбрал раньше, вводи адрес в поле Custom в самом низу.

Теперь достаточно нажать на значок нового сообщения и в появившемся меню нажать «Добавить контакт».

Вводи адрес контакта.

И аутентифицируй его одним из тех методов, которые мы уже перечисляли.

U’r awesome and private 🙂

Поздравляю, теперь ты знаешь, как настроить канал связи, который будет неплохо защищен от отслеживания и перехвата! Однако, чтобы достичь приватности наивысшего уровня, придется пойти дальше - все же заморочиться и развернуть собственный сервер, а также заменить OTR на PGP. Но об этом как-нибудь в другой раз.

Обзор Samsung Galaxy A7 (2017): не боится воды и экономии Стоит ли покупать samsung a7

Делаем бэкап прошивки на андроиде

Как настроить файл подкачки?

Установка режима совместимости в Windows

Резервное копирование и восстановление драйверов Windows